Búsqueda Whois de dominios e historial:

Guía completa

Actualizado: 1 de diciembre de 2025

En el entorno digital, que evoluciona con tanta rapidez, entender el origen y el historial de un nombre de dominio es fundamental para profesionales de muchos ámbitos, ya sea marketing digital, ciberseguridad, inversión en dominios o asuntos legales.

Una búsqueda Whois completa de un dominio ofrece información muy valiosa que ayuda a verificar la titularidad, evaluar la seguridad y comprender la historia del dominio.

En esta guía presentamos, paso a paso, cómo hacer una búsqueda Whois de un dominio y analizar su historial usando la app Deep Whois en iOS y la herramienta de línea de comandos en el Terminal de macOS, Linux y FreeBSD.

Veremos desde los datos Whois básicos hasta funciones avanzadas como registros históricos, información de Ethereum Name Service (ENS), datos del Registration Data Access Protocol (RDAP) y mucho más.

Estos son los pasos para llevar a cabo una investigación completa de un dominio:

→ Paso n.º 1: Realizar una búsqueda Whois básica

→ Paso n.º 2: Verificar la titularidad del dominio y la información de contacto

→ Paso n.º 3: Analizar el registrador, los servidores de nombres y el DNS del dominio

→ Paso n.º 4: Investigar el proveedor de hosting

→ Paso n.º 5: Analizar los datos históricos de Whois

→ Paso n.º 6: Obtener datos RDAP para información más profunda

→ Paso n.º 7: Consultar datos ENS para dominios de Ethereum y DNS

→ Paso n.º 8: Analizar la antigüedad del dominio y sus fechas de expiración y renovación

→ Paso n.º 9: Supervisar los cambios del dominio con el tiempo

→ Paso n.º 10: Analizar la información de contacto para abusos (WHOIS Abuse)

→ Paso n.º 11: Guardar y exportar los datos Whois

Veamos la guía completa en detalle.

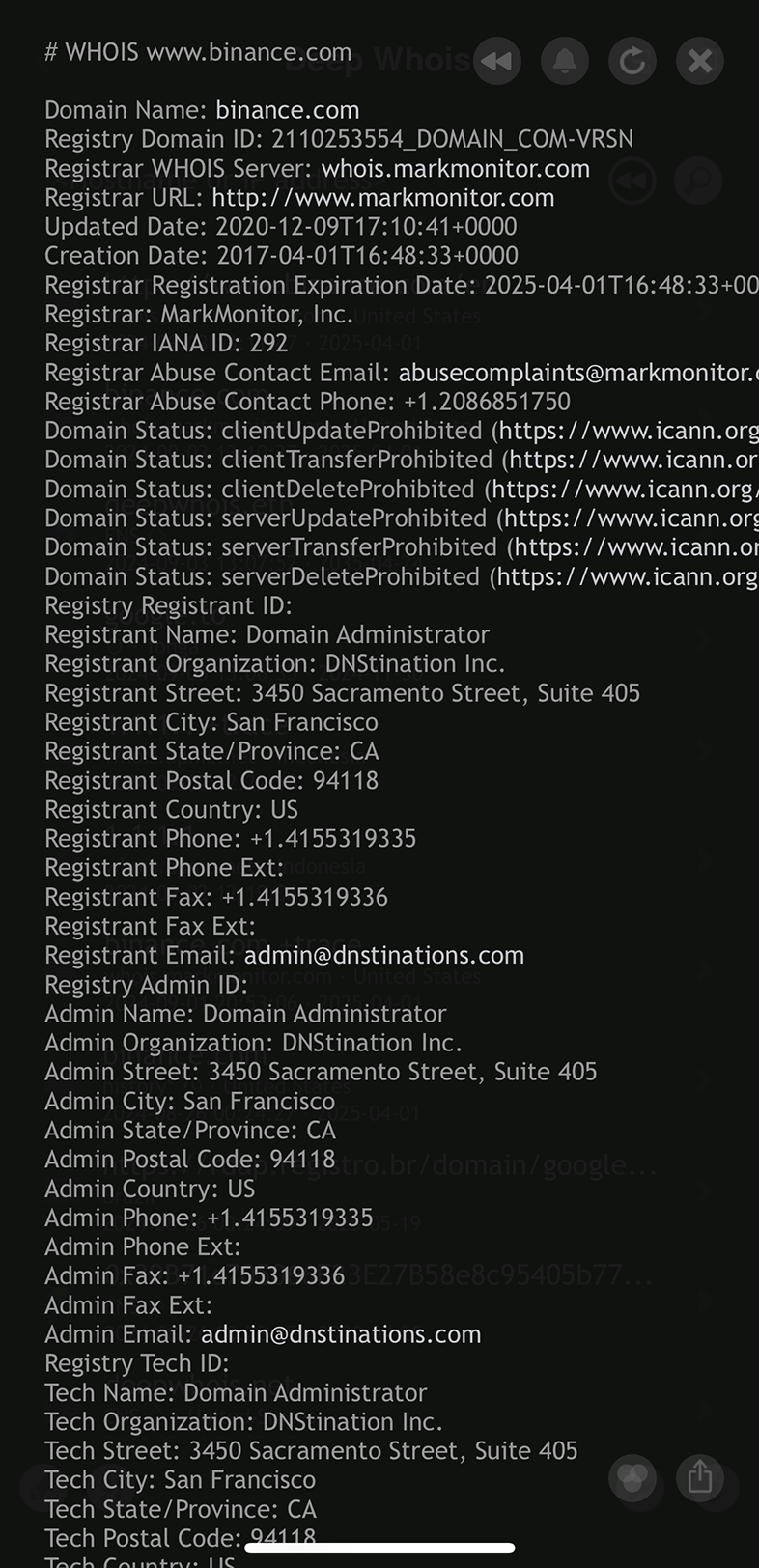

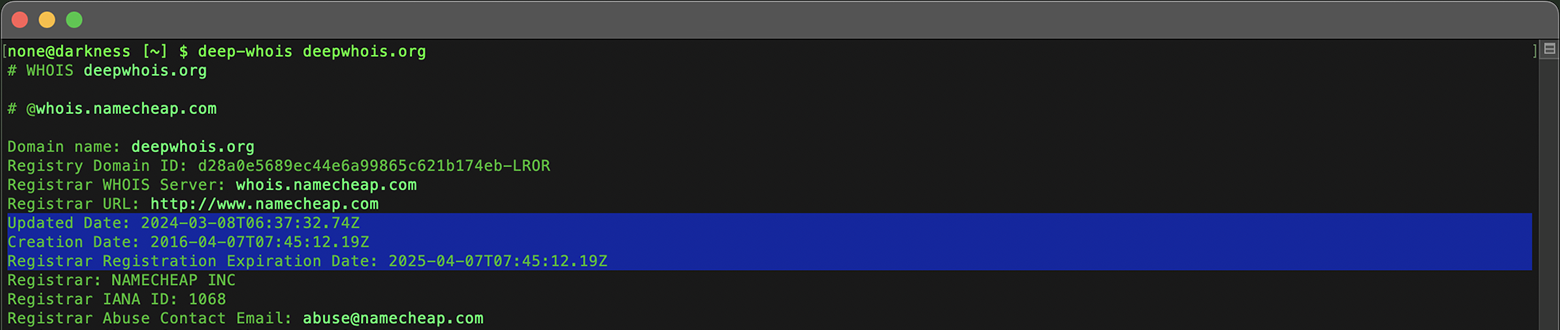

Paso n.º 1: Realizar una búsqueda Whois básica

La base de cualquier investigación de dominio es una búsqueda Whois básica. Este paso proporciona datos esenciales del dominio, como el registrador, las fechas de registro y expiración, los servidores de nombres y la información de contacto de la persona o entidad titular (si no está oculta por servicios de privacidad).

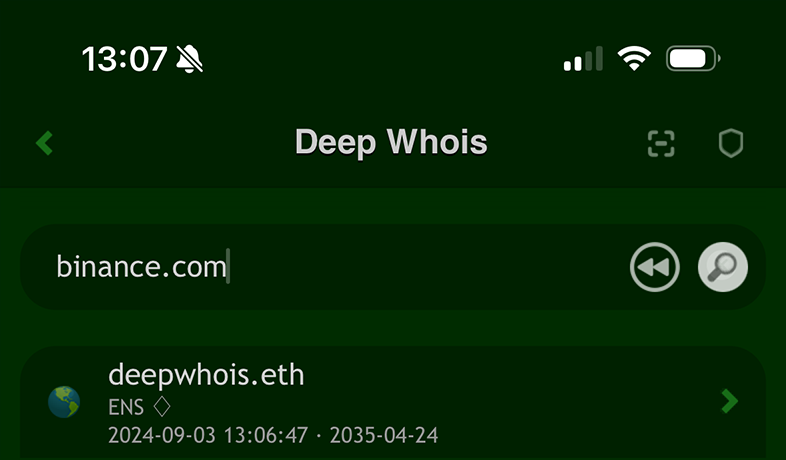

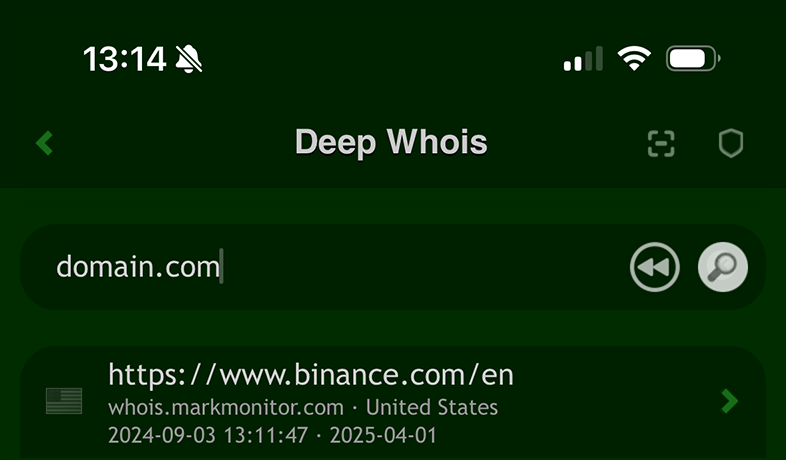

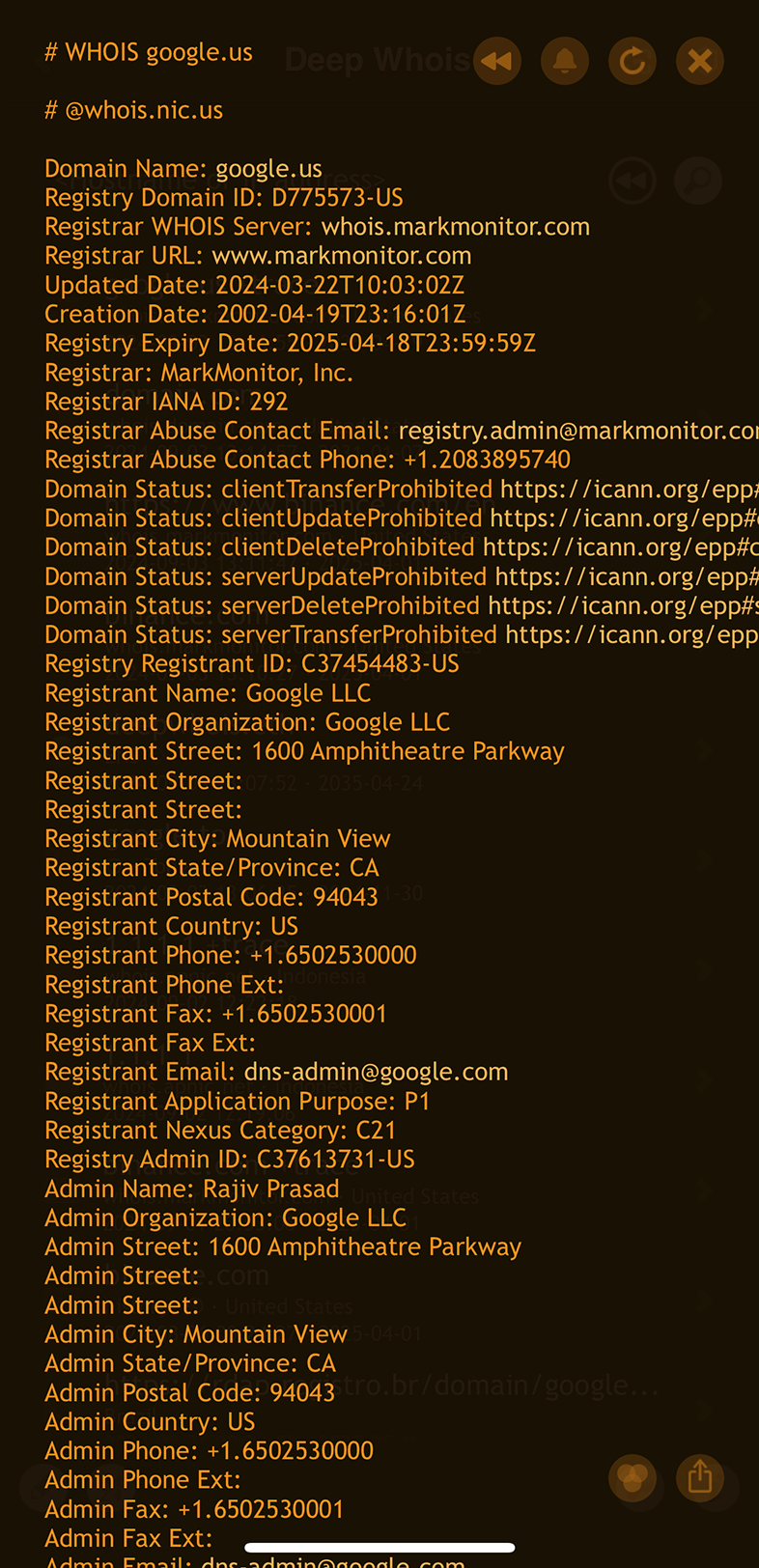

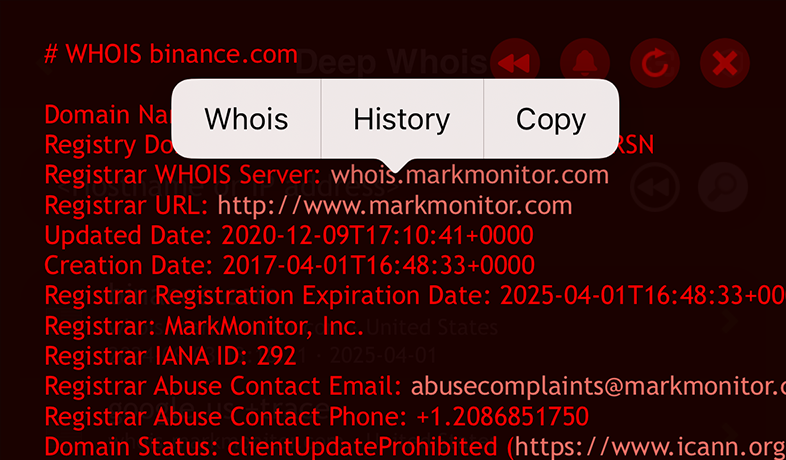

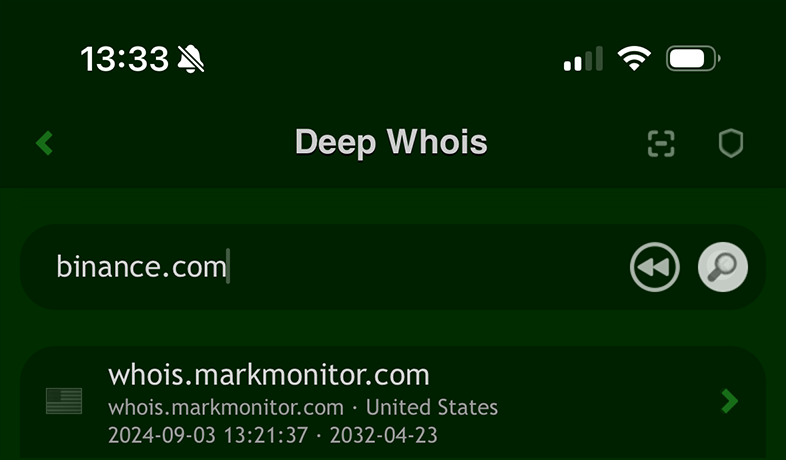

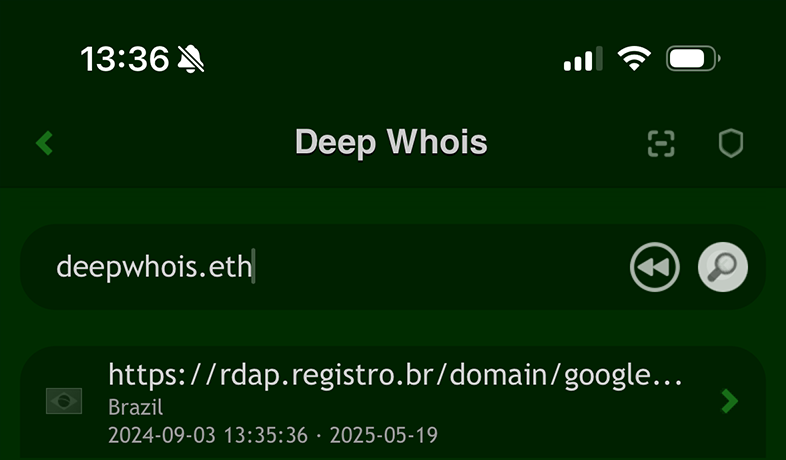

Usar Deep Whois en iOS:

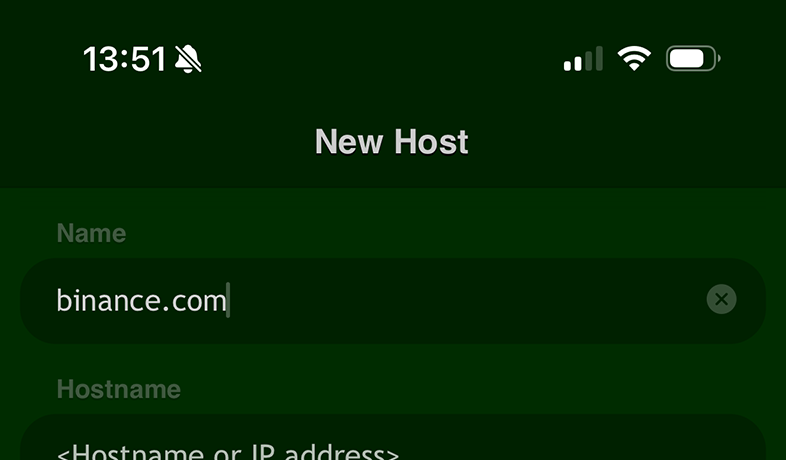

Abre la app Deep Whois, escribe el nombre de dominio en el campo de búsqueda y toca el botón “Lookup” para obtener los datos Whois.

Usar Deep Whois en el Terminal:

Ejecuta el siguiente comando:

deep-whois binance.com

Esta consulta básica te da una instantánea del estado actual del dominio y los detalles técnicos necesarios para seguir con un análisis más profundo.

Consejos extra:

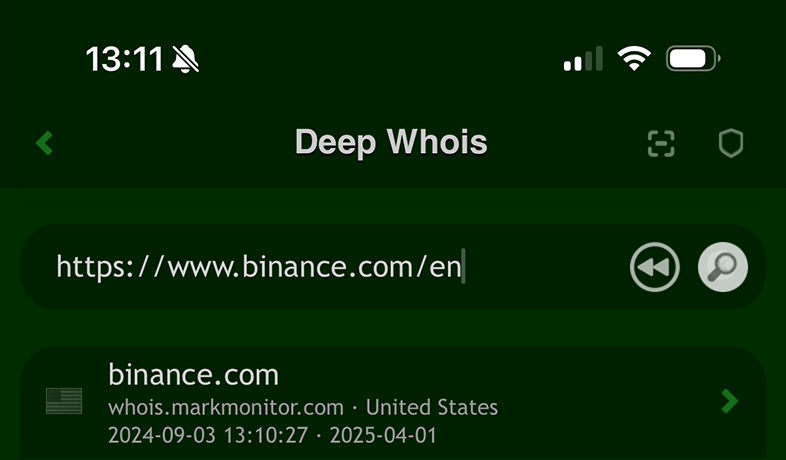

#1: Consultar Whois usando un nombre de host, enlace web o email

Al introducir un nombre de dominio en la herramienta, tienes flexibilidad para usar distintos formatos, lo que hace más fácil y cómoda la obtención de datos Whois.

Además de escribir directamente el nombre de dominio, también puedes introducir o pegar un nombre de host, un enlace web/URL o incluso una dirección de correo electrónico.

La herramienta está diseñada para extraer de forma inteligente el nombre de dominio correcto de estas entradas, identificando automáticamente el dominio adecuado a partir de los datos proporcionados.

Estas opciones adicionales permiten obtener información de dominio rápidamente sin necesidad de recortar manualmente URLs o direcciones de correo, agilizando el acceso a los datos Whois.

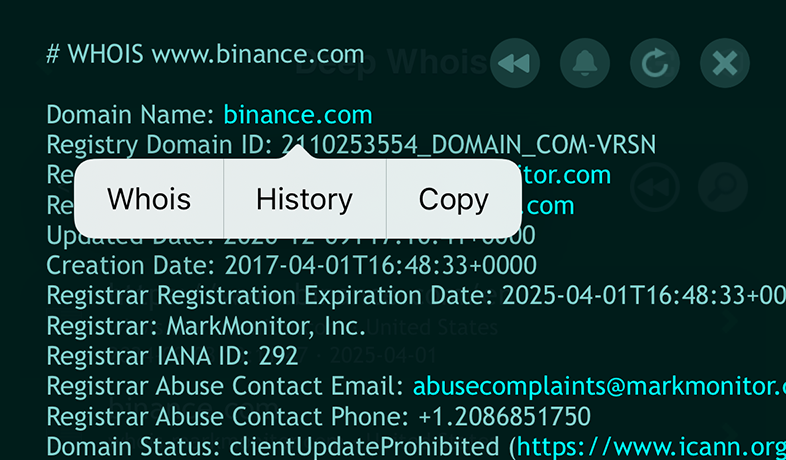

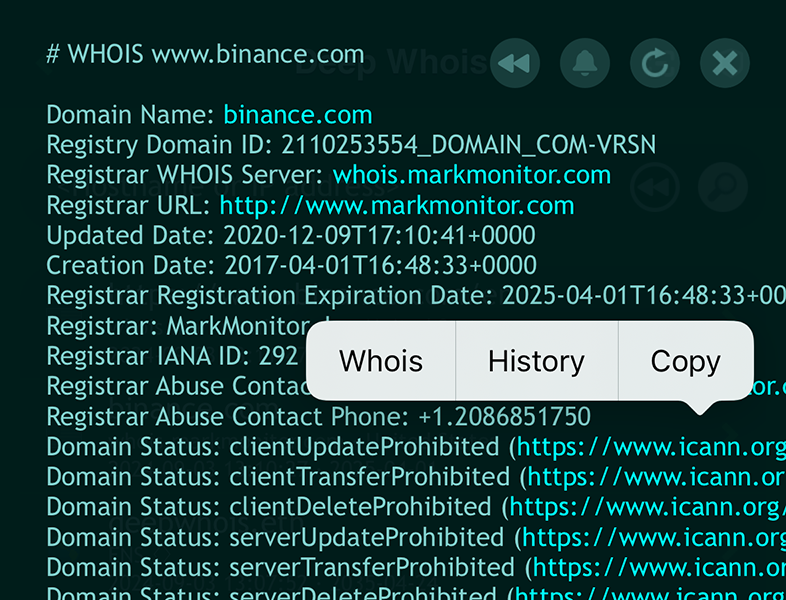

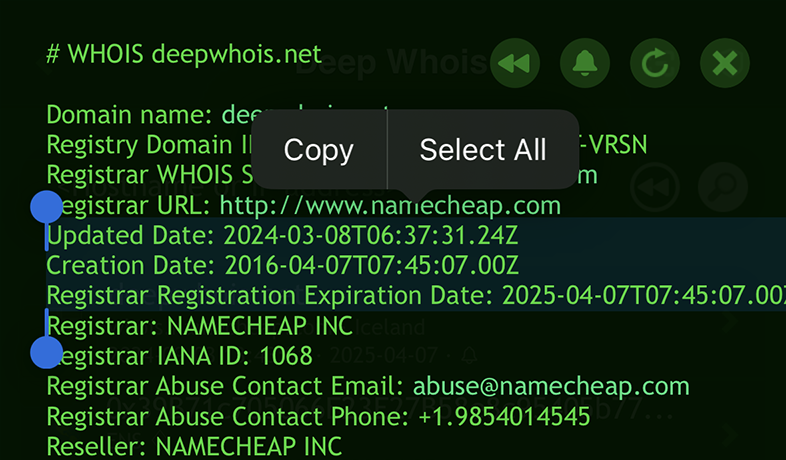

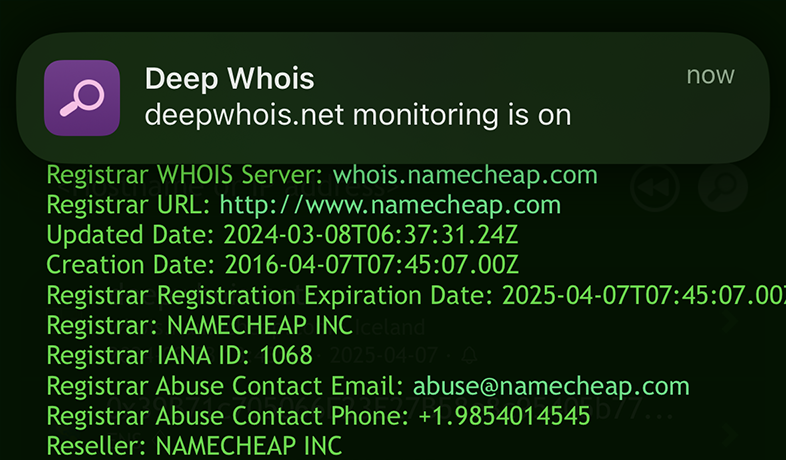

#2: Navegación cómoda de Whois en iOS

En iOS puedes navegar por la información Whois igual que por páginas web, con enlaces clicables.

La app reconoce y resalta automáticamente los datos importantes —como nombres de dominio, nombres de host, enlaces web, URLs y direcciones de correo— usando un color más llamativo para que se identifiquen fácilmente.

Para seguir cualquiera de estos enlaces, solo tienes que tocarlo para abrir un menú contextual.

Desde ese menú, eligiendo la opción “Whois” puedes consultar al instante los datos Whois del enlace relacionado, haciendo que la exploración de la información de dominio sea intuitiva y eficiente.

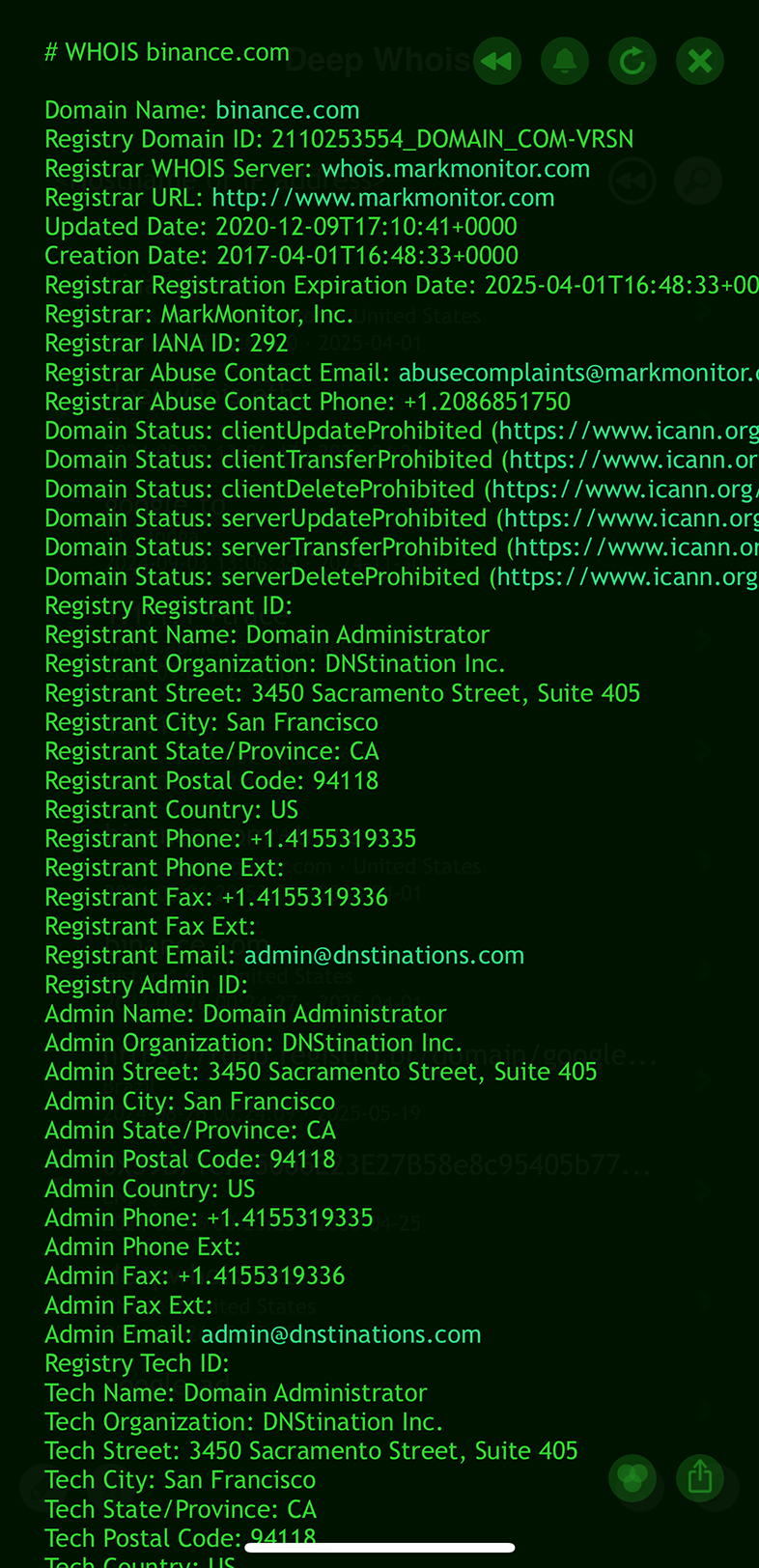

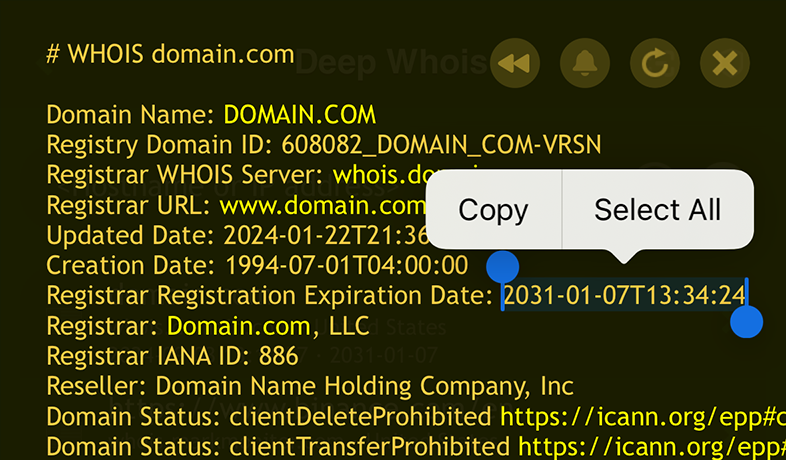

Paso n.º 2: Verificar la titularidad del dominio y la información de contacto

Ver quién es el titular de un dominio es crucial, especialmente si estás pensando en comprarlo, estás ante un conflicto legal o necesitas asegurarte de que el dominio está registrado a nombre de la entidad correcta.

Las búsquedas Whois proporcionan esta información, a menos que la persona titular haya activado la protección de privacidad y sus datos estén ocultos.

Usar Deep Whois en iOS:

Los datos de titularidad se incluyen en la información Whois siempre que la protección de privacidad no esté activada.

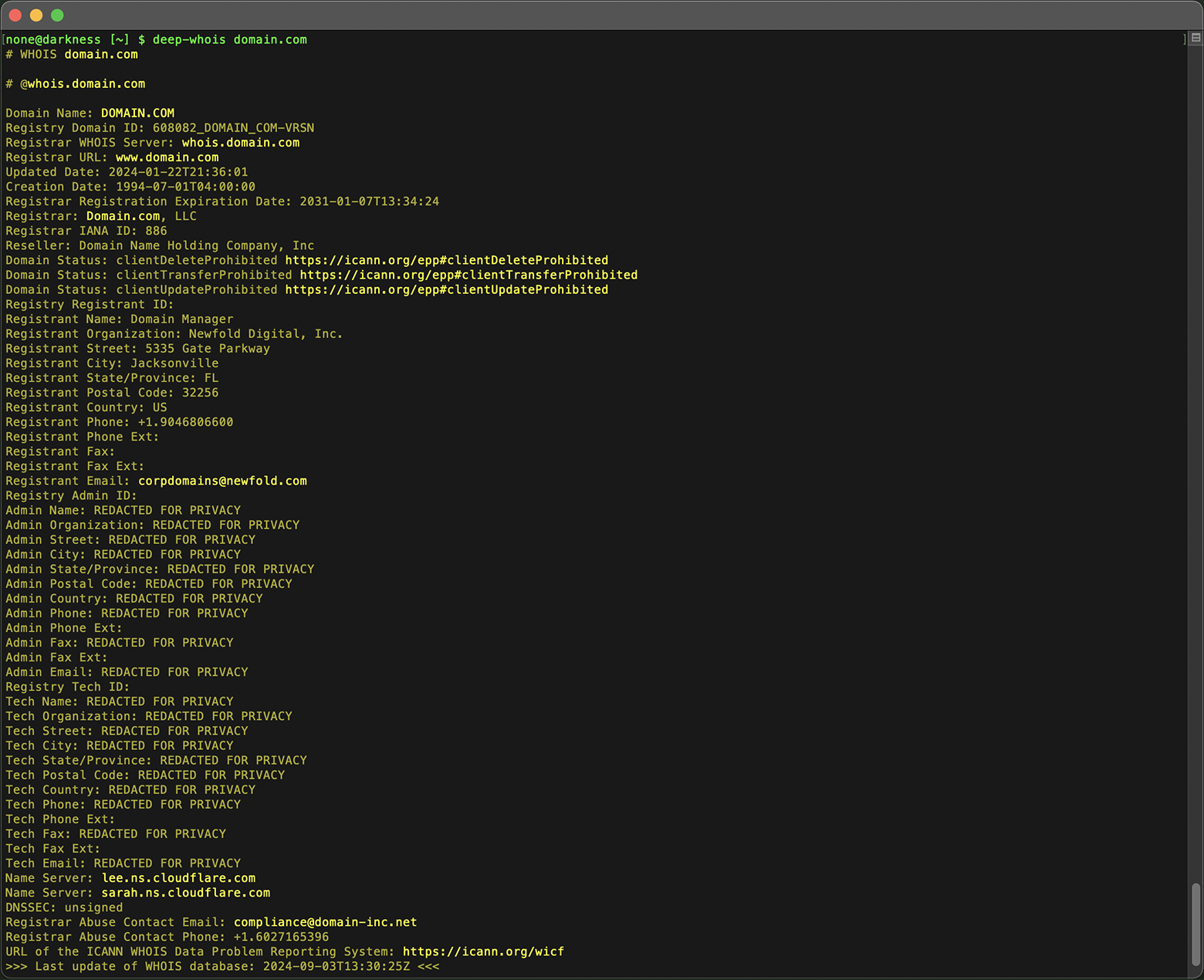

Usar Deep Whois en el Terminal:

Utiliza el mismo comando Whois básico para ver los datos de titularidad:

deep-whois domain.com

Si hay protección de privacidad, quizá tengas que contactar directamente con el registrador o usar otros métodos para conocer a la persona titular real.

Consejos extra:

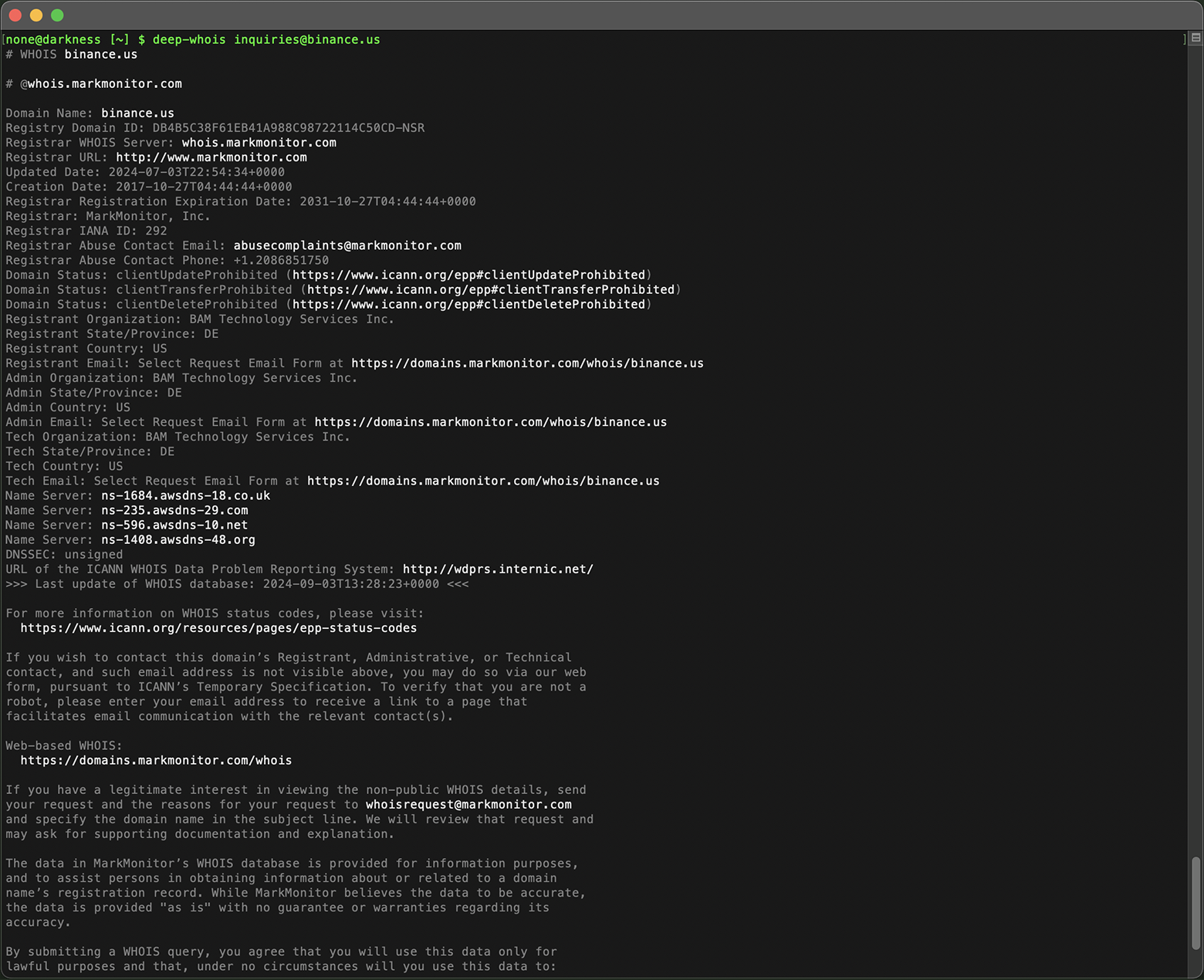

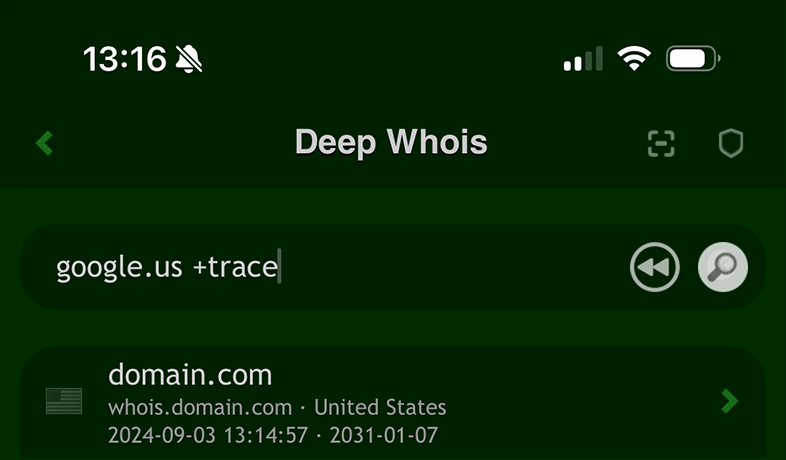

#1: Descubrir datos Whois ocultos con opciones de trace

Aun cuando los datos de dominio y titularidad estén protegidos por servicios de privacidad, es posible descubrir más información consultando otros servidores Whois en la cadena de búsqueda.

En iOS puedes añadir la opción “+trace” a la consulta para ver información Whois intermedia, donde en ocasiones aparece información adicional que de otro modo quedaría oculta.

En la versión para Terminal, el trazado está activado por defecto, de modo que la información Whois intermedia se recupera automáticamente.

Si prefieres no ver estos datos extra, puedes usar la opción “--no-trace” para ocultarlos.

Este enfoque es especialmente útil en algunas zonas de dominio, como .US, donde por normativa los datos de titular deben estar presentes y no pueden ocultarse completamente, lo que puede revelar información de titularidad más detallada.

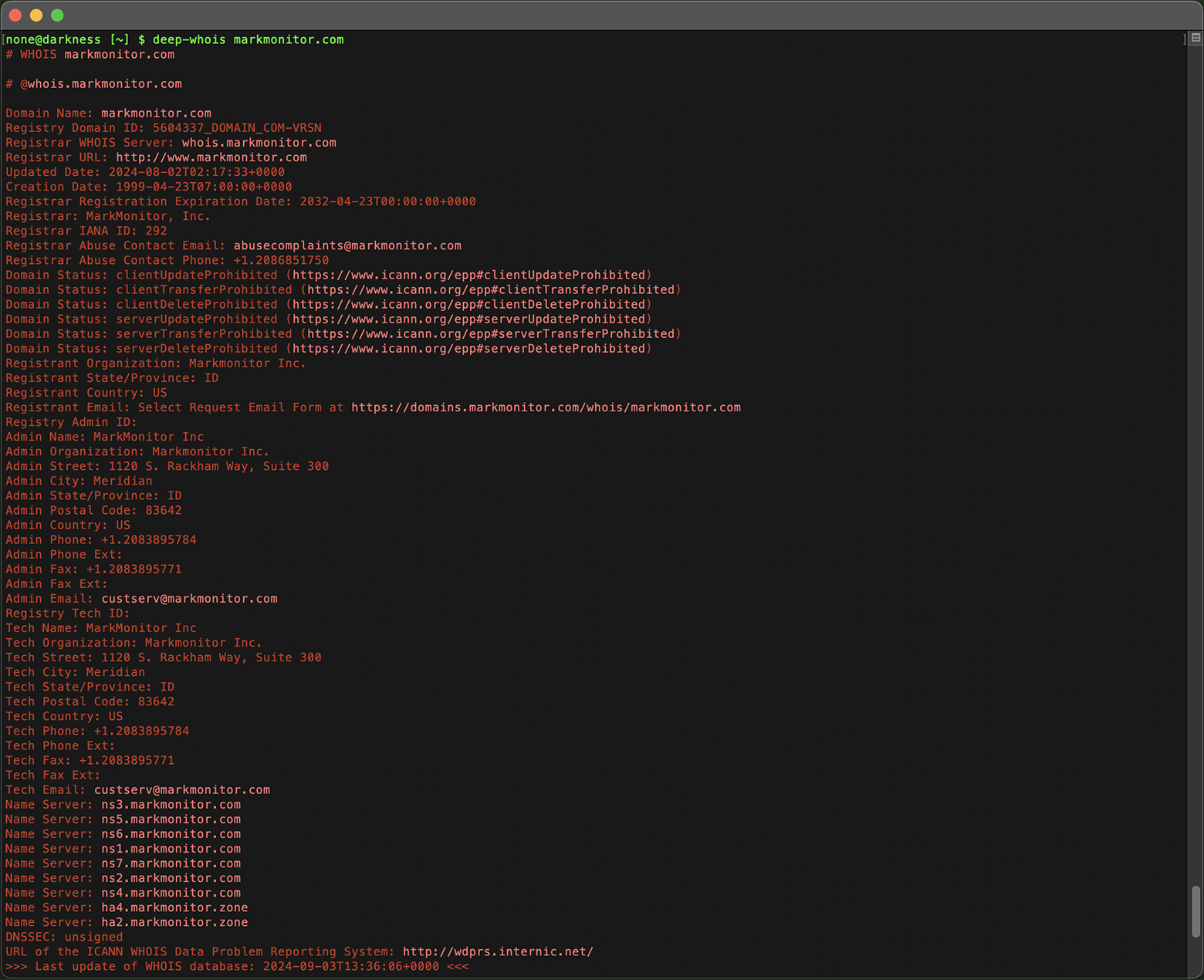

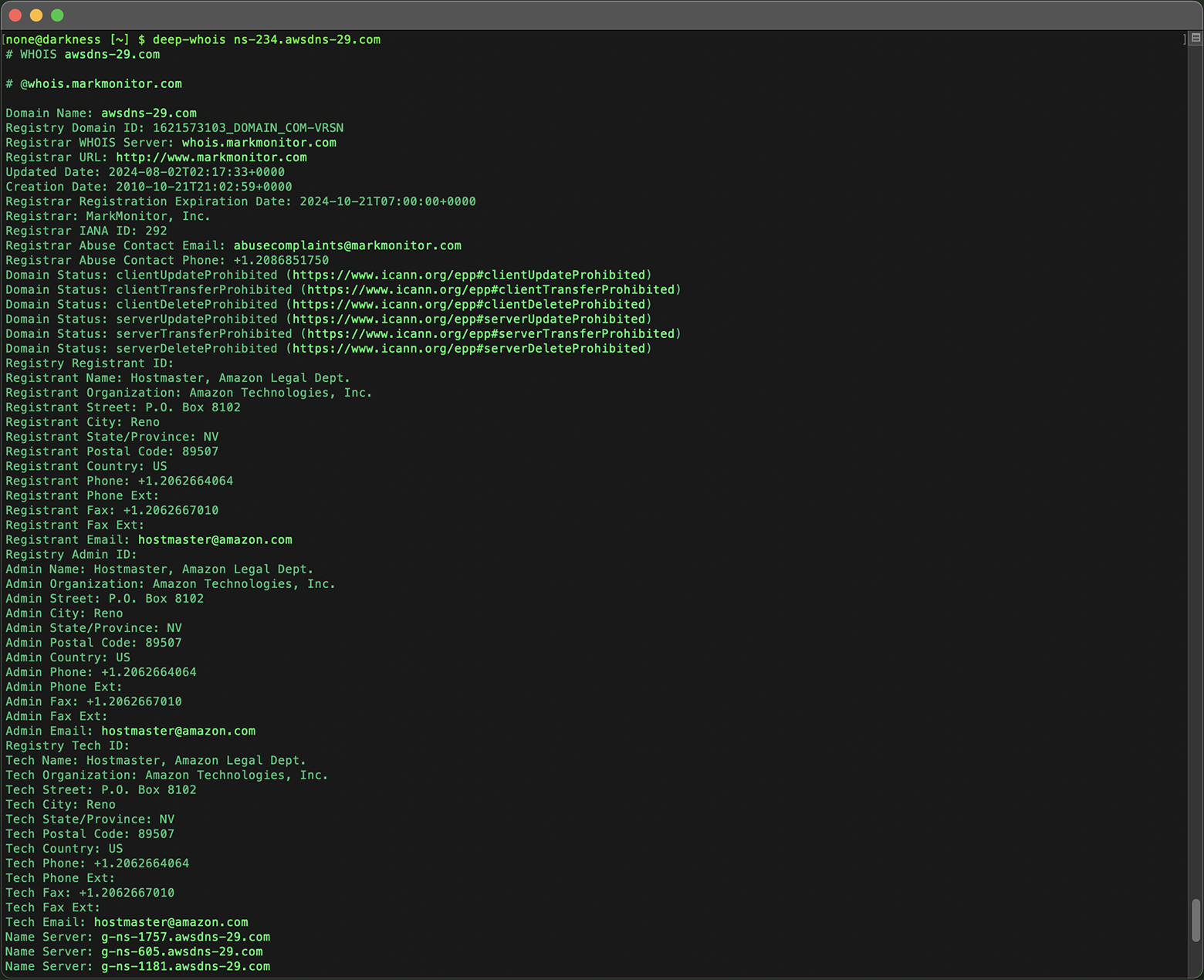

Paso n.º 3: Analizar el registrador, los servidores de nombres y el DNS del dominio

A partir de una consulta Whois sencilla puedes obtener información útil, como el dominio del registrador y los servidores de nombres asociados al dominio.

Empieza por revisar la información del dominio del registrador que aparece en la respuesta Whois.

Por ejemplo, si el registrador es markmonitor.com, una consulta Whois para ese dominio de registrador te dará información de contacto detallada sobre él.

Usar Deep Whois en iOS:

Toca cualquiera de los enlaces relacionados con el registrador (servidor Whois, sitio web o email) y elige la opción “Whois”.

Usar Deep Whois en el Terminal:

Copia el dominio, enlace o email del registrador y pásalo como argumento a la herramienta de línea de comandos.

deep-whois markmonitor.com

Esto puede incluir contactos administrativos, técnicos y de abuso, útiles si surge algún problema con el dominio.

De forma similar, una consulta Whois para un servidor de nombres (por ejemplo, ns-234.awsdns-29.com) puede aportar información valiosa sobre el proveedor de hosting, incluido su nombre y datos de contacto.

deep-whois ns-234.awsdns-29.com

Los servidores de nombres son esenciales para el funcionamiento del dominio, ya que dirigen el tráfico de Internet hacia los servidores web correctos; por eso, entender estos datos ayuda a comprender la infraestructura del dominio.

Paso n.º 4: Investigar el proveedor de hosting

Rastrear la ubicación física de los servidores web y de correo

Para averiguar la ubicación física de los servidores de un sitio web puedes seguir un proceso sencillo utilizando herramientas disponibles en iOS o en el Terminal.

Primero resuelve el dominio a su dirección IP.

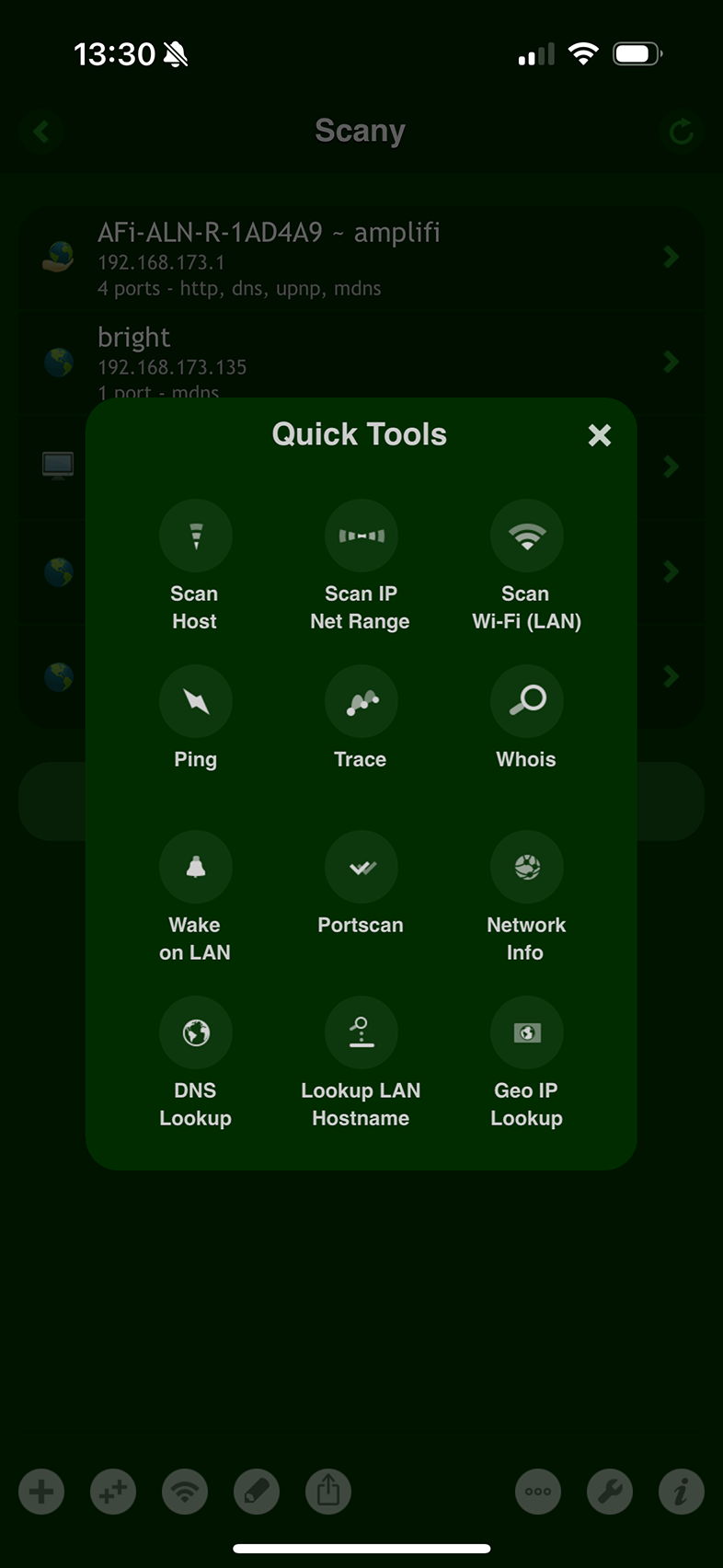

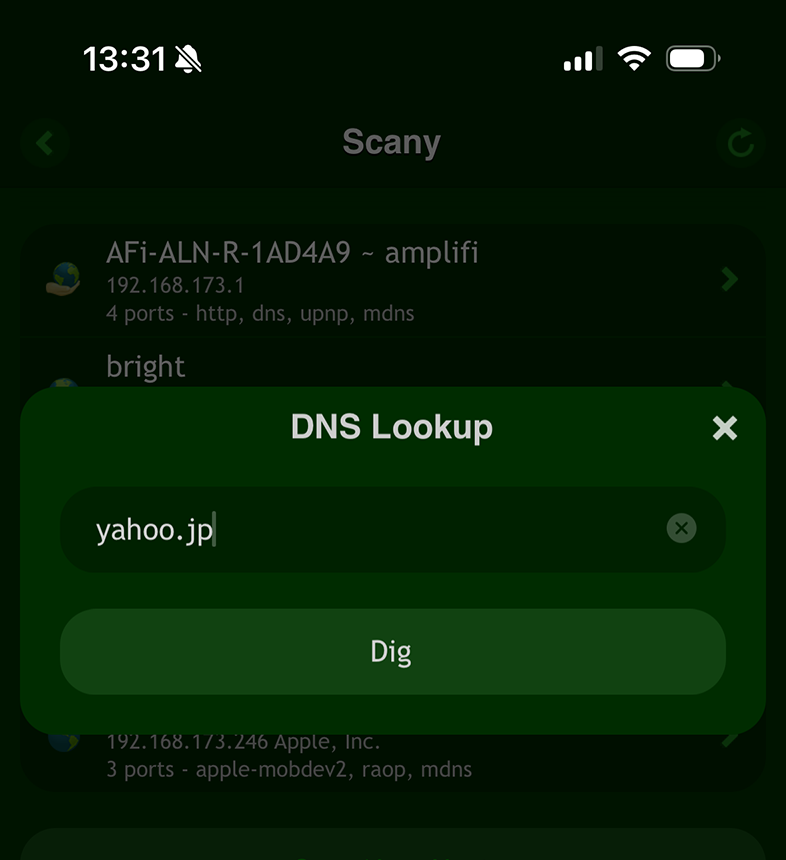

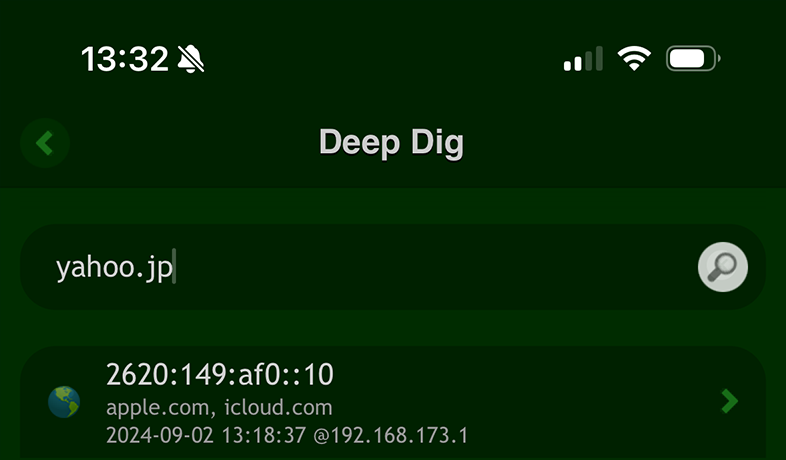

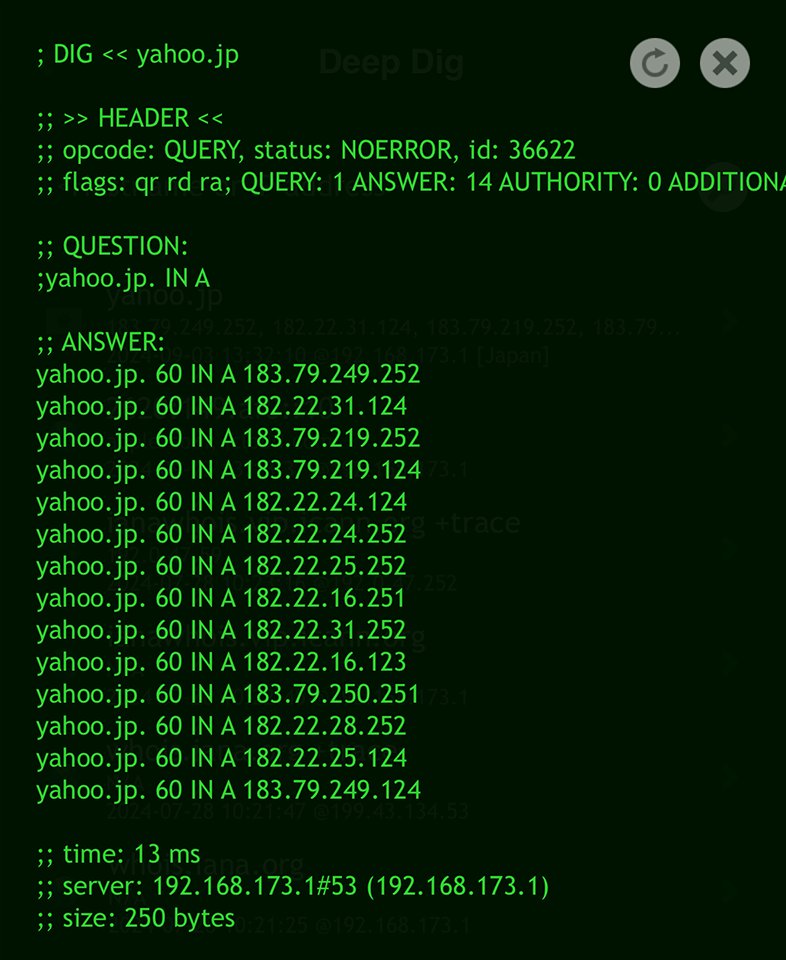

En iOS:

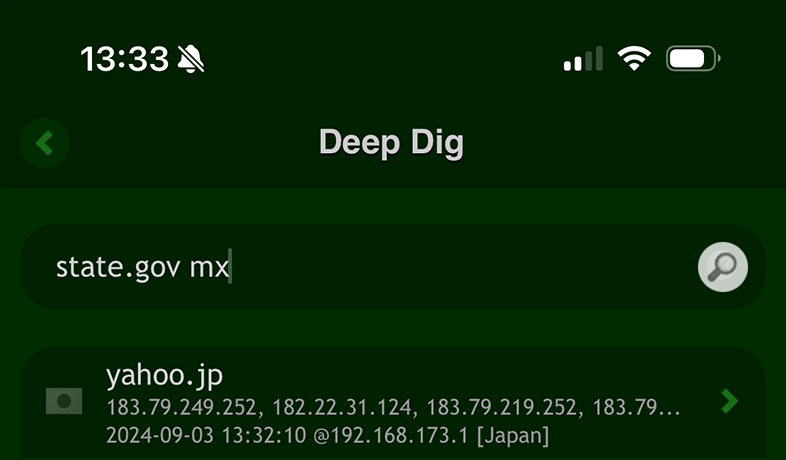

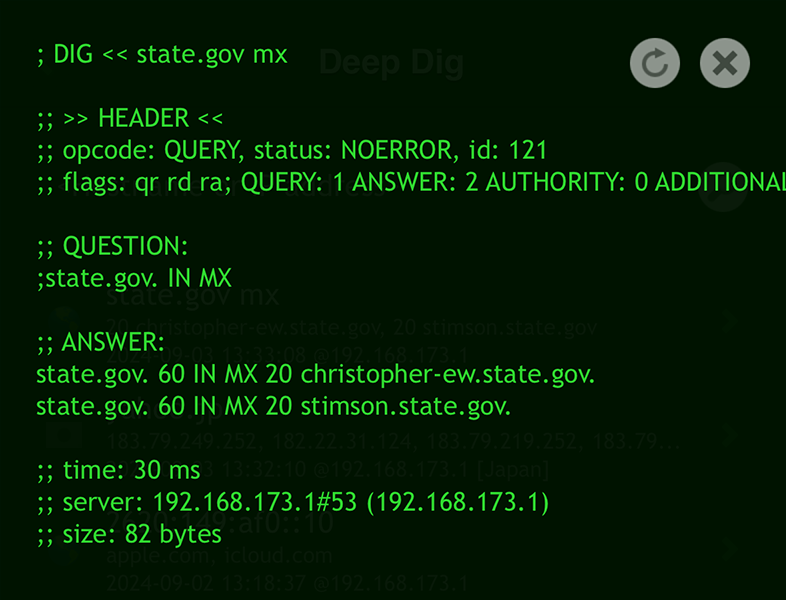

Usa la herramienta “DNS Lookup” de la app “Scany”.

O simplemente utiliza la app “Deep Dig”.

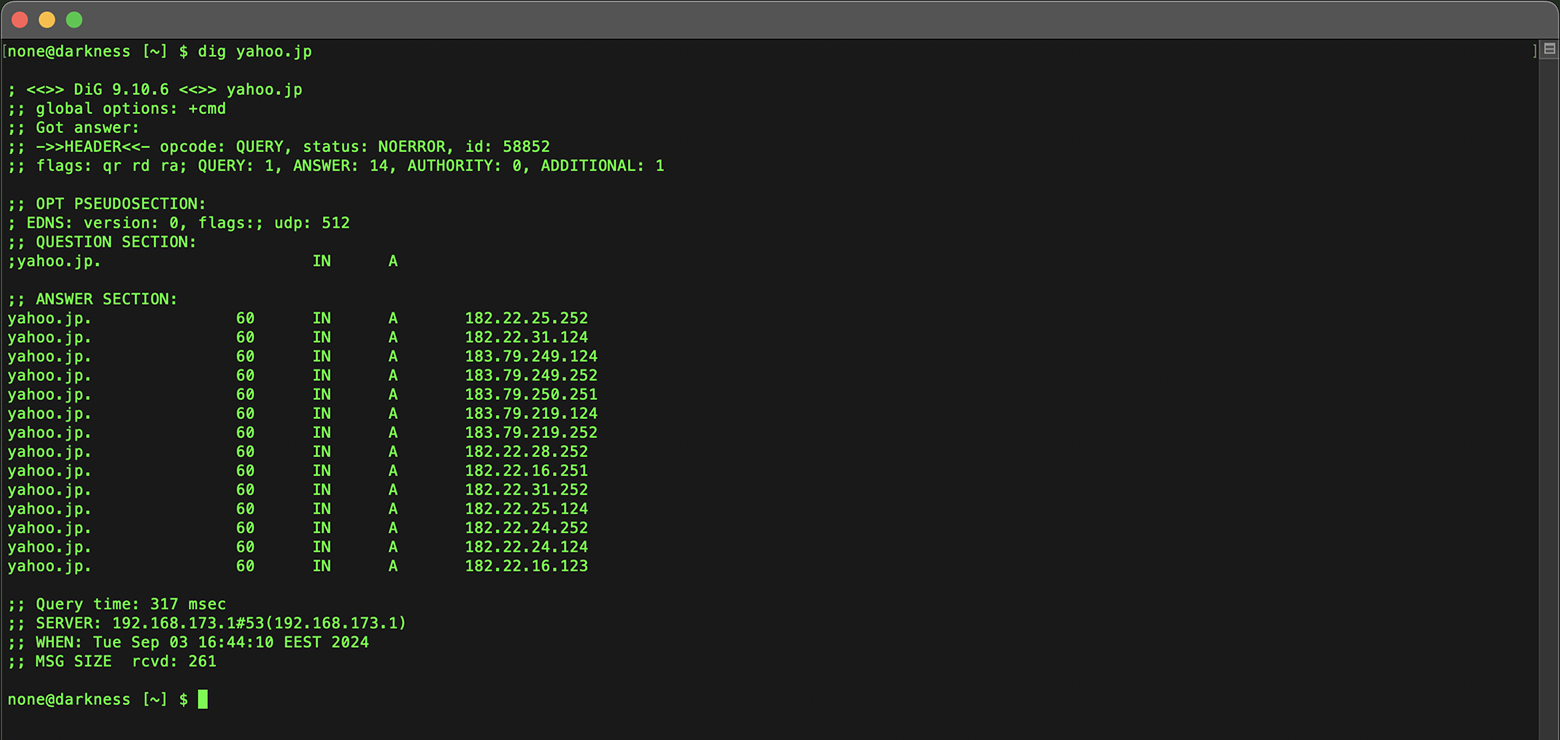

En el Terminal:

Utiliza el comando `dig`, indicando el dominio como consulta:

dig yahoo.jp

De forma similar, puedes buscar servidores de correo añadiendo “mx” a la consulta cuando uses Scany o Deep Dig en iOS o el comando `dig` en el Terminal.

Así obtendrás las direcciones IP a las que apunta el dominio, un paso fundamental para identificar la ubicación de los servidores.

Con la dirección IP ya puedes hacer una investigación completa realizando una búsqueda Whois sobre la propia IP.

La búsqueda Whois de IP aporta información detallada del proveedor de hosting web o de correo, incluida la geolocalización de los servidores, la organización que los gestiona y los datos de contacto relevantes.

Este método permite seguir la infraestructura física que hay detrás de un dominio, sitio web o servicio de correo, y entender dónde se encuentran realmente los servidores.

Paso n.º 5: Analizar los datos históricos de Whois

Con el tiempo, los dominios suelen cambiar de titular, y entender el contexto histórico puede ser tan importante como conocer su estado actual.

Los datos históricos de Whois permiten ver propietarios anteriores, cambios en servidores de nombres y otros eventos relevantes que pueden afectar a la reputación o el valor del dominio.

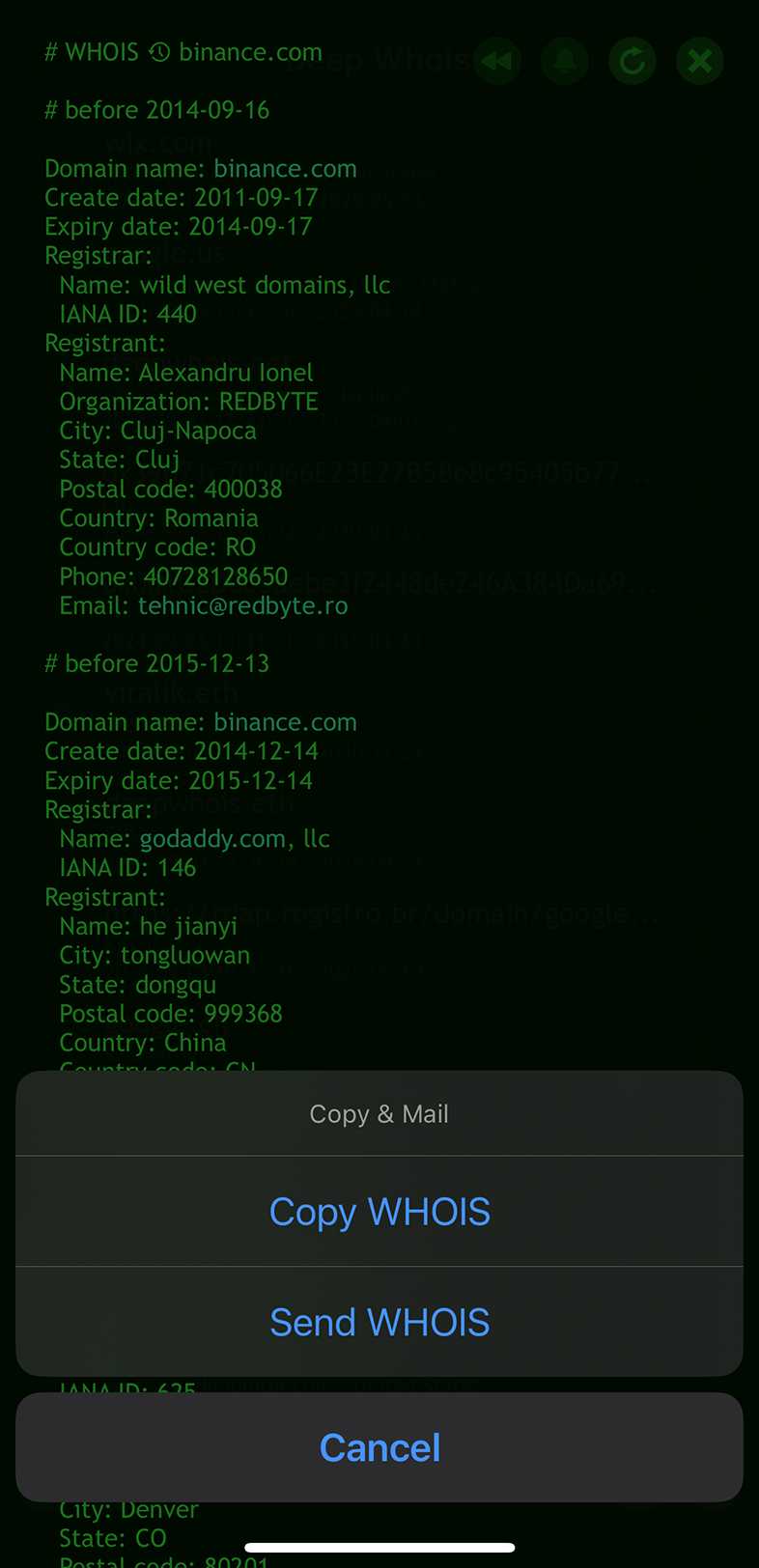

Usar Deep Whois en iOS:

Toca el botón “Rewind” para acceder a los registros históricos de Whois del dominio.

O bien usa el botón “Rewind” en la pantalla principal de la app.

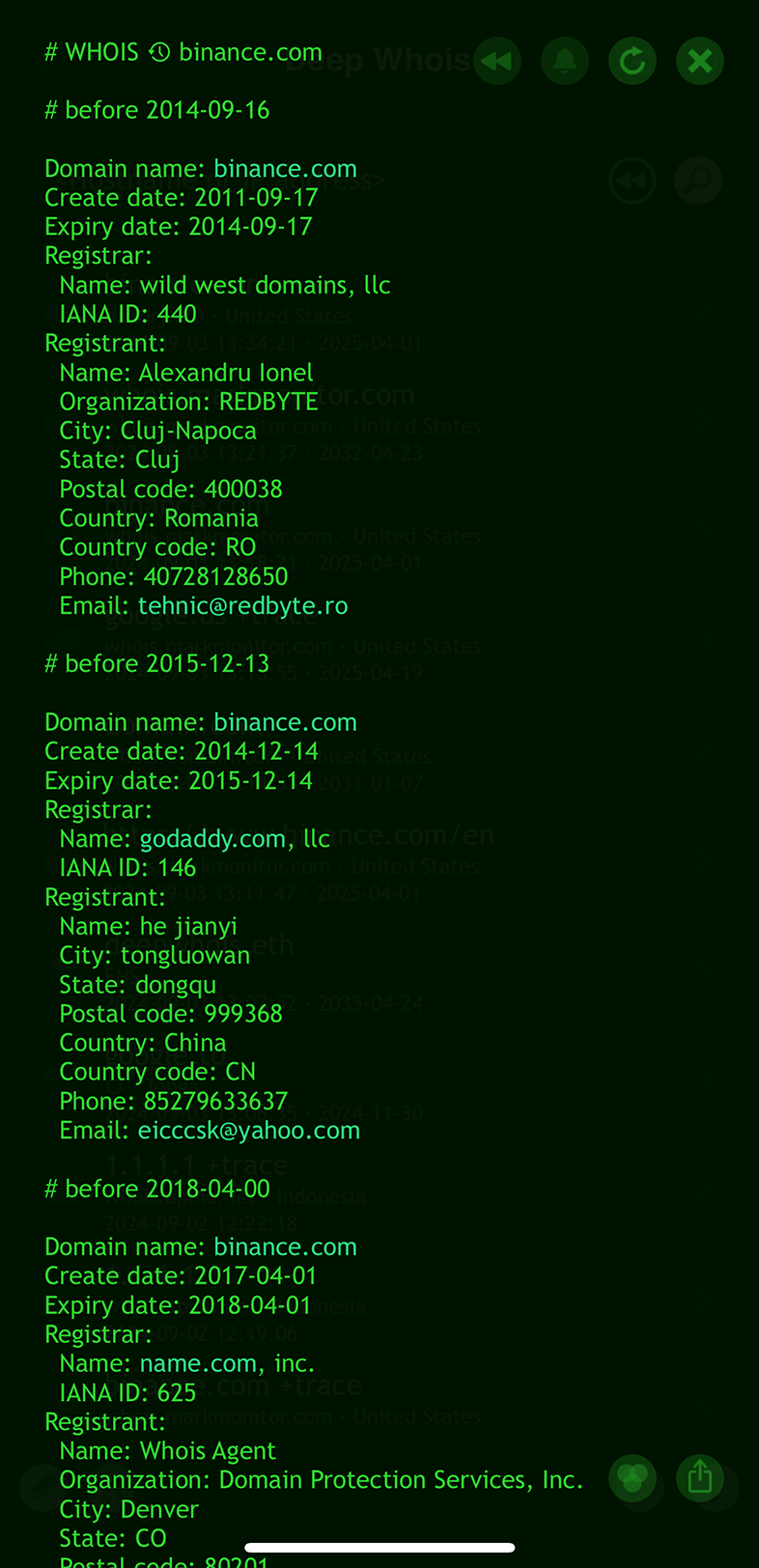

De los datos históricos de Whois para binance.com en iOS vemos que el dominio perteneció inicialmente a otra parte distinta de los propietarios actuales de Binance.

Esto ilustra la historia de la titularidad del dominio antes de que pasara a manos de Binance, un dato importante para entender su pasado y evolución.

Usar Deep Whois en el Terminal:

Usa el argumento “@history” o “@h” para ver los datos históricos:

deep-whois @history crypto.com

De los datos históricos de Whois para crypto.com, obtenidos en el Terminal, vemos que el dominio pertenecía originalmente a otra persona y que posteriormente se vendió a sus actuales propietarios por varios millones de dólares.

Esto ofrece una visión clara de la historia del dominio y de cambios importantes de titularidad.

Los datos históricos de Whois son especialmente valiosos al evaluar dominios para su adquisición o al investigar posibles problemas de seguridad.

Paso n.º 6: Obtener datos RDAP para información más profunda

El Registration Data Access Protocol (RDAP) es un protocolo moderno y estructurado diseñado para sustituir al sistema Whois tradicional.

RDAP es especialmente útil para dominios en nuevos TLD o para aquellos que ya han migrado desde Whois, ya que proporciona más información: códigos de estado, niveles de acceso seguro y mejor soporte para nombres de dominio internacionalizados (IDN).

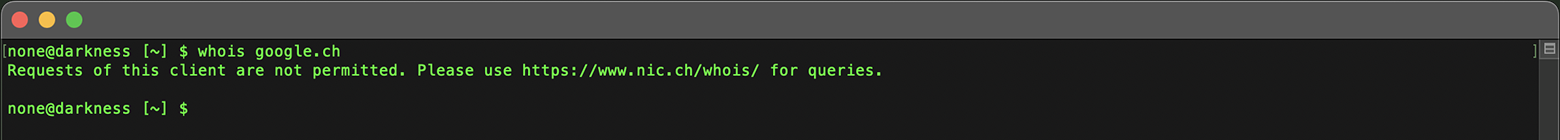

Limitaciones de los clientes Whois estándar

A medida que RDAP se adopta cada vez más, muchas zonas de dominio están dejando de usar el protocolo Whois tradicional, lo que las hace inaccesibles para clientes antiguos que no admiten RDAP.

Por esta limitación, los clientes Whois simples no pueden recuperar datos para esos dominios, lo que reduce en gran medida su utilidad.

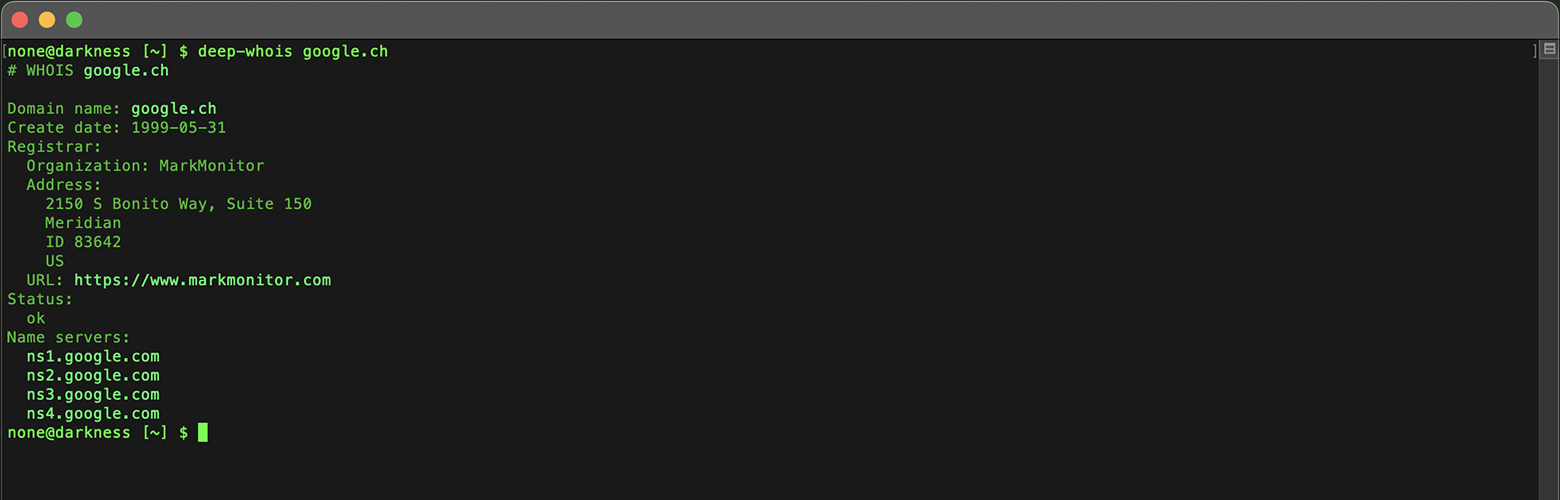

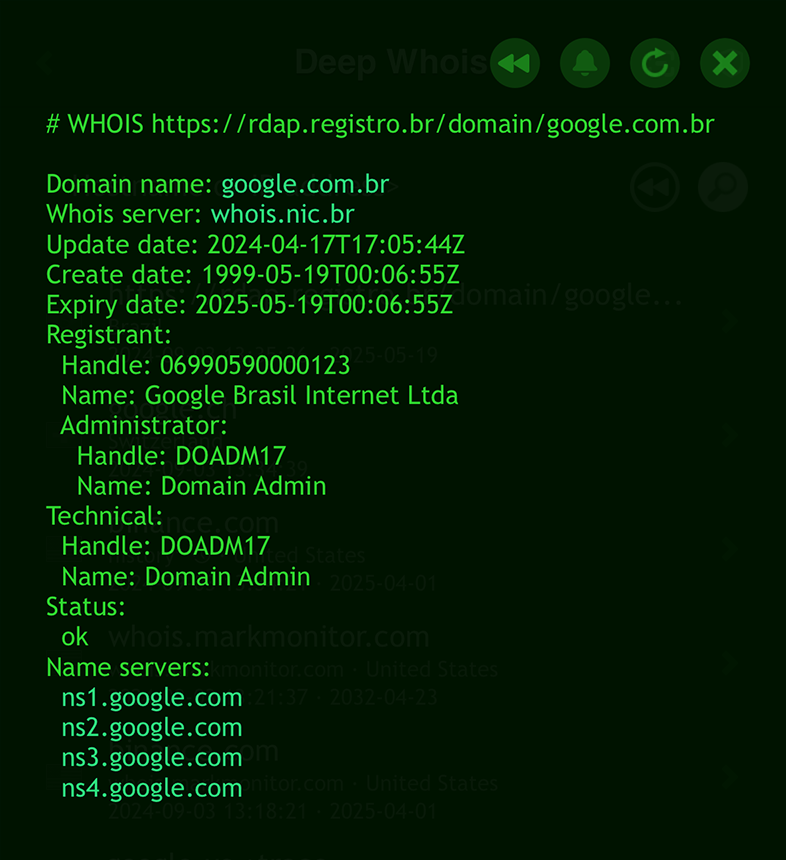

Consultas RDAP transparentes en Deep Whois

Tanto en la app Deep Whois para iOS como en la utilidad de consola Deep Whois, las consultas de datos Whois mediante RDAP para dominios que han migrado a RDAP (como .CH) se realizan de forma automática y transparente.

La persona usuaria no tiene que especificar opciones ni comandos especiales.

Simplemente escribe el nombre de dominio como lo harías en una consulta Whois normal.

deep-whois google.ch

Deep Whois detecta cuándo un dominio requiere RDAP y realiza automáticamente la consulta con el protocolo adecuado.

Así siempre obtendrás los datos de registro correctos y más actualizados, independientemente de que el dominio use Whois tradicional o haya pasado ya a RDAP.

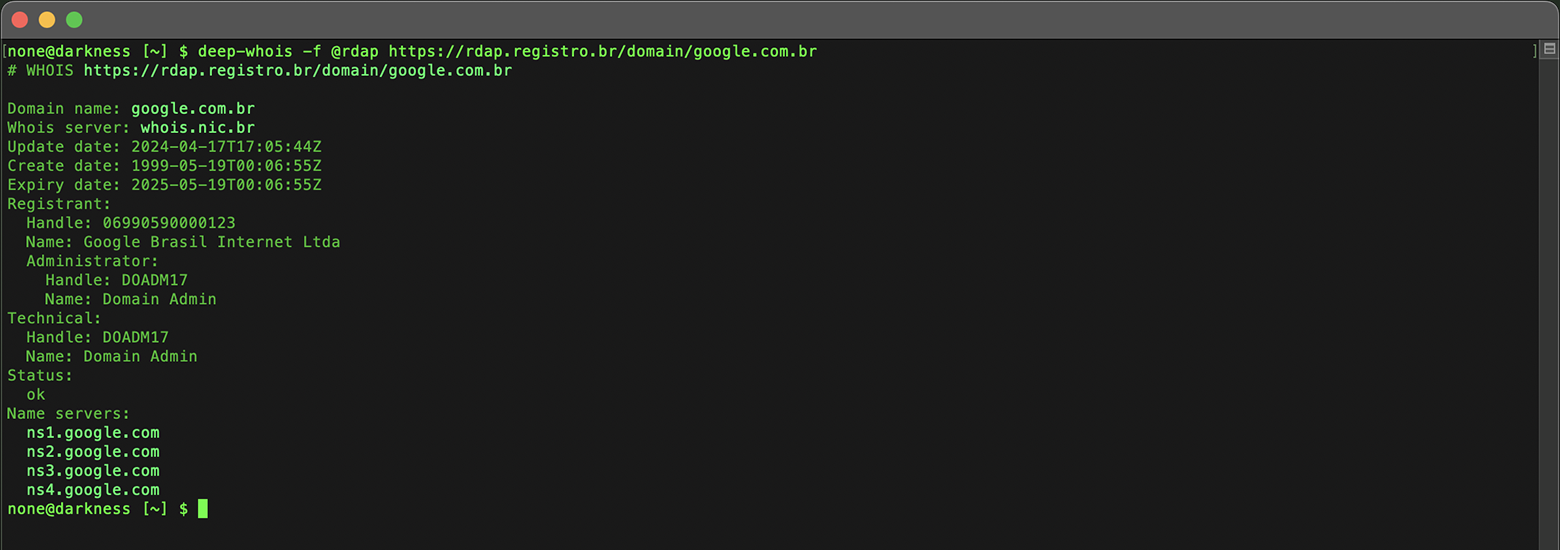

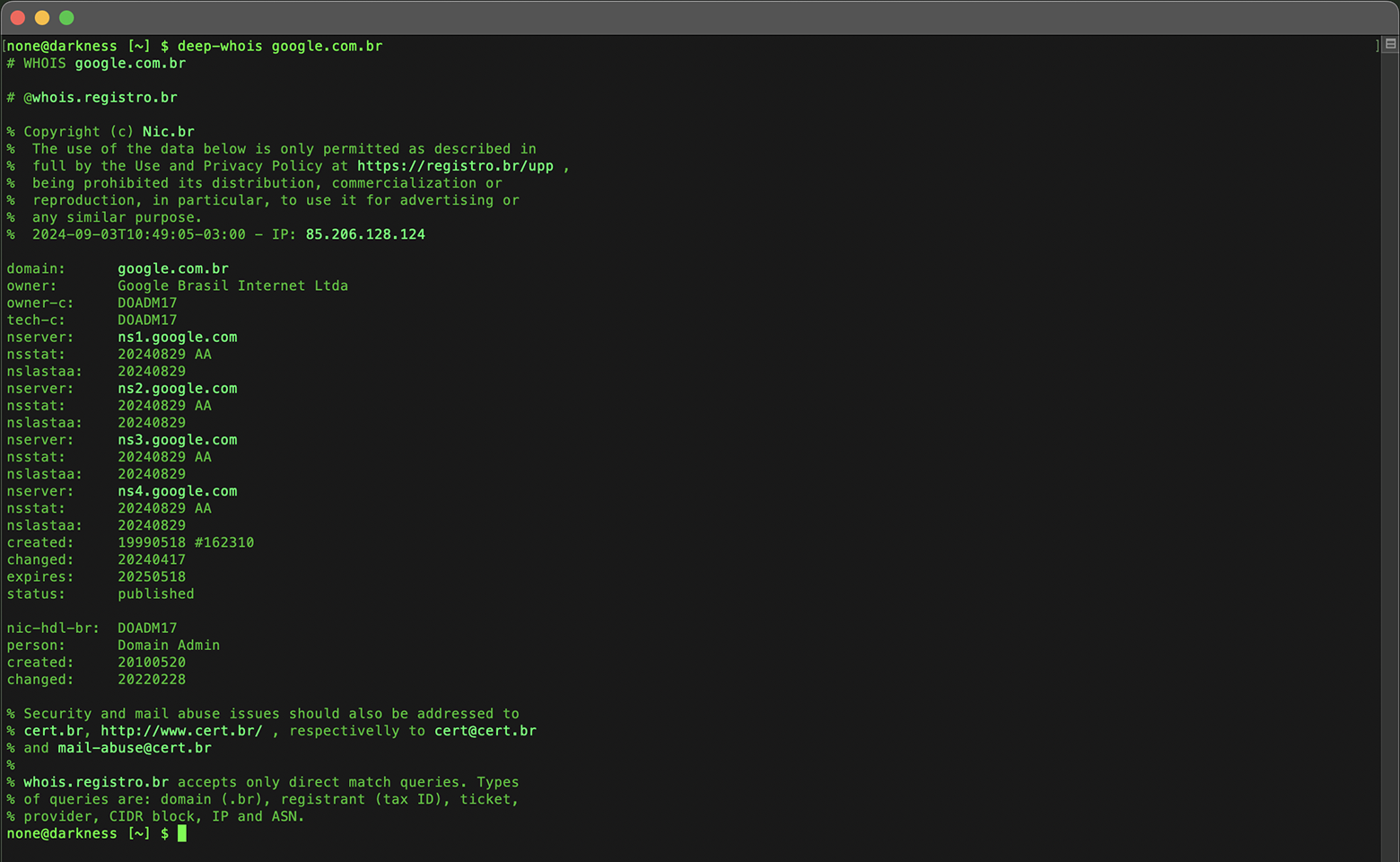

Consultas RDAP explícitas

Además de gestionar automáticamente las consultas RDAP, Deep Whois permite dirigirse de forma explícita a un servidor RDAP para dominios que lo admiten.

Esto es útil si quieres asegurarte de que los datos se obtienen directamente de un servidor RDAP o cuando realizas una investigación avanzada.

En Deep Whois puedes usar la opción “@rdap” junto con “-f” para forzar una consulta RDAP, lo que garantiza que recibas datos detallados y estructurados desde la fuente RDAP.

Esto resulta especialmente valioso cuando necesitas información más precisa y detallada.

Para dominios .BR, RDAP es el único método que ofrece detalles precisos (al segundo) de los tiempos de creación, cambio y expiración del dominio.

deep-whois -f @rdap https://rdap.registro.br/domain/google.com.br

El protocolo Whois tradicional, que todavía se admite, solo muestra esta información con precisión de día, sin la hora exacta.

En dominios como .MS, los datos que se obtienen tanto con Whois como con RDAP son, en general, similares.

En algunos casos, como microsoft.ms, RDAP puede mostrar detalles adicionales (por ejemplo, un número de fax) que no siempre aparecen en la respuesta de Whois.

Aunque los datos en estas zonas suelen coincidir, RDAP es una alternativa muy útil cuando el servidor Whois principal no está disponible, lo que permite seguir obteniendo información esencial del dominio.

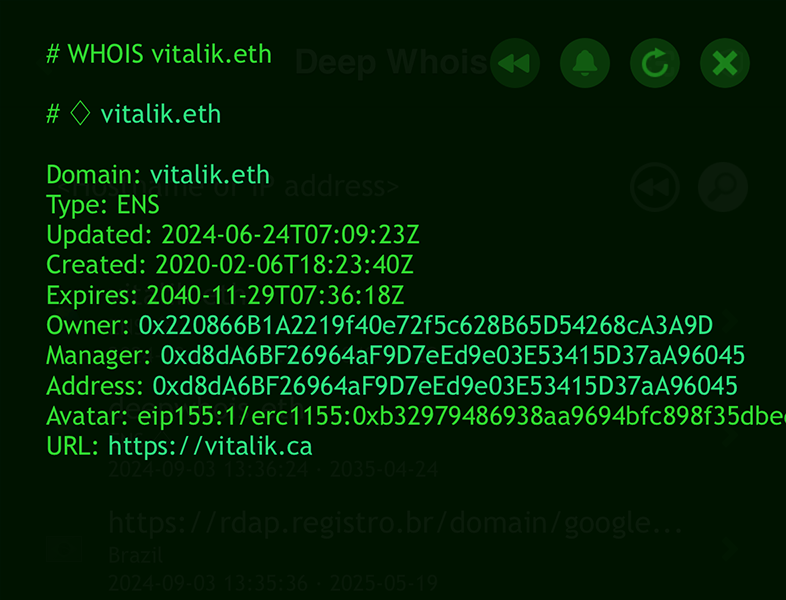

Paso n.º 7: Consultar datos ENS para dominios de Ethereum y DNS

Ethereum Name Service (ENS) permite registrar nombres de dominio legibles por personas en la cadena de bloques Ethereum.

ENS está diseñado para mapear identificadores sencillos y fáciles de recordar (por ejemplo, nombres de dominio) a direcciones de monedero de Ethereum, y viceversa.

Esto permite asociar y gestionar direcciones de Ethereum mediante nombres memorables, haciendo que las transacciones e interacciones en la cadena de bloques sean más intuitivas y accesibles.

Si el dominio que estás investigando está vinculado a ENS, obtener estos datos puede revelar direcciones de monederos, contratos inteligentes y otros datos on-chain.

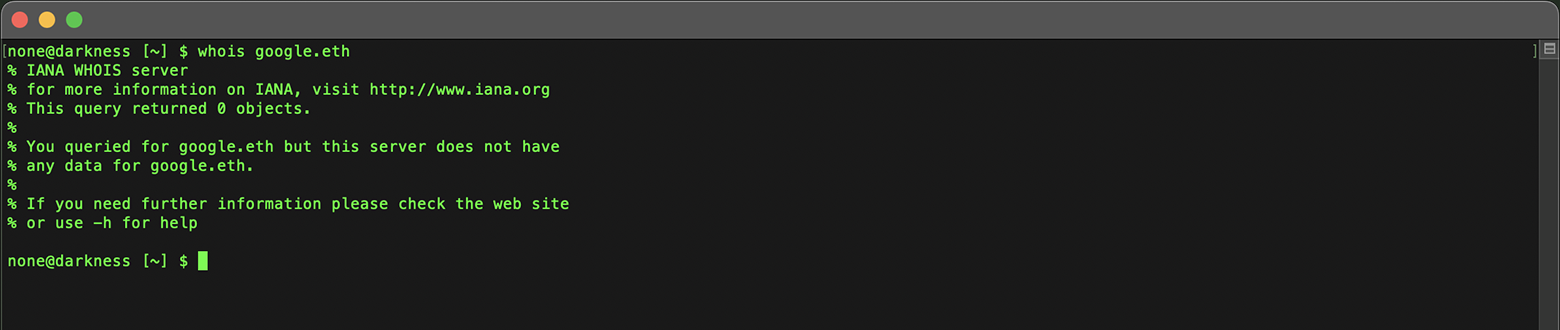

Limitaciones de los clientes Whois estándar

Es importante tener en cuenta que los clientes Whois estándar y simples no están preparados para acceder a datos de dominios de Ethereum Name Service (ENS), como los que terminan en .ETH.

Estos clientes tradicionales están diseñados para el DNS convencional y no pueden interactuar con sistemas de nombres basados en blockchain como ENS.

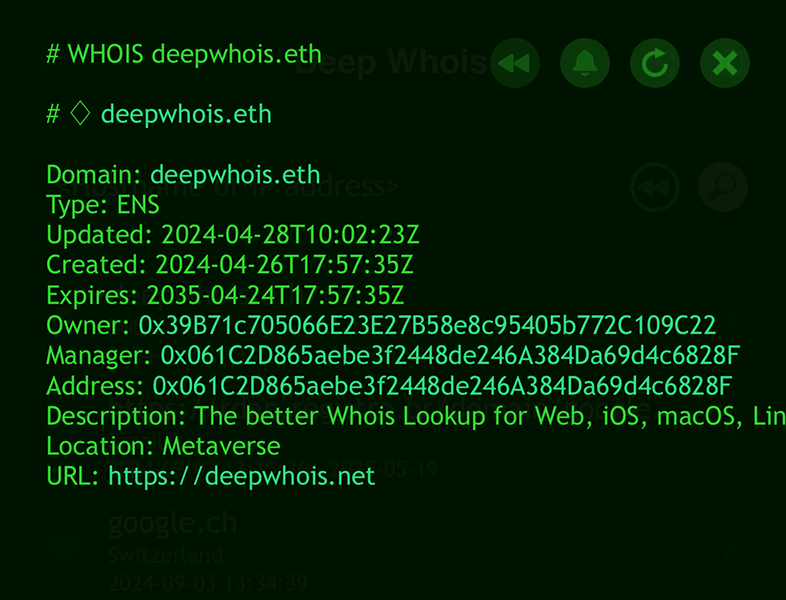

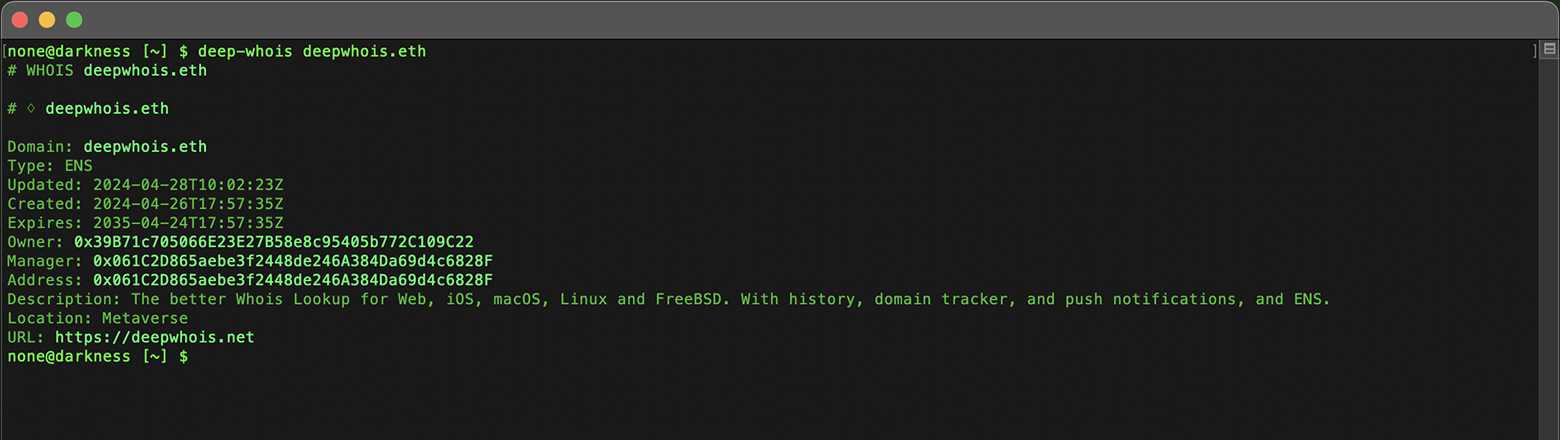

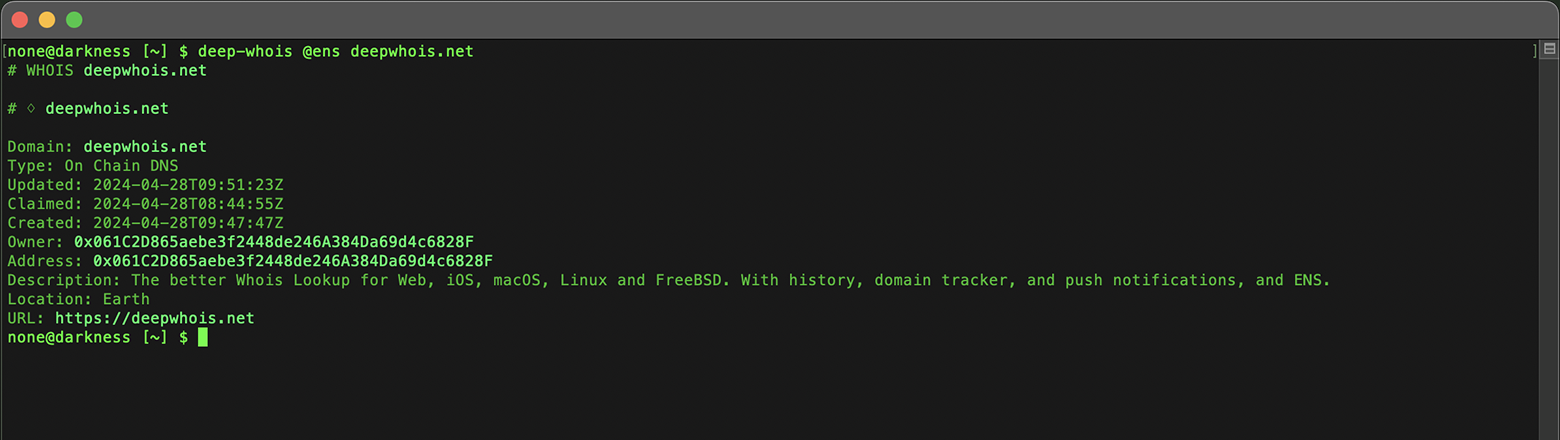

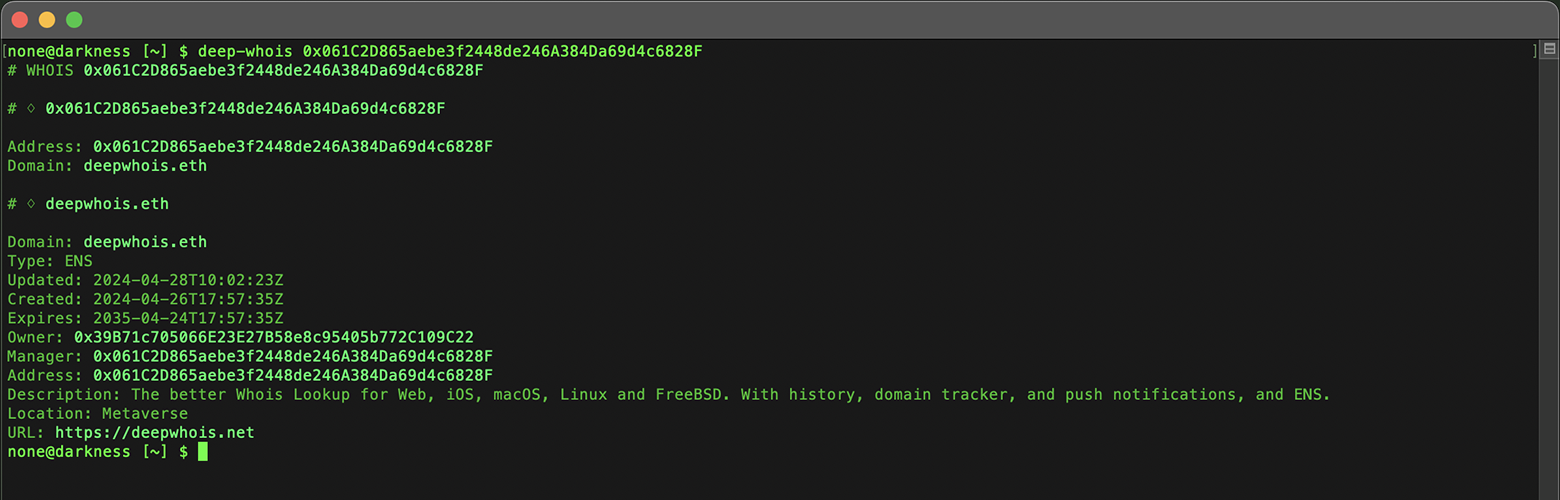

Búsquedas ENS con Deep Whois

Con la app Deep Whois en iOS o la herramienta de línea de comandos en el Terminal puedes consultar directamente datos de estilo Whois para dominios .ETH de la red Ethereum.

Todo el proceso es transparente y no requiere opciones adicionales: basta con introducir el dominio como lo harías en una consulta Whois estándar.

deep-whois deepwhois.eth

Datos ENS para dominios DNS

ENS no se limita a los dominios .ETH.

También proporciona información para dominios DNS tradicionales, como los que terminan en .COM, .NET, .ME y otros.

Para acceder a datos específicos de ENS, como la dirección de monedero de Ethereum asociada u otra información relacionada, añade la opción “@ens” a tu consulta en Deep Whois, tanto en iOS como en el Terminal de macOS, Linux o FreeBSD.

Esto hace que la herramienta consulte de forma explícita ENS para el dominio DNS deseado.

Compatibilidad fluida con varios tipos de dominios

Deep Whois admite varios tipos de dominios en una única consulta unificada:

Dominios ENS nativos de la zona .ETH.

Dominios DNS on-chain, como deepwhois.net, integrados con la cadena de bloques de Ethereum.

Dominios DNS off-chain, como opscurum.me, que son dominios DNS tradicionales vinculados a ENS.

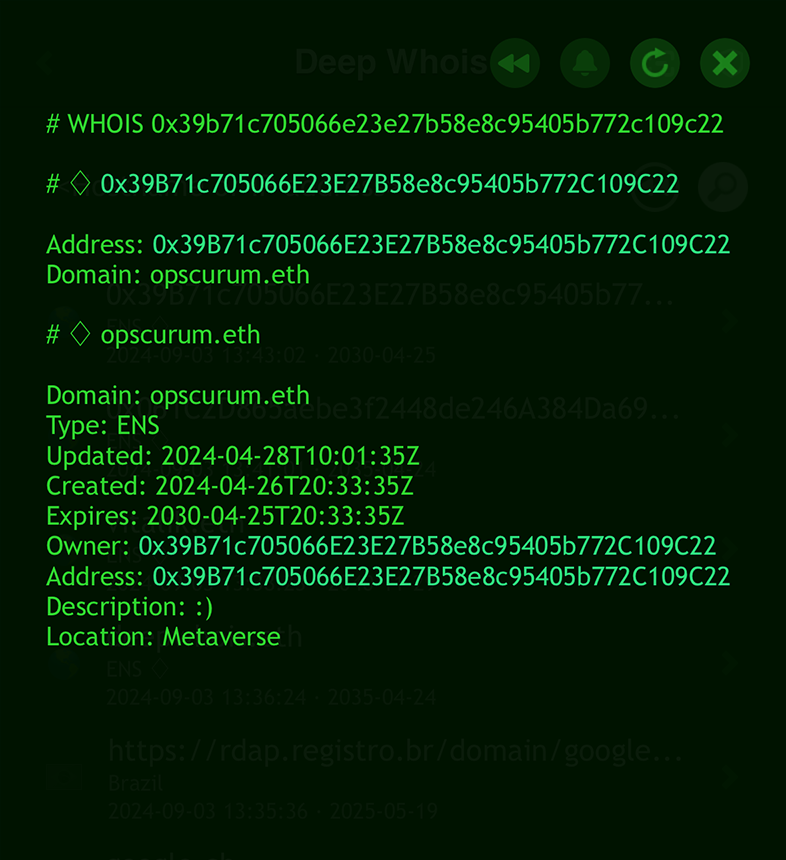

Búsqueda inversa ENS por dirección de monedero

Además, Deep Whois permite realizar búsquedas ENS inversas usando una dirección de monedero de Ethereum.

Para la búsqueda ENS inversa no es necesario añadir opciones extra.

Basta con usar una dirección de monedero de Ethereum estándar como consulta, y Deep Whois localizará automáticamente todos los dominios ENS asociados a esa dirección.

Esto hace que el proceso sea sencillo y cómodo tanto en la app de iOS como en la herramienta de línea de comandos del Terminal.

deep-whois 0x061C2D865aebe3f2448de246A384Da69d4c6828F

Esta función permite descubrir dominios ENS asociados a una dirección de Ethereum concreta y es una herramienta muy potente para analizar y gestionar activos de dominios basados en blockchain.

Las consultas ENS son especialmente importantes para comprender la titularidad y la gestión de recursos en blockchain en el creciente mundo del internet descentralizado.

Paso n.º 8: Analizar la antigüedad del dominio y sus fechas de expiración y renovación

Estos datos críticos se obtienen fácilmente con una búsqueda Whois básica y te proporcionan la información necesaria para gestionar el dominio de forma eficaz.

También ayudan a planificar si estás pensando en adquirir el dominio, ya sea haciendo una oferta de compra o esperando a que se libere tras su expiración.

Entender la antigüedad de un dominio y sus fechas de expiración y renovación es clave para evaluar su estabilidad y su futura disponibilidad.

La antigüedad del dominio da pistas sobre su historial y credibilidad: los dominios antiguos suelen tener una reputación más consolidada.

Supervisar la fecha de expiración es esencial para evitar perder el dominio por no renovarlo a tiempo.

Controlar estas fechas ayuda a anticipar cuándo un dominio puede expirar o requerir más atención.

Las fechas de renovación son igualmente importantes, ya que indican cuándo se renovó por última vez el dominio y hasta qué fecha está cubierto.

Revisar estas fechas con regularidad garantiza que el dominio siga bajo tu control y evita interrupciones del servicio por una renovación olvidada.

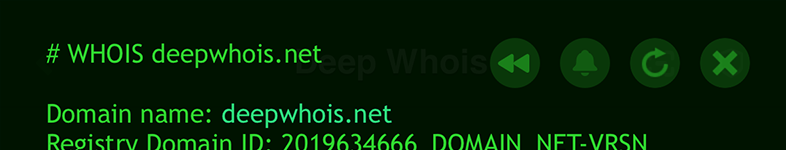

Paso n.º 9: Supervisar los cambios del dominio con el tiempo

La supervisión periódica de los datos Whois de un dominio ayuda a detectar a tiempo cambios de titular, ajustes en DNS o variaciones en fechas de expiración.

Esto es especialmente importante para dominios de los que eres titular o que te planteas adquirir.

Con Deep Whois puedes supervisar la expiración y los cambios de cualquier dominio, no solo de los que te pertenecen.

Es posible seguir cambios importantes en dominios de competidores, posibles candidatos a compra u otros dominios de interés, manteniéndote informado y preparado para actuar cuando sea necesario.

Usar Deep Whois en iOS:

Activa el monitoreo tocando el ícono de la “campana”.

Cuando un dominio esté próximo a expirar o cambien sus datos Whois, recibirás una notificación push en tu dispositivo.

Un monitoreo continuo permite enterarte a tiempo de cambios importantes que podrían influir en el valor del dominio o en tu interés por él.

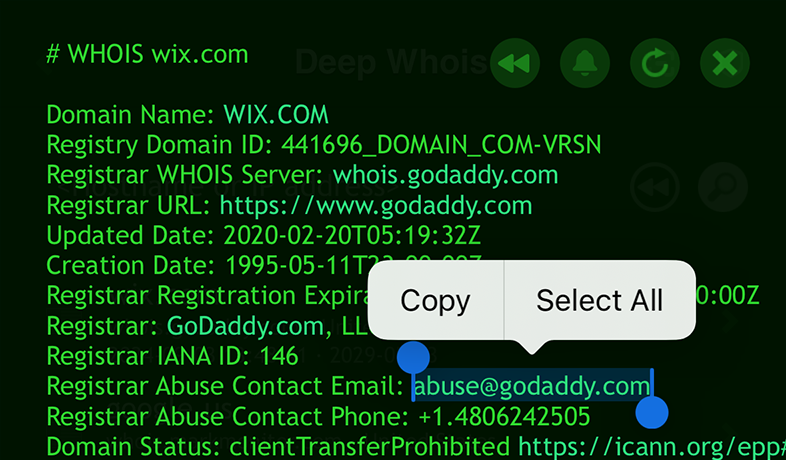

Paso n.º 10: Analizar la información de contacto para abusos (WHOIS Abuse)

En muchos registros Whois se incluyen datos de contacto para denuncias de abuso (abuse), útiles para reportar spam, phishing u otras actividades maliciosas asociadas al dominio.

Saber cómo localizar y usar esta información es esencial para gestionar incidentes de seguridad.

Usar Deep Whois en iOS:

Busca en los datos Whois las secciones con contactos de abuso (abuse).

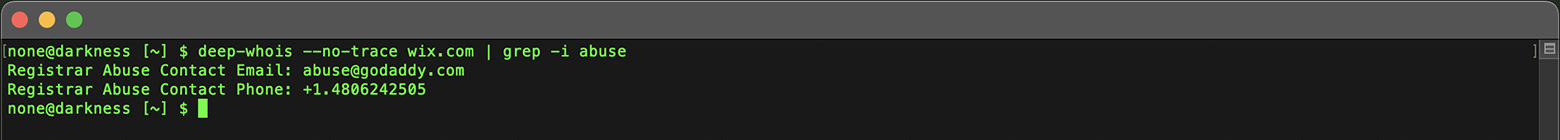

Usar Deep Whois en el Terminal:

Localiza los contactos de abuso con:

deep-whois --no-trace wix.com | grep -i abuse

Reportar abusos a los contactos adecuados ayuda a mitigar riesgos asociados a dominios maliciosos.

Paso n.º 11: Guardar y exportar los datos Whois

Tras completar el análisis del dominio es importante guardar y exportar los datos para poder consultarlos más adelante o usarlos en informes.

Esta documentación resulta clave al tomar decisiones sobre el dominio o al presentar tus conclusiones a otras personas interesadas.

Usar Deep Whois en iOS:

Exporta los resultados directamente desde la app en el formato que mejor se adapte a tus necesidades.

Usar Deep Whois en el Terminal:

Guarda la salida de Whois en un archivo para consultar los datos fácilmente:

deep-whois @history binance.com > whois-history-results.txt

Contar con un registro guardado de los resultados permite volver a ellos en cualquier momento y garantiza que tu análisis quede bien documentado.

Paso extra: revisar periódicamente la reputación del dominio y su estado en listas negras

La reputación de un dominio puede cambiar con el tiempo, sobre todo si se ve implicado en actividades como spam o phishing.

Revisar con regularidad la reputación del dominio y su presencia en listas negras ayuda a garantizar que siga siendo confiable y que no afecte negativamente a tu organización o a tu postura de seguridad.

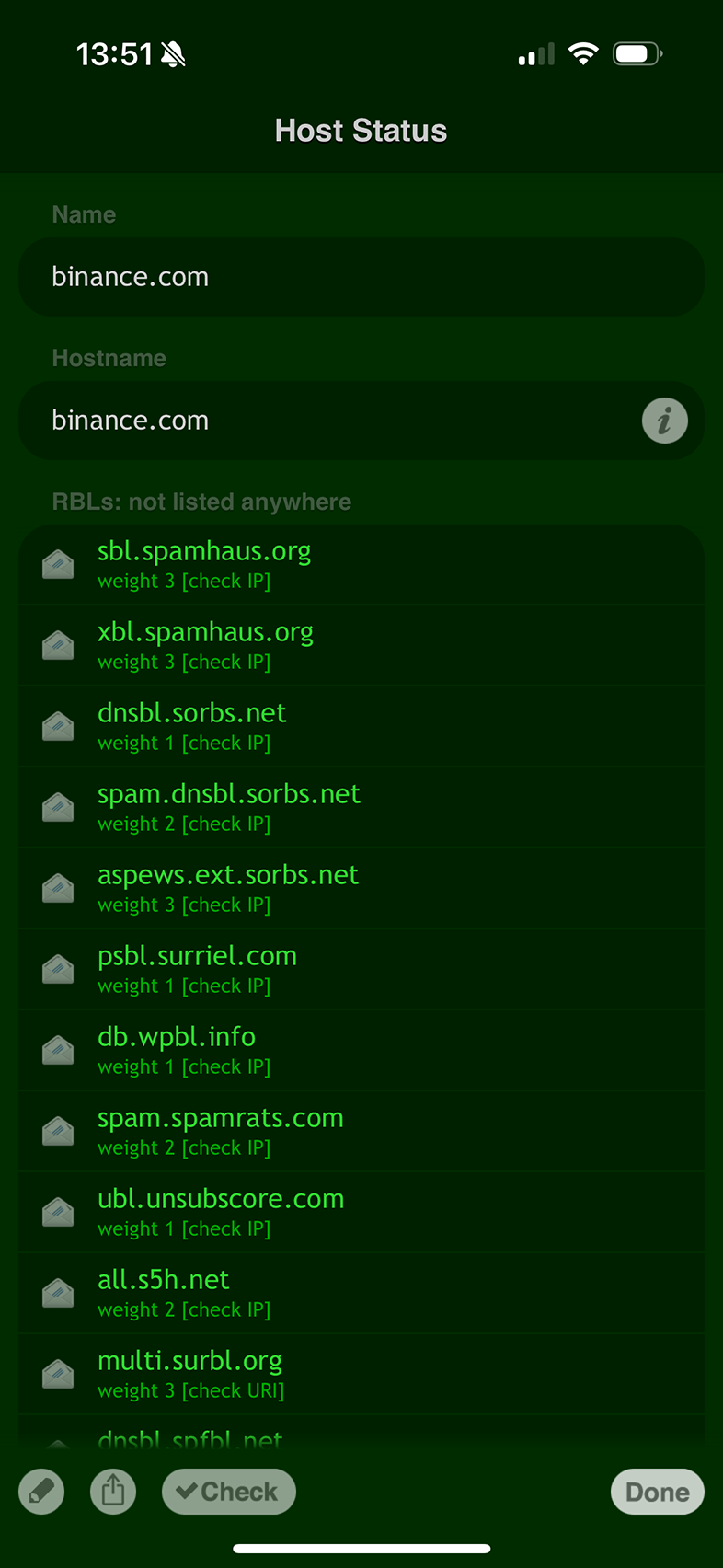

En iOS puedes supervisar fácilmente la reputación del dominio y su estado en listas negras con la app RBL Status.

La app ofrece información en tiempo real sobre si un dominio aparece en listas negras, ayudándote a mantener una presencia en línea limpia y de confianza.

Supervisar la reputación del dominio permite tomar medidas proactivas para mantener su integridad y resolver problemas antes de que se conviertan en incidentes graves.

Conclusión: dominar la búsqueda Whois de dominios y su historial

Siguiendo estos pasos ampliados podrás realizar investigaciones de dominio exhaustivas y detalladas con Deep Whois, tanto con la app para iOS como con el Terminal en macOS, Linux o FreeBSD.

Esta guía te proporciona las herramientas y el conocimiento necesarios para descubrir todos los detalles de un dominio: desde la historia de titularidad y la configuración DNS hasta datos avanzados como registros RDAP y ENS.

Ya sea que investigues un dominio por motivos de seguridad, porque valoras su compra o simplemente quieres entender mejor su historial, esta guía te ayudará a sacar el máximo partido a tus búsquedas Whois y a obtener una visión completa del dominio en cuestión.