Whois et historique de domaine :

guide complet

Mis à jour : 1 décembre 2025

Dans un paysage numérique en constante évolution, comprendre l'origine et l'historique d'un nom de domaine est essentiel pour les professionnels de nombreux secteurs — marketing digital, cybersécurité, investissement dans les noms de domaine ou affaires juridiques.

Une recherche Whois approfondie sur un domaine fournit des informations précieuses, vous aidant à vérifier le propriétaire, évaluer la sécurité et comprendre l'historique du domaine.

Dans ce guide, nous détaillons comment effectuer une recherche Whois et explorer l'historique d'un domaine à l'aide de l'app Deep Whois sur iOS et de l'outil en ligne de commande dans le Terminal sur macOS, Linux et FreeBSD.

Nous aborderons tout : des données Whois de base aux fonctionnalités avancées comme les enregistrements Whois historiques, les données Ethereum Name Service (ENS), les informations Registration Data Access Protocol (RDAP) et bien plus encore.

Voici les étapes pour mener une enquête complète sur un domaine :

→ Étape #1 : effectuer une recherche Whois de base

→ Étape #2 : vérifier le propriétaire du domaine et les coordonnées de contact

→ Étape #3 : analyser le bureau d'enregistrement, les serveurs de noms et le DNS

→ Étape #4 : enquêter sur le fournisseur d'hébergement

→ Étape #5 : étudier l'historique Whois

→ Étape #6 : obtenir les données RDAP pour des informations détaillées

→ Étape #7 : obtenir les données ENS pour les domaines Ethereum et DNS

→ Étape #8 : analyser l'âge, la date d'expiration et les renouvellements du domaine

→ Étape #9 : suivre l'évolution du domaine dans le temps

→ Étape #10 : analyser les contacts Whois pour les abus (Abuse)

→ Étape #11 : sauvegarder et exporter les données Whois

Passons à ce guide détaillé.

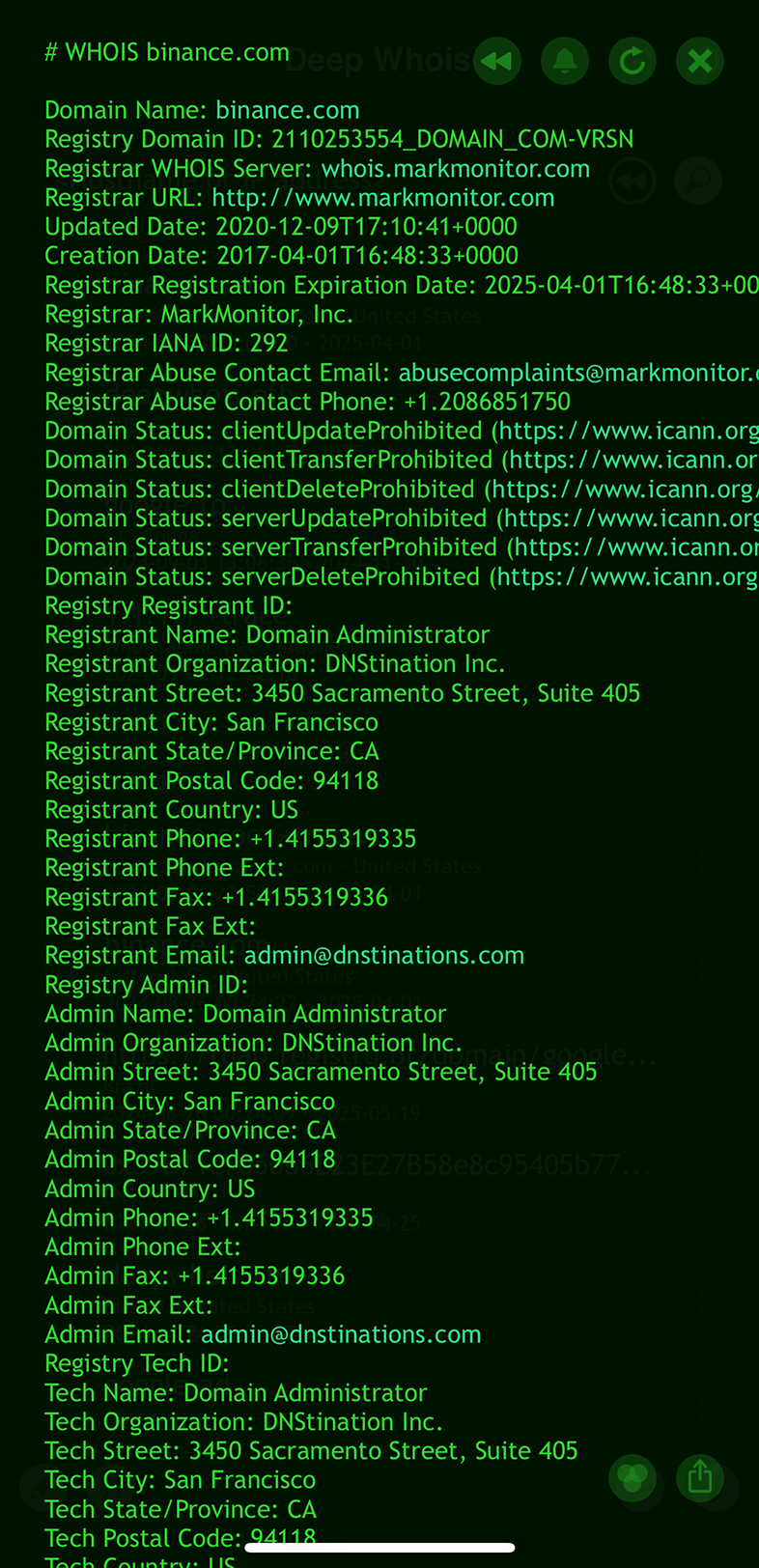

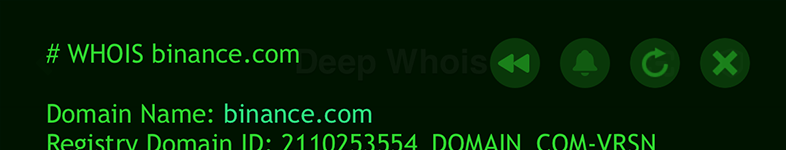

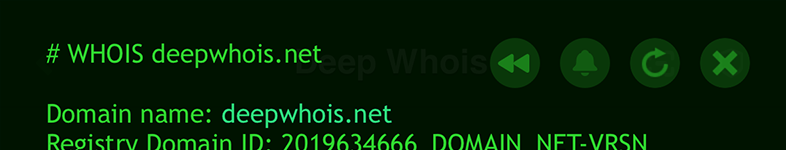

Étape #1 : effectuer une recherche Whois de base

La base de toute investigation sur un domaine est une recherche Whois de base. Cette étape fournit les informations essentielles : bureau d'enregistrement, dates d'enregistrement et d'expiration, serveurs de noms, ainsi que les coordonnées du propriétaire du domaine (si elles ne sont pas masquées par un service de confidentialité).

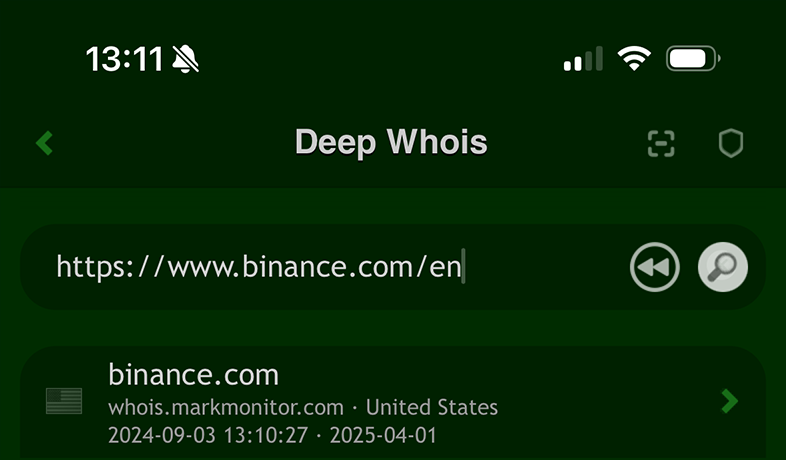

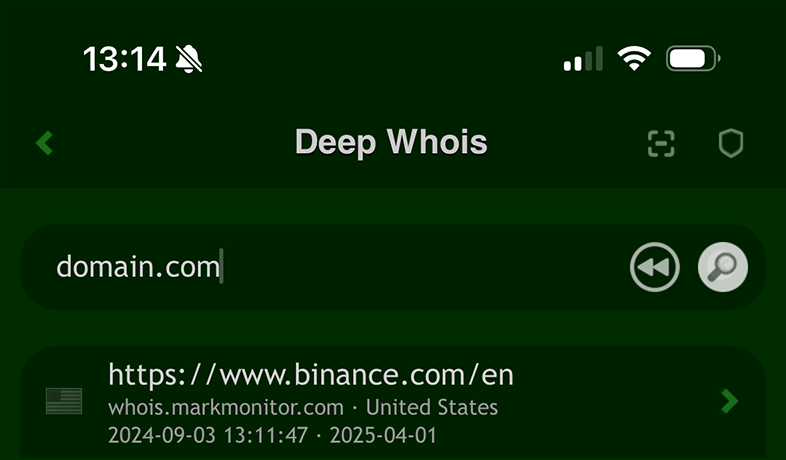

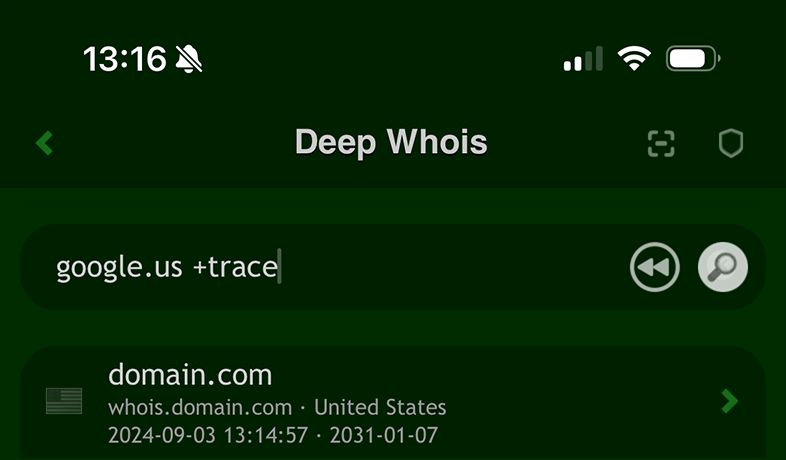

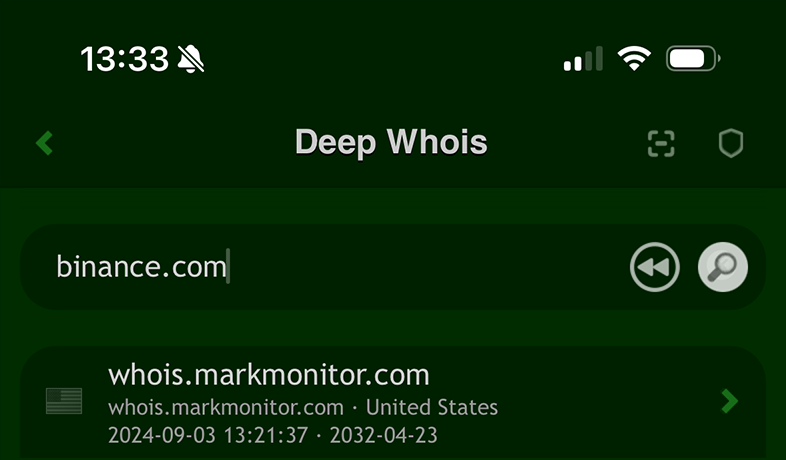

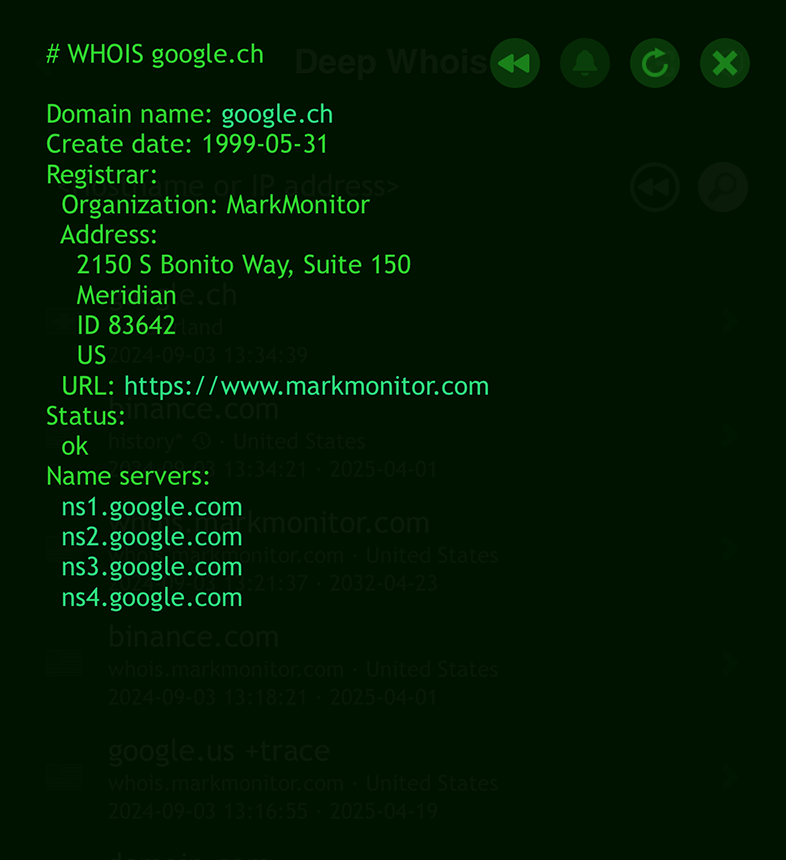

Utiliser Deep Whois sur iOS :

Ouvrez l'app Deep Whois, saisissez le nom de domaine dans le champ de recherche et touchez le bouton « Lookup » pour obtenir les données Whois.

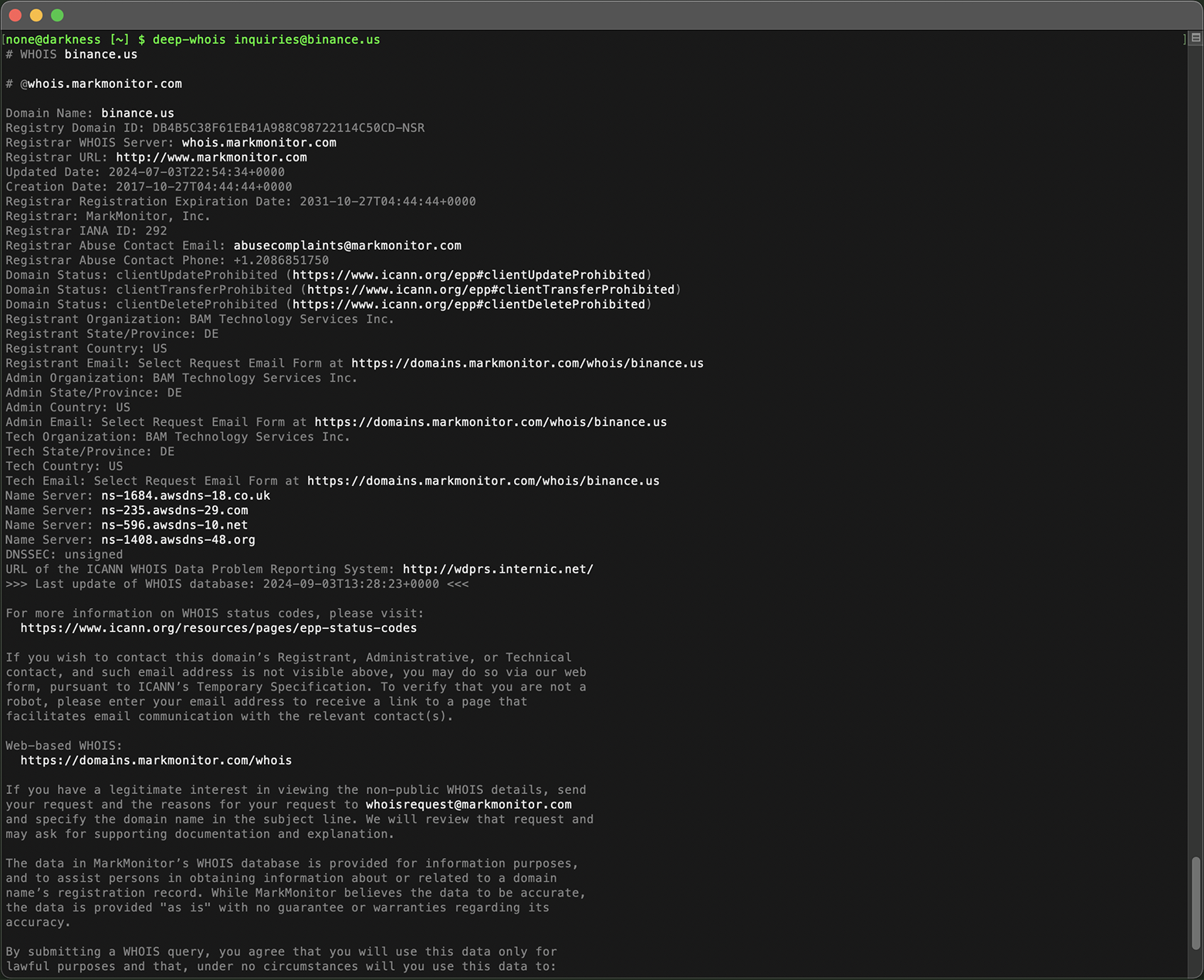

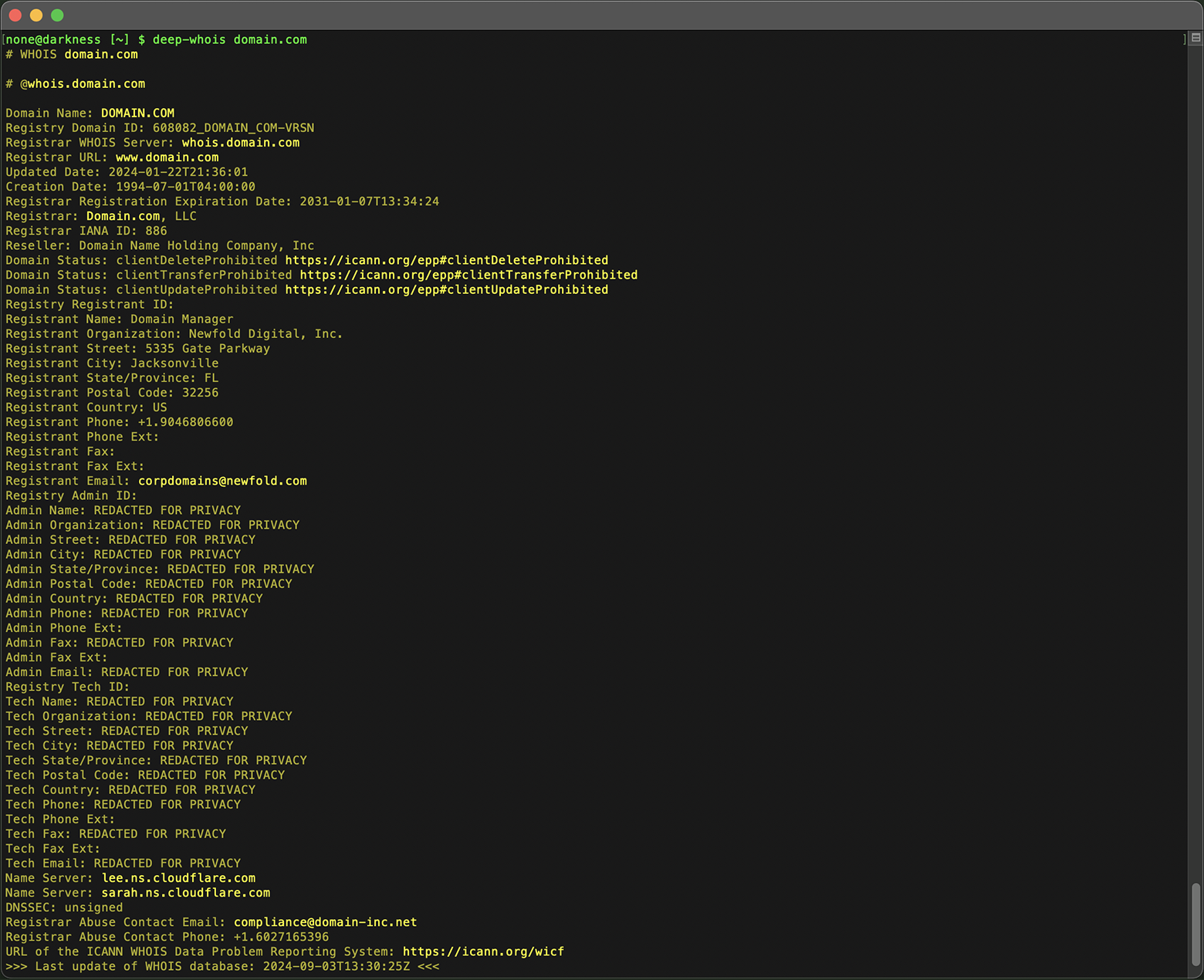

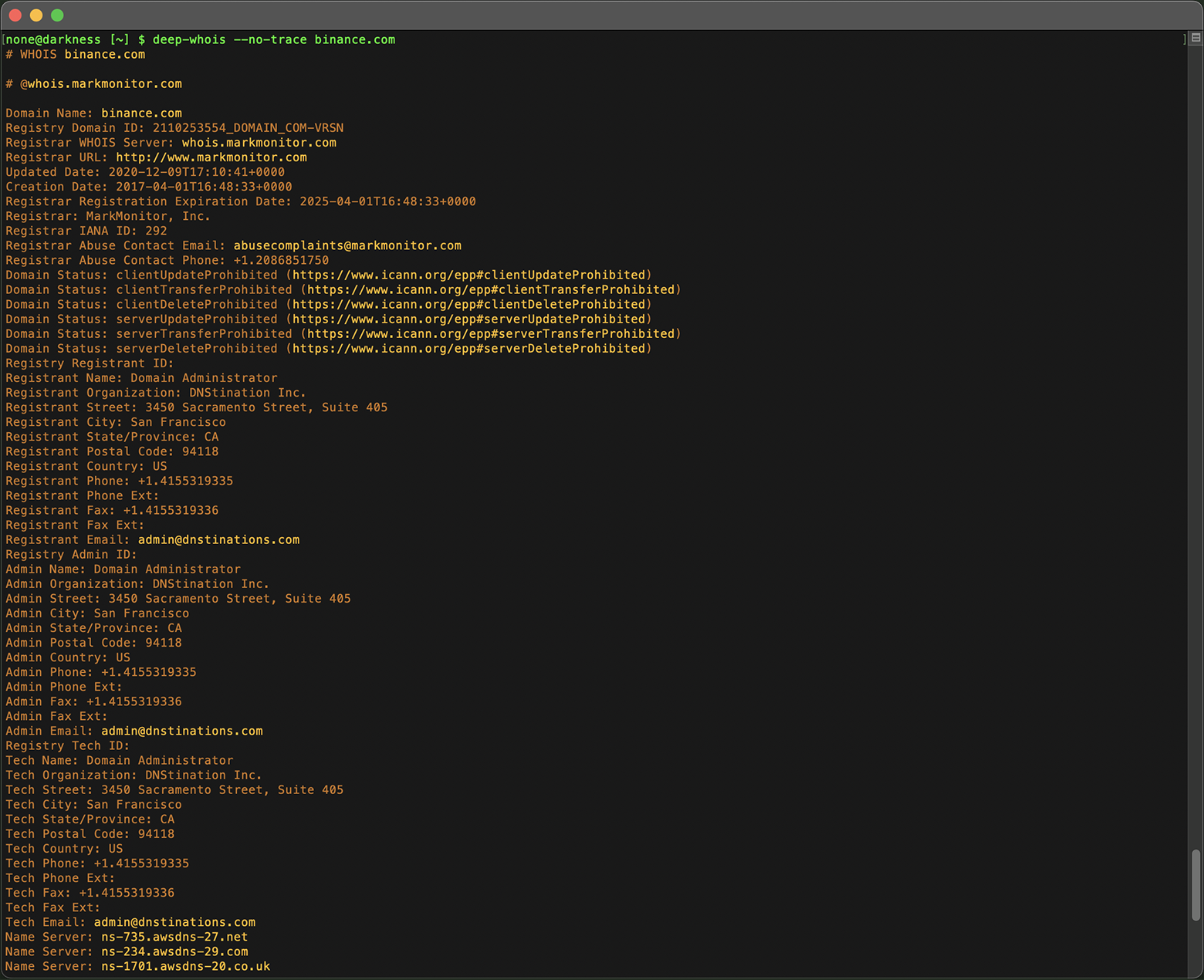

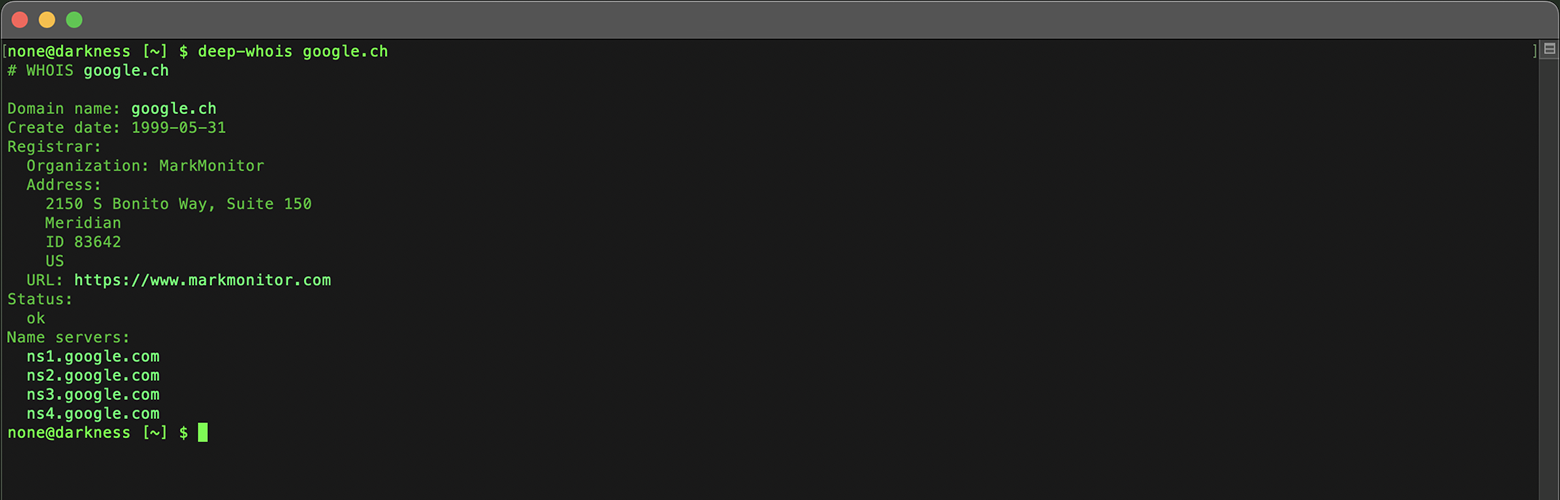

Utiliser Deep Whois dans le Terminal :

Exécutez la commande :

deep-whois binance.com

Cette recherche de base vous donne un instantané de l'état actuel du domaine et les détails techniques nécessaires pour poursuivre l'analyse.

Conseils supplémentaires :

#1 : Interroger Whois à partir d'un nom d'hôte, d'un lien de site web ou d'un email

Lors de la saisie du domaine, vous pouvez utiliser plusieurs formats, ce qui rend l'obtention des données Whois plus flexible et pratique.

En plus de taper directement le nom de domaine, vous pouvez saisir ou coller un nom d'hôte, un lien/URL de site web ou même une adresse email.

L'outil extrait intelligemment le nom de domaine correct à partir de ces entrées, en identifiant automatiquement le domaine approprié.

Ces options vous permettent d'obtenir rapidement les informations de domaine sans devoir extraire manuellement le domaine d'une URL ou d'une adresse email, ce qui simplifie l'accès aux données Whois.

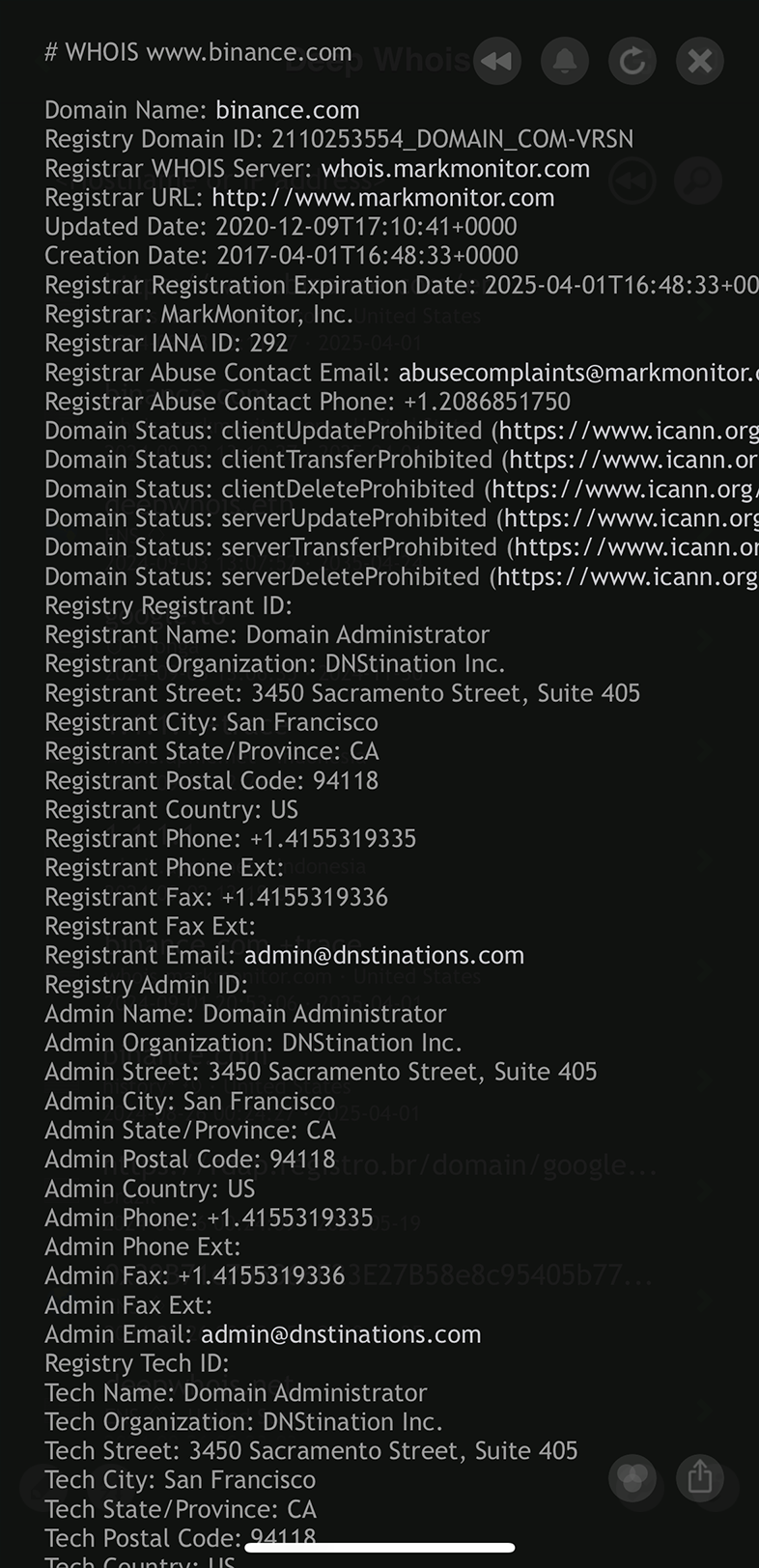

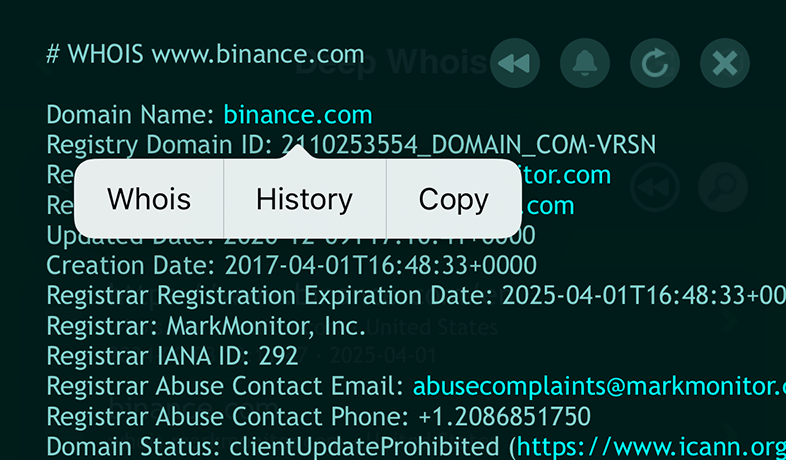

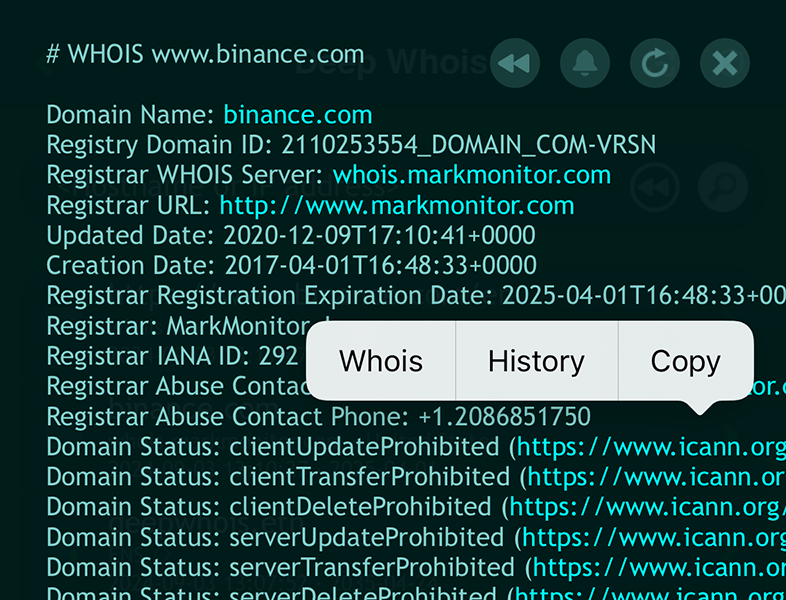

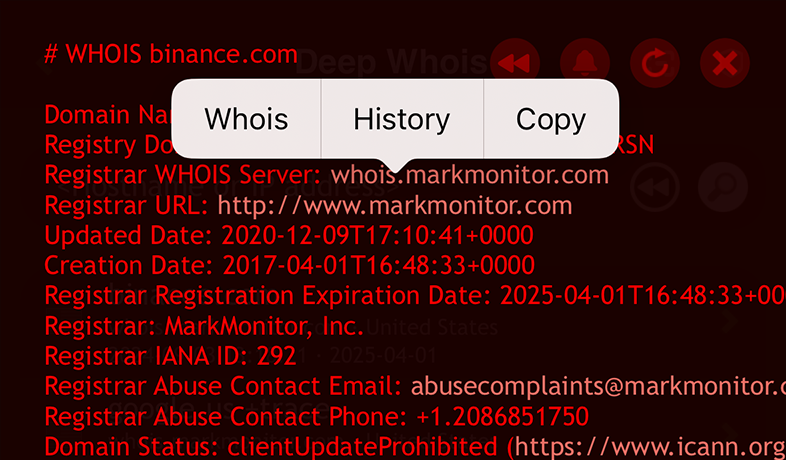

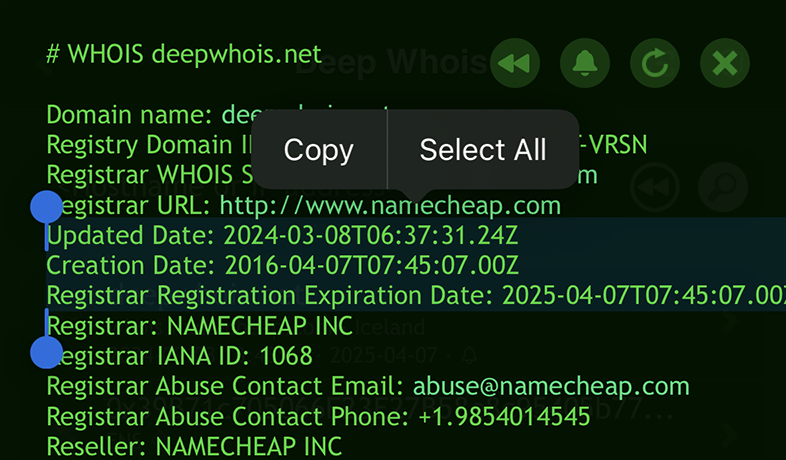

#2 : Navigation confortable dans les résultats Whois sur iOS

Sur iOS, vous pouvez parcourir les informations Whois comme des pages web avec des liens cliquables.

L'app reconnaît et met en surbrillance les données importantes — noms de domaine, noms d'hôte, liens web, URL et adresses email — avec une couleur plus vive pour les repérer facilement.

Pour suivre un lien, touchez-le simplement : un menu contextuel s'affiche.

En choisissant l'option « Whois » dans ce menu, vous lancez instantanément une requête Whois pour le lien associé, rendant l'exploration des informations de domaine intuitive et efficace.

Étape #2 : vérifier le propriétaire du domaine et les coordonnées de contact

Vérifier à qui appartient un domaine est particulièrement important si vous envisagez de l'acheter, si vous êtes impliqué dans un litige juridique ou si vous voulez vous assurer qu'il est enregistré au nom de la bonne entité.

Les recherches Whois fournissent ces informations, sauf si le titulaire du domaine a activé une protection de la vie privée qui masque ses coordonnées.

Utiliser Deep Whois sur iOS :

Les informations sur le propriétaire sont incluses dans les données Whois tant que la protection de la confidentialité n'est pas activée.

Utiliser Deep Whois dans le Terminal :

Utilisez la même commande Whois de base pour voir les données de propriétaire :

deep-whois domain.com

Si la protection de la vie privée est activée, il peut être nécessaire de contacter directement le bureau d'enregistrement ou d'utiliser d'autres méthodes pour identifier le propriétaire réel.

Conseils supplémentaires :

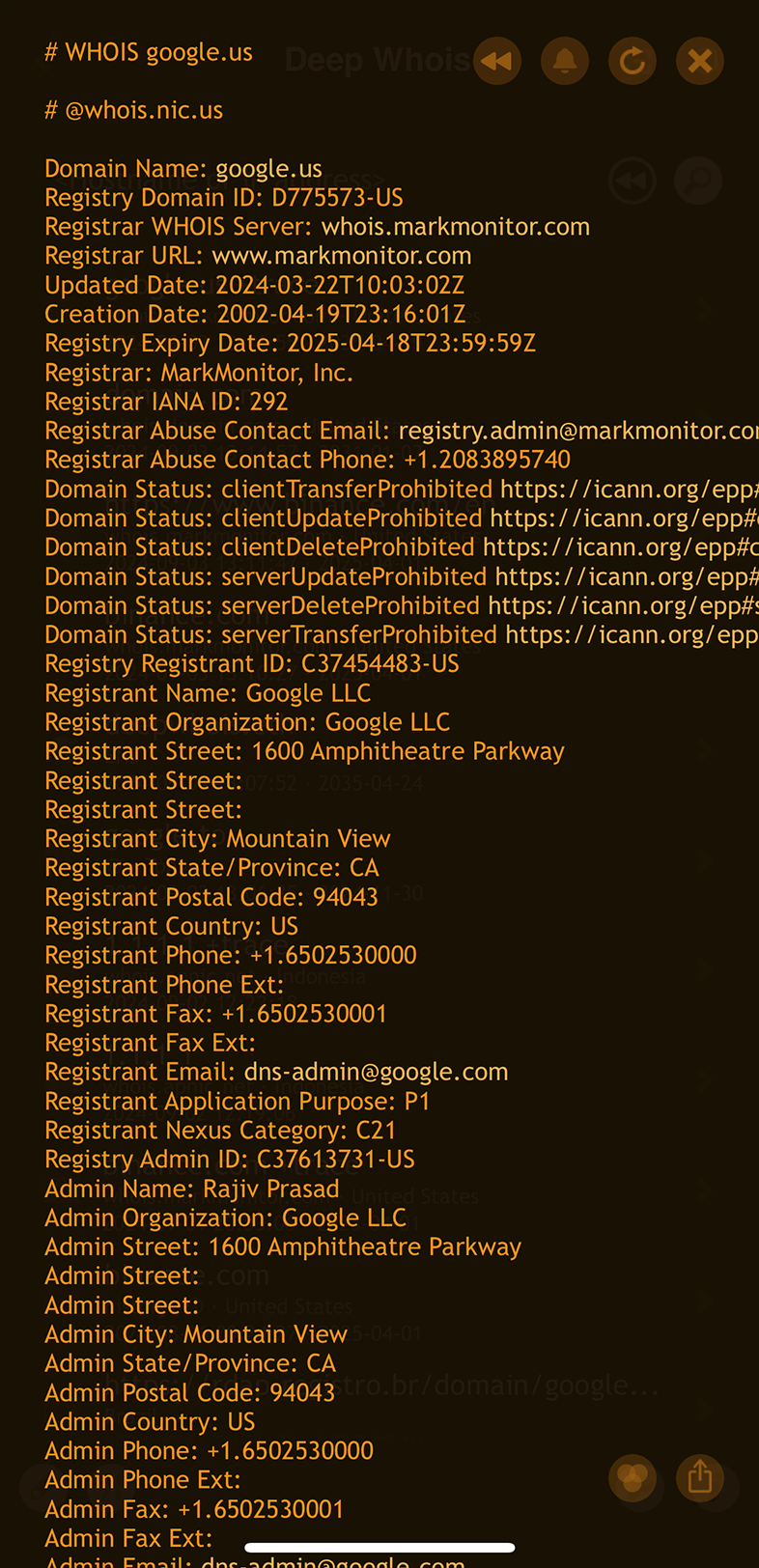

#1 : Révéler des données Whois cachées avec les options de trace

Même si les données sur le domaine et son propriétaire sont masquées par un service de confidentialité, il est parfois possible d'obtenir plus d'informations en interrogeant d'autres serveurs Whois dans la chaîne de requêtes.

Sur iOS, vous pouvez ajouter l'option « +trace » à la requête pour voir les données intermédiaires, qui peuvent parfois contenir des informations supplémentaires.

Dans la version Terminal, la trace est activée par défaut : les données Whois intermédiaires sont donc récupérées automatiquement.

Si vous préférez ne pas voir ces informations supplémentaires, utilisez l'option « --no-trace » pour les masquer.

Cette approche est particulièrement utile dans certaines zones comme le .US, où les données du propriétaire doivent être présentes et ne peuvent pas être complètement masquées.

Étape #3 : analyser le bureau d'enregistrement, les serveurs de noms et le DNS

Une simple requête Whois permet d'obtenir des informations importantes : domaine du bureau d'enregistrement et serveurs de noms associés au domaine.

Commencez par examiner les informations sur le bureau d'enregistrement extraites de la réponse Whois.

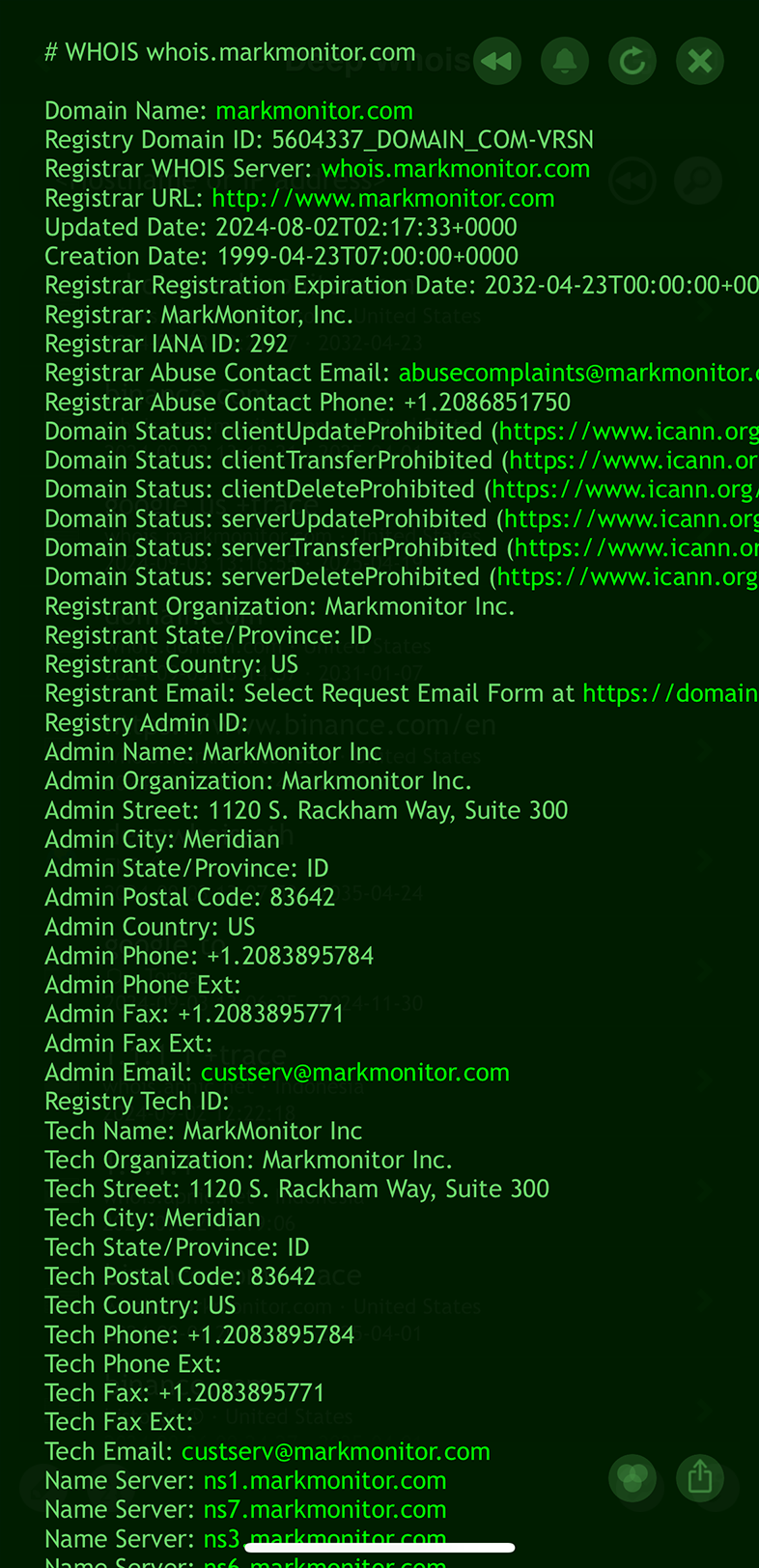

Par exemple, si le bureau d'enregistrement est markmonitor.com, une requête Whois sur ce domaine vous fournira des coordonnées détaillées du registrar.

Utiliser Deep Whois sur iOS :

Touchez simplement l'un des liens associés au bureau d'enregistrement (serveur Whois, site web ou email), puis choisissez l'option « Whois ».

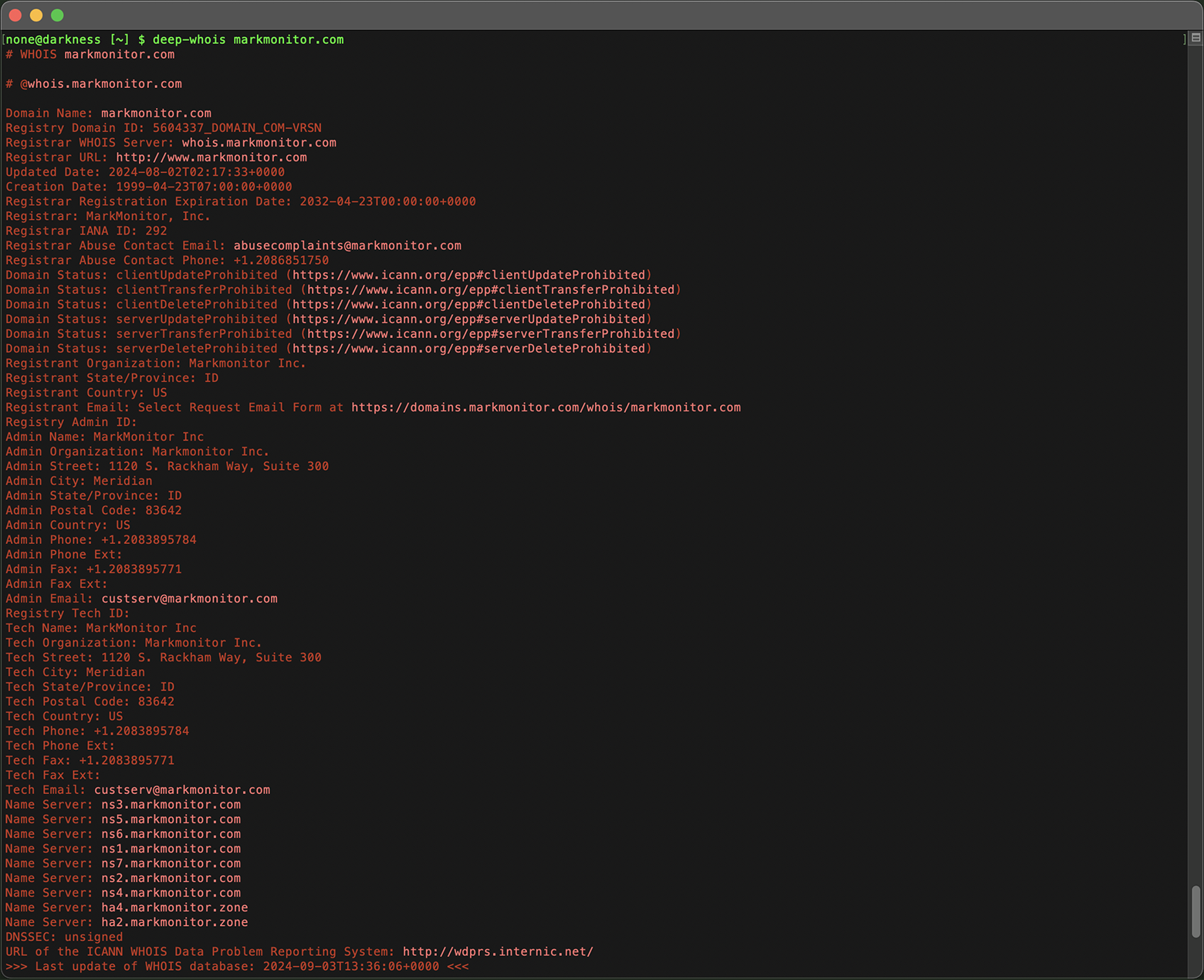

Utiliser Deep Whois dans le Terminal :

Copiez le domaine, le lien ou l'email du registrar et passez-le comme argument à l'outil en ligne de commande.

deep-whois markmonitor.com

Vous obtiendrez par exemple des contacts administratifs, techniques et abuse, utiles en cas de problème avec le domaine.

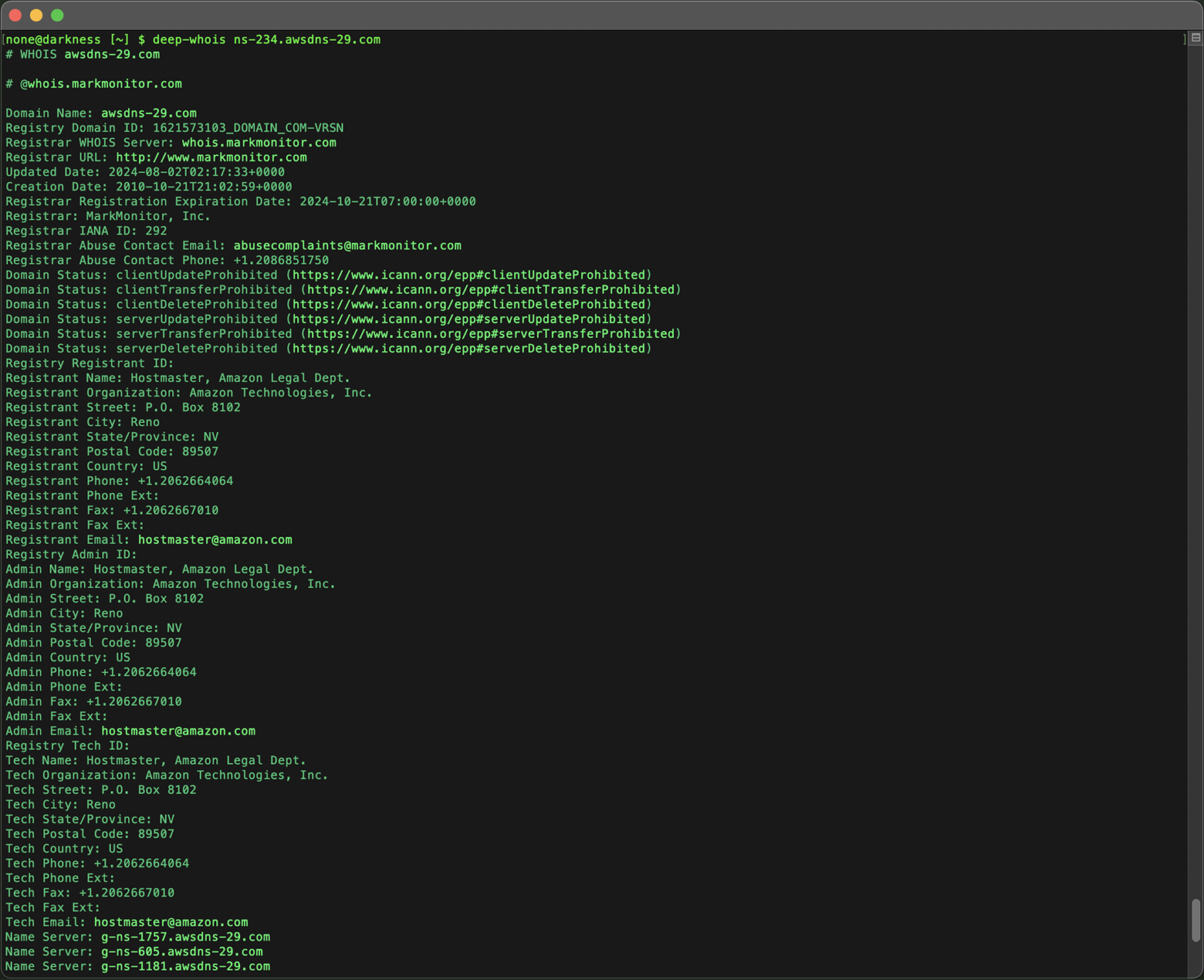

De la même façon, une requête Whois sur un serveur de noms (par exemple ns-234.awsdns-29.com) donne de précieuses informations sur le fournisseur d'hébergement, notamment son nom et ses coordonnées.

deep-whois ns-234.awsdns-29.com

Les serveurs de noms sont essentiels au fonctionnement d'un domaine, car ils dirigent le trafic vers les bons serveurs web ; les comprendre aide à analyser l'infrastructure du domaine.

Étape #4 : enquêter sur le fournisseur d'hébergement

Identifier l'emplacement physique des serveurs web et mail

Pour connaître l'emplacement physique des serveurs d'un site, vous pouvez suivre une procédure simple avec des outils disponibles sur iOS ou dans le Terminal.

Commencez par résoudre le domaine en adresse IP.

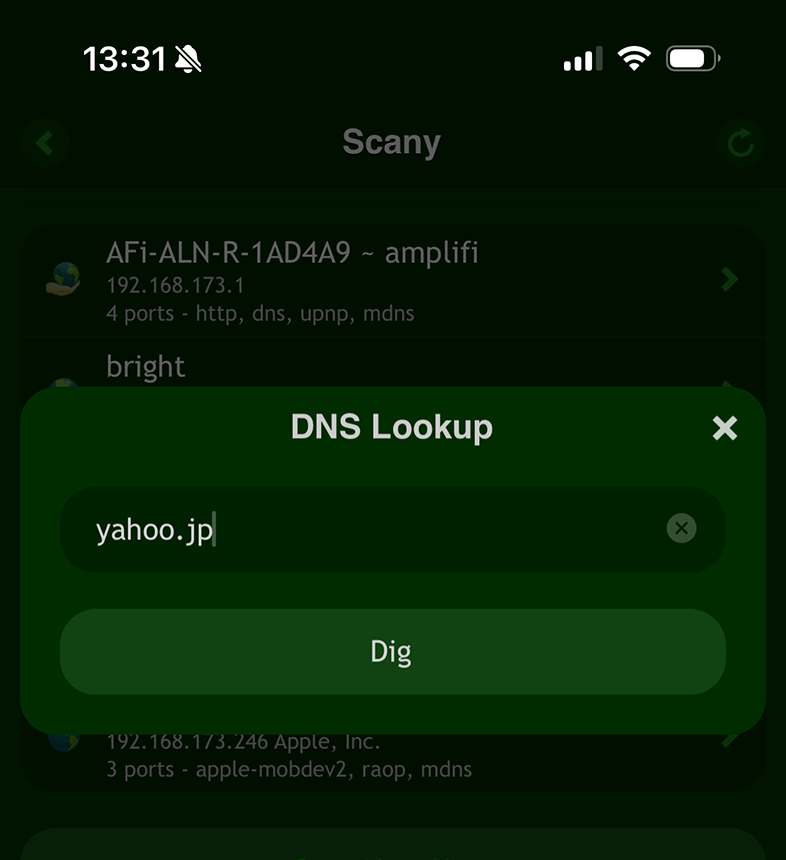

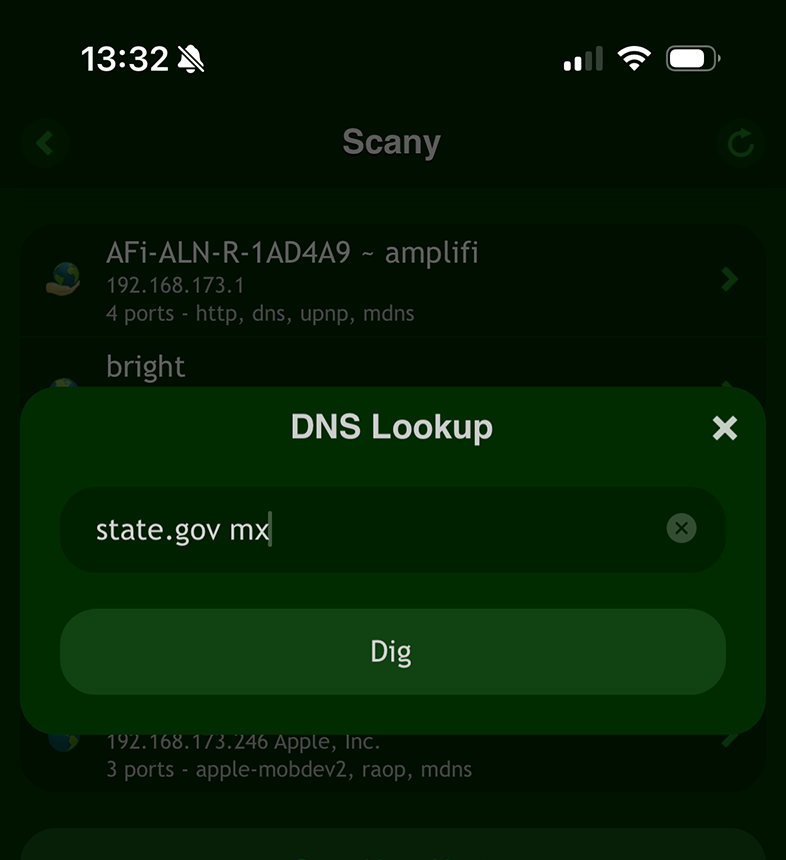

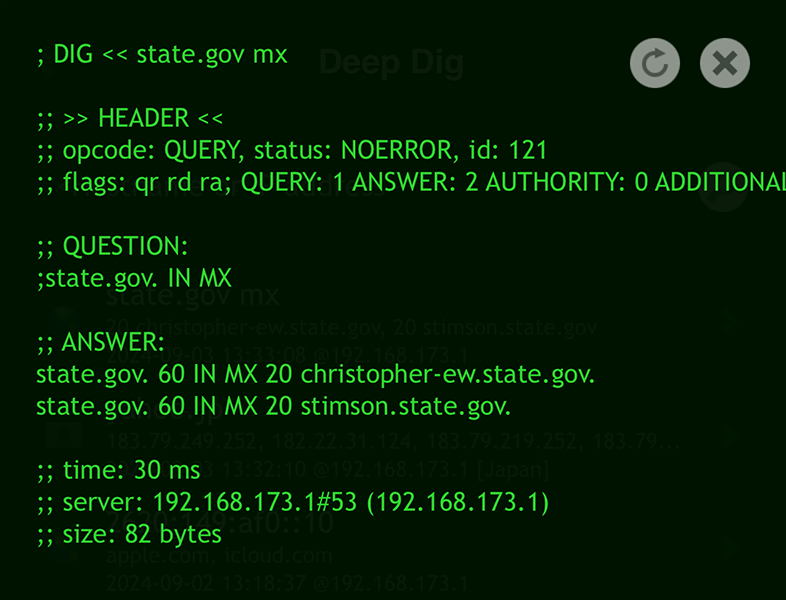

sur iOS :

Utilisez l'outil « DNS Lookup » dans l'app « Scany ».

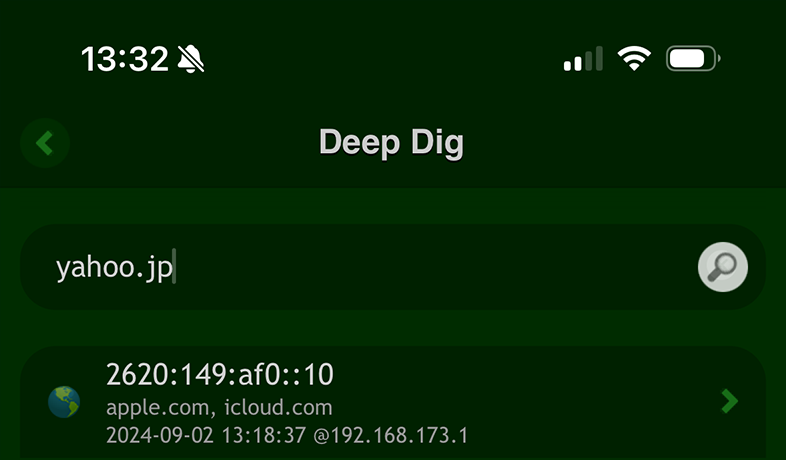

Ou utilisez simplement l'app « Deep Dig ».

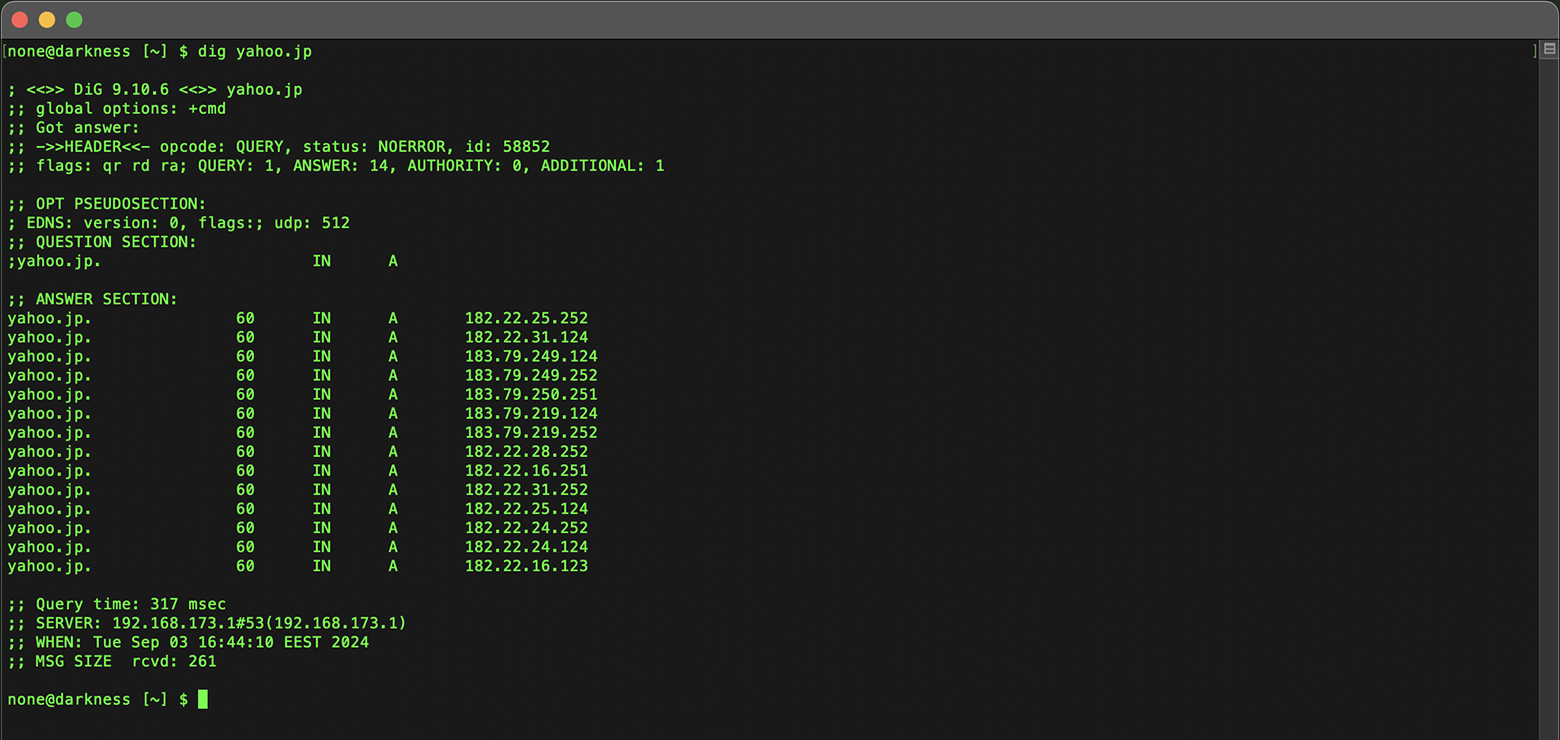

dans le Terminal :

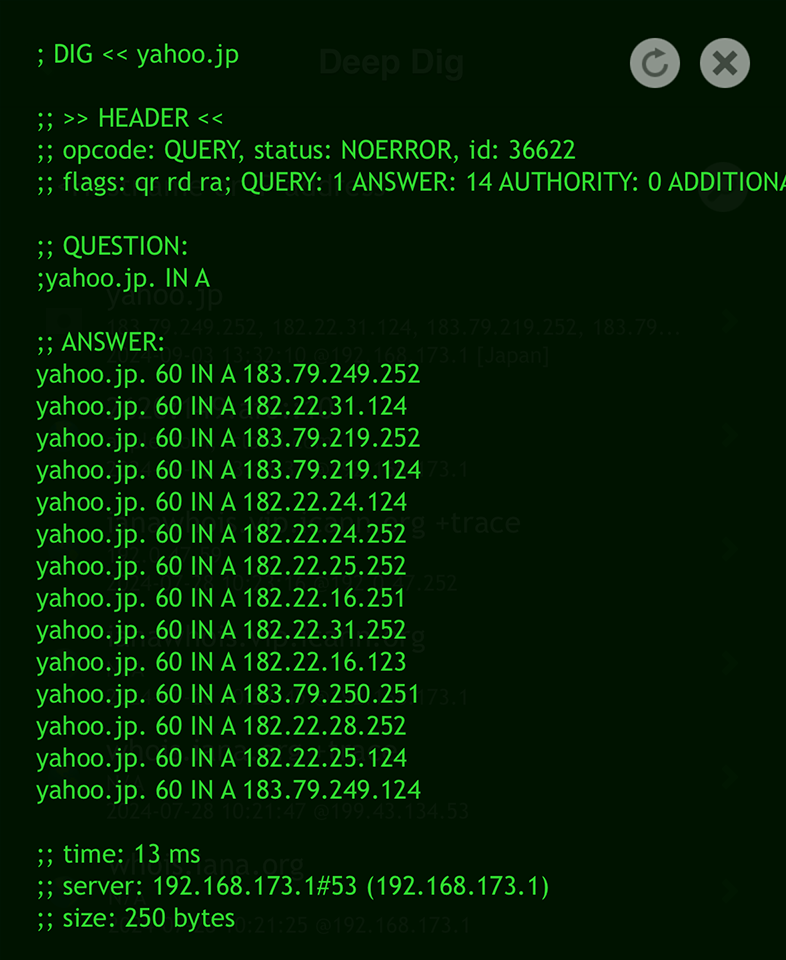

Utilisez la commande « dig » avec le domaine comme argument :

dig yahoo.jp

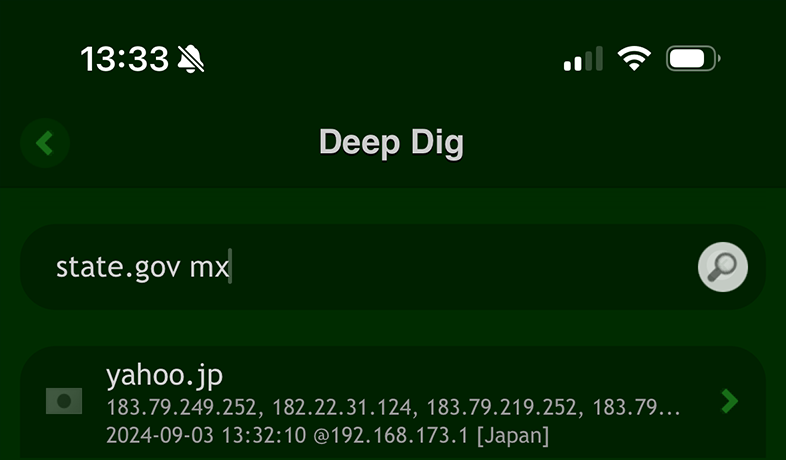

De la même manière, vous pouvez rechercher les serveurs de messagerie en ajoutant « mx » à la requête, dans Scany ou Deep Dig sur iOS, ou avec la commande « dig » dans le Terminal.

Vous obtenez ainsi les adresses IP auxquelles pointe le domaine — une étape cruciale pour déterminer l'emplacement des serveurs.

Une fois l'adresse IP connue, vous pouvez mener une enquête complète en effectuant une recherche Whois sur cette IP.

Un Whois sur l'IP vous donne des informations détaillées sur le fournisseur d'hébergement web ou mail : emplacement géographique, organisation responsable, coordonnées, etc.

Cette méthode permet de remonter jusqu'à l'infrastructure physique derrière un domaine, un site ou un service de messagerie, et de comprendre où se trouvent réellement les serveurs.

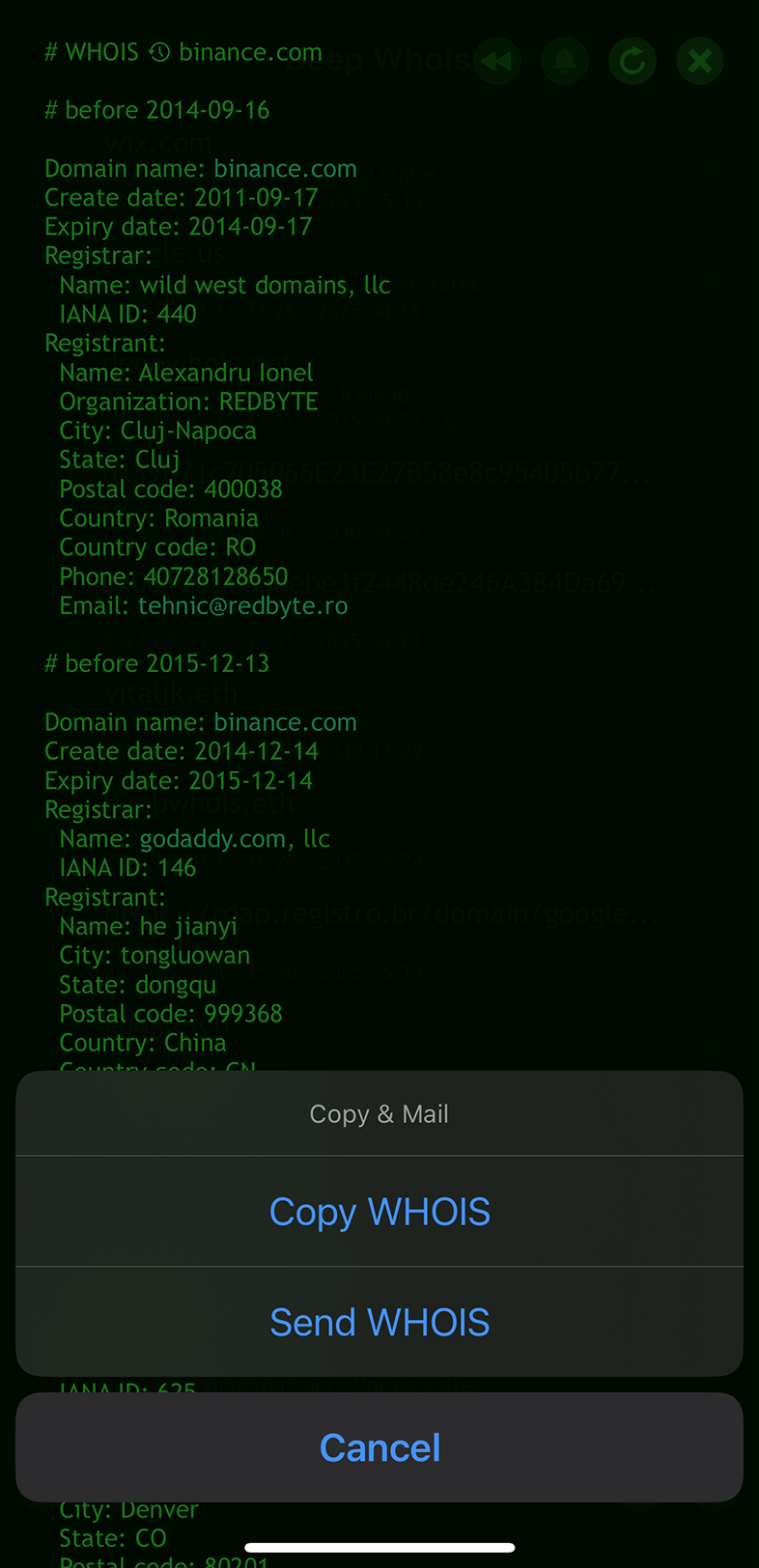

Étape #5 : étudier l'historique Whois

Les domaines changent souvent de propriétaire avec le temps, et comprendre leur contexte historique est parfois aussi important que connaître leur état actuel.

Les données Whois historiques permettent de voir les anciens propriétaires, les changements de serveurs de noms et d'autres événements significatifs pouvant influencer la réputation ou la valeur du domaine.

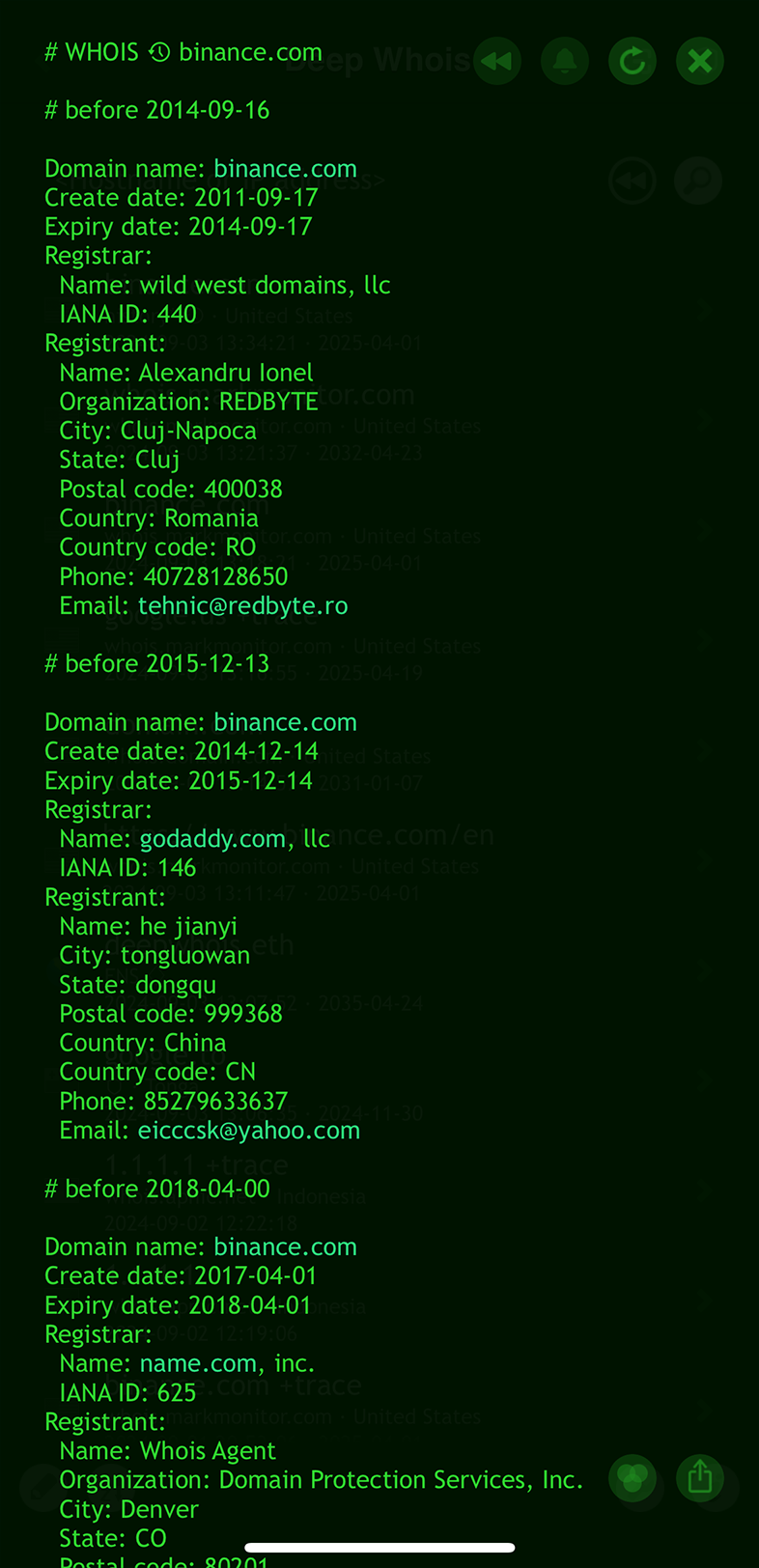

Utiliser Deep Whois sur iOS :

Touchez le bouton « Rewind » pour accéder aux enregistrements Whois historiques du domaine.

Vous pouvez aussi utiliser le bouton « Rewind » sur l'écran principal de l'app.

À partir des données historiques pour binance.com sur iOS, on voit par exemple que le domaine appartenait initialement à un autre titulaire avant Binance.

Cela met en lumière l'historique de propriété avant l'acquisition par Binance et aide à comprendre l'évolution du domaine.

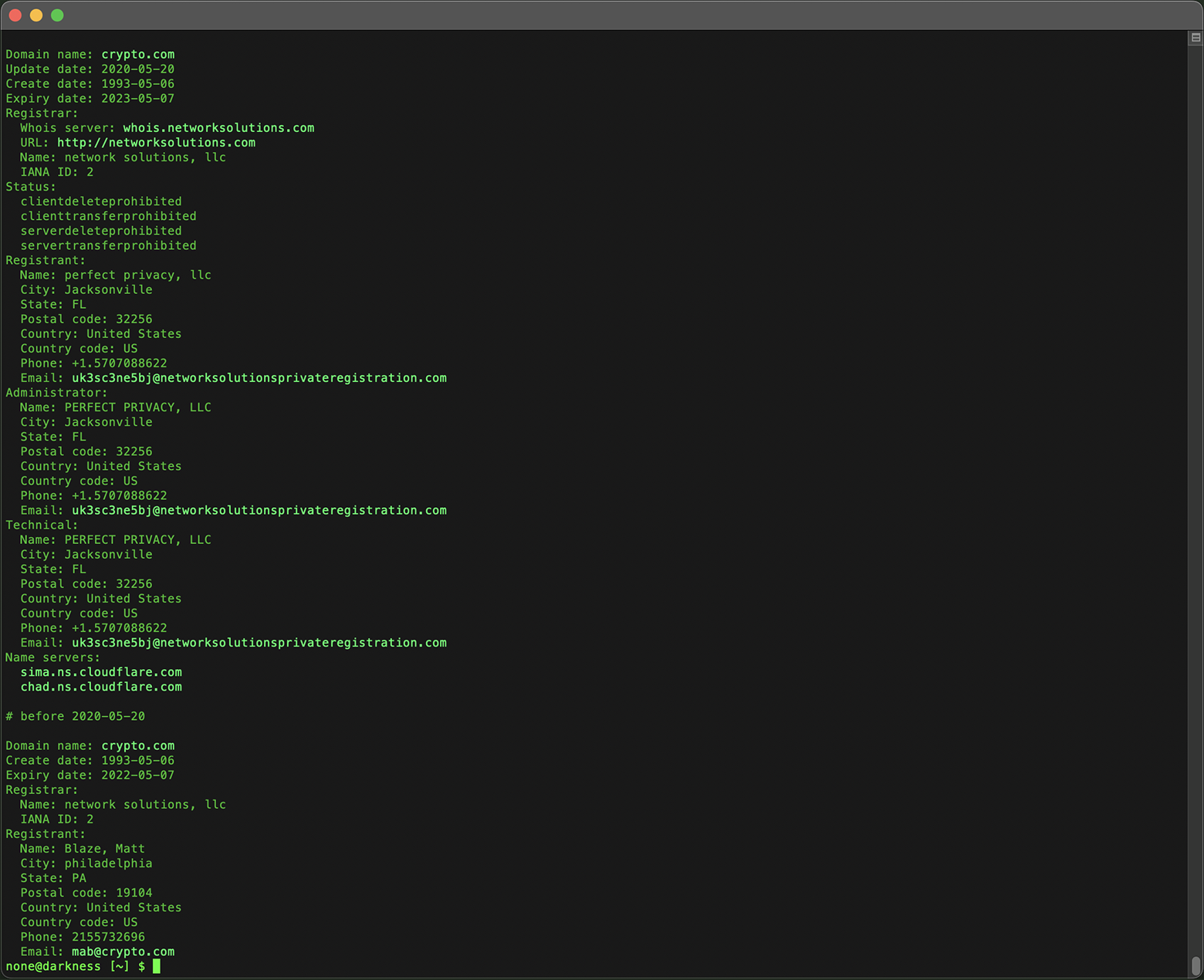

Utiliser Deep Whois dans le Terminal :

Utilisez l'argument « @history » ou « @h » pour afficher les données historiques :

deep-whois @history crypto.com

Les données historiques pour crypto.com dans le Terminal montrent que le domaine appartenait à l'origine à une autre personne et a ensuite été vendu à ses propriétaires actuels pour plusieurs millions de dollars.

Cela apporte un éclairage précieux sur l'historique du domaine et les changements majeurs de propriété.

Les données Whois historiques sont particulièrement utiles pour évaluer des domaines avant un achat ou lors d'investigations liées à la sécurité.

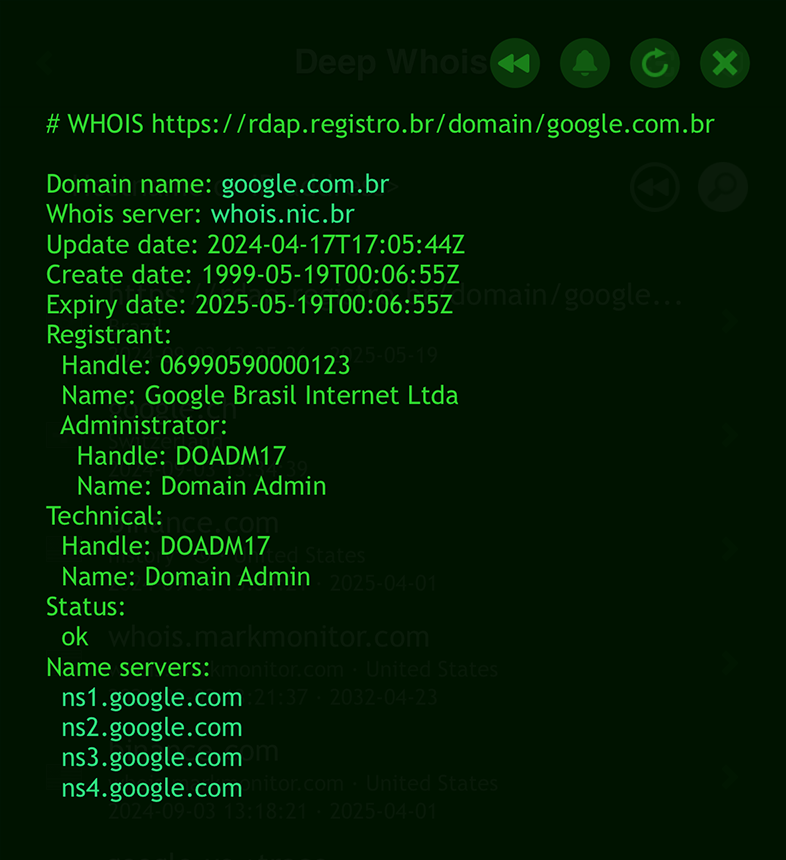

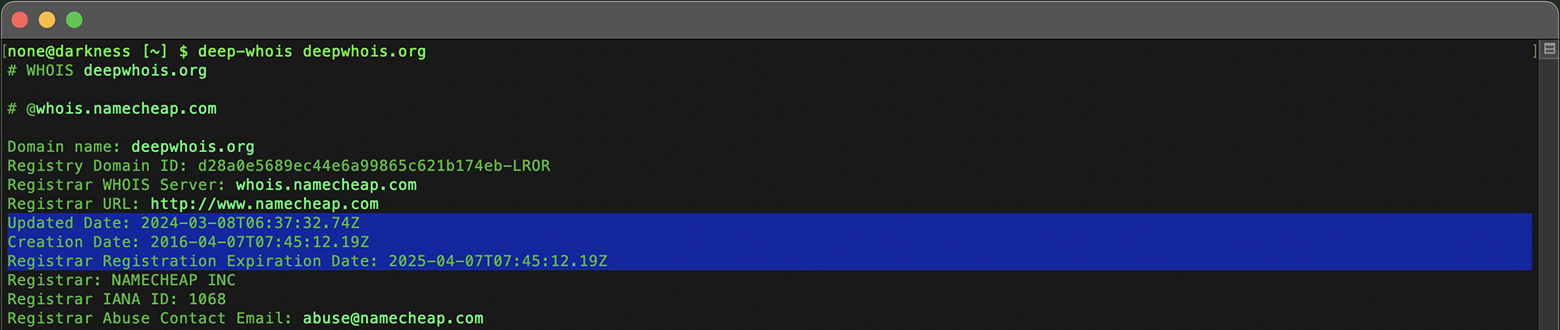

Étape #6 : obtenir les données RDAP pour des informations détaillées

Le Registration Data Access Protocol (RDAP) est un protocole moderne et structuré conçu pour remplacer le Whois classique.

RDAP est particulièrement utile pour les domaines sous de nouveaux TLD ou ceux qui ont migré depuis Whois, en fournissant des informations supplémentaires : codes de statut, niveaux d'accès sécurisé et meilleure prise en charge des noms de domaine internationalisés (IDN).

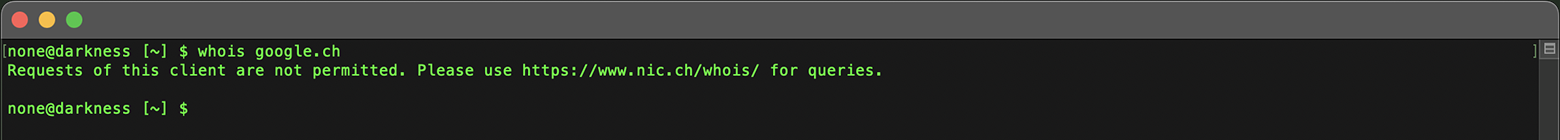

Limites des clients Whois classiques

À mesure que l'adoption de RDAP progresse, davantage de zones de domaines abandonnent le protocole Whois, rendant ces domaines inaccessibles aux anciens clients qui ne prennent pas en charge RDAP.

De ce fait, les clients Whois simples ne peuvent pas récupérer les données Whois pour ces domaines, ce qui limite fortement leur utilité.

Requêtes RDAP transparentes dans Deep Whois

Dans l'app Deep Whois sur iOS comme dans l'utilitaire en ligne de commande, les requêtes Whois via RDAP pour les domaines migrés (par exemple .CH) sont gérées automatiquement et de manière transparente.

L'utilisateur n'a pas à spécifier d'options ou de commandes particulières.

Saisissez simplement le nom de domaine comme pour une requête Whois classique.

deep-whois google.ch

Deep Whois détecte quand un domaine nécessite RDAP et interroge automatiquement le bon protocole.

Vous recevez ainsi toujours des données d'enregistrement correctes et à jour, qu'un domaine utilise encore Whois ou déjà RDAP.

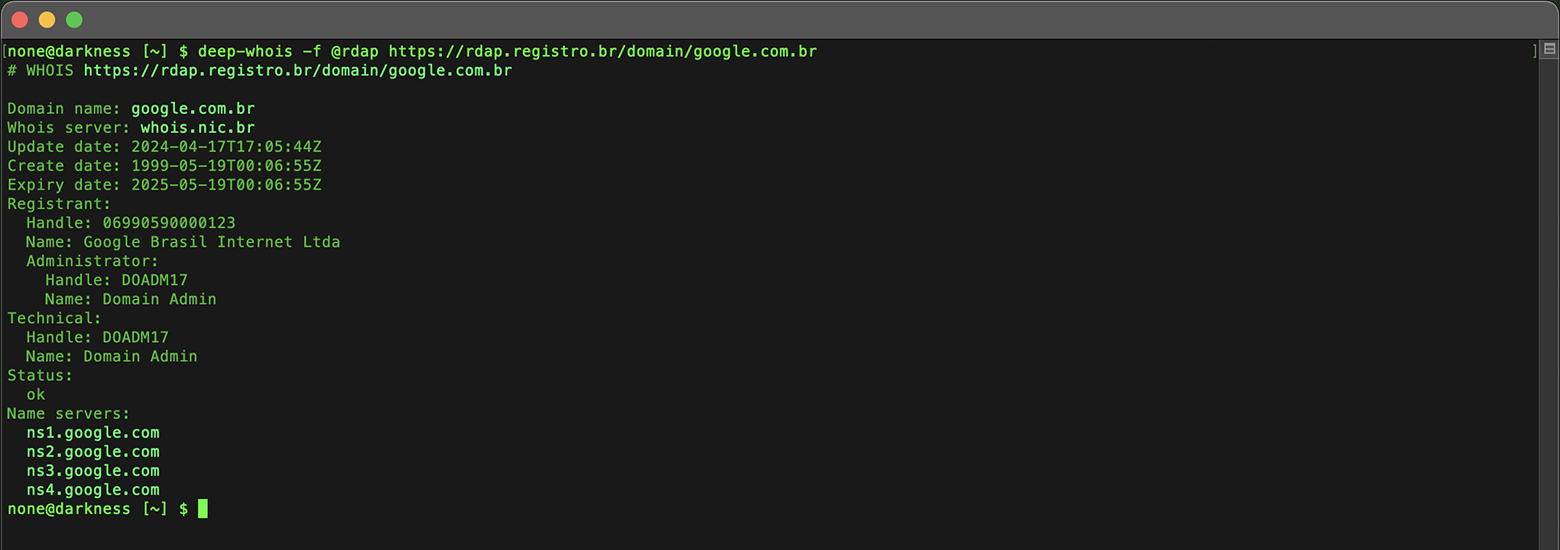

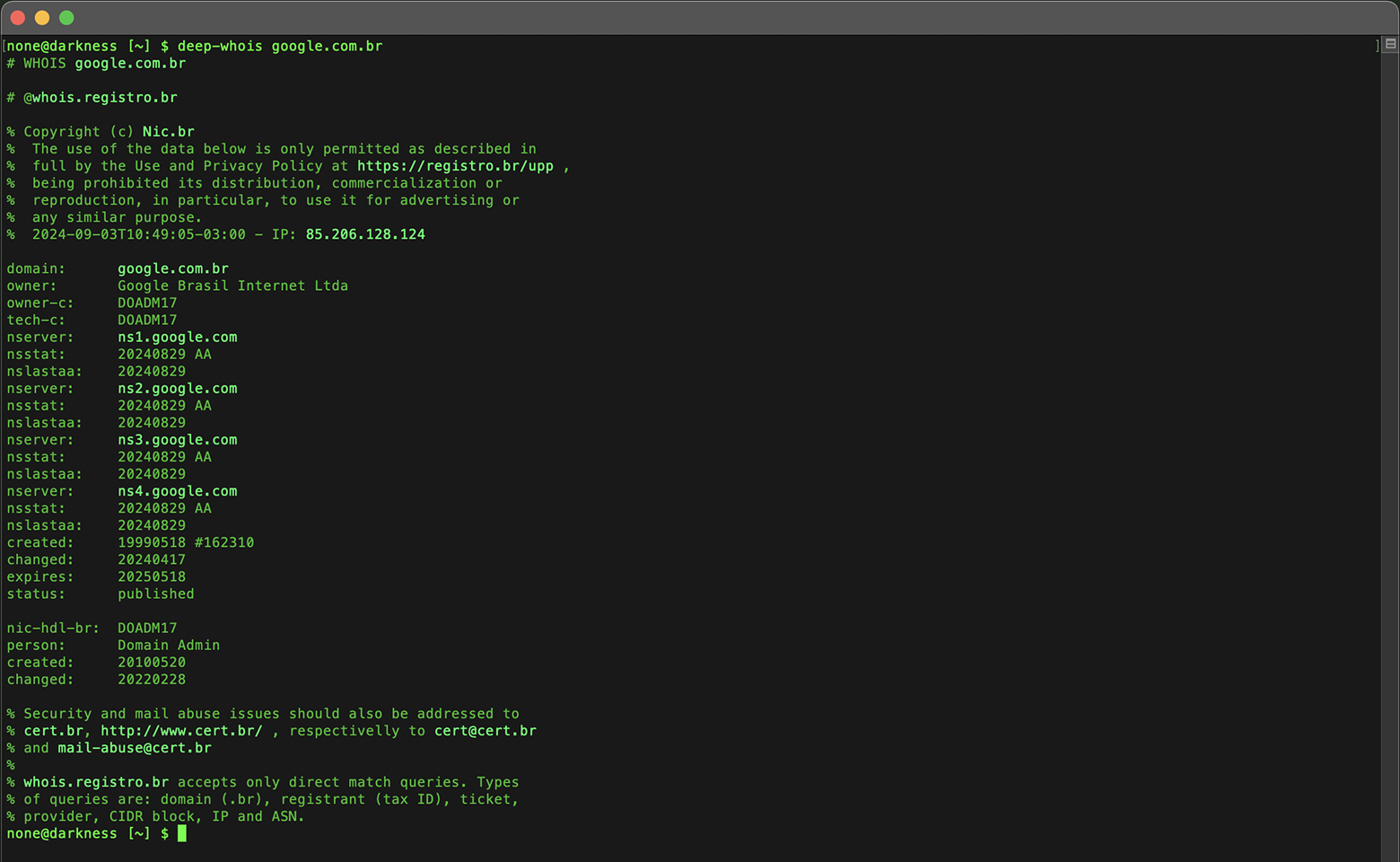

Requêtes RDAP explicites

En plus de la prise en charge automatique, Deep Whois permet d'effectuer des requêtes RDAP explicites pour les domaines compatibles.

C'est utile si vous souhaitez garantir une récupération directe depuis un serveur RDAP ou mener une enquête approfondie.

Dans Deep Whois, vous pouvez ajouter l'option « @rdap » avec « -f » pour forcer l'utilisation de RDAP et obtenir des données hautement structurées.

Pour les domaines en .BR, RDAP est le seul moyen d'obtenir des temps d'expiration, de modification et de création précis à la seconde.

deep-whois -f @rdap https://rdap.registro.br/domain/google.com.br

Le Whois classique, encore supporté, n'indique ces informations qu'au niveau du jour, sans heure précise.

Pour des domaines comme .MS, les données renvoyées par Whois et RDAP sont généralement similaires.

Dans certains cas, comme pour microsoft.ms, RDAP peut fournir des détails supplémentaires (par exemple un numéro de fax) absents de la réponse Whois.

Même lorsque les données sont proches, RDAP sert d'alternative utile lorsque le serveur Whois principal est indisponible, garantissant l'accès aux informations essentielles du domaine.

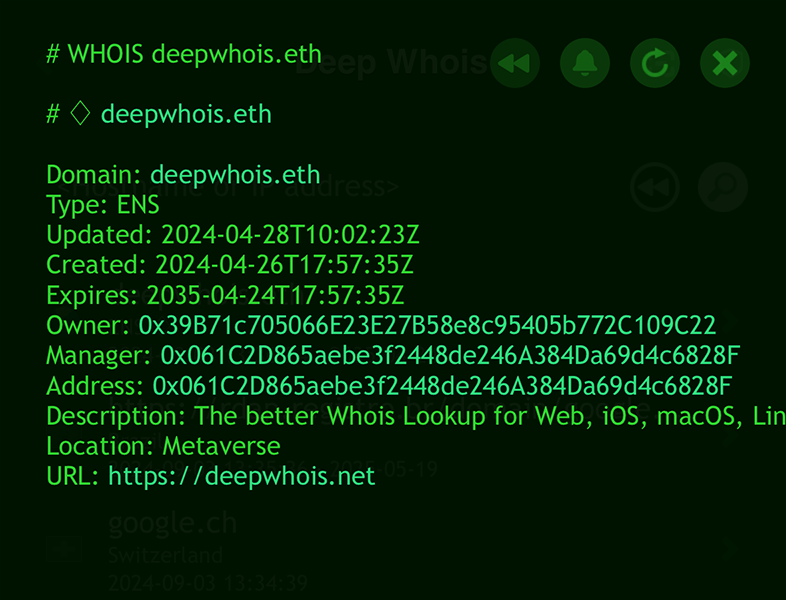

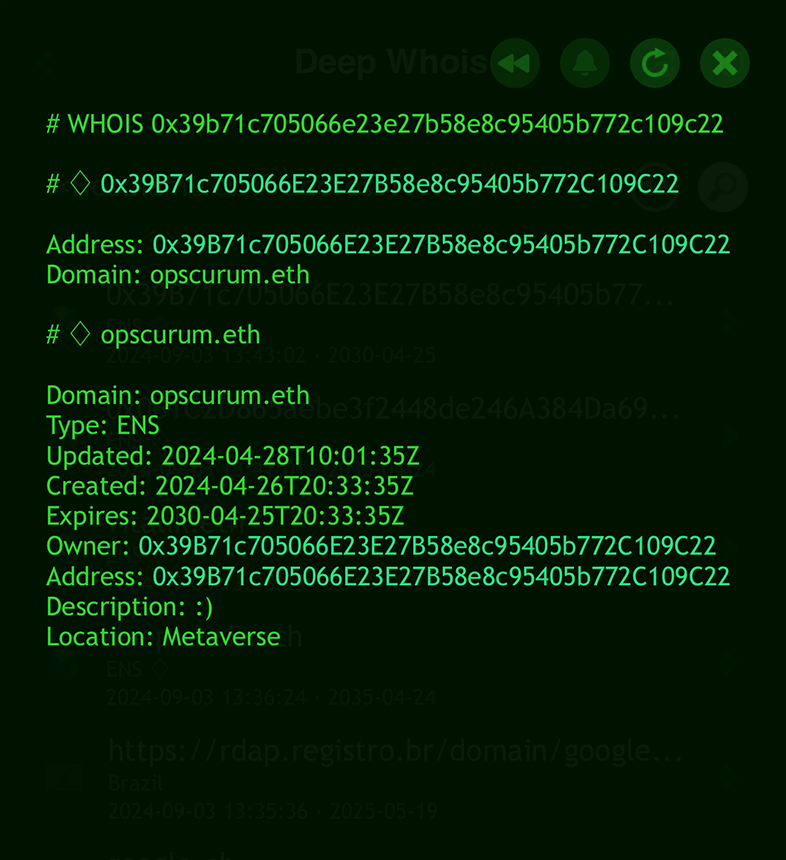

Étape #7 : obtenir les données ENS pour les domaines Ethereum et DNS

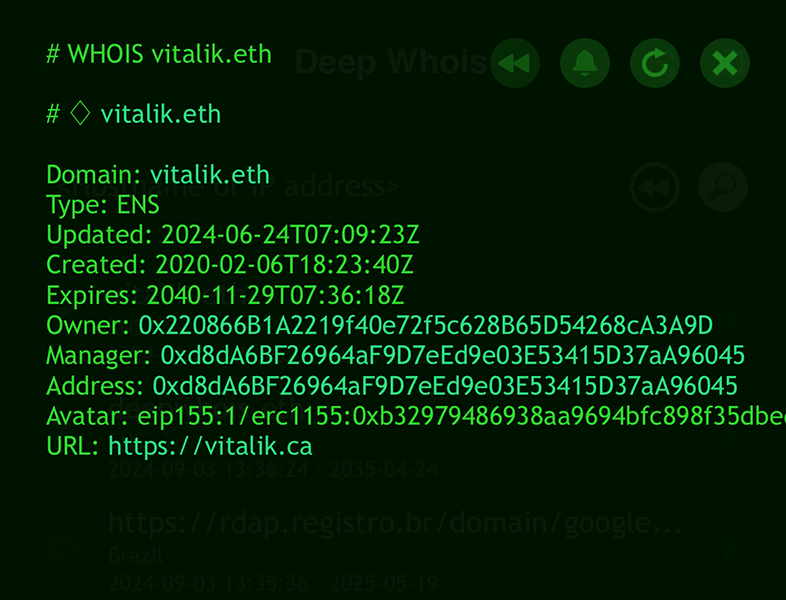

Ethereum Name Service (ENS) permet d'enregistrer des noms lisibles par l'humain sur la blockchain Ethereum.

ENS est conçu pour faire correspondre des identifiants simples (noms de domaine, par exemple) à des adresses de portefeuilles Ethereum, et inversement.

Cela permet de gérer facilement des adresses Ethereum via des noms mémorisables, simplifiant les transactions et interactions sur la blockchain.

Si le domaine analysé est lié à ENS, ces données peuvent révéler des adresses de portefeuilles, des smart contracts et d'autres informations on-chain.

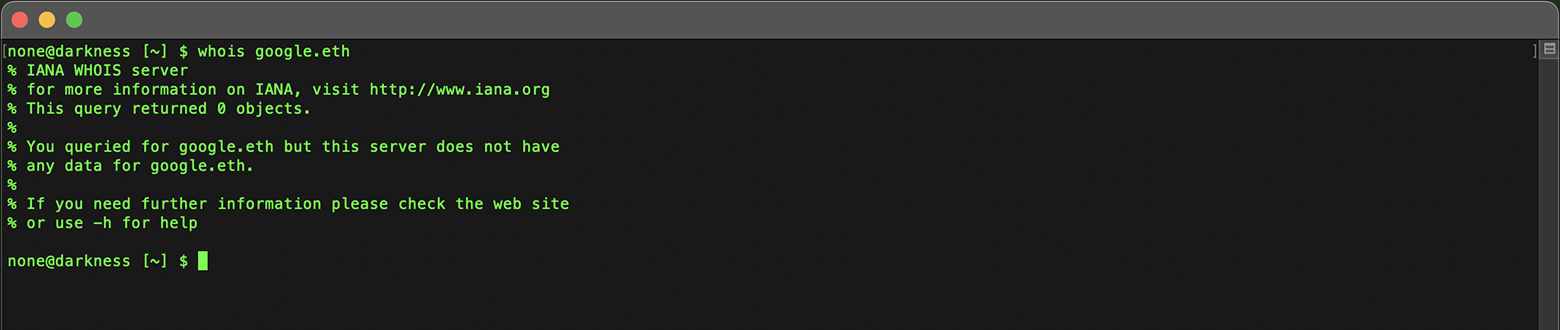

Limites des clients Whois standards

Les clients Whois classiques ne savent pas interroger les domaines ENS, comme ceux en .ETH.

Ces outils sont conçus pour le DNS classique et ne peuvent pas interagir avec des systèmes de noms basés sur la blockchain comme ENS.

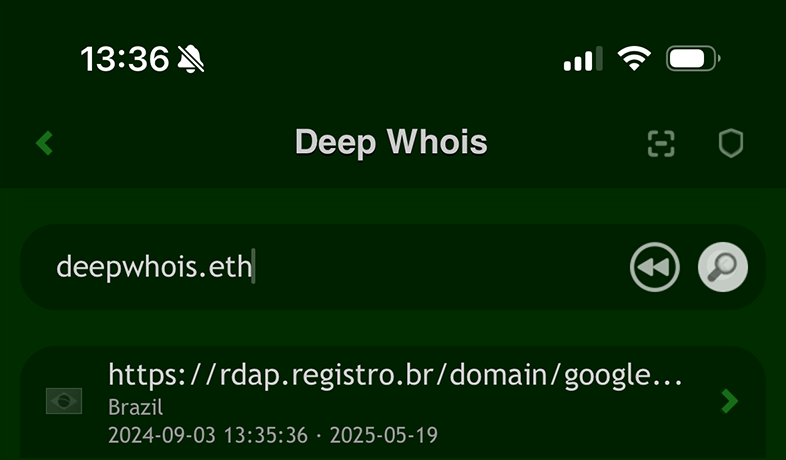

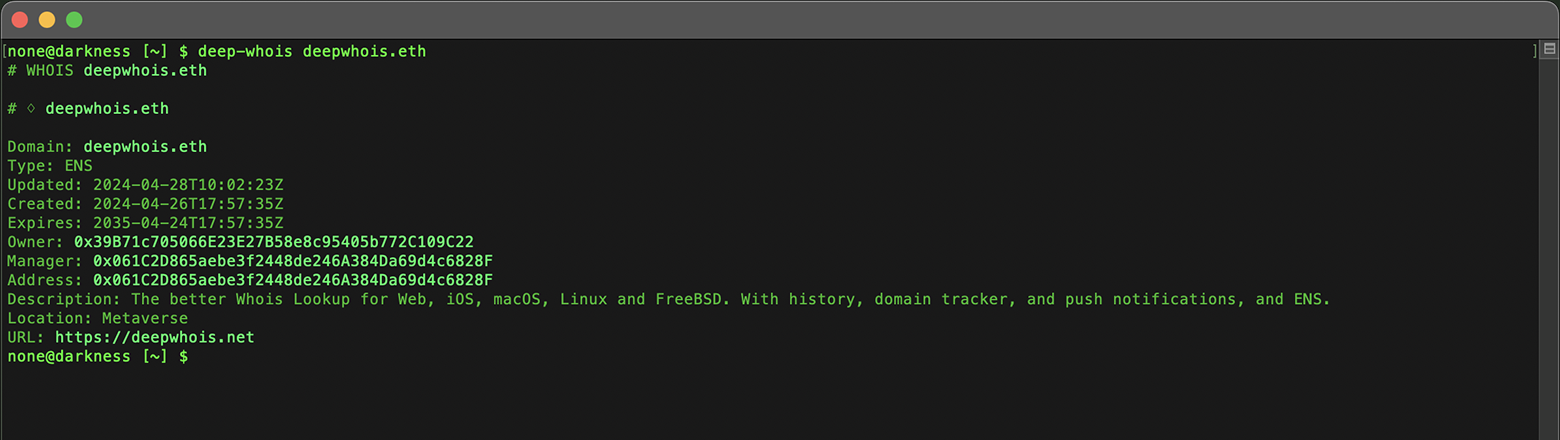

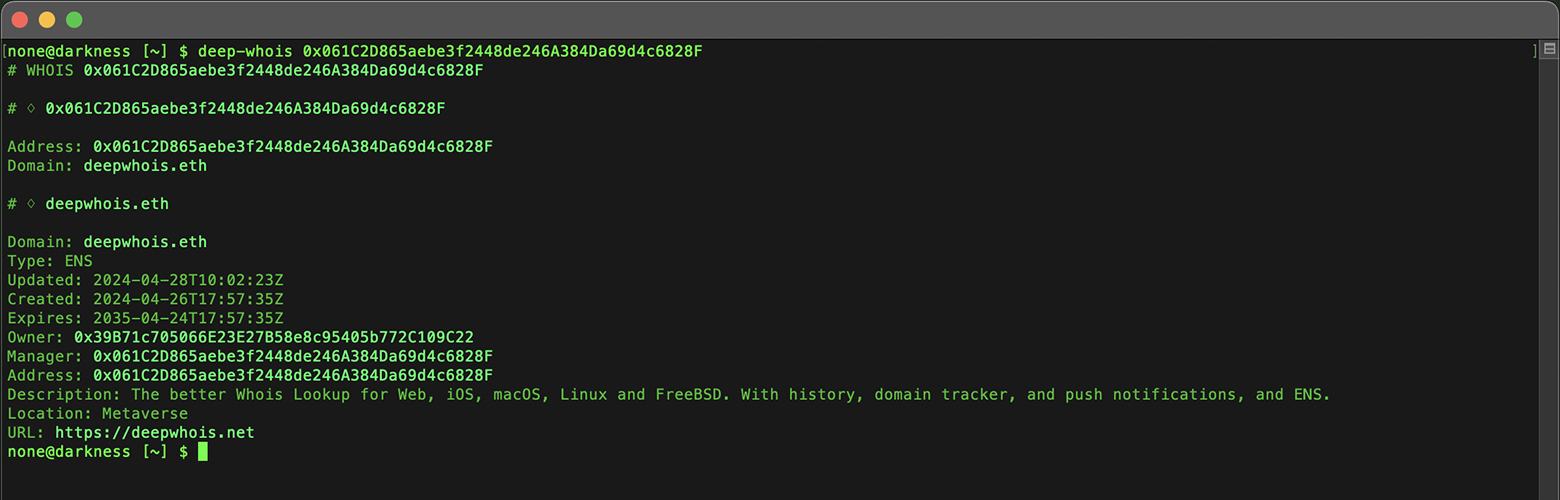

Requêtes ENS dans Deep Whois

Vous pouvez interroger directement les données de domaines .ETH sur Ethereum via l'app Deep Whois sur iOS ou l'outil ligne de commande dans le Terminal.

Tout se fait de manière transparente : il suffit de saisir le domaine comme pour une requête Whois classique.

deep-whois deepwhois.eth

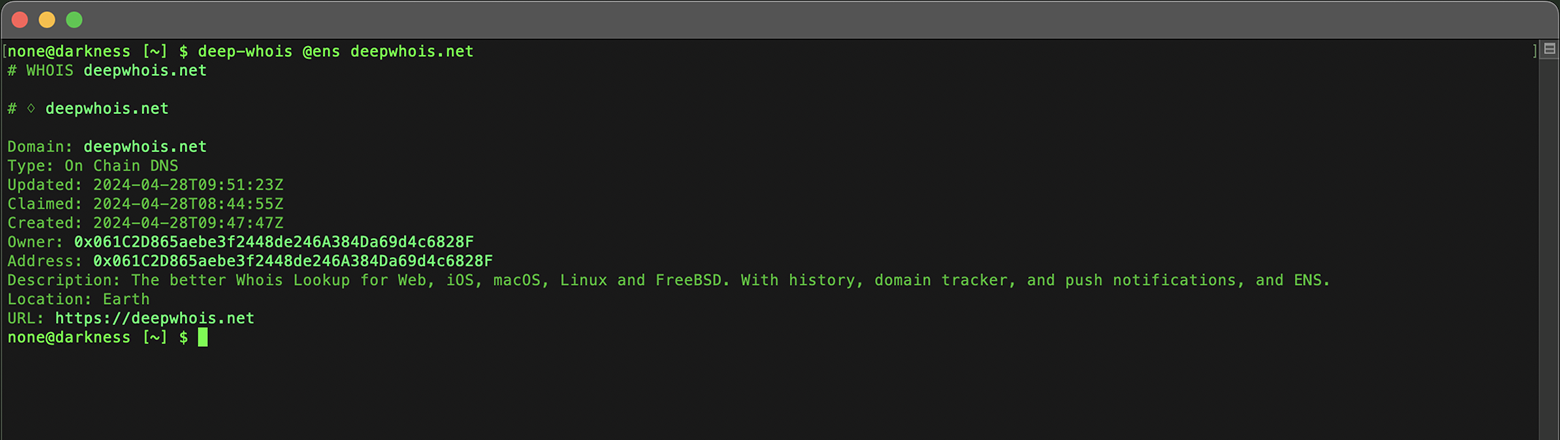

Données ENS pour les domaines DNS

ENS ne se limite pas aux domaines .ETH.

Il fournit aussi des informations pour des domaines DNS classiques comme .COM, .NET, .ME, etc.

Pour obtenir des données spécifiques ENS (adresse Ethereum associée, par exemple), ajoutez l'option « @ens » à votre requête Deep Whois sur iOS ou dans le Terminal (macOS, Linux, FreeBSD).

Cela force l'outil à interroger ENS pour le domaine DNS demandé.

Prise en charge unifiée de plusieurs types de domaines

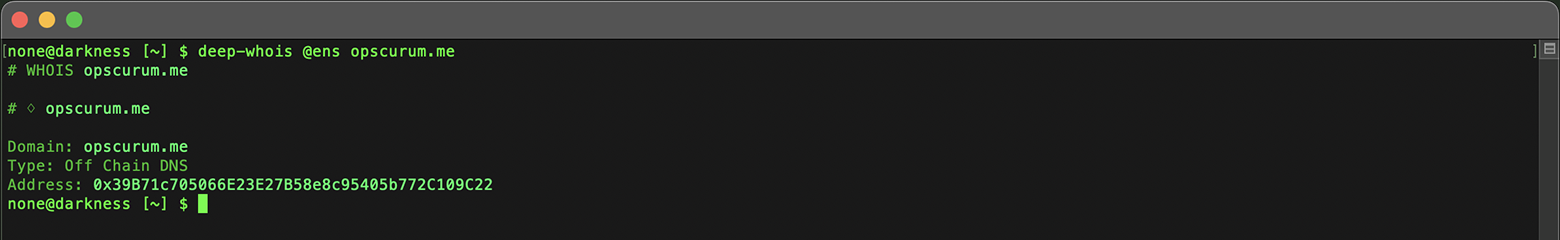

Deep Whois gère plusieurs types de domaines dans une requête unifiée :

Domaines ENS natifs en .ETH.

Domaines DNS on-chain, comme deepwhois.net, intégrés à la blockchain Ethereum.

Domaines DNS off-chain, comme opscurum.me, domaines DNS traditionnels liés à ENS.

Recherche ENS inverse à partir d'une adresse de portefeuille

Deep Whois permet également d'effectuer une recherche ENS inverse à partir d'une adresse de portefeuille Ethereum.

Pour une recherche inverse ENS, aucune option supplémentaire n'est nécessaire.

Saisissez simplement l'adresse Ethereum comme requête : Deep Whois trouvera automatiquement tous les domaines ENS associés.

Le processus est simple et convivial, que vous utilisiez l'app iOS ou la ligne de commande dans le Terminal.

deep-whois 0x061C2D865aebe3f2448de246A384Da69d4c6828F

Cette fonctionnalité permet de découvrir les domaines ENS associés à une adresse Ethereum donnée, ce qui en fait un outil puissant pour analyser et gérer les actifs liés à la blockchain.

Les requêtes ENS sont particulièrement importantes pour comprendre la propriété et la gestion des ressources on-chain dans le web décentralisé en pleine croissance.

Étape #8 : analyser l'âge, la date d'expiration et les renouvellements du domaine

Ces données essentielles sont disponibles dans les résultats d'une requête Whois de base et permettent de gérer efficacement un domaine.

Elles aident aussi à planifier un éventuel achat de domaine — en faisant une offre au propriétaire actuel ou en attendant qu'il soit libéré après expiration.

Comprendre l'âge d'un domaine, sa date d'expiration et ses renouvellements est crucial pour évaluer sa stabilité et sa disponibilité future.

L'âge d'un domaine donne des indications sur son historique et sa crédibilité : les domaines anciens ont souvent une réputation plus établie.

Surveiller la date d'expiration est essentiel pour éviter une perte involontaire de propriété due à un oubli de renouvellement.

Suivre ces dates permet d'anticiper quand un domaine peut expirer ou nécessiter une attention particulière.

Les dates de renouvellement indiquent quand le domaine a été prolongé pour la dernière fois et jusqu'à quand il est sécurisé.

Les vérifier régulièrement garantit que le domaine reste sous votre contrôle et évite des interruptions de service causées par une expiration inattendue.

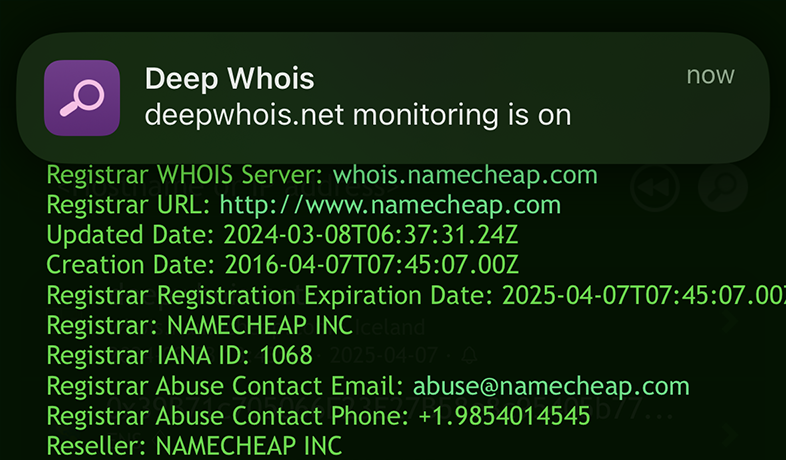

Étape #9 : suivre l'évolution du domaine dans le temps

Un suivi régulier des données Whois d'un domaine permet de détecter rapidement les changements de propriétaire, de configuration DNS ou de dates d'expiration.

C'est particulièrement important pour les domaines que vous possédez ou envisagez d'acquérir.

Deep Whois permet de surveiller l'expiration et les changements pour n'importe quel domaine, pas seulement ceux qui vous appartiennent.

Vous pouvez ainsi suivre les évolutions des domaines de concurrents, de cibles potentielles d'acquisition ou d'autres domaines d'intérêt et réagir en temps voulu.

Utiliser Deep Whois sur iOS :

Activez le suivi en touchant l'icône de « cloche ».

À l'approche de l'expiration du domaine ou en cas de modification de ses données Whois, vous recevrez une notification push sur votre appareil.

Ce suivi continu vous aide à rester informé des changements importants pouvant affecter la valeur du domaine ou votre intérêt pour celui-ci.

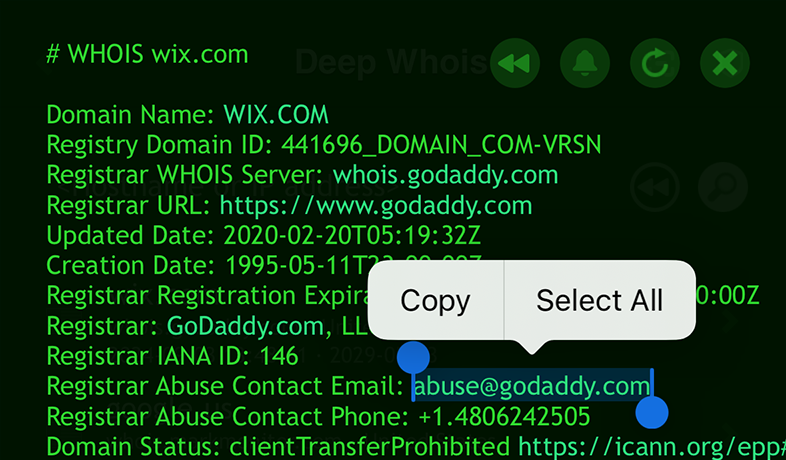

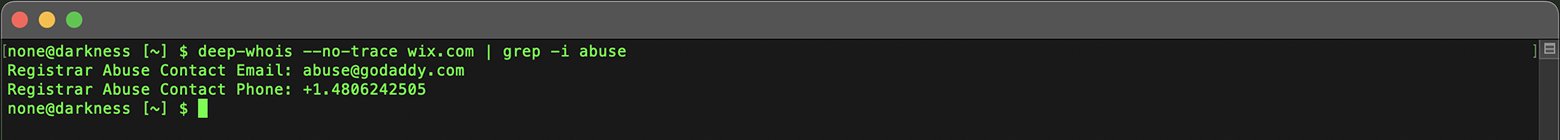

Étape #10 : analyser les contacts pour les abus (Whois Abuse)

Les contacts dédiés aux abus (abuse) sont souvent publiés dans les enregistrements Whois pour signaler spam, phishing et autres activités malveillantes liées à un domaine.

Savoir trouver et utiliser ces informations est crucial lors du traitement d'incidents de sécurité.

Utiliser Deep Whois sur iOS :

Repérez dans les données Whois les sections relatives aux contacts pour les abus.

Utiliser Deep Whois dans le Terminal :

Trouvez les contacts abuse avec :

deep-whois --no-trace wix.com | grep -i abuse

Signaler les abus aux bons contacts aide à réduire les risques liés aux domaines malveillants.

Étape #11 : sauvegarder et exporter les données Whois

Une fois l'analyse du domaine terminée, il est important de sauvegarder et d'exporter les résultats pour un usage ultérieur ou pour vos rapports.

Cet archivage est précieux pour la prise de décision ou pour présenter vos conclusions aux parties prenantes.

Utiliser Deep Whois sur iOS :

Exportez les résultats directement depuis l'app, dans le format de votre choix.

Utiliser Deep Whois dans le Terminal :

Sauvegardez la sortie Whois dans un fichier :

deep-whois @history binance.com > whois-history-results.txt

Disposer d'une copie enregistrée des résultats vous permet d'y revenir à tout moment et garantit que votre enquête est bien documentée.

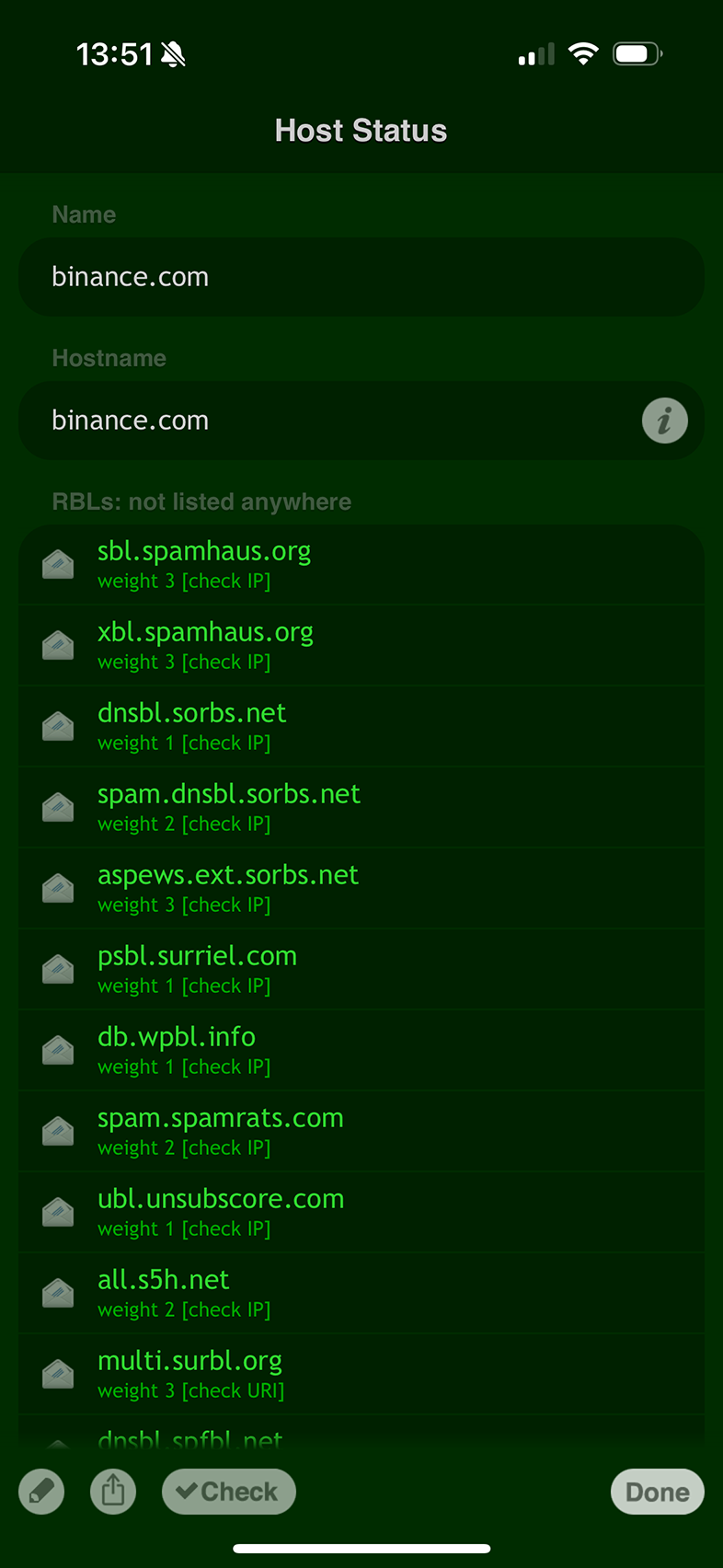

Étape bonus : vérifier régulièrement la réputation du domaine et les listes noires

La réputation d'un domaine peut évoluer, en particulier s'il a été impliqué dans du spam ou du phishing.

Une vérification régulière de la réputation et de la présence du domaine dans les listes noires permet de s'assurer qu'il reste fiable et ne nuit pas à votre entreprise ou à votre posture de sécurité.

Sur iOS, vous pouvez suivre facilement la réputation et le statut de blacklist d'un domaine avec l'app RBL Status.

L'app fournit des informations à jour sur la présence éventuelle du domaine dans des listes noires, aidant à préserver une présence en ligne saine et fiable.

Surveiller la réputation d'un domaine permet de prendre des mesures proactives pour la maintenir et résoudre les problèmes avant qu'ils ne deviennent critiques.

Conclusion : maîtriser la recherche Whois de domaine et son historique

En suivant ces étapes, vous pouvez mener des investigations complètes et détaillées sur les domaines avec Deep Whois — aussi bien via l'app iOS que dans le Terminal sur macOS, Linux et FreeBSD.

Ce guide vous donne les outils et les connaissances nécessaires pour extraire le maximum d'informations sur un domaine : historique de propriété, paramètres DNS, données avancées RDAP et ENS, etc.

Que votre objectif soit la sécurité, l'évaluation d'un achat de domaine ou une meilleure compréhension de son historique, ce guide vous aide à tirer le meilleur parti des recherches Whois et à obtenir une vue d'ensemble complète du domaine étudié.