Pesquisa Whois de domínio e histórico:

Guia completo

Atualizado: 1º de dezembro de 2025

No cenário digital em rápida evolução, entender a origem e a história de um nome de domínio é fundamental para profissionais de diversas áreas — seja em marketing digital, segurança cibernética, investimento em domínios ou questões jurídicas.

Uma pesquisa Whois de domínio abrangente fornece informações valiosas, ajudando a verificar o proprietário, avaliar a segurança e compreender o histórico do domínio.

Neste guia, vamos detalhar como realizar uma pesquisa Whois de domínio e explorar o histórico usando o app Deep Whois no iOS e a ferramenta de linha de comando no Terminal em macOS, Linux e FreeBSD.

Vamos abordar desde os dados básicos de Whois até recursos avançados: registros históricos de Whois, dados do Ethereum Name Service (ENS), informações do Registration Data Access Protocol (RDAP) e muito mais.

Aqui estão os passos para uma investigação completa de domínio:

→ Passo #1: Fazer uma pesquisa Whois básica

→ Passo #2: Verificar o proprietário do domínio e informações de contato

→ Passo #3: Analisar o registrador do domínio, servidores de nomes e DNS

→ Passo #4: Investigar o provedor de hospedagem

→ Passo #5: Investigar dados históricos de Whois

→ Passo #6: Obter dados RDAP para informações detalhadas

→ Passo #7: Acessar dados ENS para domínios Ethereum e DNS

→ Passo #8: Analisar idade, expiração e renovação do domínio

→ Passo #9: Monitorar mudanças no domínio ao longo do tempo

→ Passo #10: Analisar informações de contato para abuso (WHOIS Abuse)

→ Passo #11: Salvar e exportar dados Whois

Vamos ao guia completo.

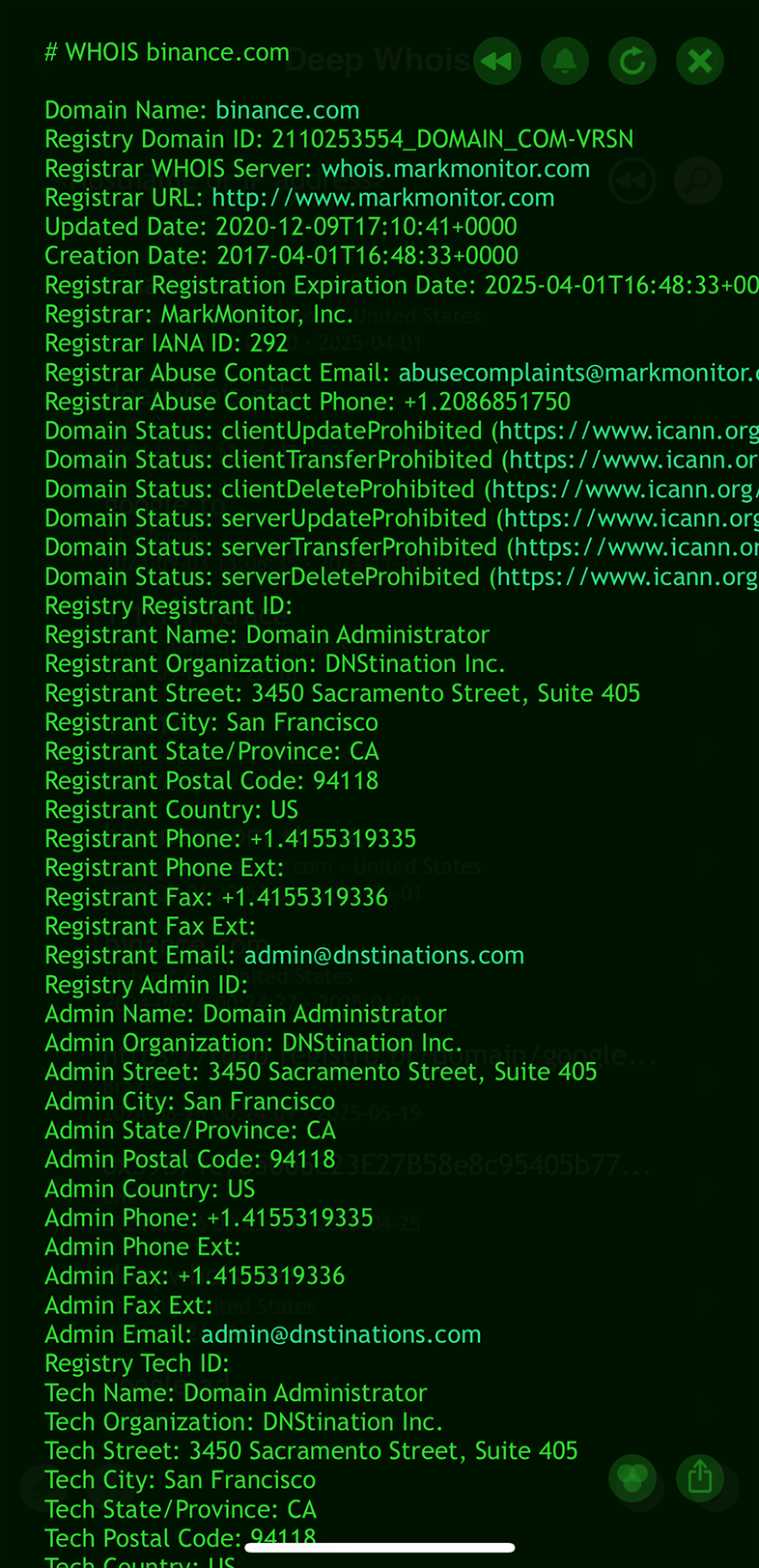

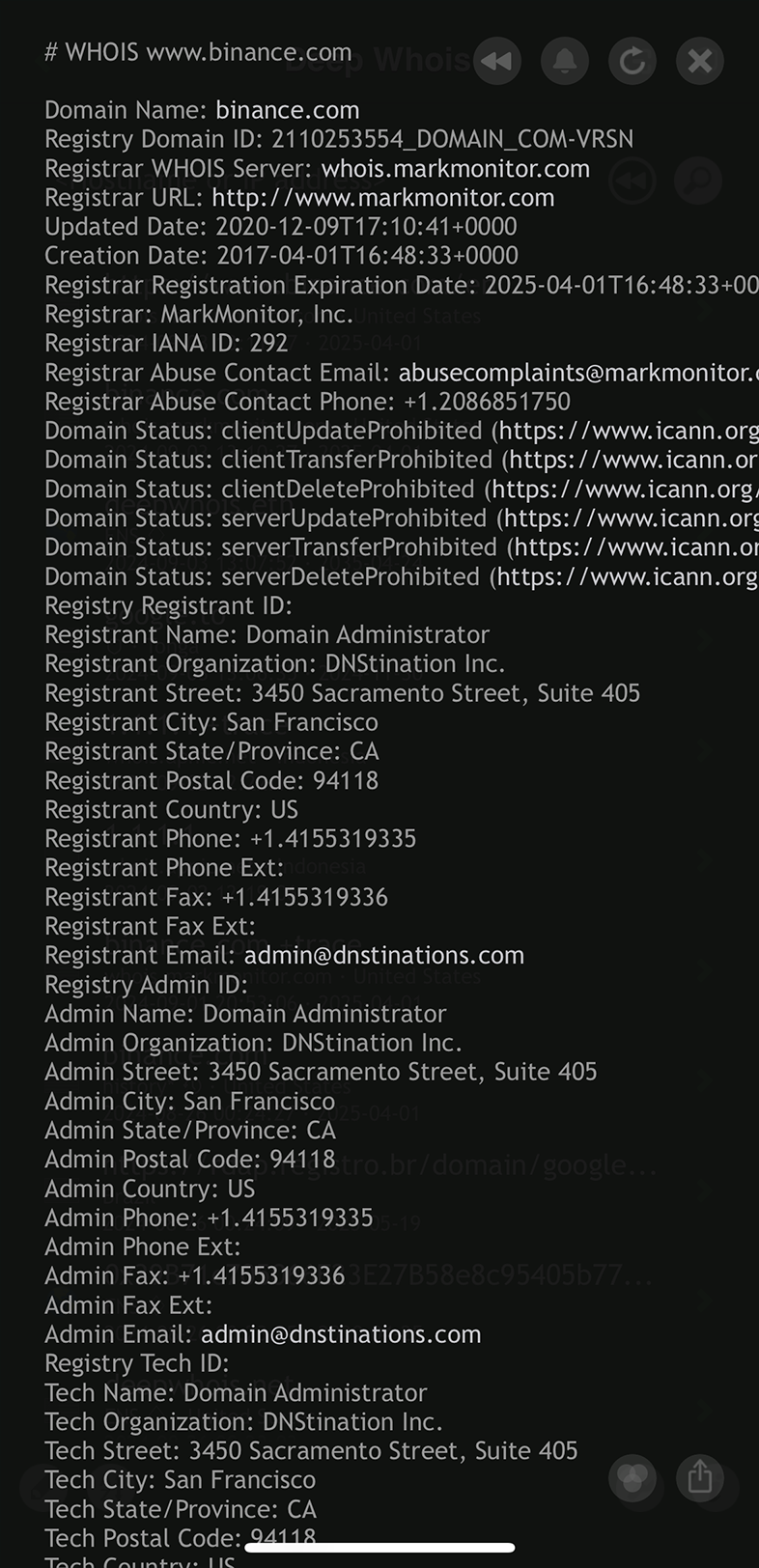

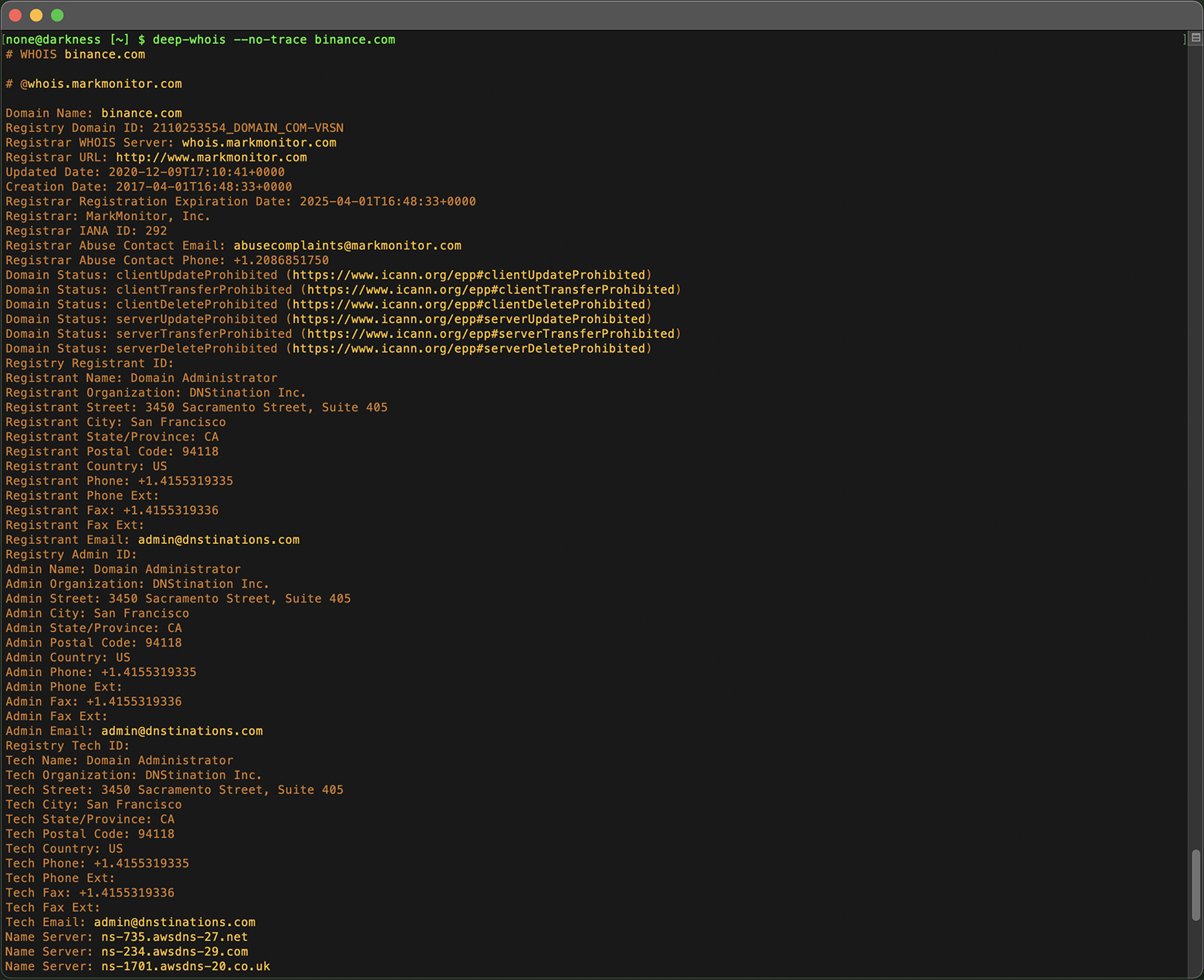

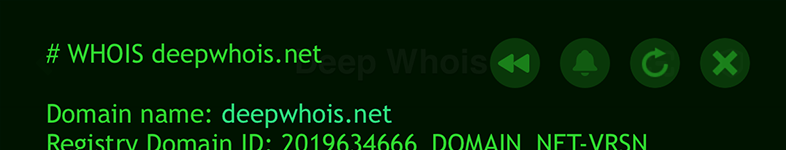

Passo #1: Fazer uma pesquisa Whois básica

A base de qualquer investigação de domínio é a pesquisa Whois básica. Nesse passo você obtém detalhes essenciais sobre o domínio: registrador, datas de registro e expiração, servidores de nomes e informações de contato do proprietário (caso não estejam protegidas por privacidade).

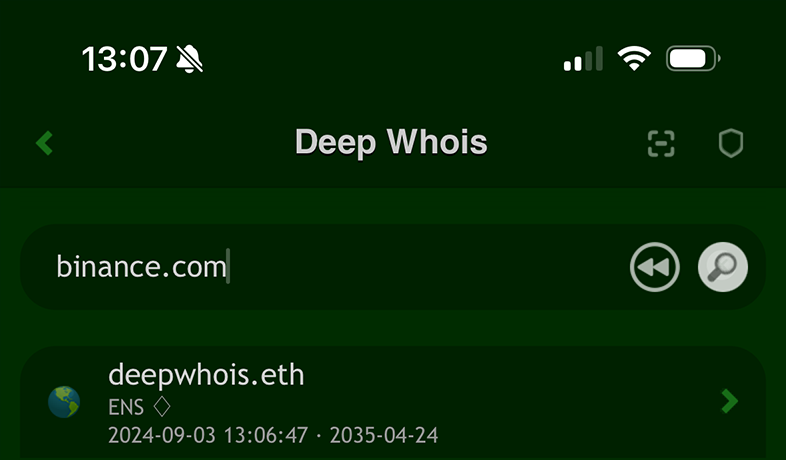

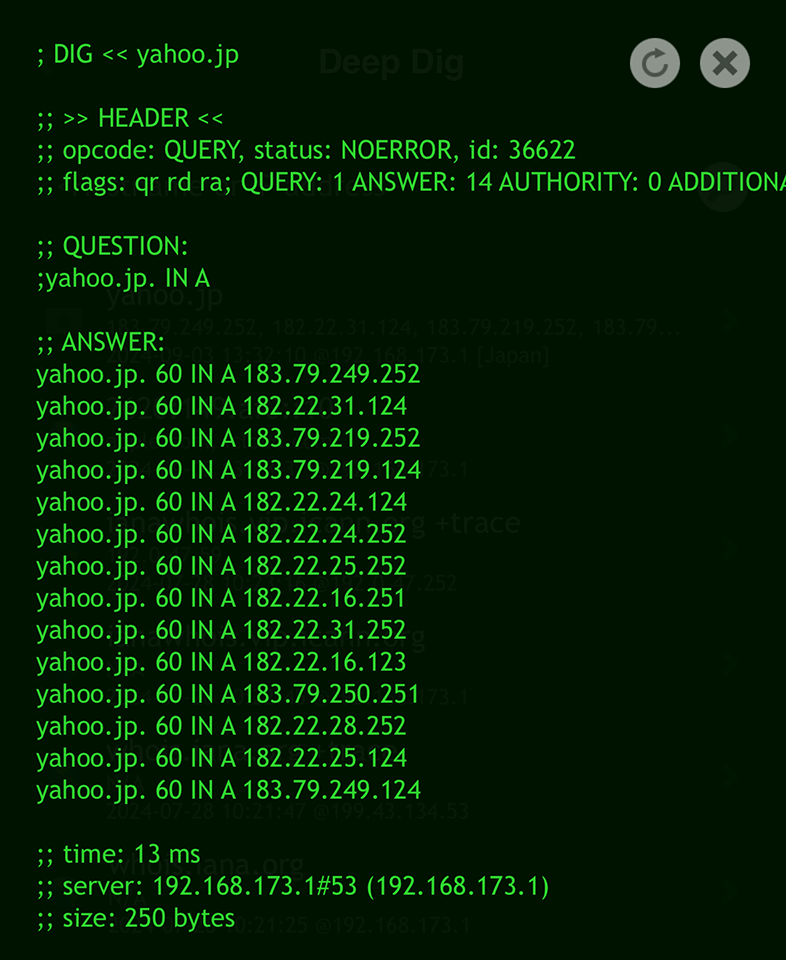

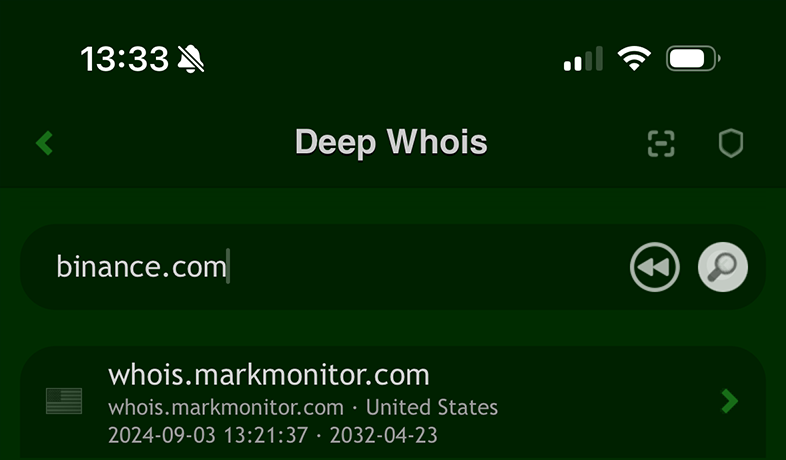

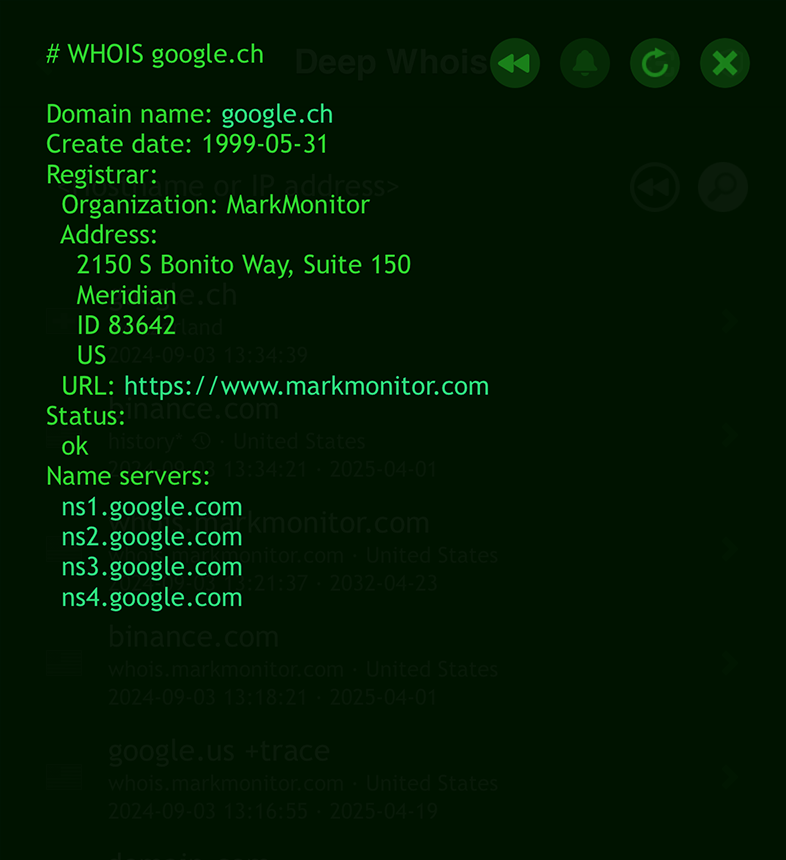

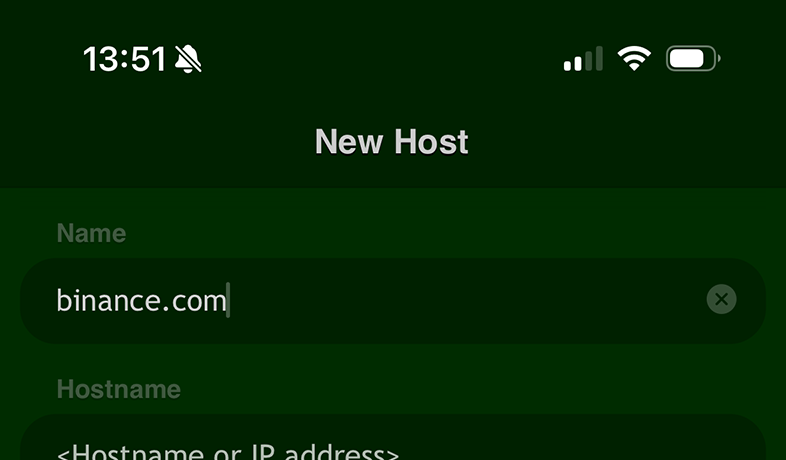

Usando o Deep Whois no iOS:

Abra o app Deep Whois, digite o nome de domínio no campo de pesquisa e toque no botão “Lookup” para obter os dados Whois.

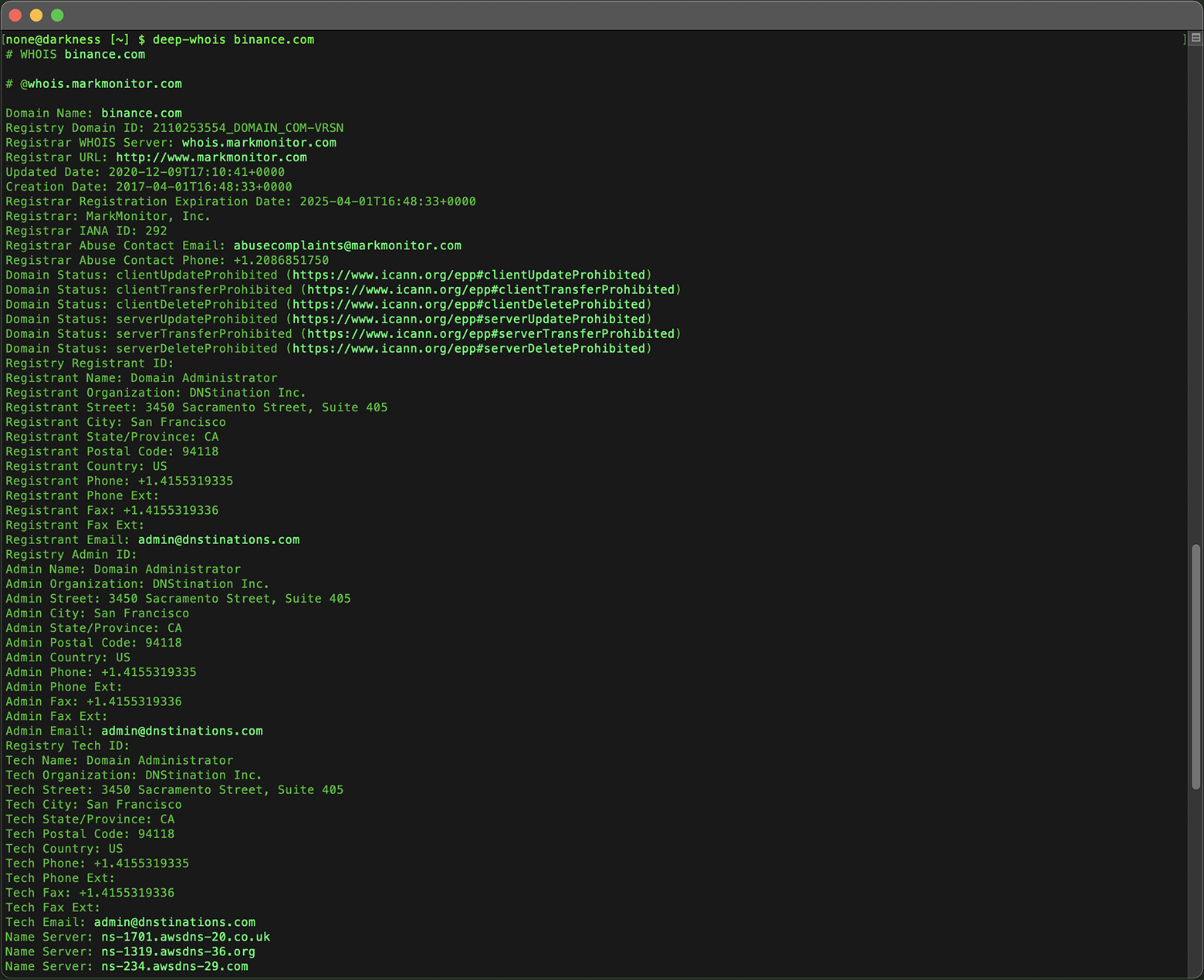

Usando o Deep Whois no Terminal:

Execute o comando:

deep-whois binance.com

Essa consulta básica fornece um retrato do estado atual do domínio e os detalhes técnicos necessários para prosseguir com uma investigação mais profunda.

Dicas extras:

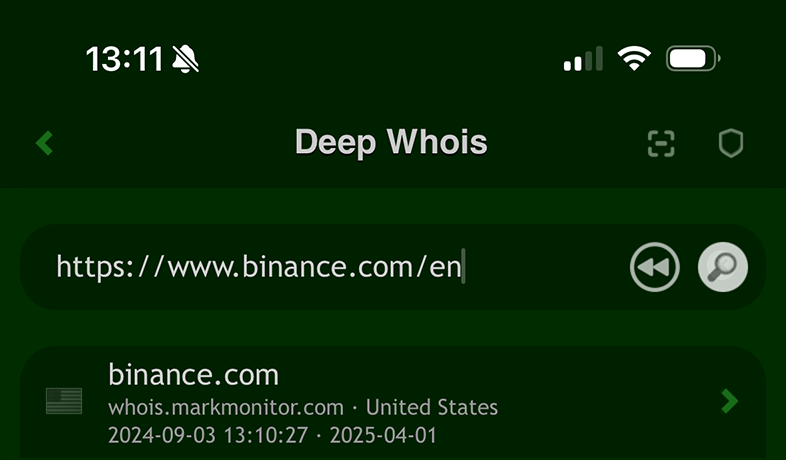

#1: Consultar Whois usando hostname, link de site ou e-mail

Ao informar o domínio na ferramenta, você pode usar vários formatos, o que torna a obtenção de dados Whois mais prática.

Além de digitar diretamente o nome de domínio, você pode inserir ou colar um hostname, link/URL de site ou até um endereço de e-mail.

A ferramenta extrai automaticamente o nome de domínio correto a partir desses dados de entrada, identificando o domínio apropriado.

Essas opções extras permitem obter rapidamente informações sobre o domínio sem precisar recortar manualmente o domínio de URLs ou endereços de e-mail, agilizando o acesso aos dados Whois.

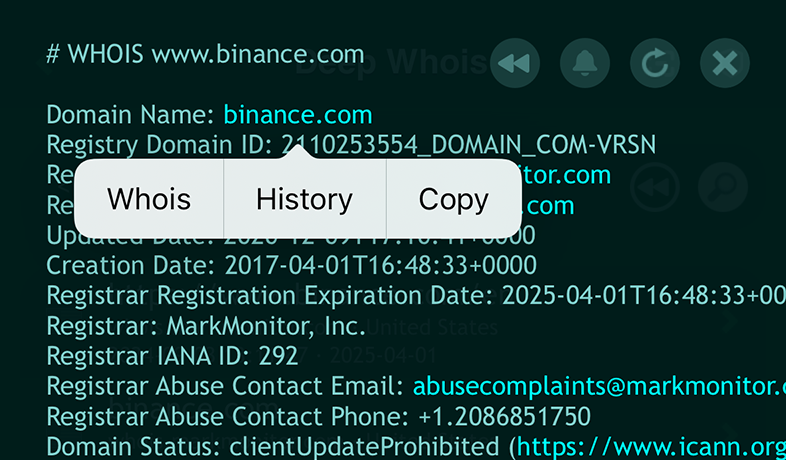

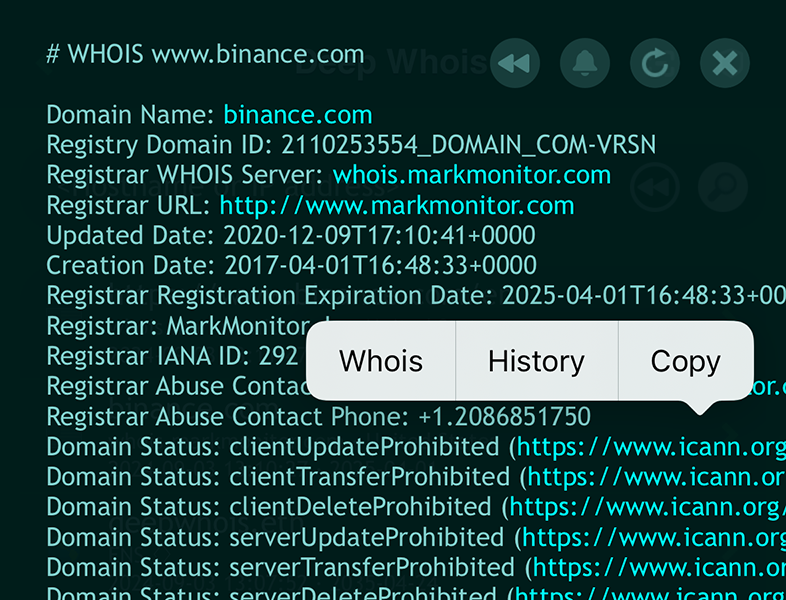

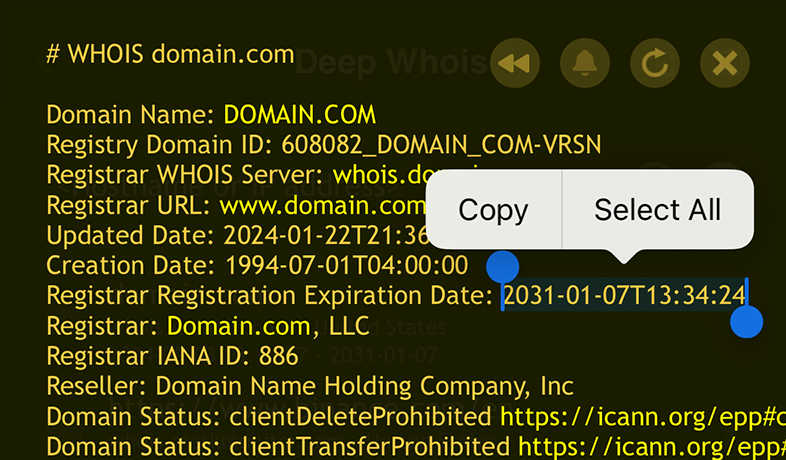

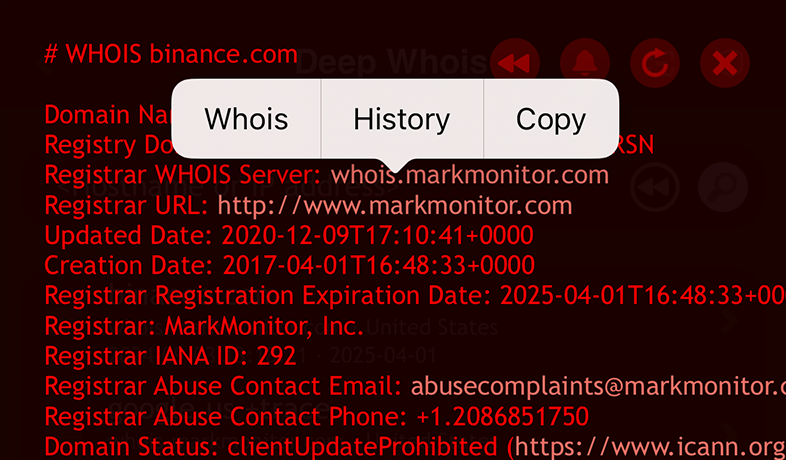

#2: Navegação prática do Whois no iOS

No iOS, você pode navegar pelas informações Whois como se estivesse em páginas da web, com links clicáveis.

O app reconhece e destaca automaticamente dados importantes — nomes de domínio, hostnames, links, URLs e endereços de e-mail — usando uma cor mais brilhante para facilitar a visualização.

Para seguir um desses links, basta tocá-lo para abrir o menu de contexto.

Nesse menu, selecionando “Whois”, você executa instantaneamente uma consulta Whois para o link associado, tornando a exploração das informações de domínio intuitiva e eficiente.

Passo #2: Verificar o proprietário do domínio e informações de contato

Verificar quem é o dono de um domínio é essencial, especialmente se você pretende comprá-lo, está lidando com uma questão jurídica ou quer garantir que ele esteja registrado para a entidade correta.

Consultas Whois fornecem essas informações, a menos que o proprietário tenha ativado proteção de privacidade, que oculta seus dados.

Usando o Deep Whois no iOS:

Os dados de propriedade são incluídos nas informações Whois, a menos que a proteção de privacidade esteja habilitada.

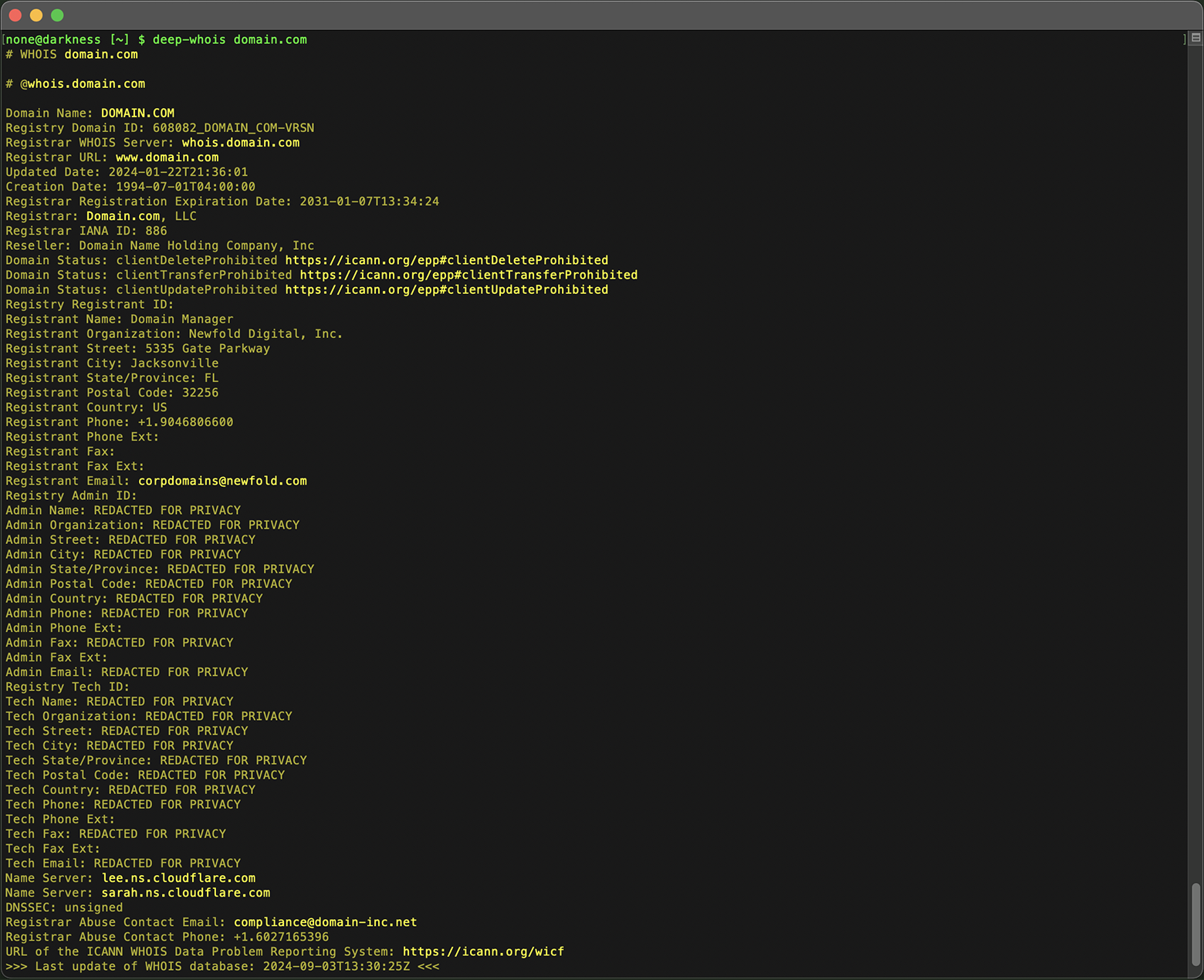

Usando o Deep Whois no Terminal:

Use o mesmo comando básico de Whois para ver os dados de propriedade:

deep-whois domain.com

Se a proteção de privacidade estiver ativa, pode ser necessário contatar o registrador diretamente ou usar métodos adicionais para identificar o verdadeiro proprietário.

Dicas extras:

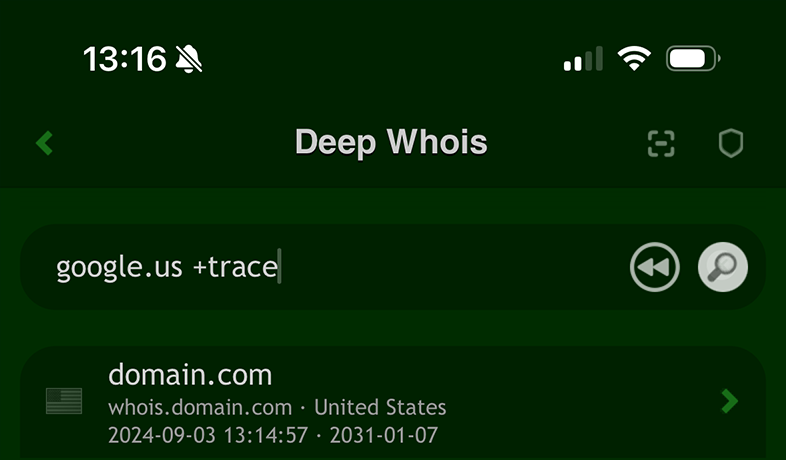

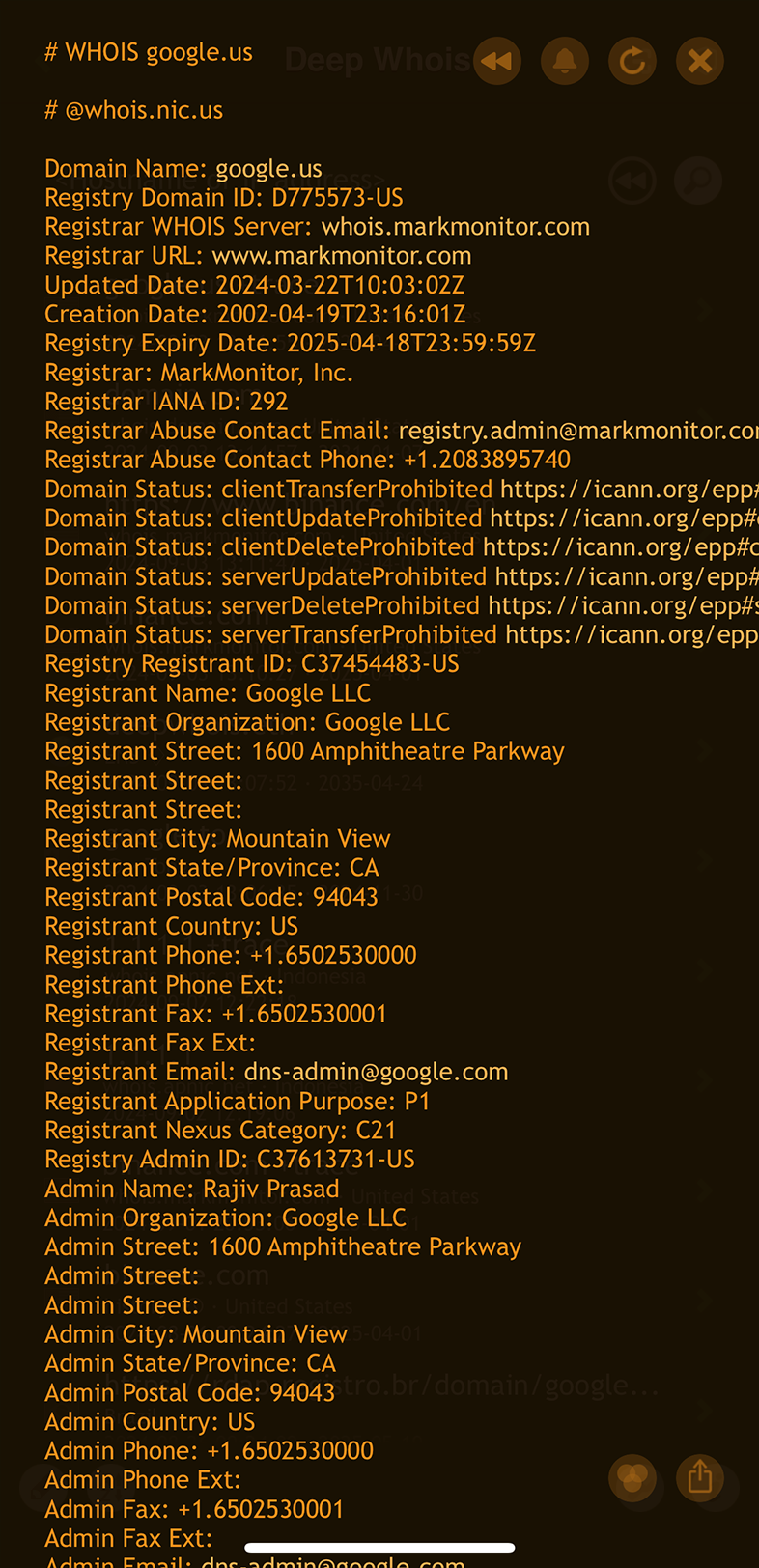

#1: Revelar dados Whois ocultos com opções de trace

Mesmo que os dados do domínio e do proprietário estejam protegidos por privacidade, ainda é possível obter mais informações consultando outros servidores Whois na cadeia de consulta.

No iOS, você pode adicionar a opção “+trace” à consulta para ver informações Whois intermediárias, que às vezes contêm dados adicionais.

Na versão de Terminal, o trace vem habilitado por padrão, trazendo automaticamente os dados Whois intermediários.

Se você preferir não ver essas informações extras, use a opção “--no-trace” para ocultá-las.

Essa abordagem é especialmente útil em algumas zonas de domínio, como .US, nas quais, por exigência regulatória, os dados do proprietário devem estar presentes e não podem ser totalmente ocultados.

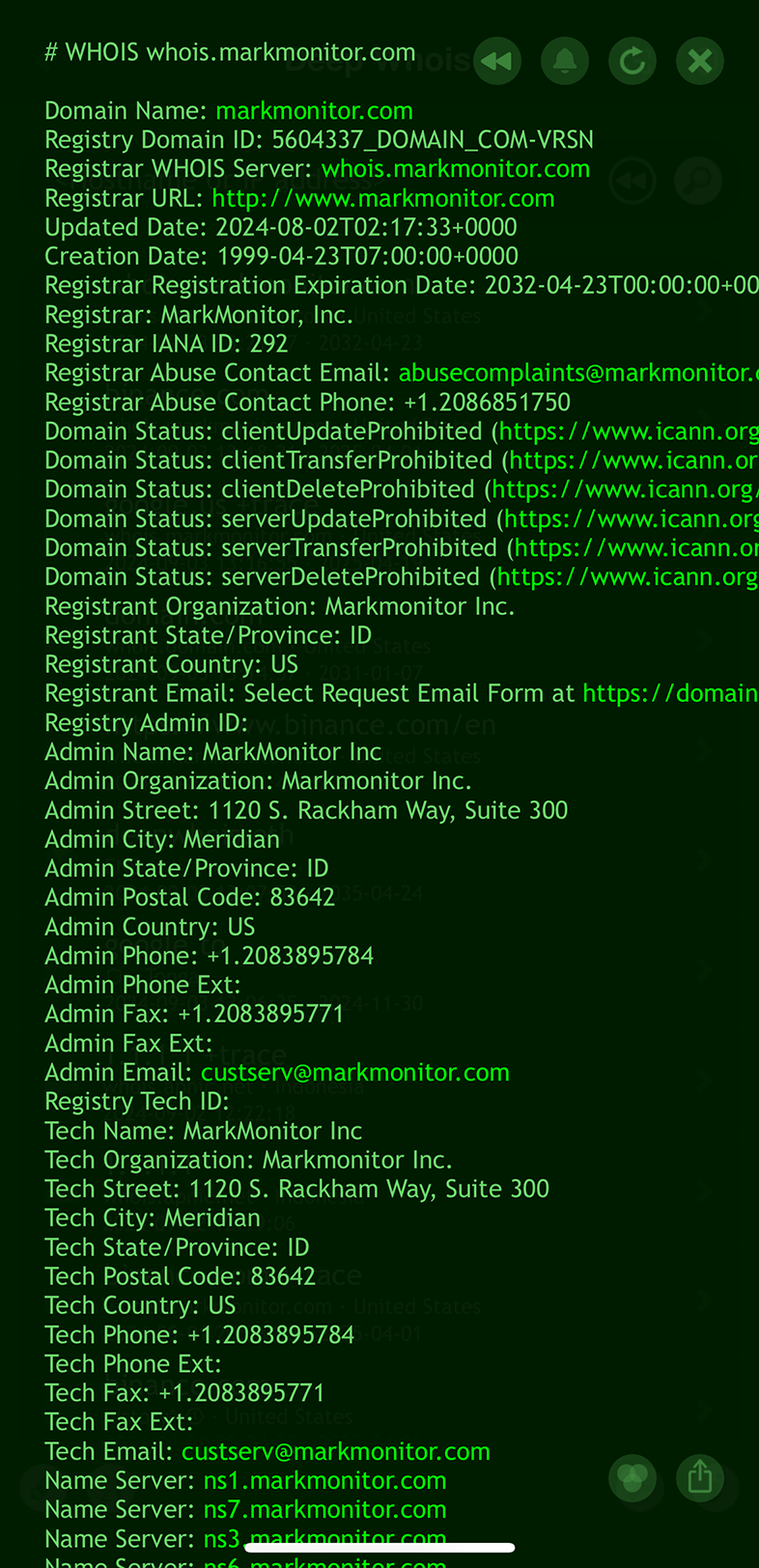

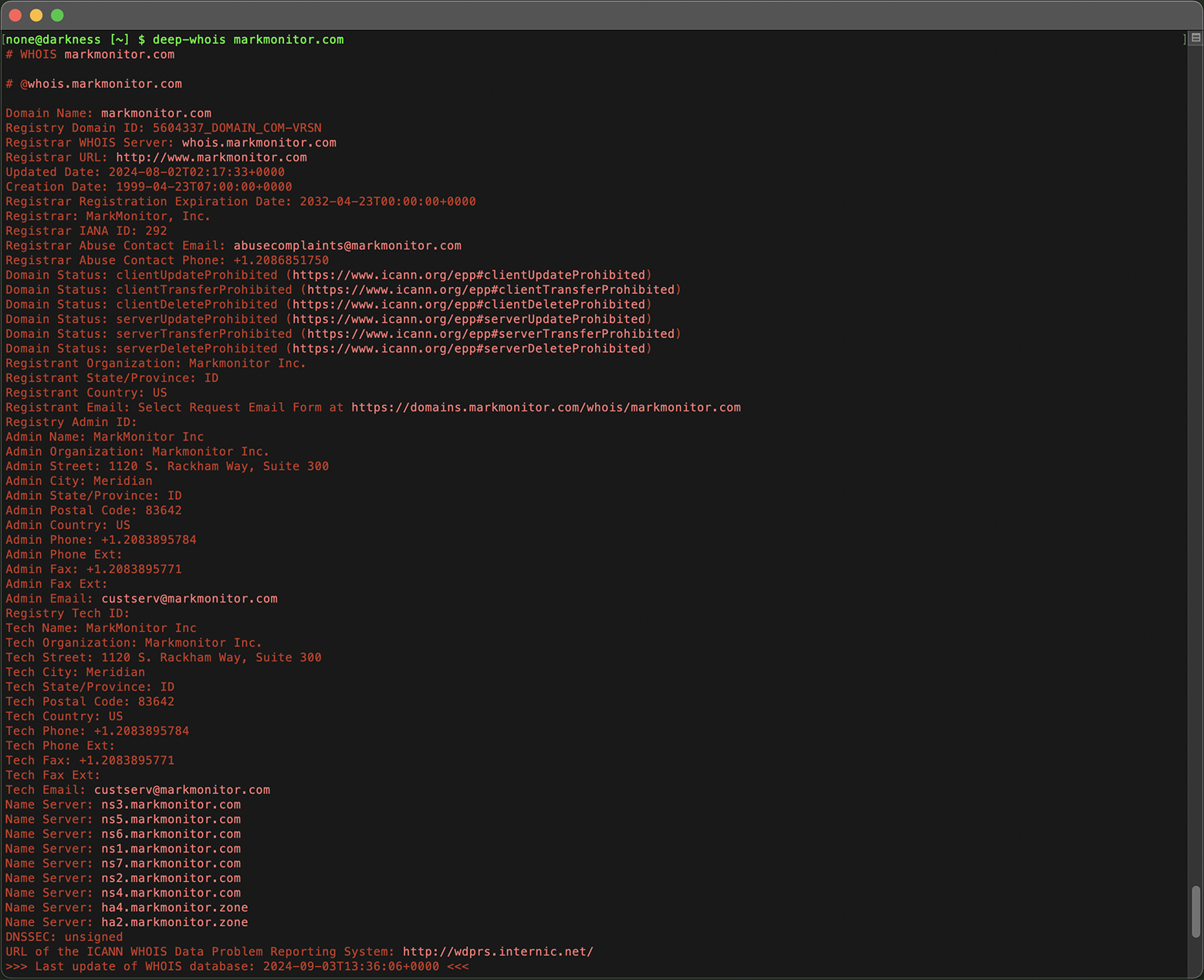

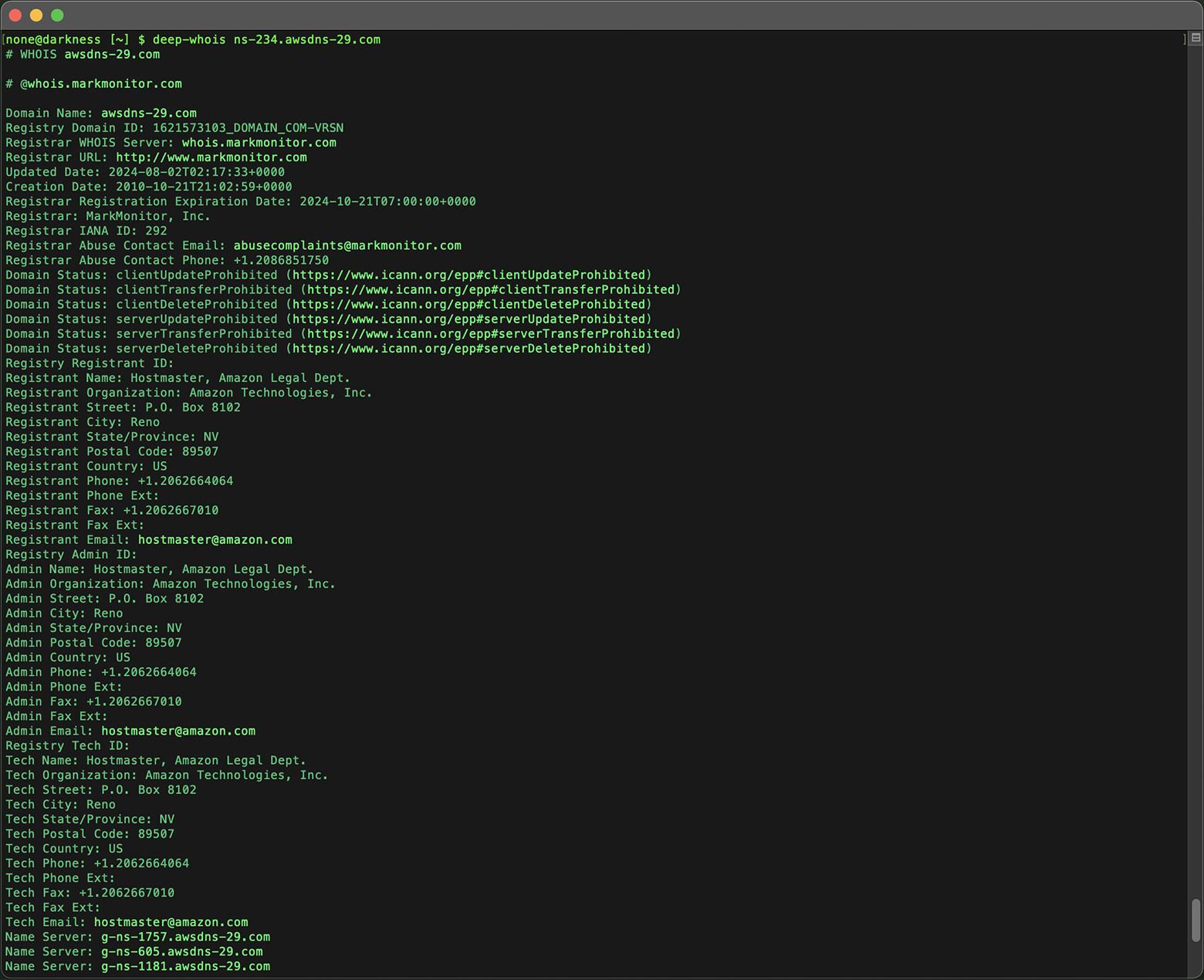

Passo #3: Analisar o registrador do domínio, servidores de nomes e DNS

A partir de uma simples consulta Whois, você consegue obter informações importantes, como o domínio do registrador e os servidores de nomes associados ao domínio.

Comece examinando os dados do registrador obtidos na resposta Whois.

Por exemplo, se o registrador for markmonitor.com, uma pesquisa Whois para o domínio do registrador dará informações detalhadas de contato sobre ele.

Usando o Deep Whois no iOS:

Basta tocar em qualquer link relacionado ao registrador (servidor Whois, site ou e-mail) e escolher a opção “Whois”.

Usando o Deep Whois no Terminal:

Copie o domínio, link ou e-mail do registrador e passe-o como argumento para a ferramenta de linha de comando.

deep-whois markmonitor.com

Isso pode incluir contatos administrativos, técnicos e de abuso, que serão úteis caso ocorram problemas com o domínio.

Da mesma forma, uma pesquisa Whois para um servidor de nomes (por exemplo, ns-234.awsdns-29.com) traz informações valiosas sobre o provedor de hospedagem: seu nome e contatos.

deep-whois ns-234.awsdns-29.com

Os servidores de nomes são críticos para o funcionamento do domínio, pois direcionam o tráfego para os servidores web corretos; entender essas informações ajuda a mapear a infraestrutura do domínio.

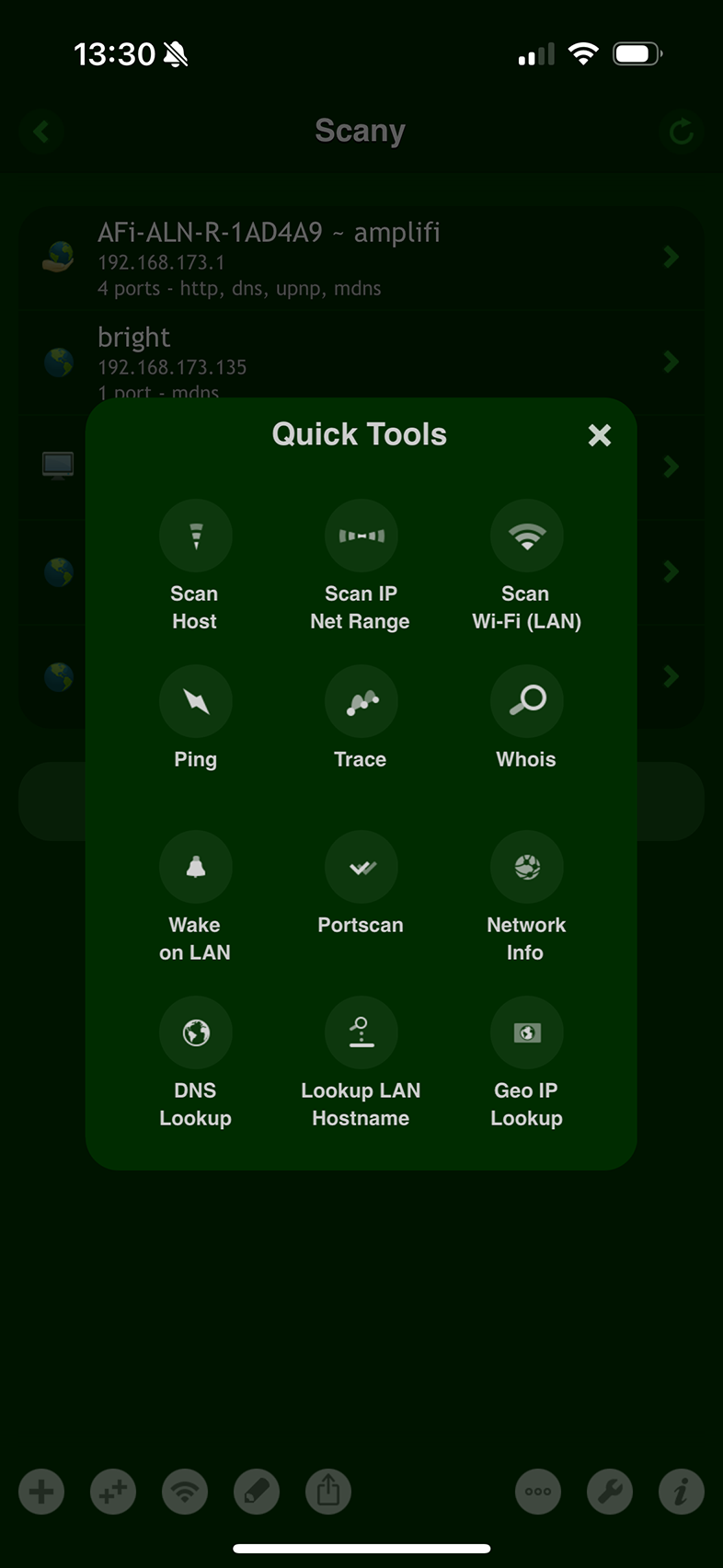

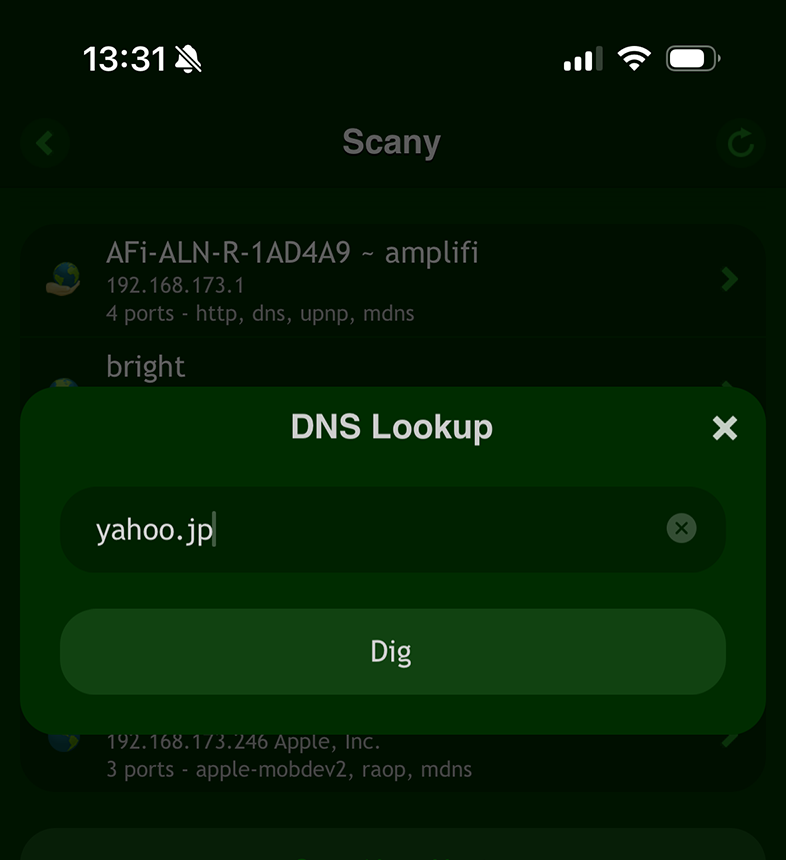

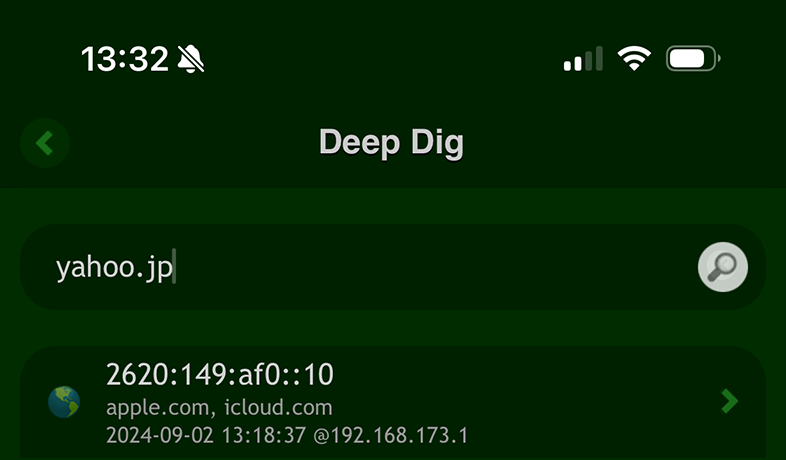

Passo #4: Investigar o provedor de hospedagem

Rastrear a localização física de servidores web e de e-mail

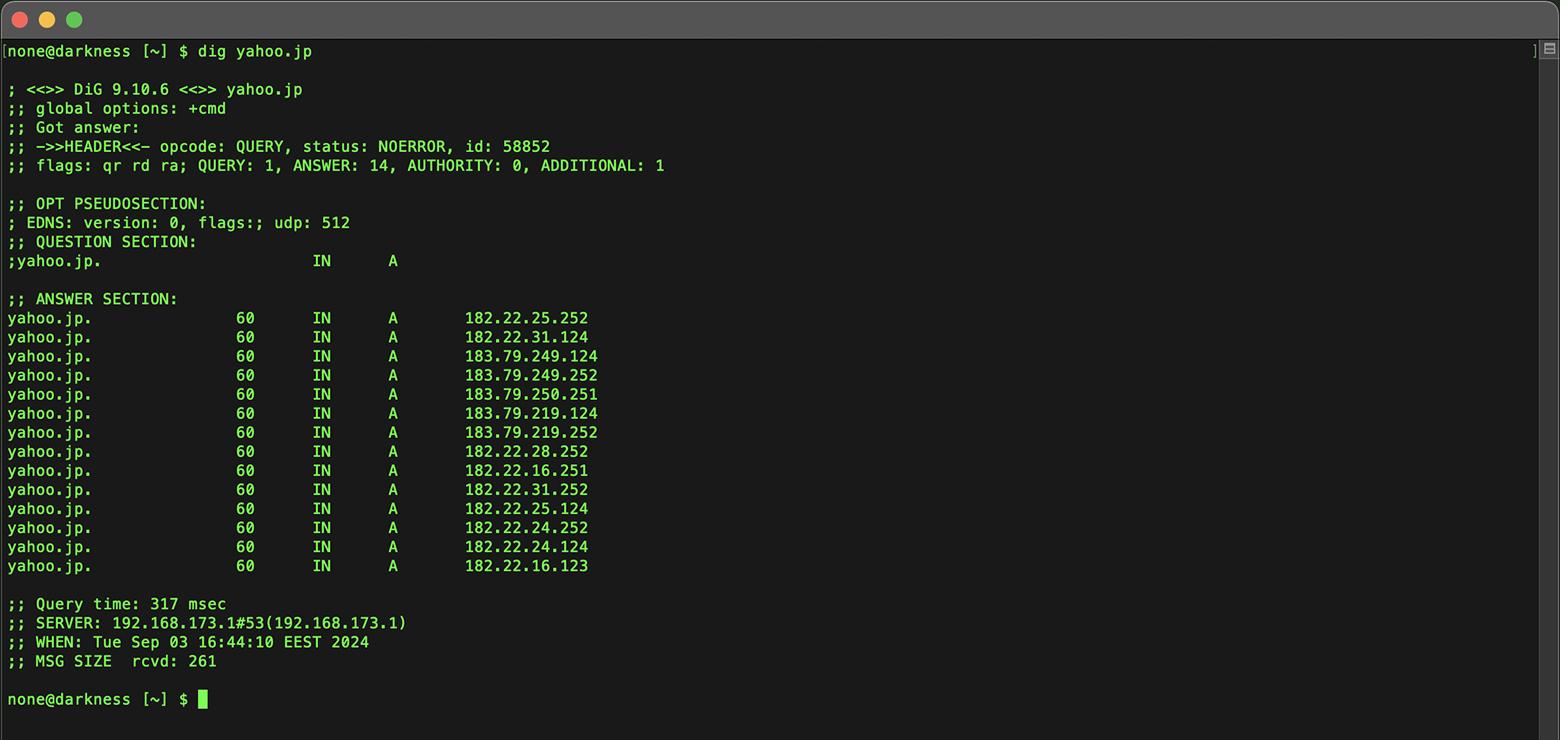

Para descobrir a localização física dos servidores de um site, você pode seguir um processo simples usando ferramentas no iOS ou no Terminal.

Primeiro, faça a resolução do domínio para o endereço IP correspondente.

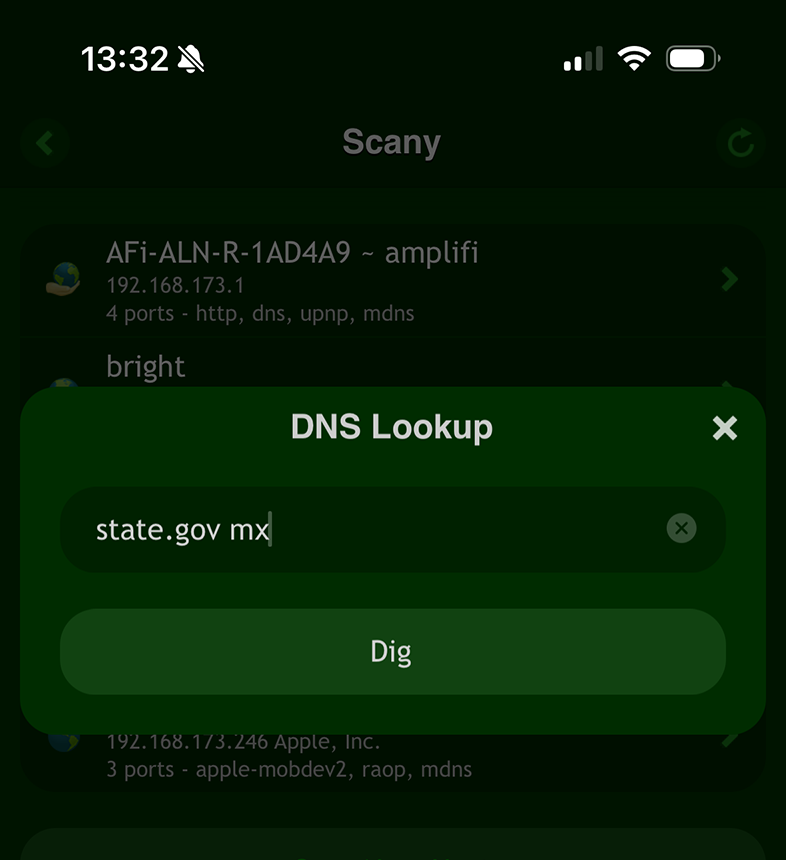

no iOS:

Use a ferramenta “DNS Lookup” no app “Scany”.

Ou simplesmente use o app “Deep Dig”.

no Terminal:

Use o comando “dig”, informando o domínio como argumento:

dig yahoo.jp

Da mesma forma, você pode buscar servidores de e-mail adicionando “mx” à consulta no Scany ou Deep Dig no iOS, ou no comando “dig” no Terminal.

Assim você obtém os endereços IP para os quais o domínio aponta — um passo crítico para determinar a localização dos servidores.

Com o endereço IP em mãos, você pode fazer uma investigação completa executando uma pesquisa Whois para o próprio IP.

A consulta Whois para o IP traz informações detalhadas sobre o provedor de hospedagem web ou de e-mail, incluindo geolocalização dos servidores, organização responsável e dados de contato.

Esse método permite rastrear a infraestrutura física por trás de um domínio, site ou e-mail e entender onde os servidores estão realmente localizados.

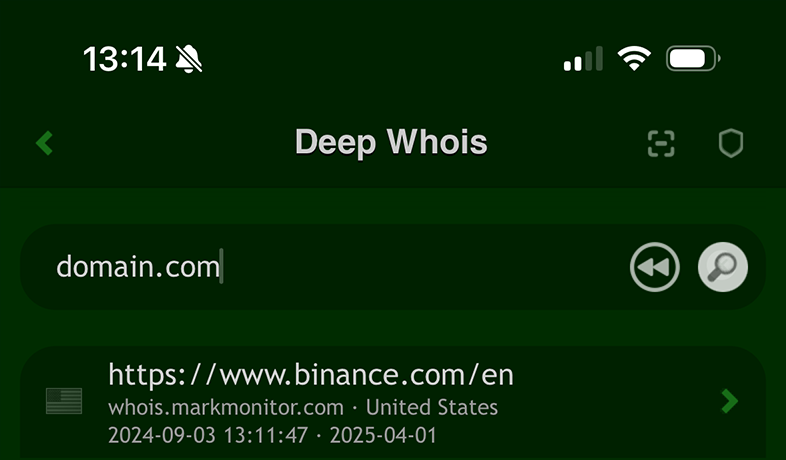

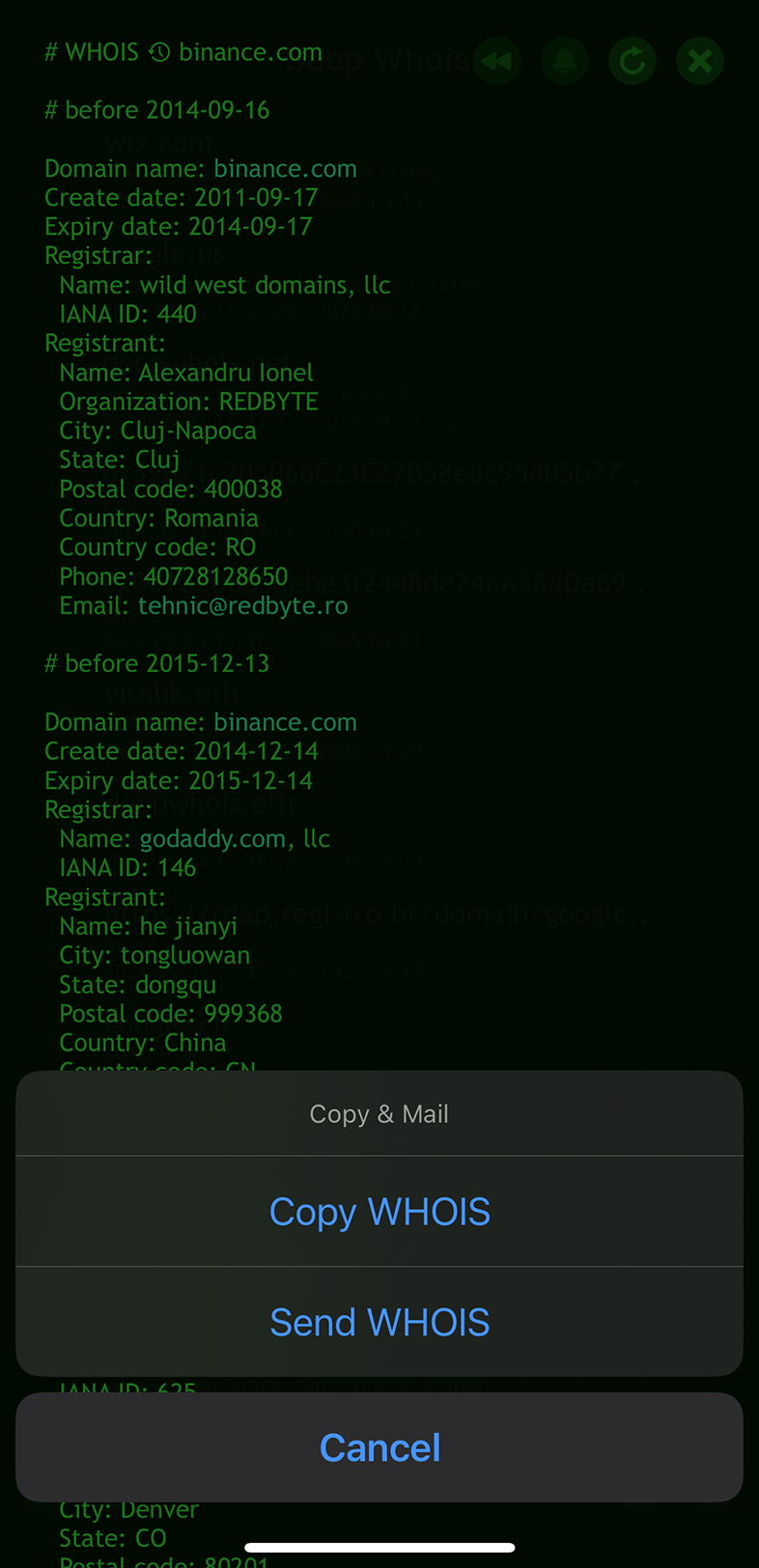

Passo #5: Investigar dados históricos de Whois

Com o tempo, domínios costumam mudar de dono, e entender o contexto histórico pode ser tão importante quanto conhecer o estado atual.

Dados históricos de Whois permitem ver antigos proprietários, mudanças de servidores de nomes e outros eventos relevantes que impactam a reputação ou o valor do domínio.

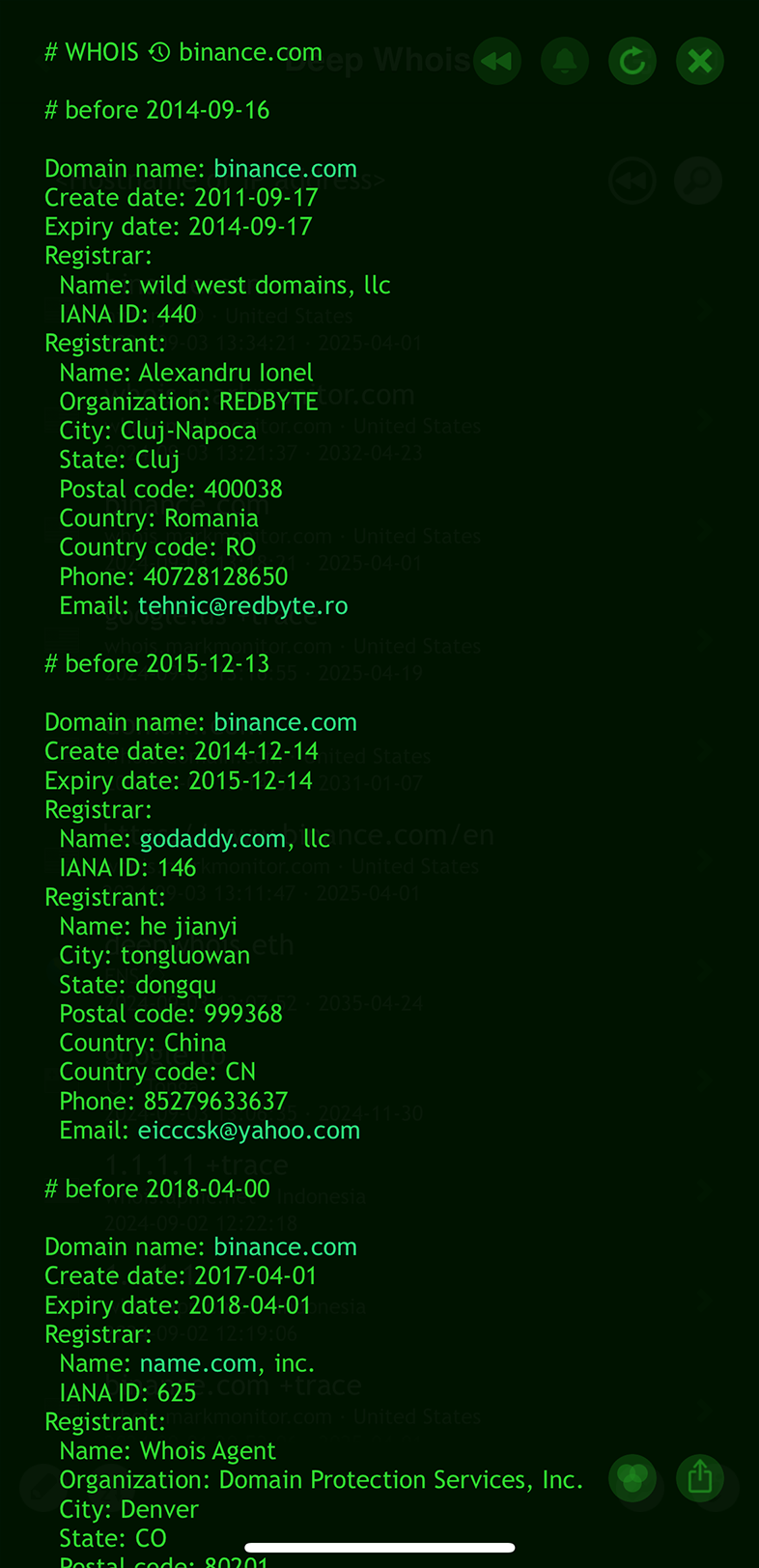

Usando o Deep Whois no iOS:

Toque no botão “Rewind” para acessar registros históricos de Whois para o domínio.

Ou use o botão “Rewind” na tela principal do app.

Dos dados históricos de Whois para binance.com no iOS, descobrimos que o domínio pertencia originalmente a outra parte, não aos atuais proprietários da Binance.

Isso revela a história de propriedade do domínio antes de ele ser adquirido pela Binance, o que é importante para entender seu passado e evolução.

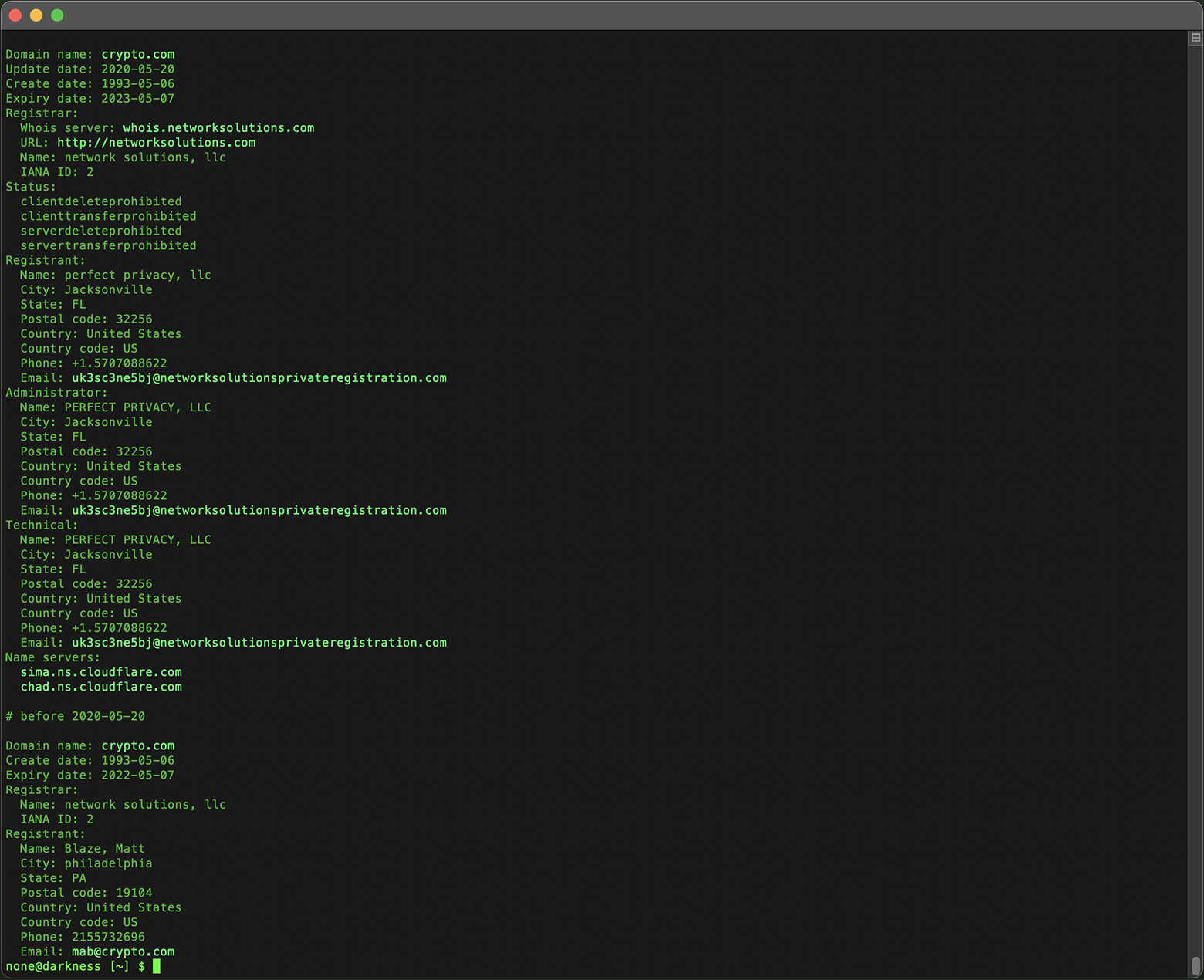

Usando o Deep Whois no Terminal:

Use o argumento “@history” ou “@h” para ver dados históricos:

deep-whois @history crypto.com

Nos dados históricos de crypto.com obtidos no Terminal, vemos que o domínio pertencia inicialmente a outra pessoa e foi posteriormente vendido aos atuais donos por milhões de dólares.

Isso oferece uma visão valiosa da história do domínio e de mudanças significativas de propriedade.

Dados históricos de Whois são especialmente úteis ao avaliar domínios para aquisição ou ao investigar possíveis problemas de segurança.

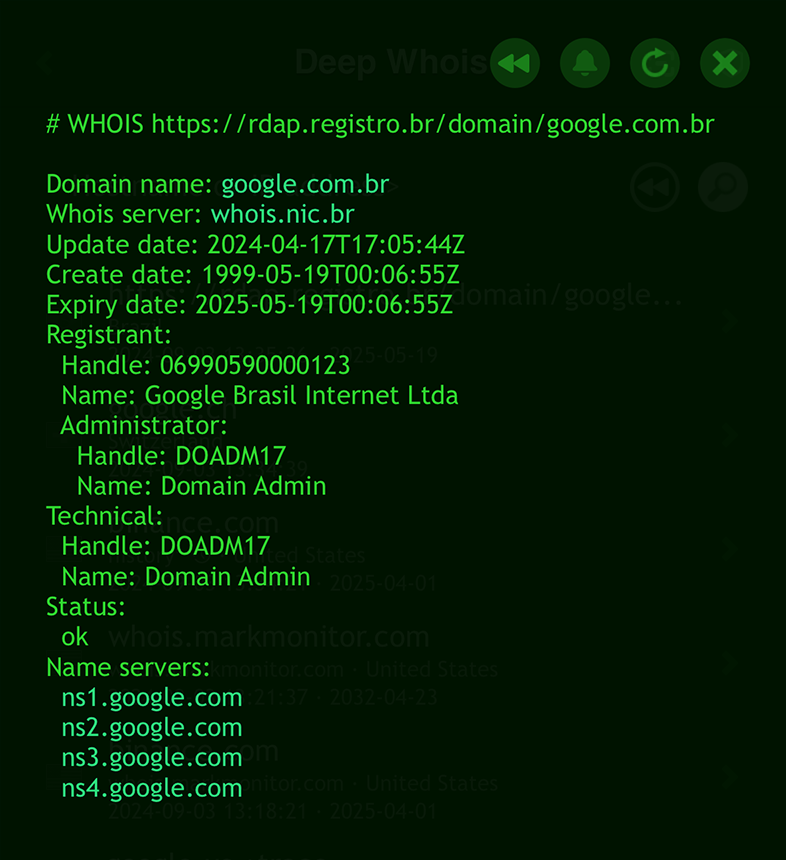

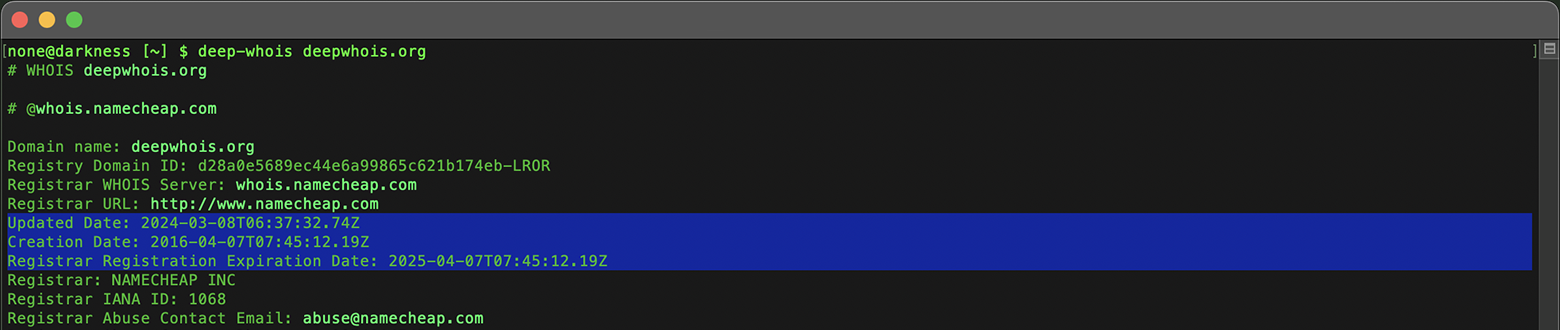

Passo #6: Obter dados RDAP para informações detalhadas

O Registration Data Access Protocol (RDAP) é um protocolo mais moderno e estruturado, projetado para substituir o sistema Whois tradicional.

O RDAP é particularmente útil para domínios em novos TLDs ou que já migraram do Whois, fornecendo informações extras como códigos de status, níveis de acesso seguro e melhor suporte a domínios internacionalizados (IDNs).

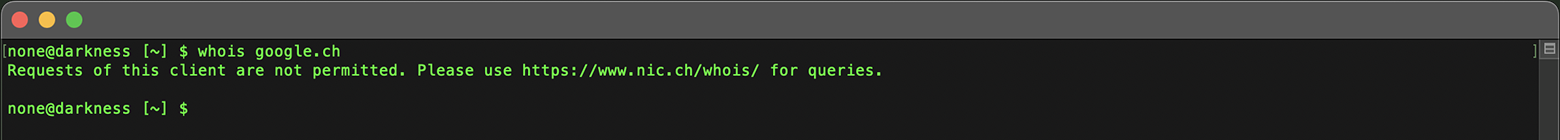

Limitações de clientes Whois padrão

À medida que o RDAP é adotado, mais zonas de domínio estão abandonando o protocolo Whois tradicional, tornando-se inacessíveis a clientes antigos que não suportam RDAP.

Isso significa que clientes Whois simples e “stock” não conseguem mais obter dados de Whois para esses domínios, limitando sua funcionalidade.

Consultas RDAP transparentes no Deep Whois

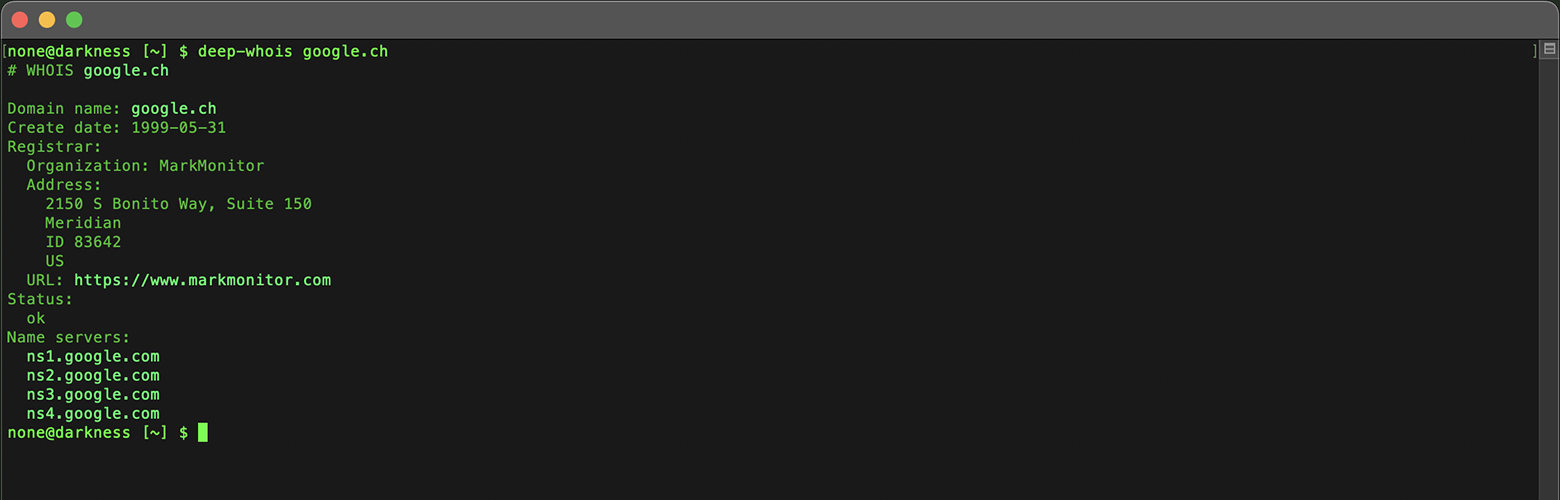

Tanto no app Deep Whois para iOS quanto na ferramenta de linha de comando, as consultas via RDAP para domínios que migraram (como .CH) funcionam automaticamente e de forma transparente.

O usuário não precisa informar nenhuma opção ou comando especial.

Basta digitar o nome do domínio como em uma consulta Whois padrão.

deep-whois google.ch

O Deep Whois detecta quando um domínio exige RDAP e faz automaticamente a consulta usando o protocolo adequado.

Assim você sempre recebe dados de registro corretos e atualizados, independentemente de o domínio ainda usar Whois tradicional ou já ter migrado para RDAP.

Consultas RDAP explícitas

Além do tratamento automático, o Deep Whois também permite consultas RDAP explícitas para domínios que o suportam.

Isso é útil quando você quer garantir a obtenção de dados diretamente de um servidor RDAP ou quando realiza investigações mais avançadas.

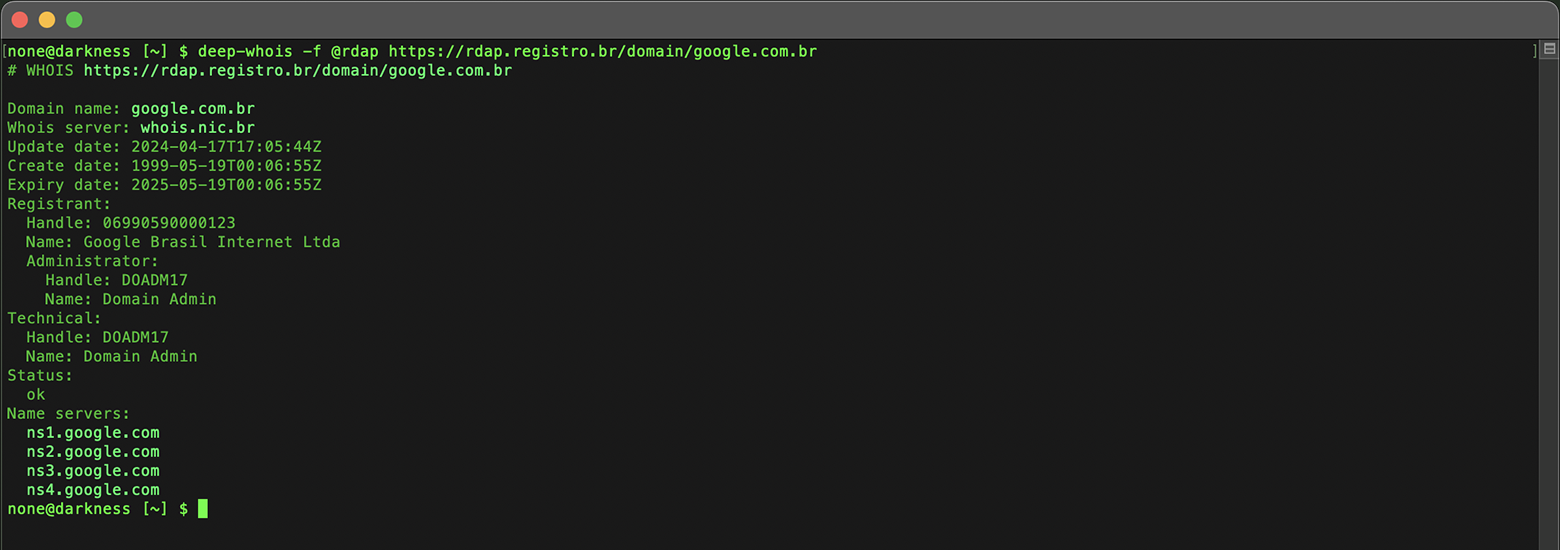

No Deep Whois, você pode usar a opção “@rdap” junto com “-f” para forçar uma pesquisa RDAP e garantir que receba dados estruturados e detalhados da fonte RDAP.

Isso é particularmente útil quando são necessárias informações mais precisas e completas.

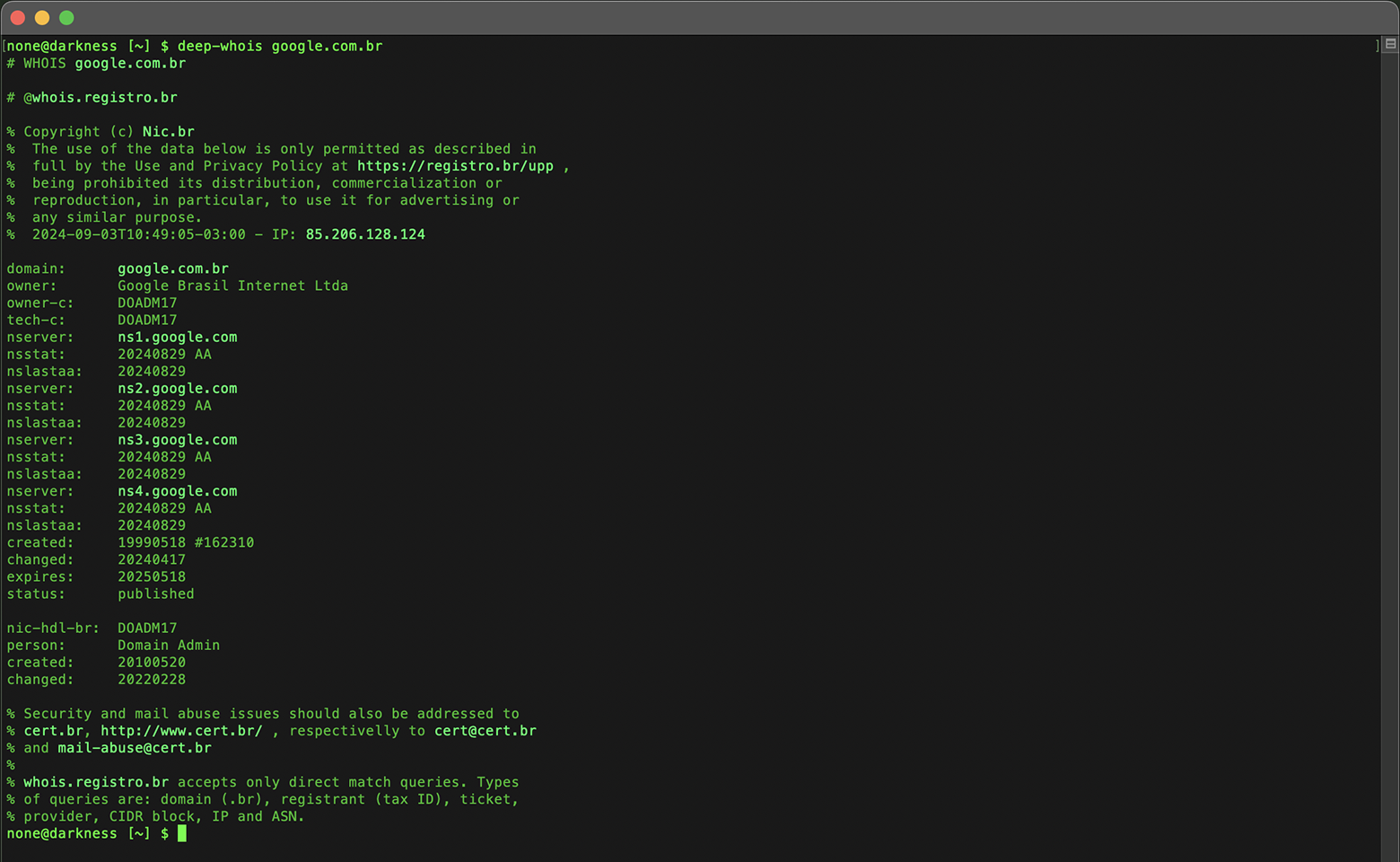

Para domínios .BR, o RDAP é o único método que fornece horários exatos de expiração, alteração e criação do domínio, com precisão de segundos.

deep-whois -f @rdap https://rdap.registro.br/domain/google.com.br

O Whois tradicional, ainda suportado, mostra essas informações apenas com precisão de dia, sem horário.

Para domínios como .MS, os dados obtidos via Whois e RDAP costumam ser semelhantes.

Em alguns casos, como em microsoft.ms, o RDAP pode fornecer detalhes adicionais (por exemplo, número de fax) que não aparecem na resposta Whois.

Embora em muitos casos os dados sejam parecidos, o RDAP funciona como alternativa útil quando o servidor Whois principal está inacessível, garantindo que você ainda consiga obter informações essenciais do domínio.

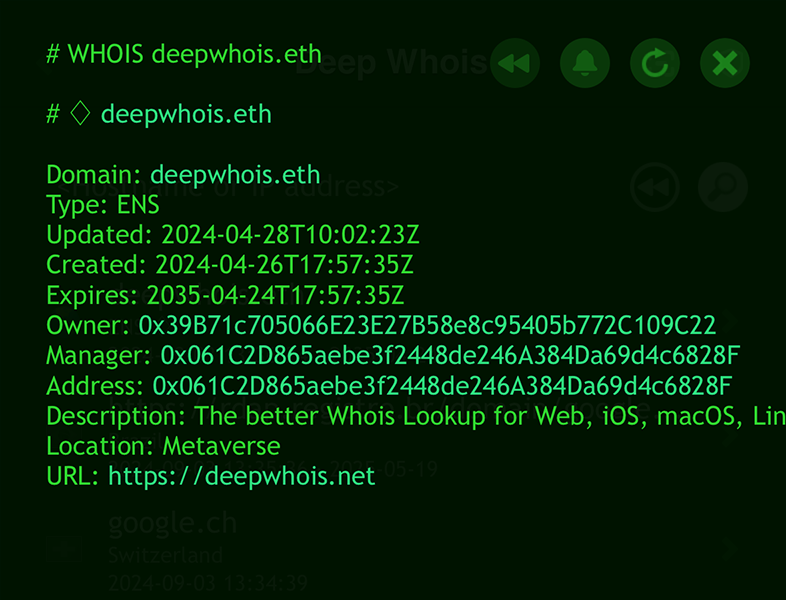

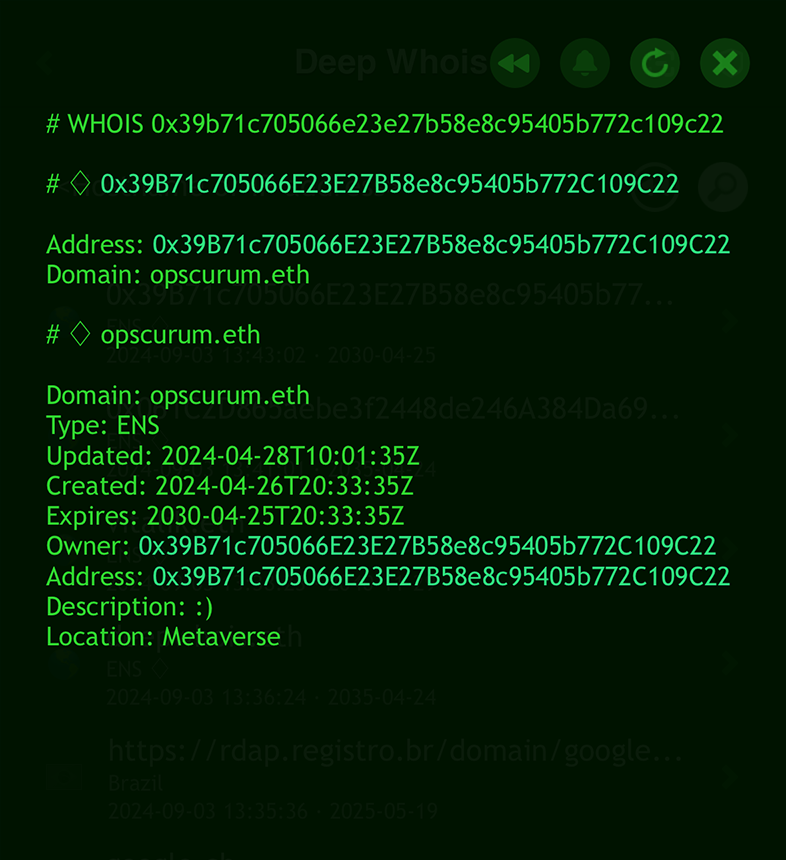

Passo #7: Acessar dados ENS para domínios Ethereum e DNS

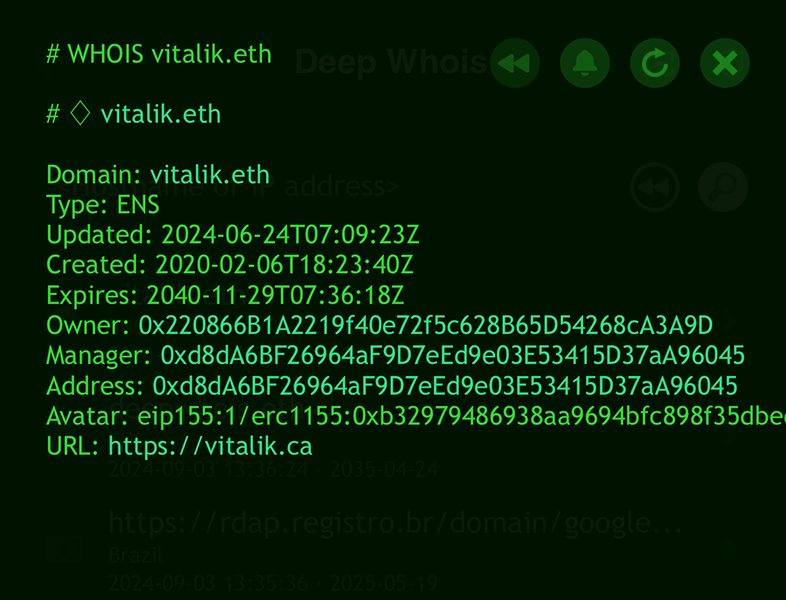

O Ethereum Name Service (ENS) permite registrar nomes de domínio legíveis por humanos na blockchain Ethereum.

O ENS foi projetado para mapear identificadores simples e fáceis de lembrar (como nomes de domínio) para endereços de carteiras Ethereum e vice-versa.

Isso facilita associar e gerenciar endereços Ethereum usando nomes memoráveis, tornando transações e interações na blockchain mais simples e acessíveis.

Se o domínio investigado estiver associado ao ENS, obter esses dados pode revelar endereços de carteira, contratos inteligentes e outras informações on-chain.

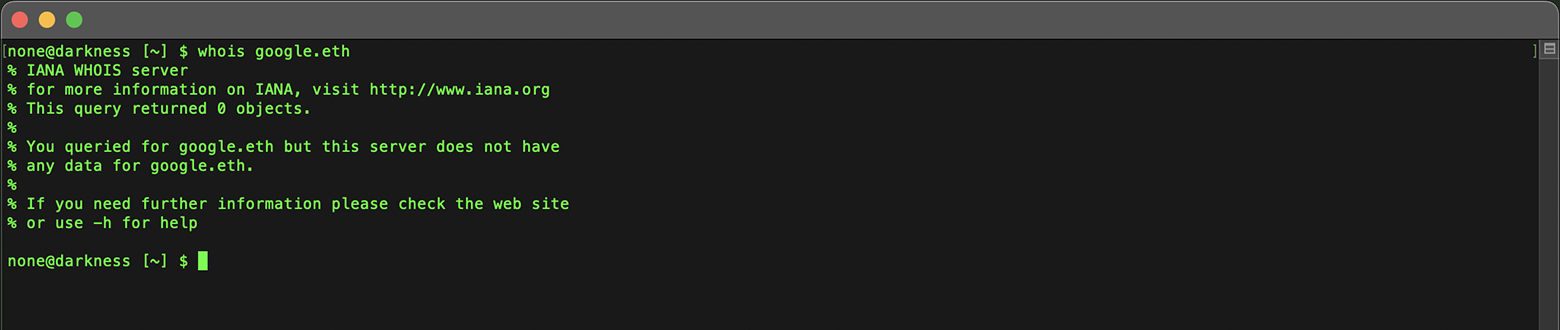

Limitações de clientes Whois padrão

É importante saber que clientes Whois simples e padrão não conseguem acessar dados para domínios ENS, como aqueles terminados em .ETH.

Esses clientes foram feitos para o DNS tradicional e não conseguem interagir com sistemas de nomes baseados em blockchain, como o ENS.

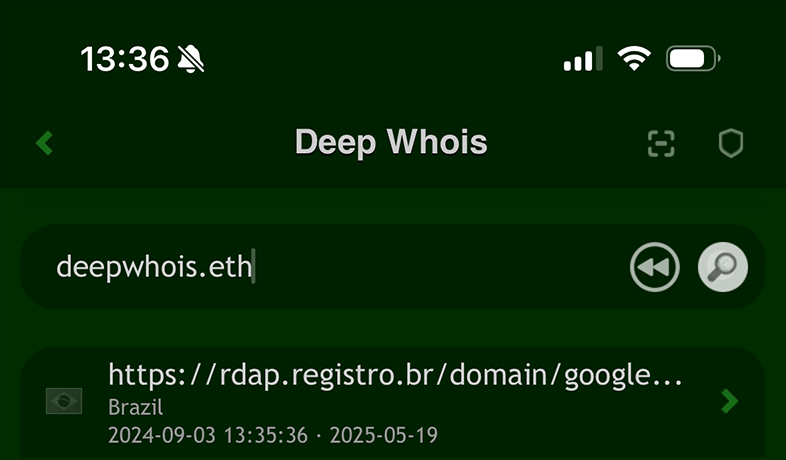

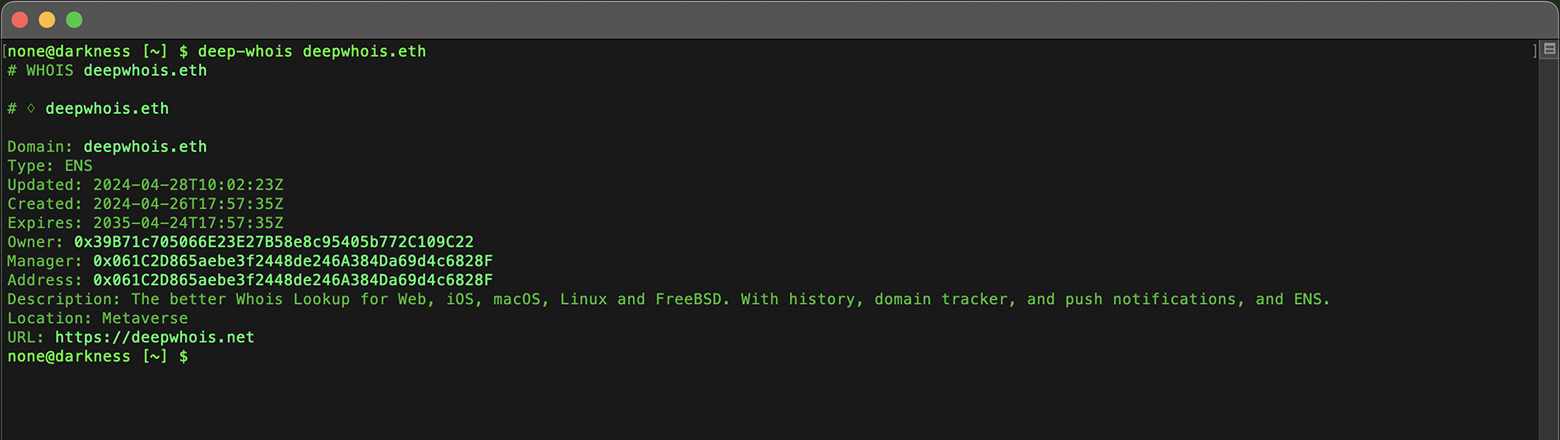

Consultas ENS com o Deep Whois

Você pode consultar diretamente dados Whois para domínios .ETH na rede Ethereum usando o app Deep Whois no iOS ou a ferramenta de linha de comando no Terminal.

O processo é transparente e não requer opções adicionais — basta informar o domínio como em qualquer consulta Whois padrão.

deep-whois deepwhois.eth

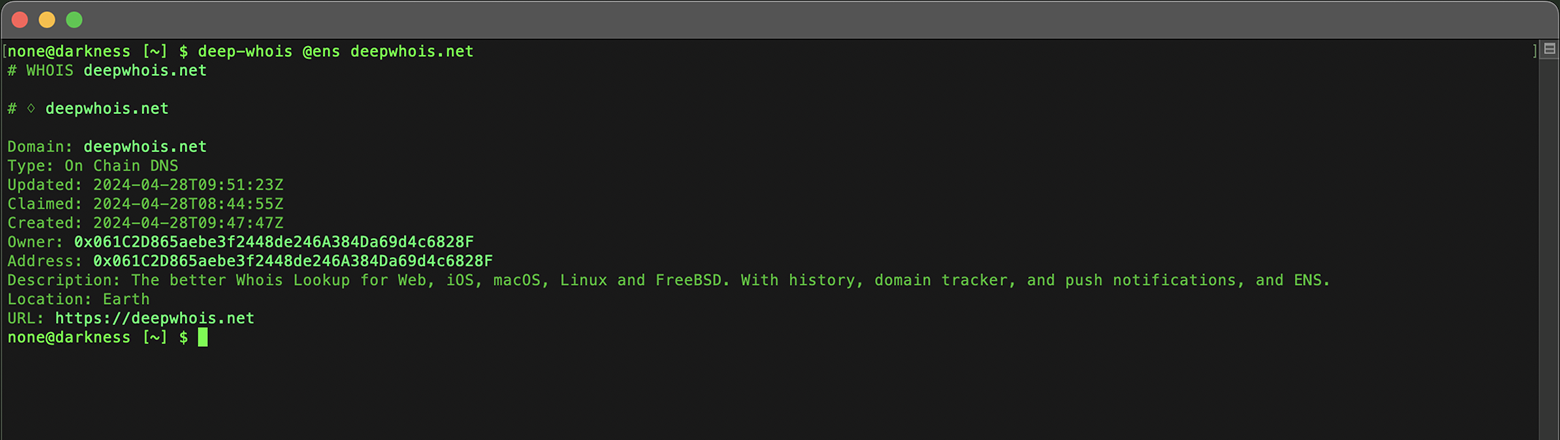

Dados ENS para domínios DNS

O ENS não se limita a domínios .ETH.

Ele também fornece dados para domínios DNS tradicionais, como .COM, .NET, .ME e outros.

Para obter dados específicos do ENS, como o endereço Ethereum associado ou outras informações, basta adicionar a opção “@ens” à consulta no Deep Whois, tanto no iOS quanto no Terminal (macOS, Linux ou FreeBSD).

Assim a ferramenta consulta explicitamente o ENS para o domínio DNS desejado.

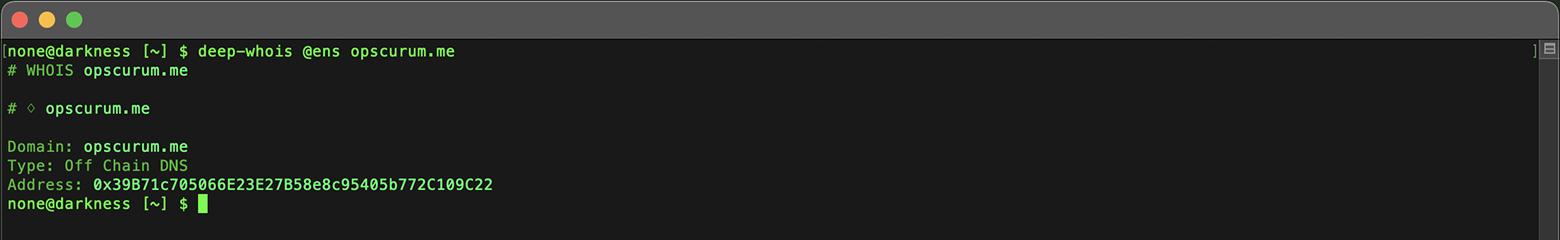

Suporte unificado a vários tipos de domínios

O Deep Whois oferece suporte, em uma única consulta, a vários tipos de domínios:

Domínios ENS nativos na zona de topo .ETH.

Domínios DNS on-chain, como deepwhois.net, integrados à blockchain Ethereum.

Domínios DNS off-chain, como opscurum.me, que são domínios DNS tradicionais vinculados ao ENS.

Pesquisa ENS reversa

Além disso, o Deep Whois permite realizar pesquisa ENS reversa usando o endereço de uma carteira Ethereum.

Para a pesquisa ENS reversa não é necessário adicionar nenhuma opção extra.

Basta informar um endereço de carteira Ethereum padrão como consulta e o Deep Whois localizará automaticamente todos os domínios ENS associados a esse endereço.

Isso torna o processo simples e amigável, tanto no app iOS quanto na ferramenta de linha de comando.

deep-whois 0x061C2D865aebe3f2448de246A384Da69d4c6828F

Esse recurso permite descobrir domínios ENS associados a um endereço Ethereum específico e é uma poderosa ferramenta para explorar e gerenciar ativos de domínio baseados em blockchain.

Consultas ENS são especialmente importantes para entender a posse e o gerenciamento de recursos em blockchain em um cenário de web descentralizada em rápido crescimento.

Passo #8: Analisar idade, expiração e renovação do domínio

Esses dados essenciais estão disponíveis nos resultados de uma pesquisa Whois básica e permitem gerenciar o domínio de forma eficiente.

Essas informações também ajudam a planejar a compra de um domínio — seja por proposta ao proprietário, seja aguardando a liberação após a expiração.

Entender a idade do domínio, sua data de expiração e de renovação é crucial para avaliar estabilidade e disponibilidade futura.

A idade do domínio traz pistas sobre seu histórico e credibilidade — domínios antigos muitas vezes têm reputação mais consolidada.

Monitorar a data de expiração é essencial para evitar perda acidental do domínio por falta de renovação.

Acompanhar essas datas ajuda a antecipar quando um domínio pode exigir atenção ou ficar disponível.

As datas de renovação também são importantes: elas mostram quando o domínio foi renovado pela última vez e até quando está pago.

Verificar essas datas com regularidade garante que o domínio permaneça sob seu controle e evita interrupções de serviço por registro expirado.

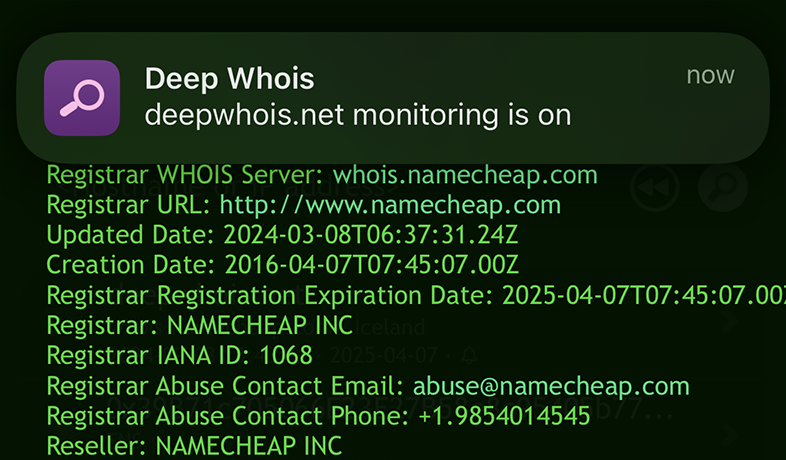

Passo #9: Monitorar mudanças no domínio ao longo do tempo

Monitorar regularmente os dados Whois de um domínio ajuda a identificar a tempo mudanças de proprietário, configurações de DNS ou datas de expiração.

Isso é especialmente importante para domínios que você possui ou planeja adquirir.

É importante notar que, com o Deep Whois, você pode monitorar expiração e mudanças de qualquer domínio, não apenas dos que são seus.

Assim, é possível acompanhar alterações importantes em domínios de concorrentes, potenciais aquisições ou outros domínios de interesse, mantendo-se informado e pronto para agir quando necessário.

Usando o Deep Whois no iOS:

Ative o monitoramento tocando no ícone de “sino”.

Quando o domínio estiver próximo da expiração ou quando os dados Whois forem alterados, você receberá uma notificação push no dispositivo.

O monitoramento contínuo ajuda a se manter à frente de mudanças importantes que possam impactar o valor do domínio ou o seu interesse nele.

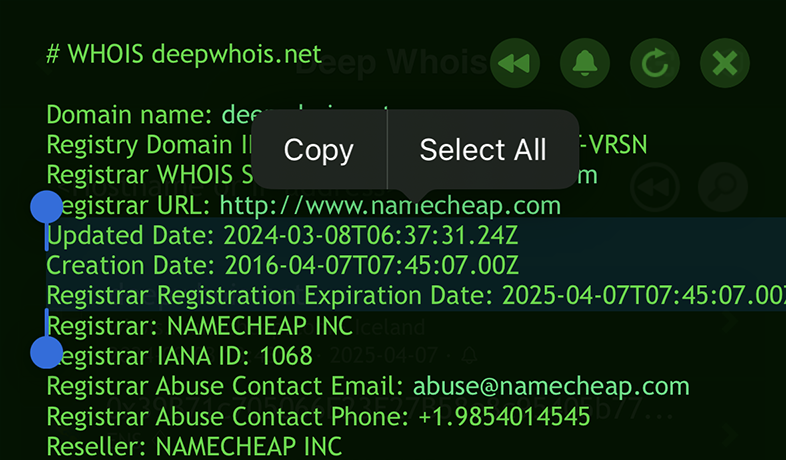

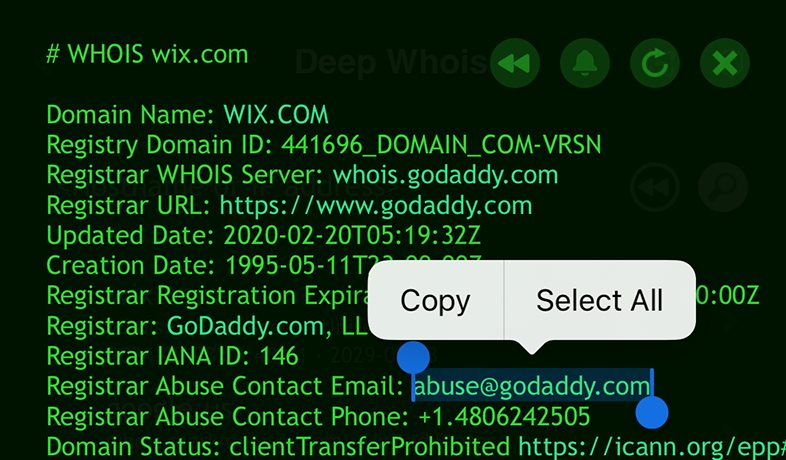

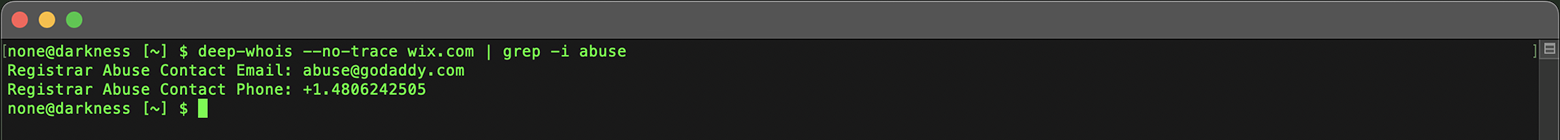

Passo #10: Analisar informações de contato para abuso (WHOIS Abuse)

Informações de contato para abuso geralmente são incluídas nos registros Whois para relatar problemas como spam, phishing ou outras atividades maliciosas ligadas ao domínio.

Saber localizar e usar esses contatos é fundamental ao lidar com incidentes de segurança.

Usando o Deep Whois no iOS:

Procure nos dados Whois as seções de contato para abuso (abuse).

Usando o Deep Whois no Terminal:

Encontre contatos de abuso com:

deep-whois --no-trace wix.com | grep -i abuse

Relatar abuso aos contatos corretos ajuda a mitigar riscos associados a domínios maliciosos.

Passo #11: Salvar e exportar dados Whois

Após concluir a análise do domínio, é importante salvar e exportar os resultados para uso futuro ou relatórios.

Essa documentação é valiosa na tomada de decisões sobre o domínio ou ao apresentar conclusões para outras partes interessadas.

Usando o Deep Whois no iOS:

Exporte os resultados diretamente do app no formato de sua preferência.

Usando o Deep Whois no Terminal:

Salve a saída do Whois em um arquivo para referência futura:

deep-whois @history binance.com > whois-history-results.txt

Ter uma cópia salva dos resultados permite revisitar os dados a qualquer momento e garante que sua investigação esteja bem documentada.

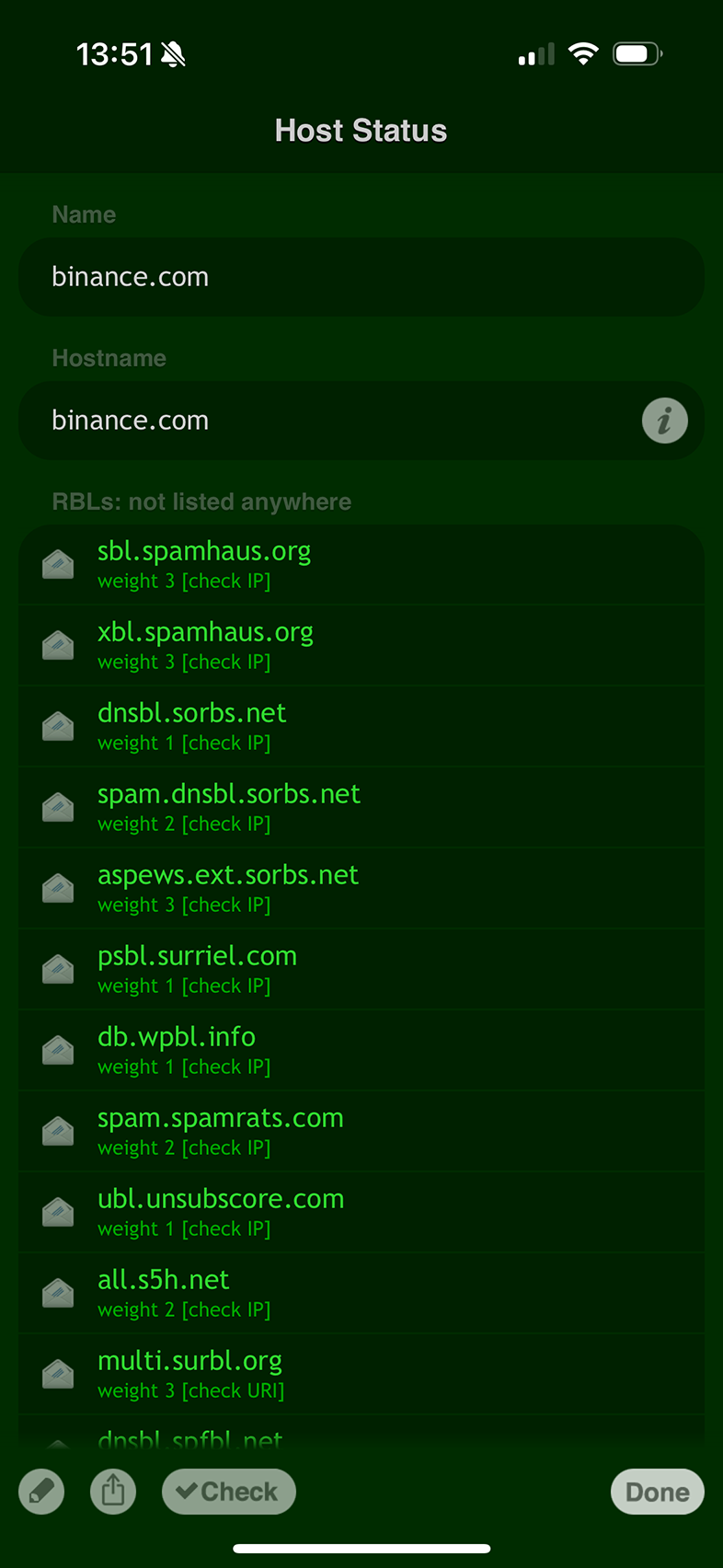

Passo extra: Revisar regularmente a reputação do domínio e listas de bloqueio

A reputação de um domínio pode mudar com o tempo, especialmente se ele for usado em spam ou phishing.

Verificar regularmente a reputação e o status em listas negras ajuda a garantir que o domínio continue confiável e não prejudique seu negócio nem sua postura de segurança.

No iOS, você pode acompanhar a reputação de domínios e status em listas negras com o app RBL Status.

O app fornece informações em tempo real sobre se o domínio está listado em blacklists, ajudando a manter uma presença online limpa e confiável.

Monitorar a reputação do domínio ajuda a tomar medidas proativas para preservá-la e resolver problemas antes que eles se tornem incidentes graves.

Conclusão: dominando a pesquisa Whois de domínio e histórico

Seguindo esses passos, você poderá realizar investigações detalhadas e completas de domínios com o Deep Whois — tanto no app para iOS quanto no Terminal em macOS, Linux e FreeBSD.

Este guia oferece as ferramentas e o conhecimento necessários para extrair o máximo de informações sobre um domínio — desde histórico de propriedade e configurações de DNS até dados avançados como registros RDAP e ENS.

Esteja você investigando um domínio por motivos de segurança, avaliando sua compra ou apenas querendo entender melhor o histórico, este guia ajuda a tirar o máximo proveito das pesquisas Whois e obter uma visão completa do domínio em questão.