Whois-oppslag og domenehistorikk:

den komplette veiledningen

Oppdatert: 1. desember 2025

I et digitalt landskap i rask utvikling er det avgjørende å forstå bakgrunnen og historikken til et domenenavn – enten du jobber med digital markedsføring, cybersikkerhet, domeneinvesteringer eller juridiske spørsmål.

Et omfattende Whois-oppslag for et domene gir uvurderlig innsikt, hjelper deg å verifisere eierskap, vurdere sikkerhet og forstå domenets historikk.

I denne veiledningen går vi trinn for trinn gjennom hvordan du utfører Whois-oppslag for et domene og undersøker historikken ved hjelp av Deep Whois-appen på iOS og kommandolinjeverktøyet i Terminal på macOS, Linux og FreeBSD.

Vi dekker alt fra grunnleggende Whois-data til avanserte funksjoner: historiske Whois-poster, Ethereum Name Service-data (ENS), informasjon fra Registration Data Access Protocol (RDAP) og mye mer.

Her er trinnene for en fullstendig domenegjennomgang:

→ Trinn #1: Utfør et grunnleggende Whois-oppslag

→ Trinn #2: Verifiser domeneeier og kontaktinformasjon

→ Trinn #3: Analyser registrar, navneservere og DNS

→ Trinn #4: Undersøk hosting-leverandør

→ Trinn #5: Undersøk historiske Whois-data

→ Trinn #6: Hent RDAP-data for mer detaljert informasjon

→ Trinn #7: Hent ENS-data for Ethereum- og DNS-domener

→ Trinn #8: Analyser alder, utløps- og fornyelsesdato for domenet

→ Trinn #9: Overvåk domeneendringer over tid

→ Trinn #10: Analyser WHOIS-kontaktinformasjon for misbruk (abuse)

→ Trinn #11: Lagre og eksporter Whois-data

La oss gå gjennom veiledningen i detalj.

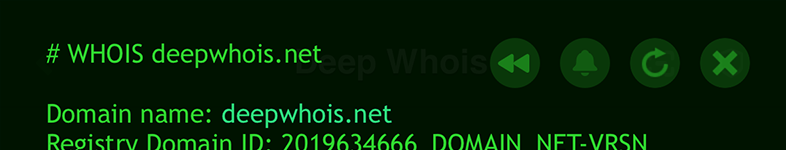

Trinn #1: Utfør et grunnleggende Whois-oppslag

Grunnlaget for enhver domenegjennomgang er et enkelt Whois-oppslag. Dette gir deg viktige detaljer om domenet: registrar, registrerings- og utløpsdatoer, navneservere og kontaktinformasjon til domeneeier (med mindre den er skjult av personverntjenester).

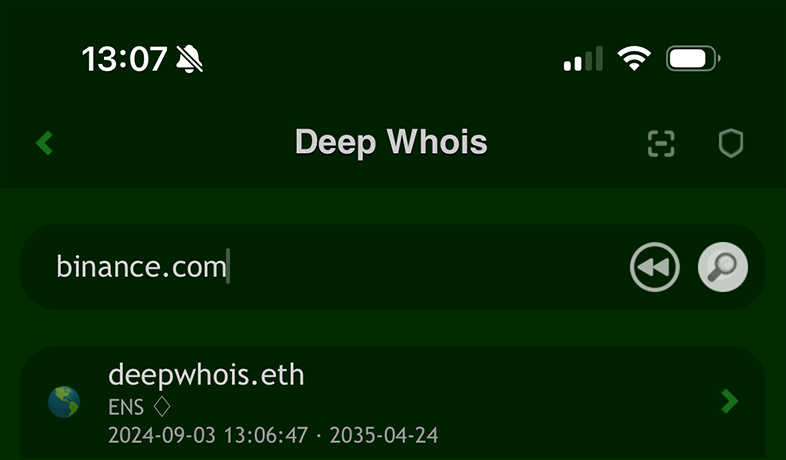

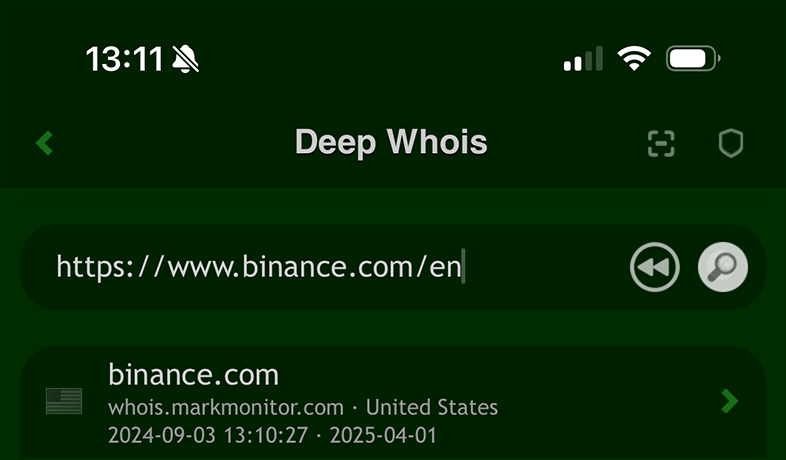

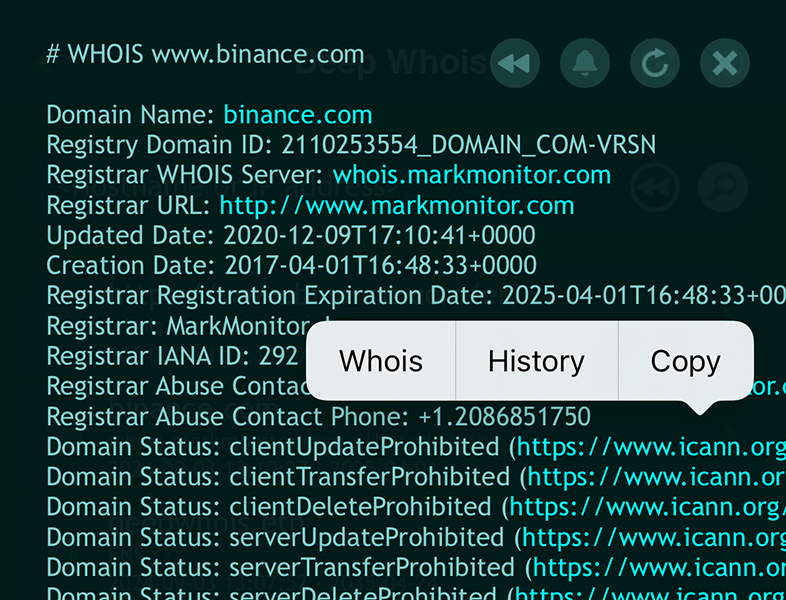

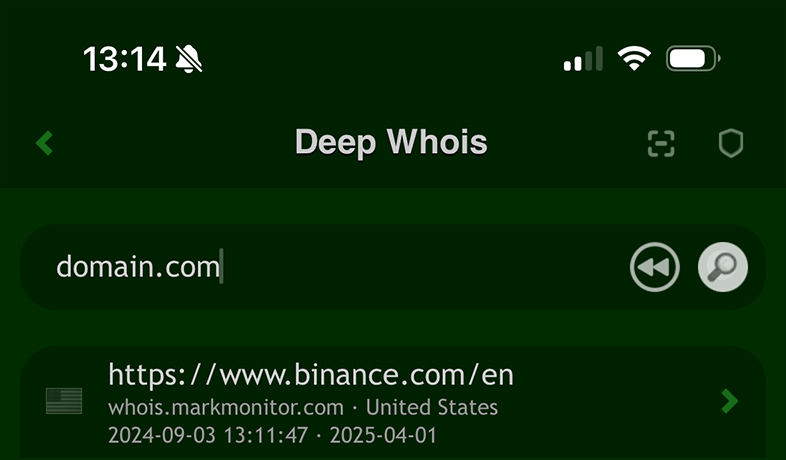

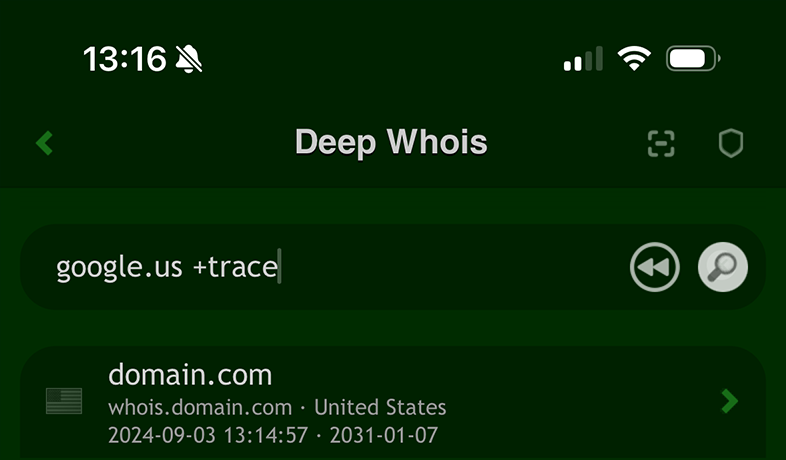

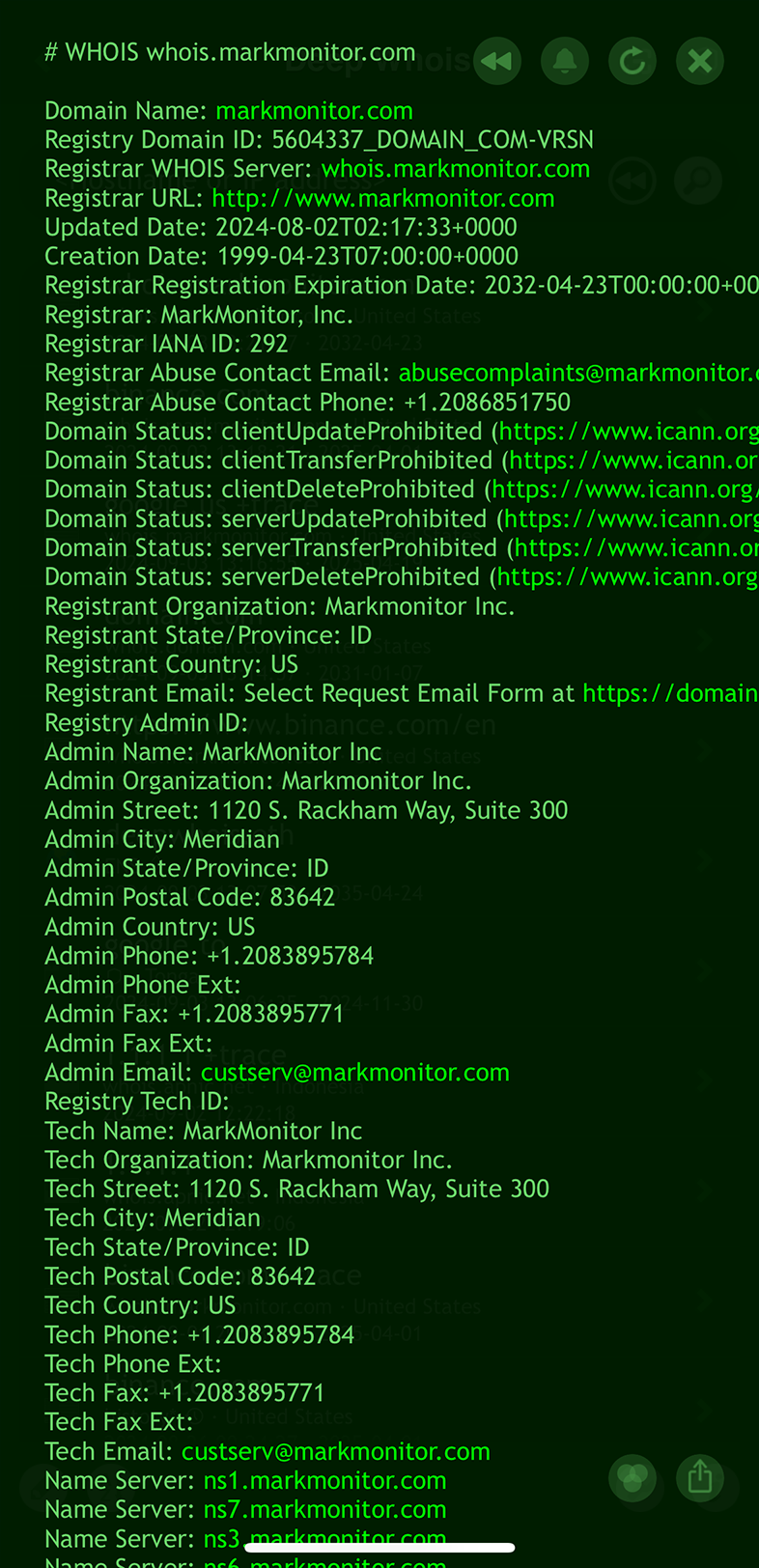

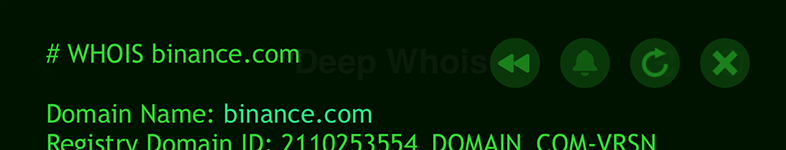

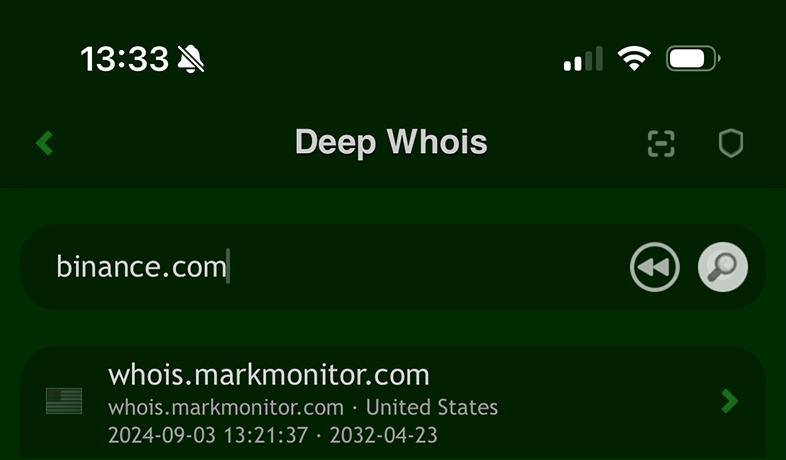

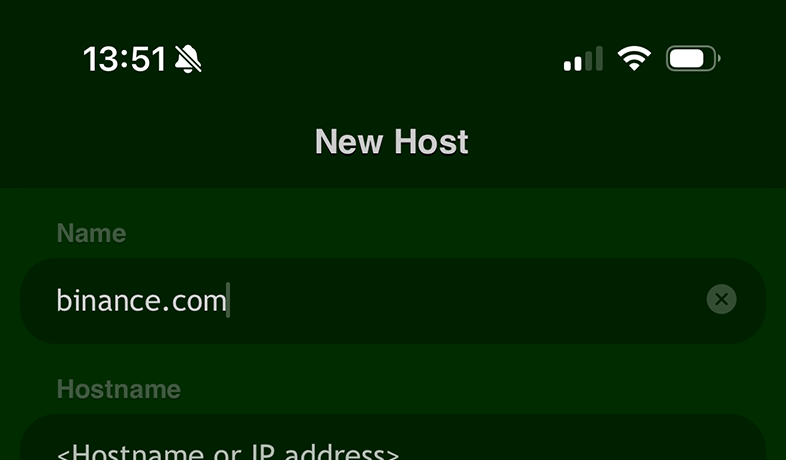

Bruke Deep Whois på iOS:

Åpne Deep Whois-appen, skriv inn domenenavnet i søkefeltet og trykk på «Lookup» for å hente Whois-data.

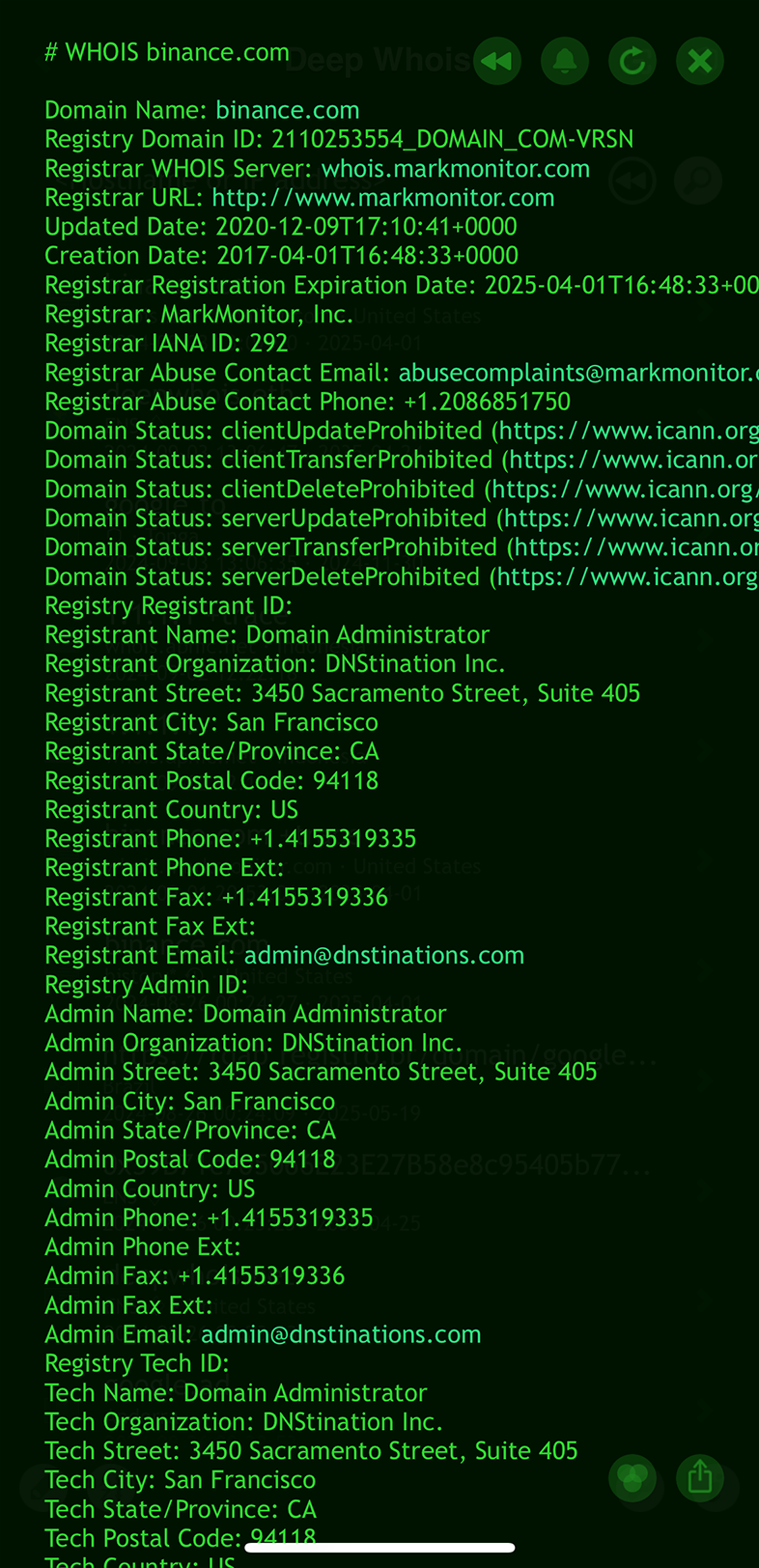

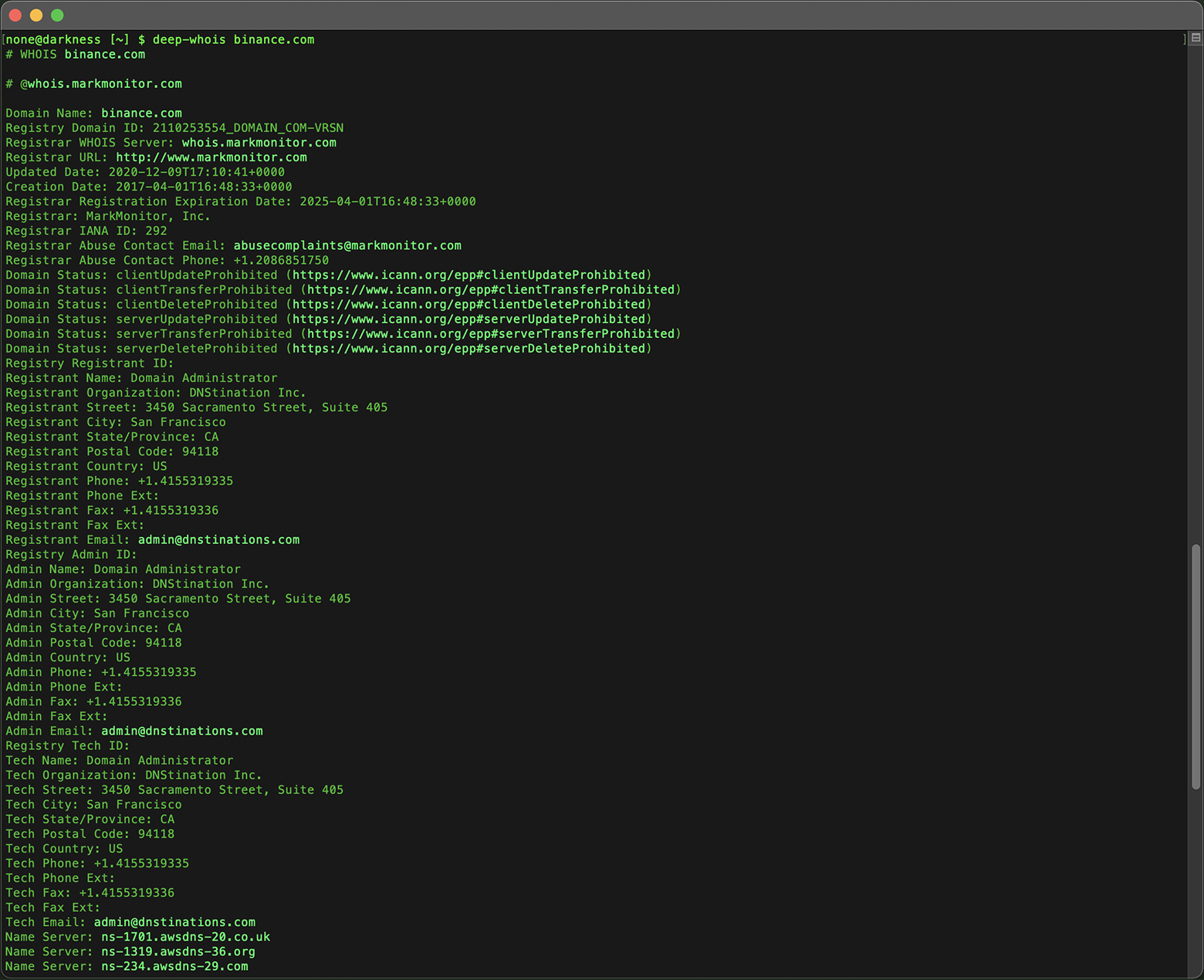

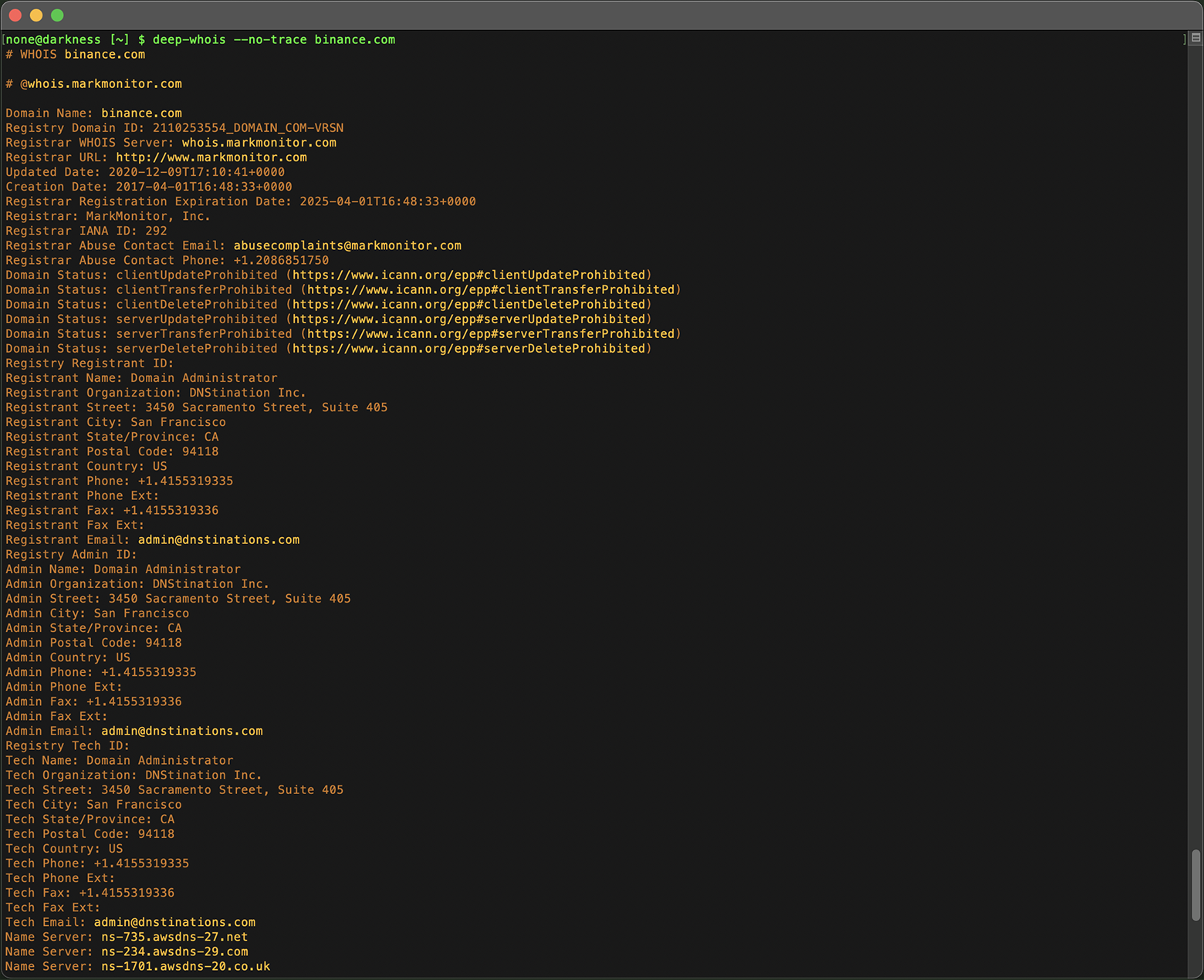

Bruke Deep Whois i Terminal:

Kjør kommandoen:

deep-whois binance.com

Dette grunnleggende oppslaget gir et øyeblikksbilde av domenets nåværende status og de tekniske detaljene du trenger for videre analyse.

Ekstratips:

#1: Whois-oppslag med vertsnavn, lenke eller e-post

Når du skriver inn domenenavn i verktøyet, kan du bruke flere ulike formater, noe som gjør det enklere og mer fleksibelt å hente Whois-data.

I tillegg til å skrive inn domenet direkte kan du også lime inn et vertsnavn, en nettlenke/URL eller til og med en e-postadresse.

Verktøyet er laget for å automatisk hente ut korrekt domenenavn fra slike inndata, og identifiserer riktig domene for deg.

Disse mulighetene gjør at du raskt kan hente domenedata uten å måtte strippe ut domenet manuelt fra URL-er eller e-poster, og strømlinjeformer tilgangen til Whois-informasjon.

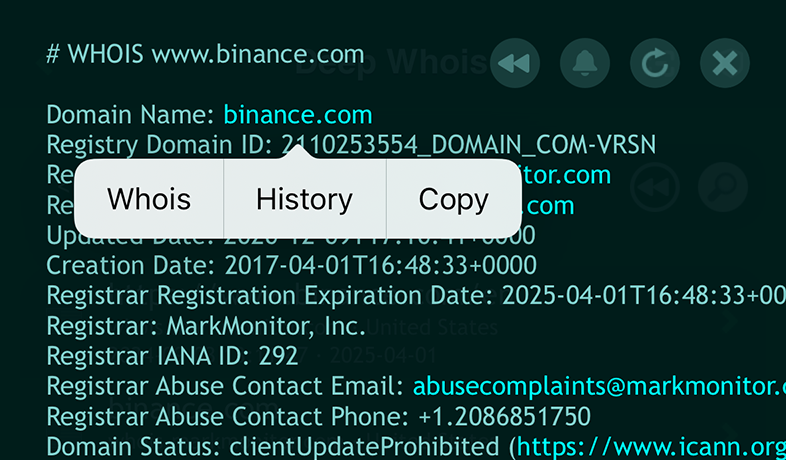

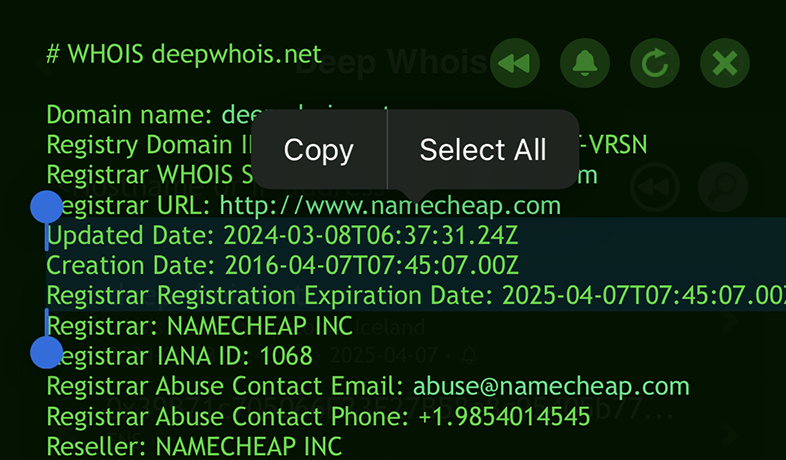

#2: Enkel visning av Whois på iOS

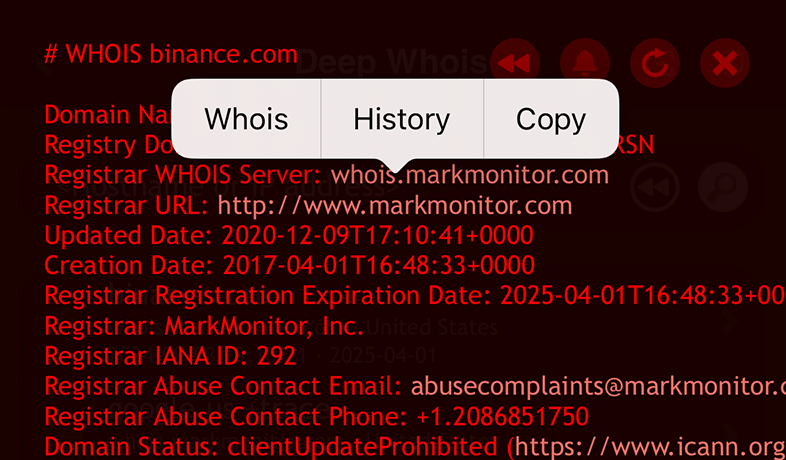

På iOS kan du bla gjennom Whois-informasjon omtrent som i en nettleser, med klikkbare lenker.

Appen gjenkjenner og fremhever viktige data – domenenavn, vertsnavn, nettlenker, URL-er og e-postadresser – med en tydeligere farge.

Trykk på en slik lenke for å åpne en kontekstmeny.

Velger du «Whois» i menyen, utføres et nytt Whois-oppslag for den aktuelle lenken, noe som gjør utforskingen av domenedata rask og intuitiv.

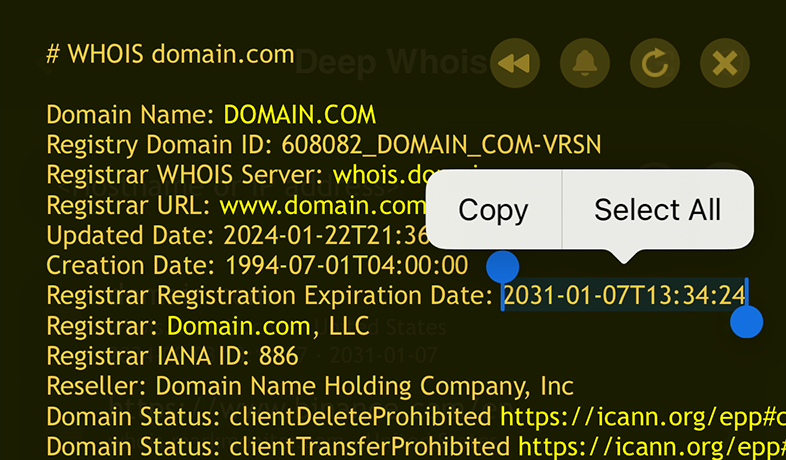

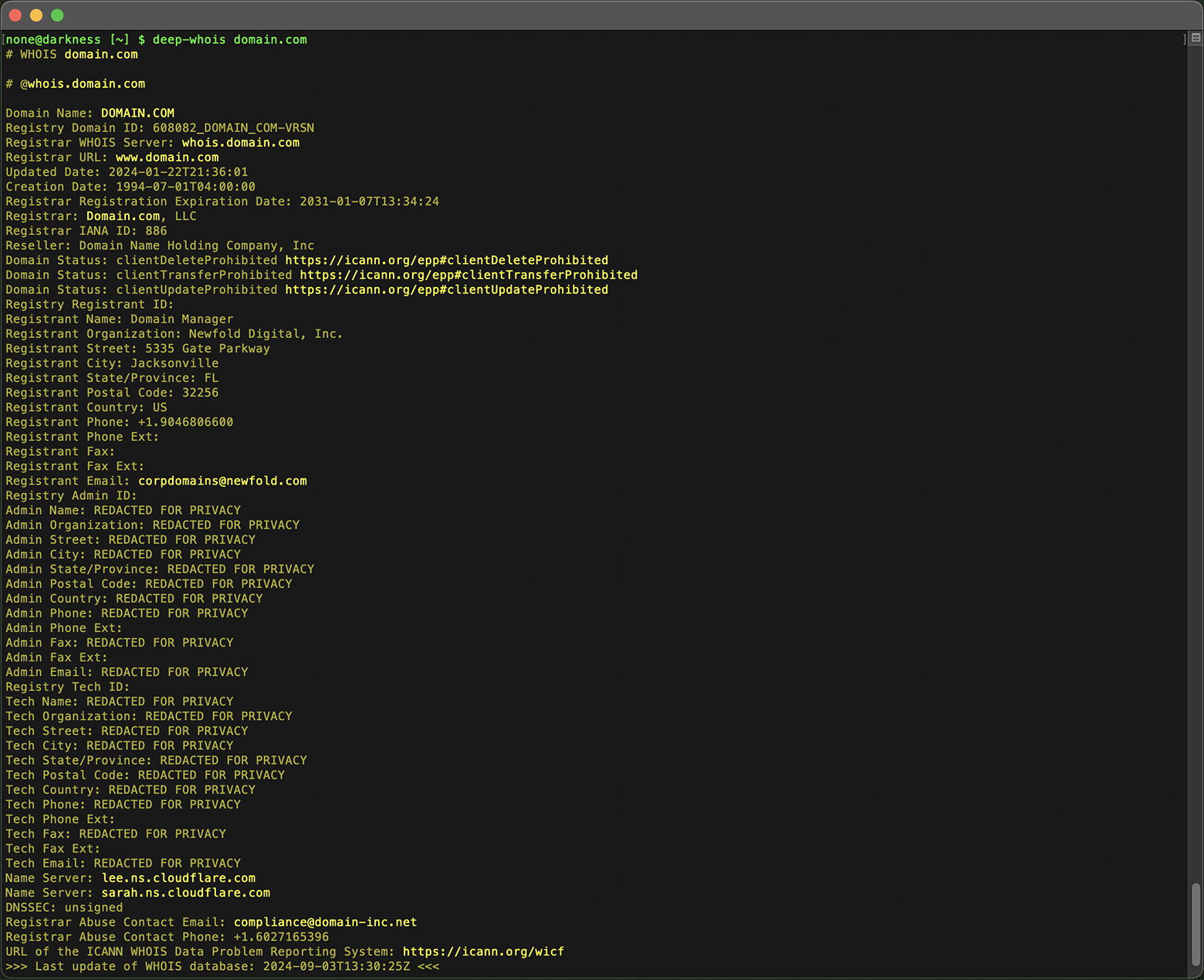

Trinn #2: Verifiser domeneeier og kontaktinformasjon

Å vite hvem som eier et domene er særlig viktig hvis du vurderer å kjøpe det, er involvert i en juridisk sak eller vil sikre at domenet er registrert på riktig virksomhet.

Whois-oppslag gir denne informasjonen, med mindre eieren har aktivert personvern slik at detaljene skjules.

Bruke Deep Whois på iOS:

Eierinformasjon vises i Whois-data så lenge personvern ikke er aktivert.

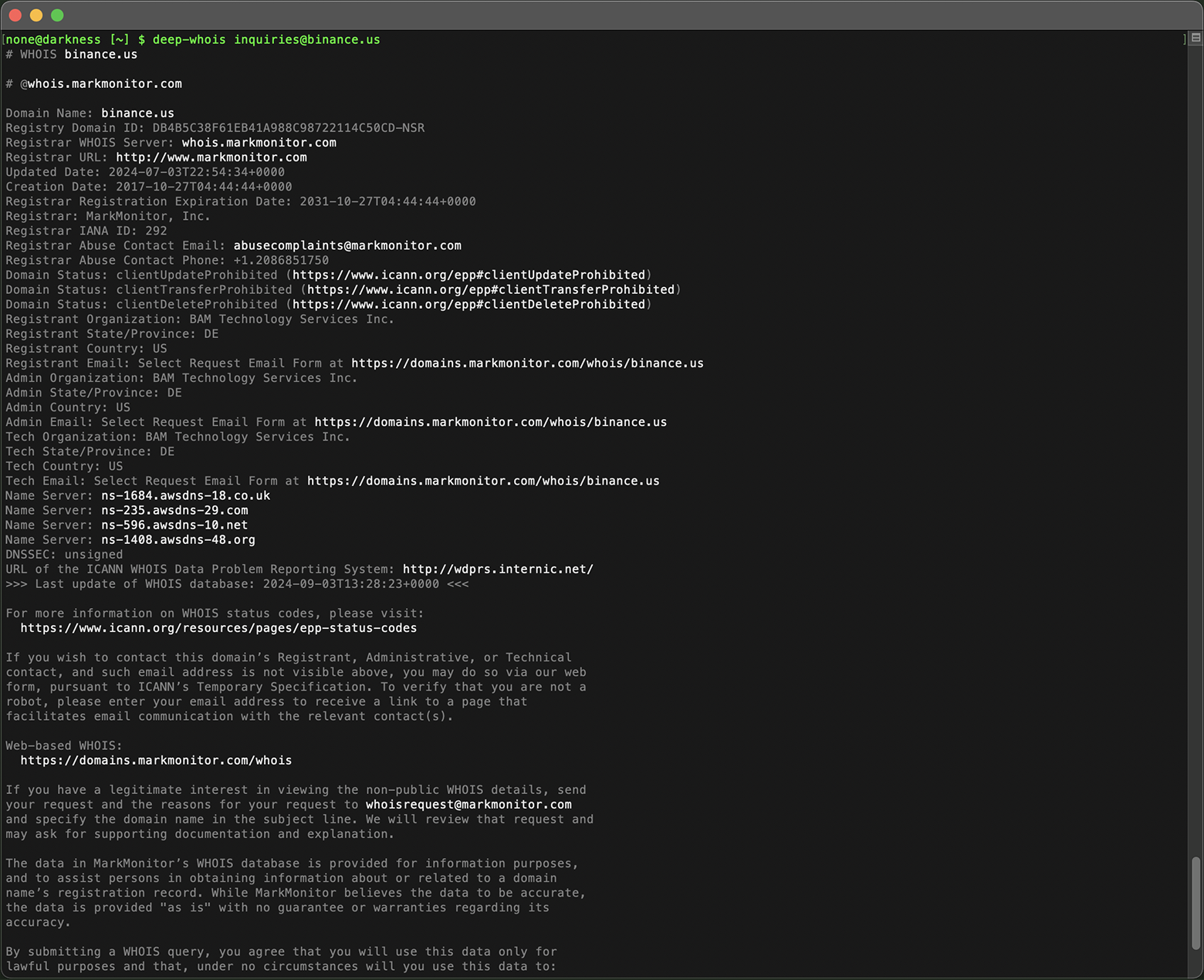

Bruke Deep Whois i Terminal:

Bruk samme grunnleggende Whois-kommando for å se eierinformasjon:

deep-whois domain.com

Hvis personvern er aktivert, må du kanskje kontakte registrar direkte eller bruke andre metoder for å identifisere den faktiske eieren.

Ekstratips:

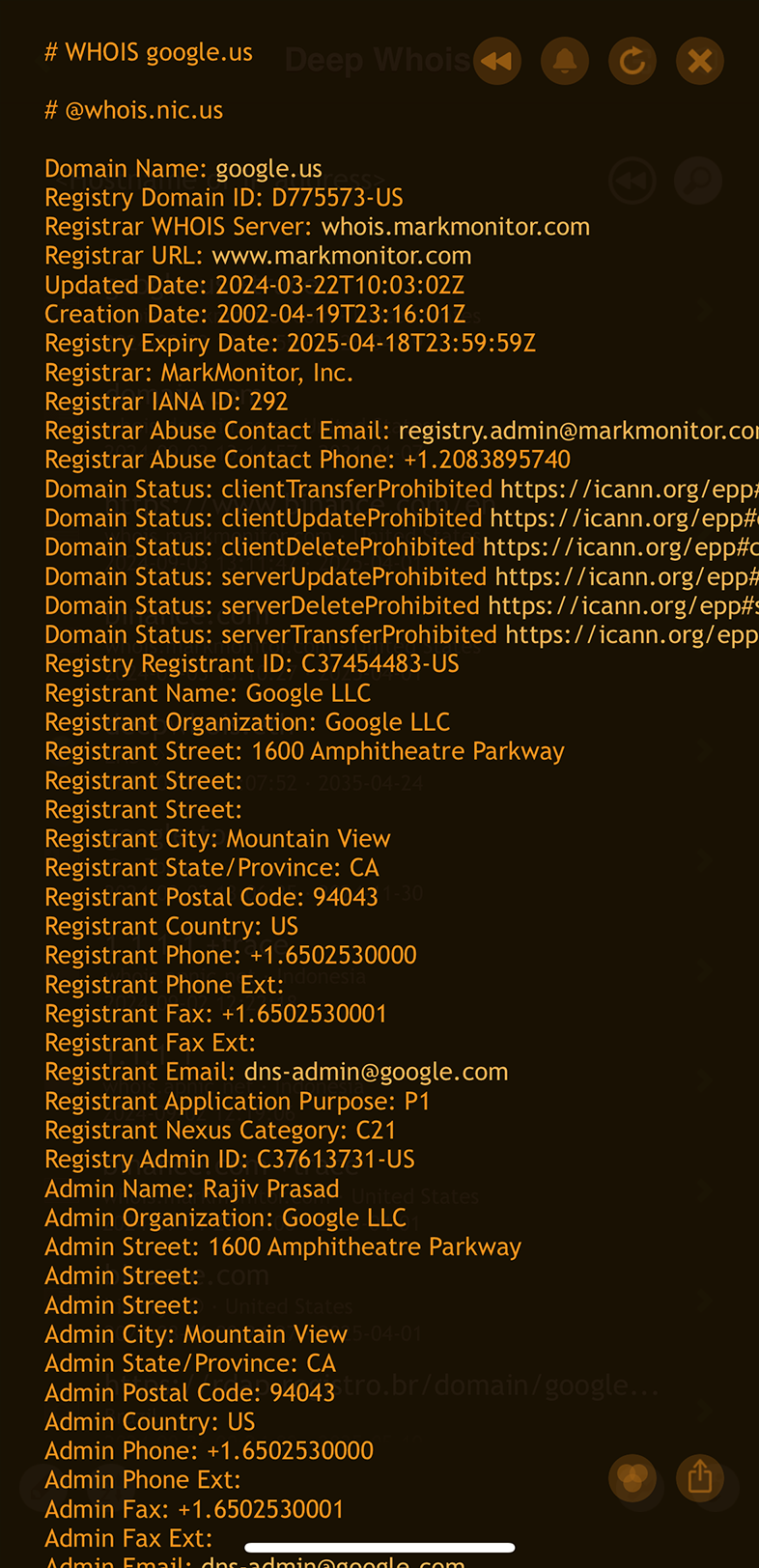

#1: Avdekk skjulte Whois-data med trace-valg

Selv om domene- og eierdata er skjult bak personvern, kan du noen ganger hente mer informasjon ved å spørre andre Whois-servere i kjeden.

På iOS kan du legge til alternativet «+trace» i forespørselen for å vise mellomliggende Whois-data, som av og til inneholder ekstra informasjon.

I Terminal-versjonen er sporing aktivert som standard, slik at mellomliggende Whois-data hentes automatisk.

Hvis du ikke vil se denne ekstra informasjonen, kan du bruke «--no-trace» for å skjule den.

Denne tilnærmingen er særlig nyttig i enkelte domeneområder, som .US, hvor eierdata etter krav fra myndigheter må være til stede og ikke kan skjules helt.

Trinn #3: Analyser registrar, navneservere og DNS

Et enkelt Whois-oppslag gir verdifull informasjon om registrar-domenet og navneservere knyttet til domenet.

Start med å se nærmere på registrar-informasjonen som er oppgitt i Whois-svaret.

Hvis registrar for eksempel er markmonitor.com, kan et eget Whois-oppslag for registrar-domenet gi deg detaljerte kontaktdata.

Bruke Deep Whois på iOS:

Trykk på en hvilken som helst registrarrelatert lenke (Whois-server, nettsted eller e-post) og velg «Whois».

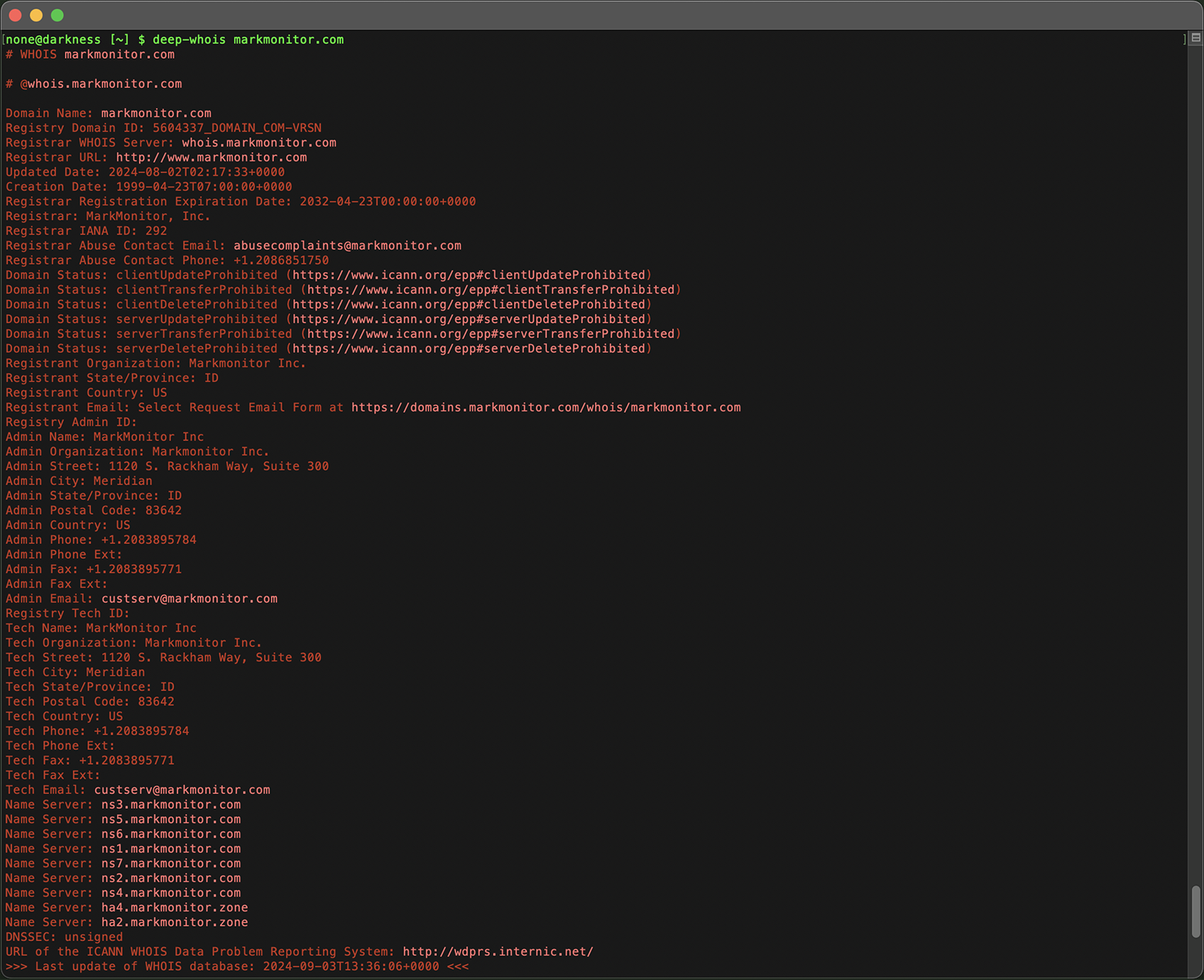

Bruke Deep Whois i Terminal:

Kopier registrar-domenet, en tilknyttet lenke eller e-postadresse, og bruk det som argument til kommandolinjeverktøyet.

deep-whois markmonitor.com

Dette kan inkludere administrative, tekniske og abuse-kontakter som er nyttige hvis det oppstår problemer med domenet.

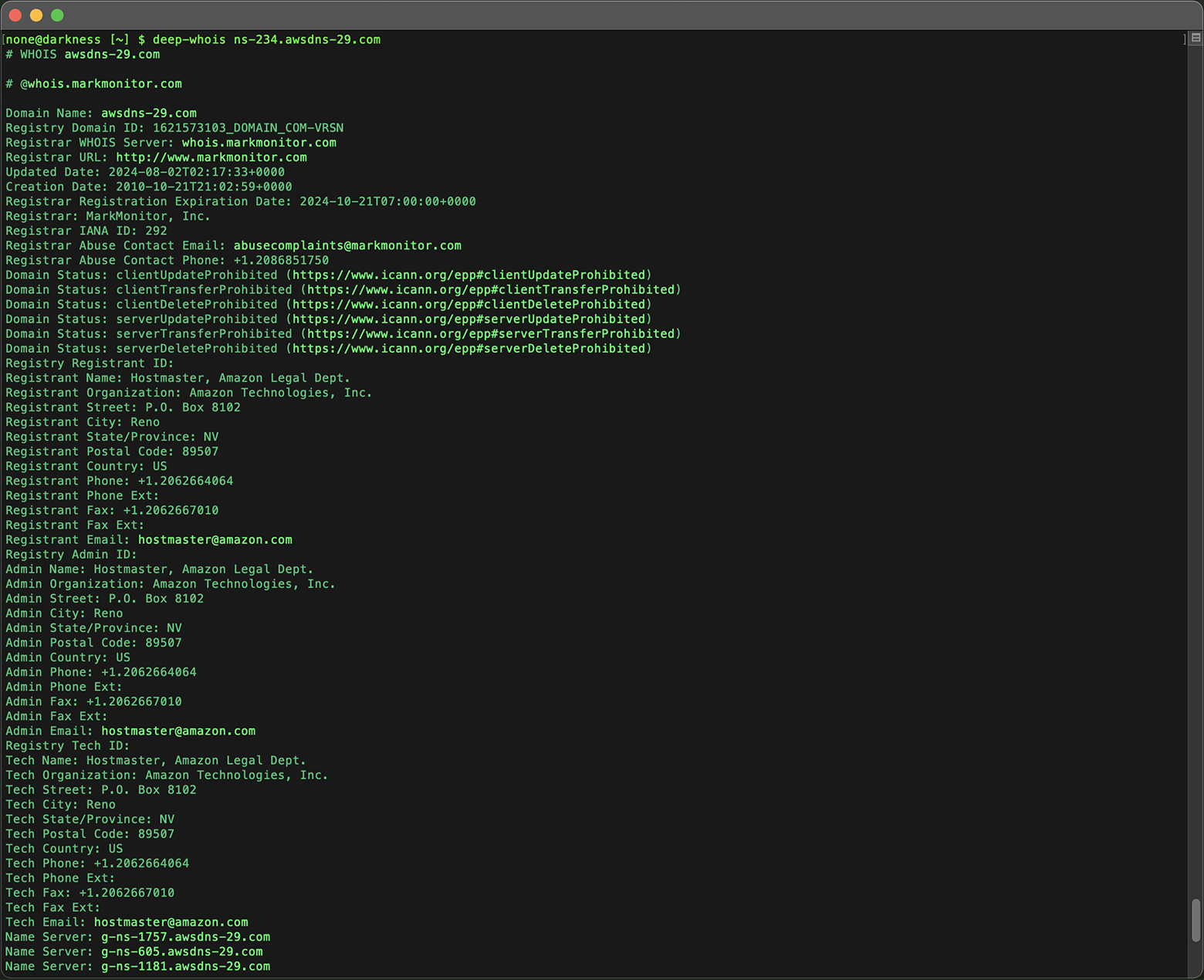

Tilsvarende kan et Whois-oppslag for en navneserver (for eksempel ns-234.awsdns-29.com) gi verdifull informasjon om hosting-leverandøren, inkludert navn og kontaktinformasjon.

deep-whois ns-234.awsdns-29.com

Navneservere er kritiske for domenets funksjon, siden de peker trafikken til riktig webserver. Denne informasjonen er derfor viktig for å forstå domenets infrastruktur.

Trinn #4: Undersøk hosting-leverandør

Sporing av fysisk plassering for web- og e-postservere

For å finne fysisk plassering av serverne som driver et nettsted, kan du følge en enkel prosess med verktøy på iOS eller i Terminal.

Først må du slå opp domenet til tilhørende IP-adresse.

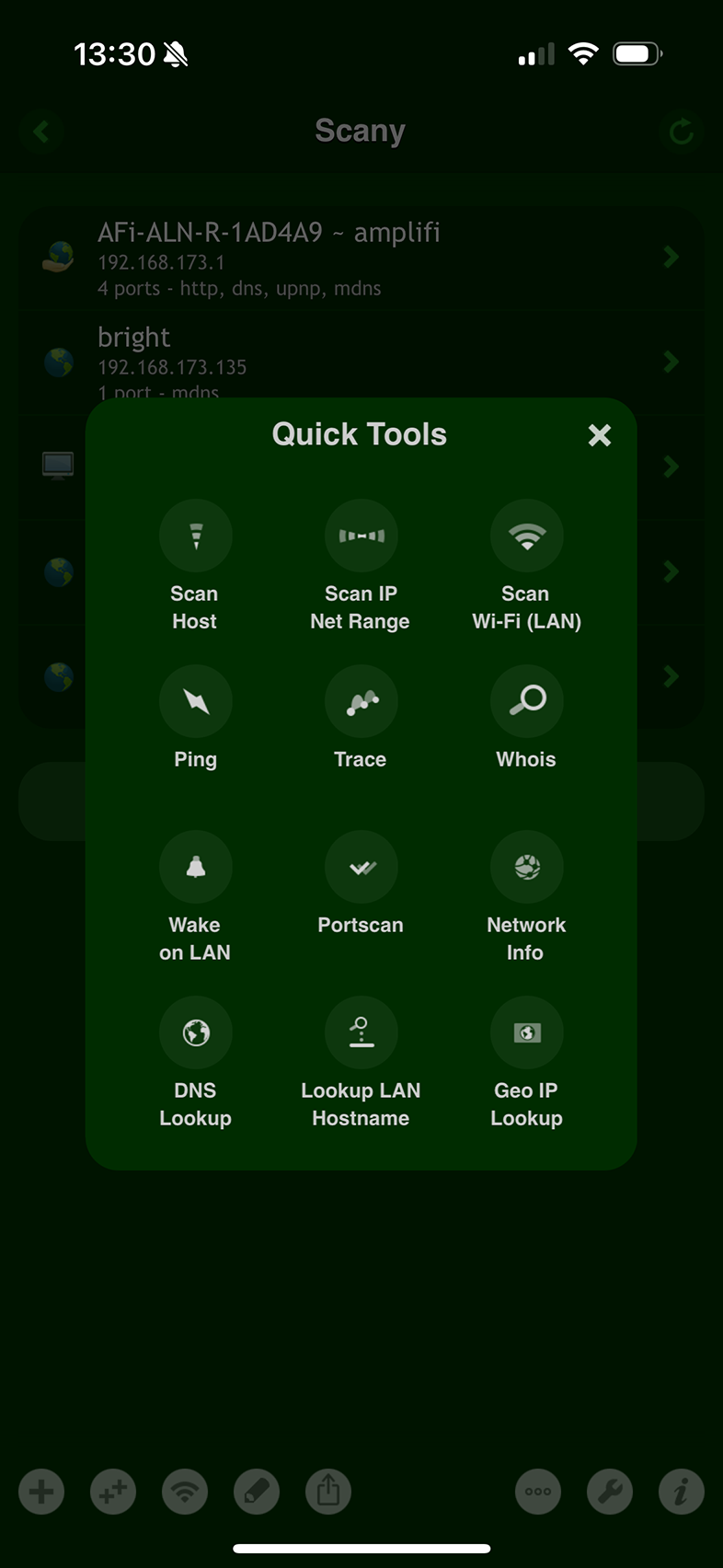

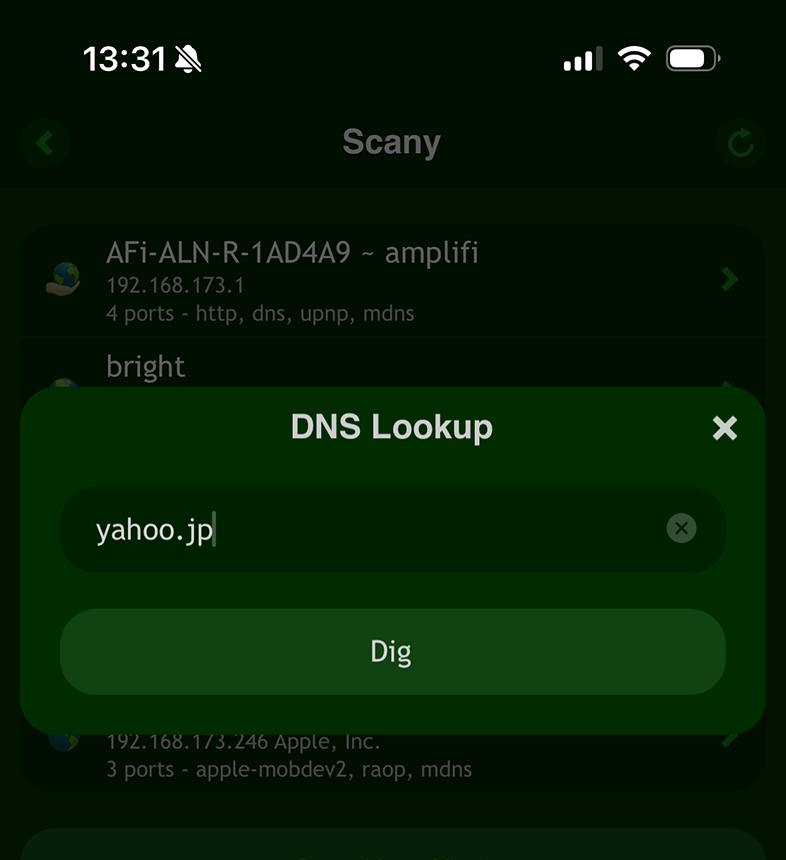

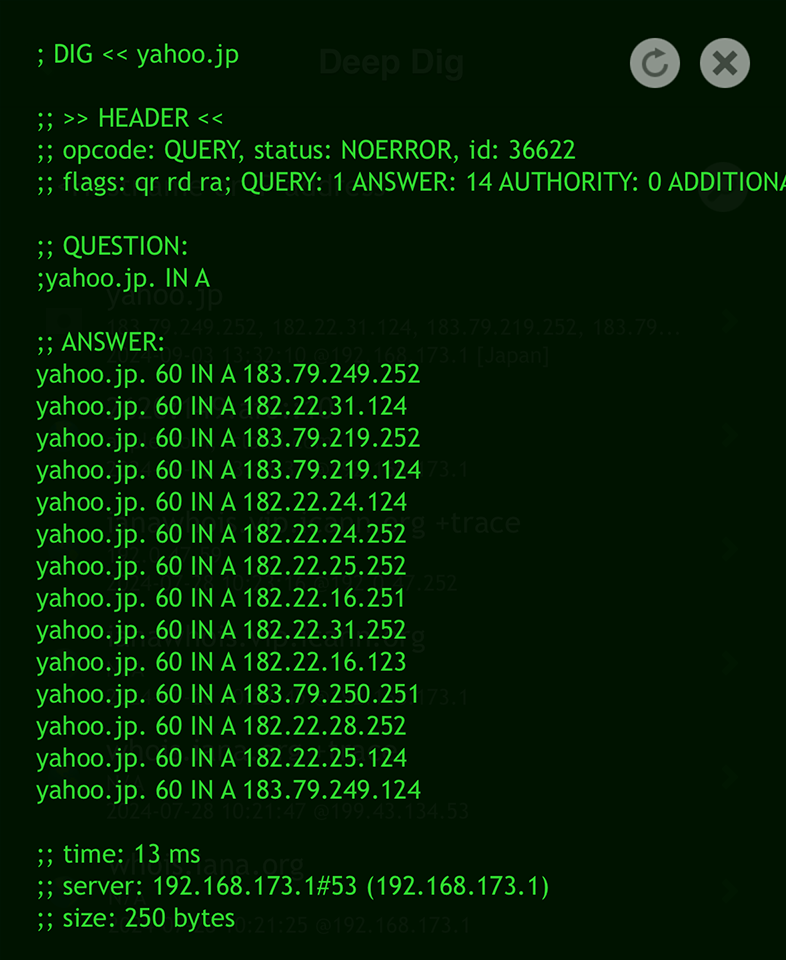

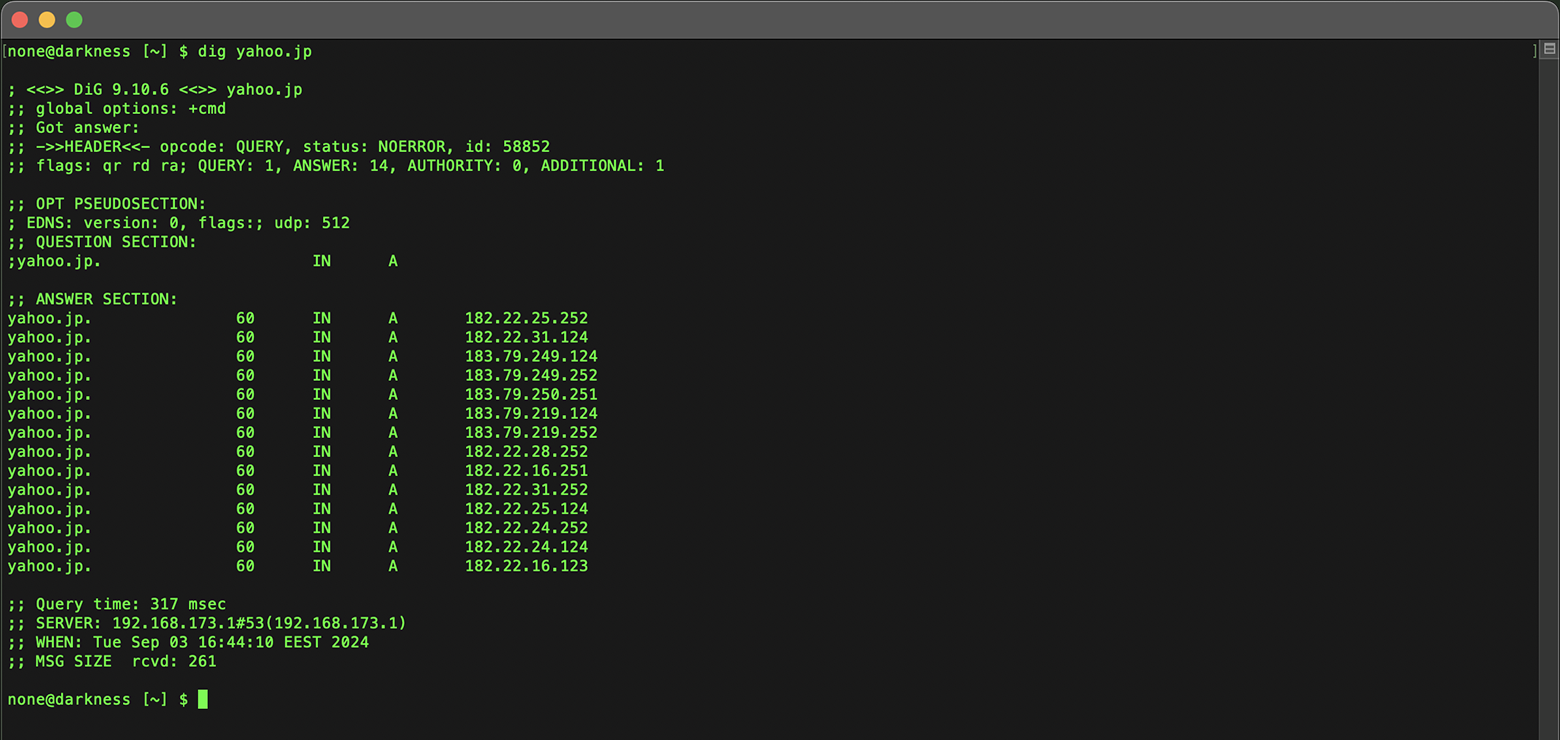

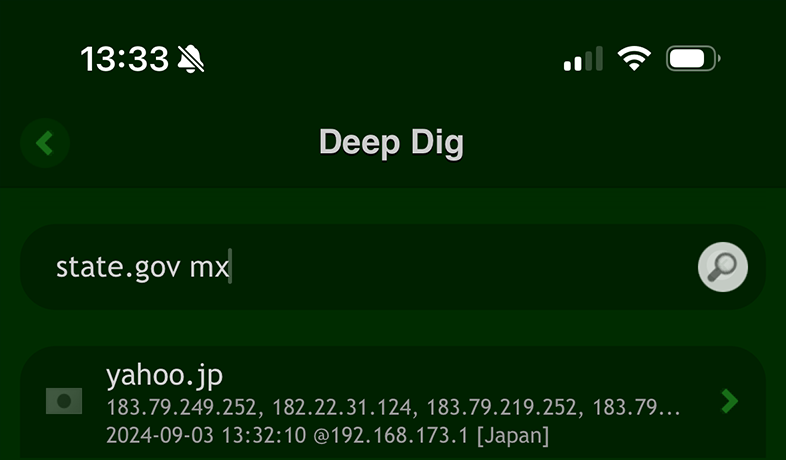

på iOS:

Bruk «DNS Lookup»-verktøyet i appen «Scany».

Eller bruk ganske enkelt «Deep Dig»-appen.

i Terminal:

Bruk kommandoen «dig» med domenet som argument:

dig yahoo.jp

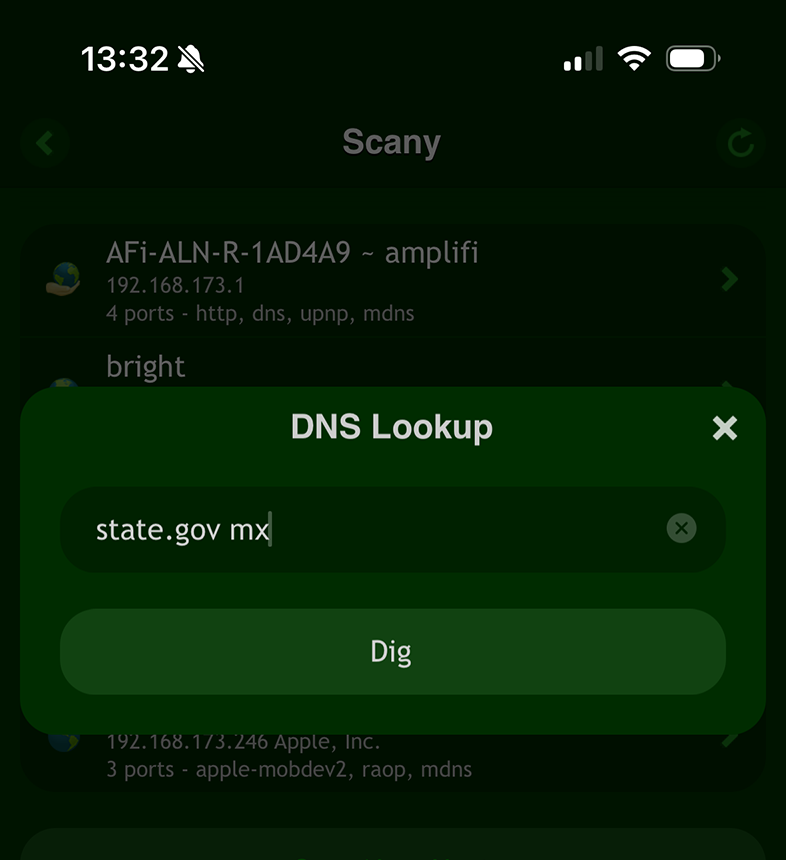

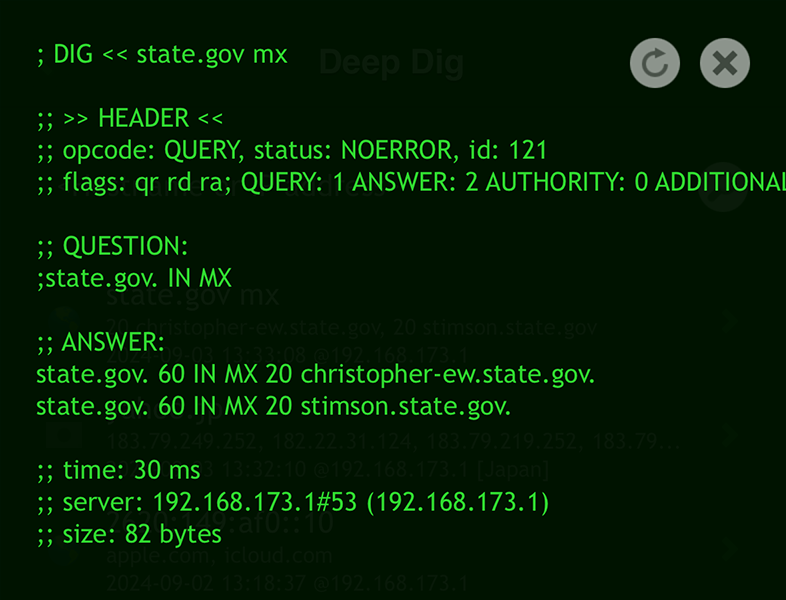

På samme måte kan du slå opp e-postservere ved å legge til «mx» i forespørselen i Scany eller Deep Dig på iOS, eller i «dig»-kommandoen i Terminal.

Da får du IP-adressene domenet peker til – et kritisk steg for å identifisere hvor serverne befinner seg.

Når du kjenner IP-adressen, kan du gjøre et komplett oppslag ved å utføre Whois på selve IP-en.

Et IP-Whois-oppslag gir detaljert informasjon om web- eller e-postleverandør, inkludert geografisk plassering av serverne, hvilken organisasjon som eier dem og relevante kontaktpunkter.

Denne metoden lar deg følge den fysiske infrastrukturen bak et domene, nettsted eller e-post, og gir innsikt i hvor serverne faktisk står.

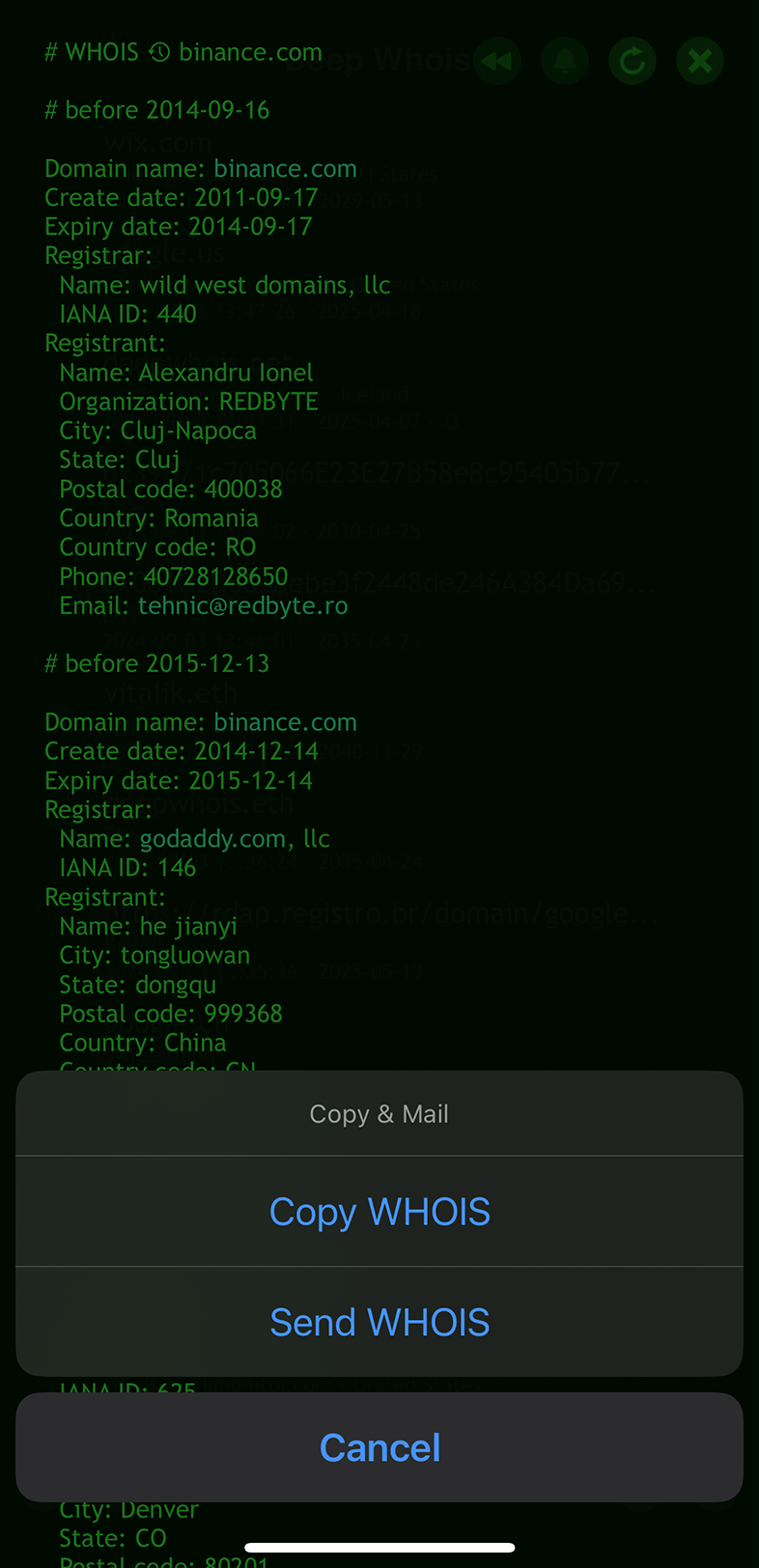

Trinn #5: Undersøk historiske Whois-data

Domener skifter ofte eiere over tid, og å forstå historikken kan være like viktig som å vite dagens status.

Historiske Whois-data lar deg se tidligere eiere, endringer i navneservere og andre viktige hendelser som påvirker domenets omdømme eller verdi.

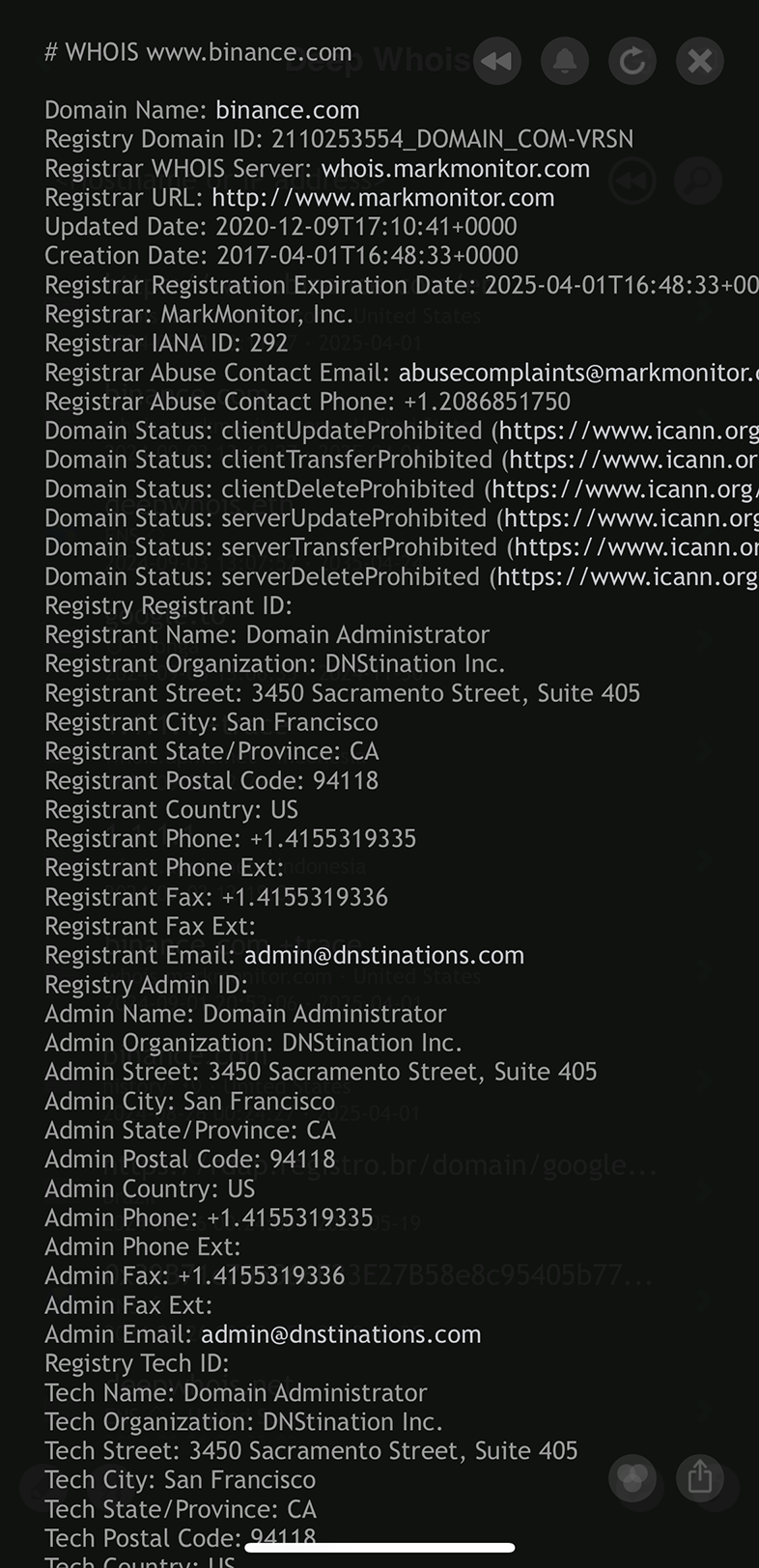

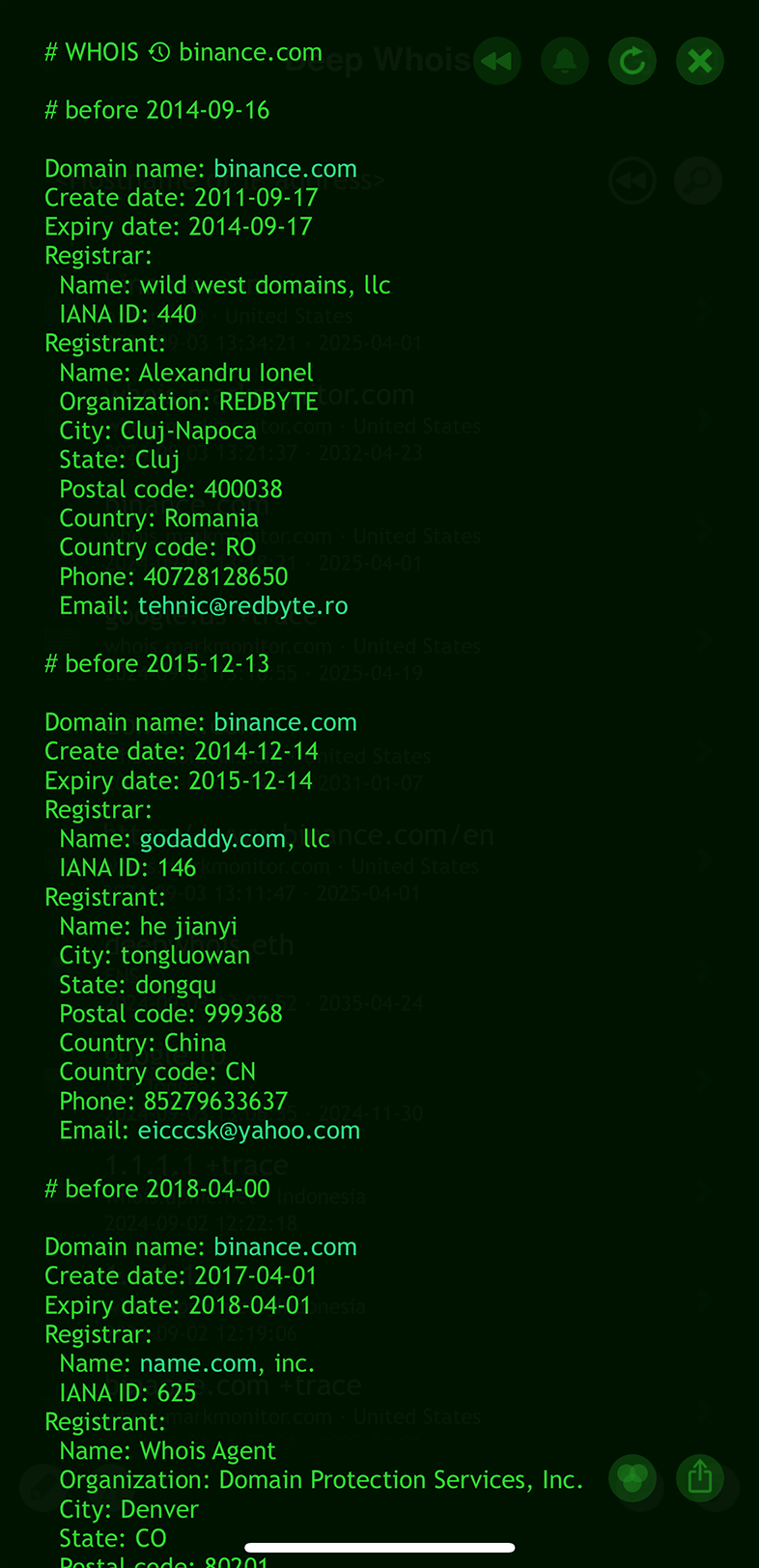

Bruke Deep Whois på iOS:

Trykk på «Rewind»-knappen for å få tilgang til historiske Whois-poster for domenet.

Eller bruk «Rewind» fra hovedskjermen i appen.

Fra historiske Whois-data for binance.com på iOS ser vi at domenet tidligere tilhørte noen andre enn dagens Binance-eiere.

Dette viser eierskapshistorikken før Binance tok over, og gir viktig kontekst for å forstå domenets bakgrunn og utvikling.

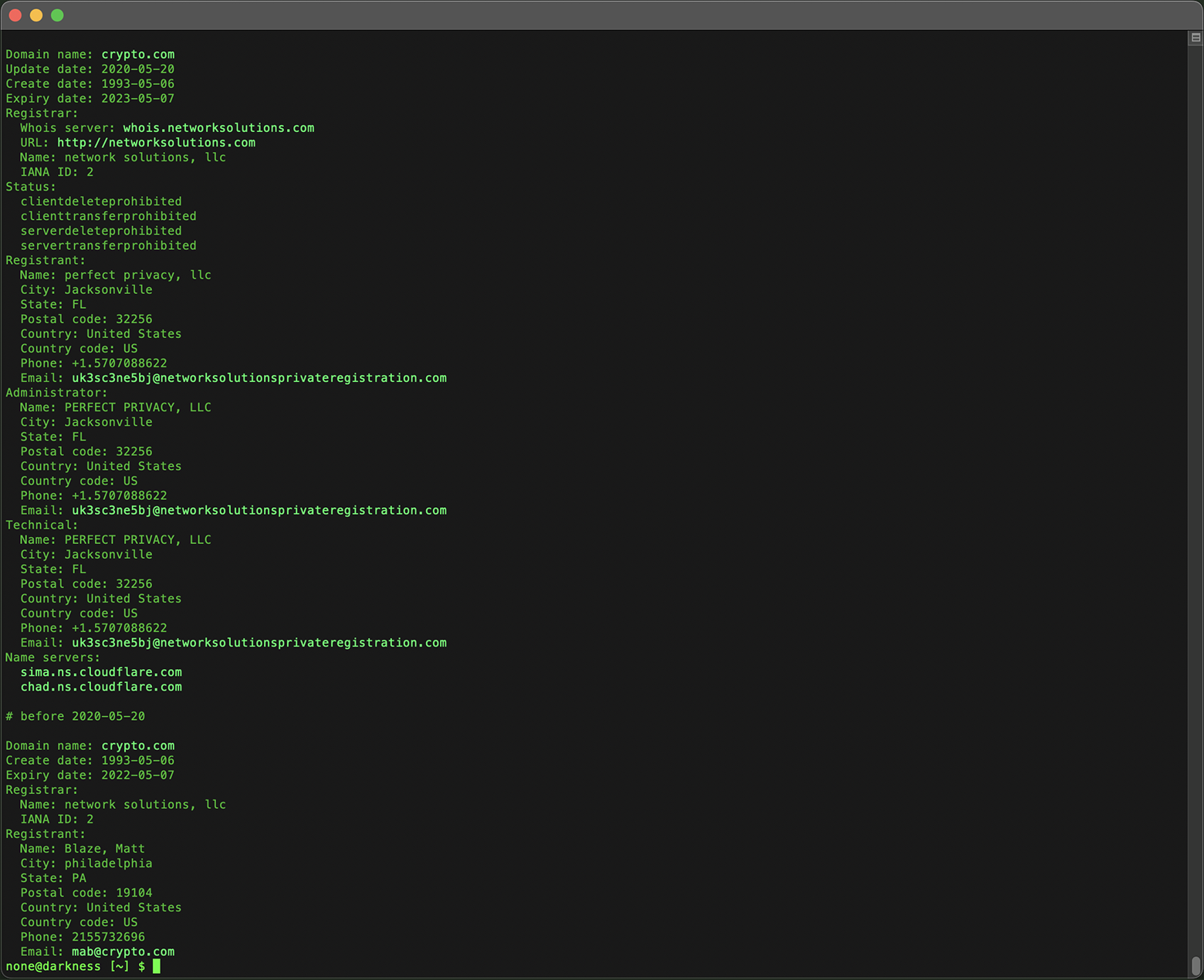

Bruke Deep Whois i Terminal:

Bruk argumentet «@history» eller «@h» for å vise historiske data:

deep-whois @history crypto.com

Fra historiske Whois-data for crypto.com i Terminal ser vi at domenet opprinnelig var eid av en annen person og senere ble solgt til dagens eiere for millioner av dollar.

Dette gir verdifull innsikt i domenets historie og viktige eierskifter.

Historiske Whois-data er særlig nyttige når du vurderer domener for kjøp eller undersøker mulige sikkerhetsproblemer.

Trinn #6: Hent RDAP-data for mer detaljert informasjon

Registration Data Access Protocol (RDAP) er en moderne, strukturert protokoll som er utviklet for å erstatte klassisk Whois.

RDAP er spesielt nyttig for domener under nyere TLD-er eller soner som har migrert bort fra Whois, og gir ekstra informasjon som statuskoder, sikre tilgangsnivåer og bedre støtte for internasjonaliserte domenenavn (IDN).

Begrensninger i standard Whois-klienter

Etter hvert som RDAP tas i bruk, flytter flere domenezoner bort fra tradisjonell Whois, noe som gjør dem utilgjengelige for eldre Whois-klienter uten RDAP-støtte.

Det betyr at enkle, standard Whois-klienter ikke lenger kan hente data for slike domener, og funksjonaliteten blir begrenset.

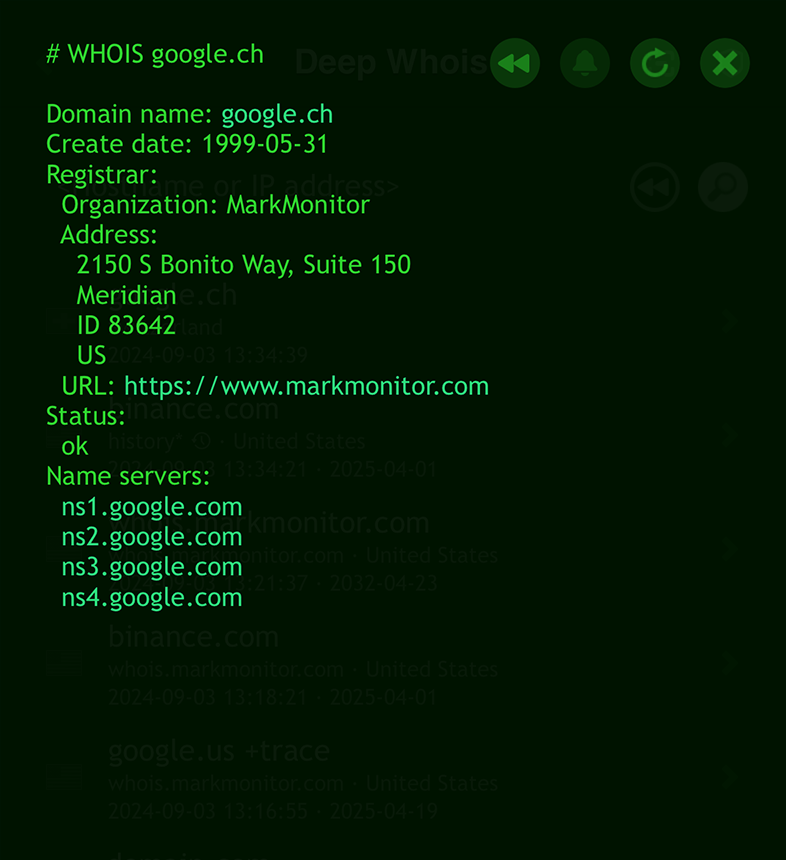

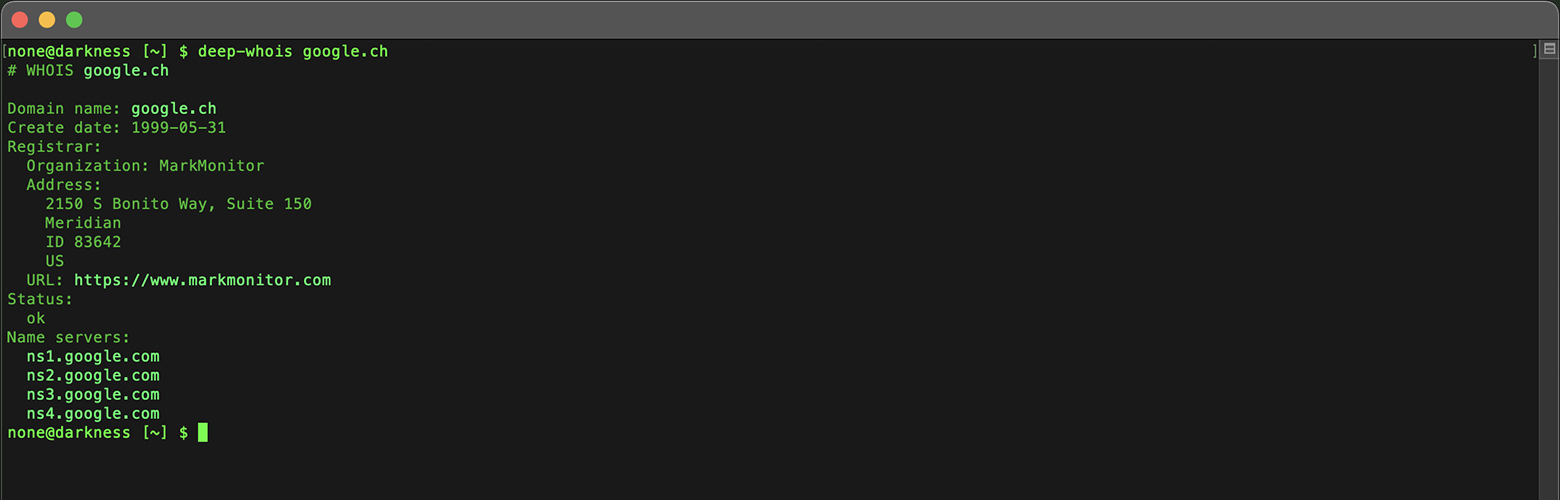

Sømløse RDAP-oppslag i Deep Whois

Både i Deep Whois-appen på iOS og i konsollverktøyet i Terminal skjer RDAP-oppslag automatisk og sømløst for domener som har migrert til RDAP, som for eksempel .CH.

Brukeren trenger ikke å angi spesielle valg eller kommandoer.

Skriv ganske enkelt inn domenet som ved et vanlig Whois-oppslag.

deep-whois google.ch

Deep Whois oppdager når et domene krever RDAP, og bruker automatisk riktig protokoll.

Slik får du alltid korrekte og oppdaterte registreringsdata, uavhengig av om domenet bruker klassisk Whois eller RDAP.

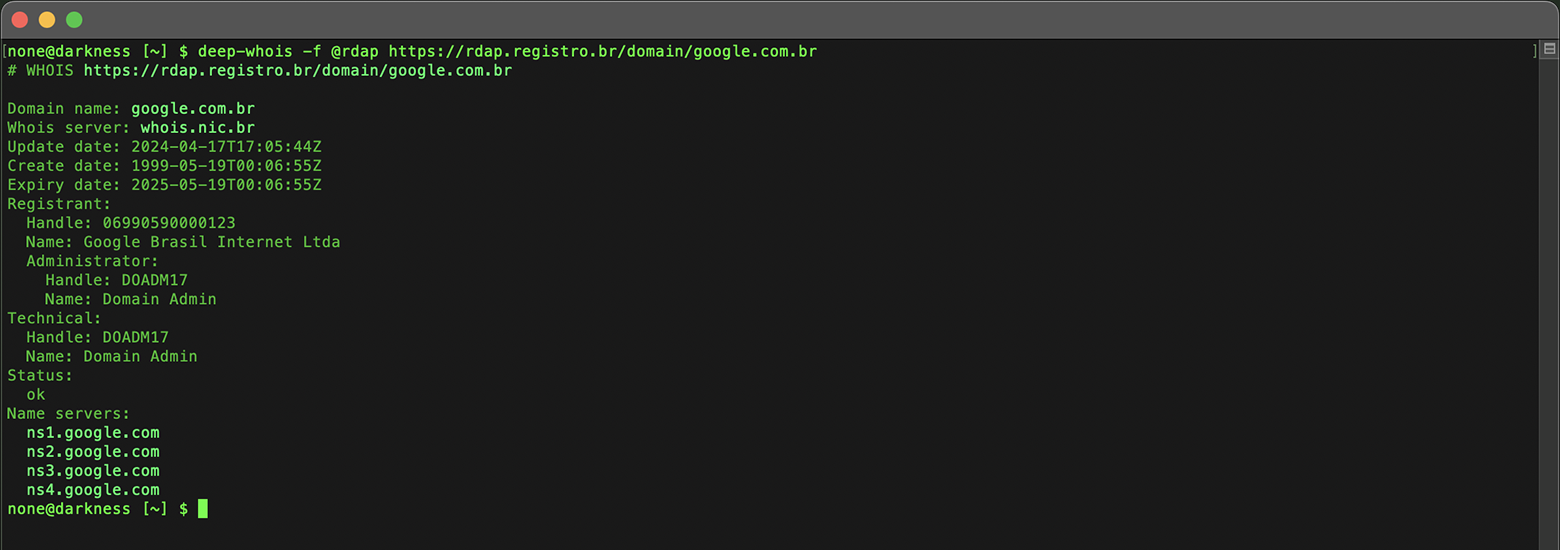

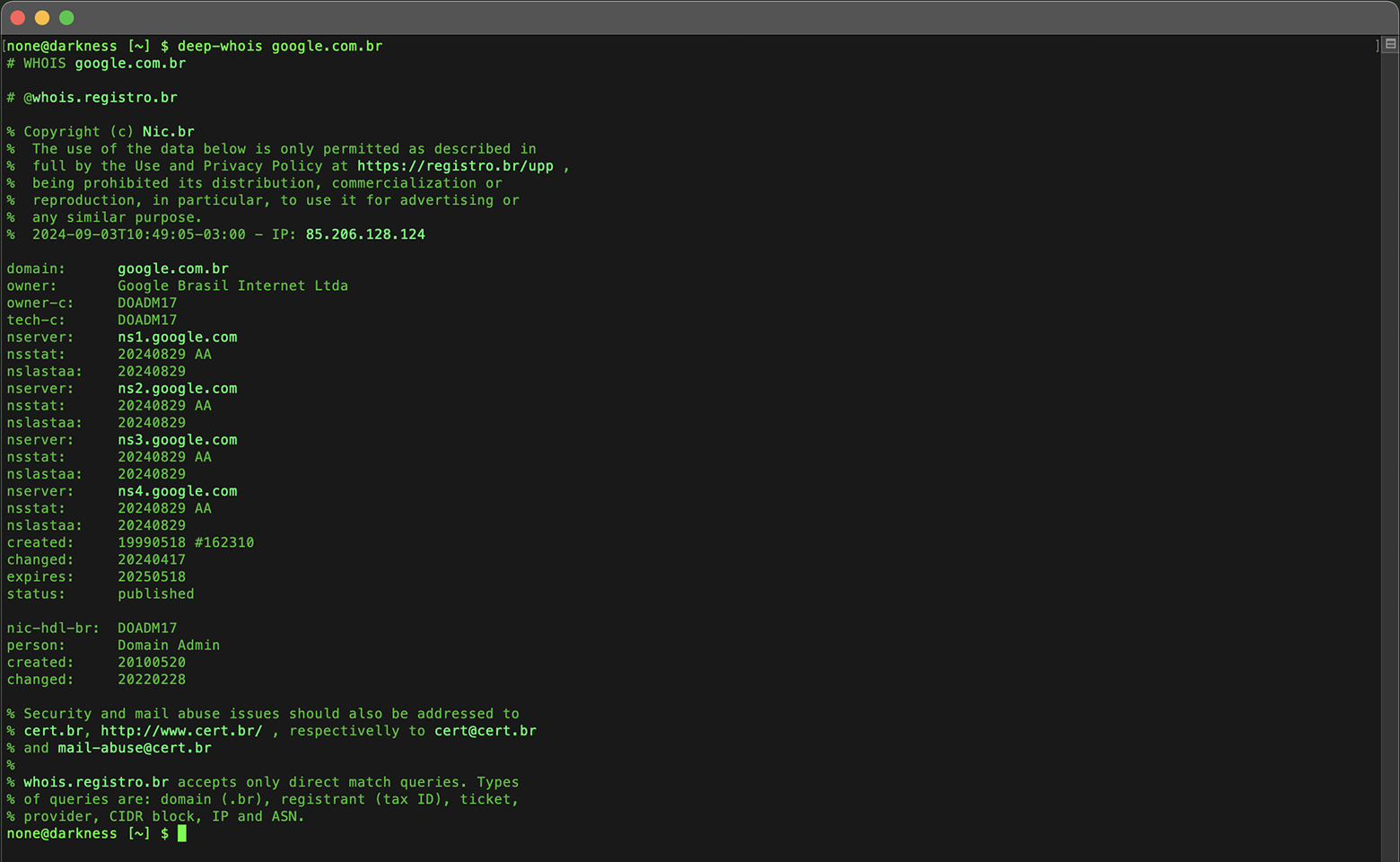

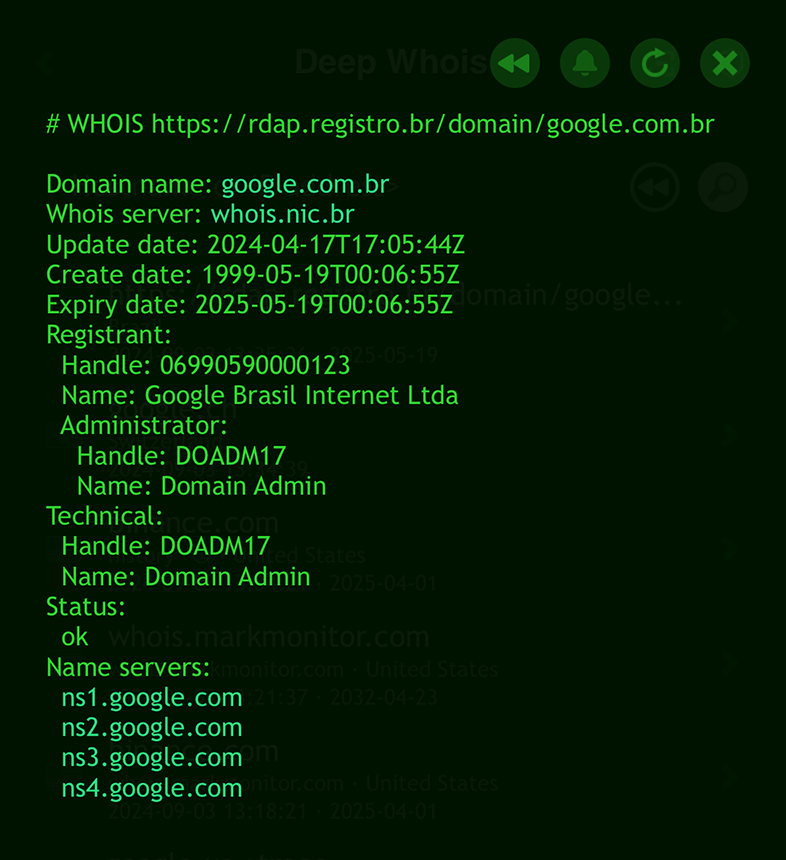

Eksplisitte RDAP-oppslag

I tillegg til automatisk håndtering av RDAP-oppslag kan Deep Whois også gjøre eksplisitte RDAP-spørringer for domener som støtter det.

Dette er nyttig hvis du vil sikre at data hentes direkte fra en RDAP-server, eller når du gjør avanserte undersøkelser.

I Deep Whois kan du bruke «@rdap» sammen med «-f» for å tvinge et RDAP-oppslag og hente detaljerte, strukturerte data.

For .BR-domener er RDAP den eneste metoden som gir nøyaktige tider for utløp, endringer og opprettelse – helt ned på sekundnivå.

deep-whois -f @rdap https://rdap.registro.br/domain/google.com.br

Klassisk Whois, som fortsatt støttes, viser disse tidspunktene kun med dagsnøyaktighet uten klokkeslett.

For domener som .MS er data fra Whois og RDAP stort sett like.

I enkelte tilfeller, som microsoft.ms, kan RDAP inneholde ekstra detaljer (for eksempel faksnummer) som ikke alltid finnes i Whois-svaret.

Selv om dataene som oftest er like, er RDAP en nyttig reserve når hoved-Whois-serveren er utilgjengelig, og sikrer at du likevel får viktige domenedata.

Trinn #7: Hent ENS-data for Ethereum- og DNS-domener

Ethereum Name Service (ENS) gjør det mulig å registrere menneskelesbare domenenavn i Ethereum-blokkjeden.

ENS er laget for å knytte enkle, lett huskbare navn – som domenenavn – til Ethereum-adresser, og omvendt.

Dette gjør det enklere å administrere Ethereum-adresser via navn du husker, og gjør transaksjoner og interaksjoner i blokkjeden mer brukervennlige.

Hvis domenet du undersøker er knyttet til ENS, kan disse dataene avsløre lommebokadresser, smartkontrakter og annen on-chain-informasjon.

Begrensninger i standard Whois-klienter

Standard og enkle Whois-klienter kan ikke hente data for ENS-domener, for eksempel de som slutter på .ETH.

Slike klienter er laget for tradisjonelle DNS-systemer og mangler støtte for blokkjede-baserte navnesystemer som ENS.

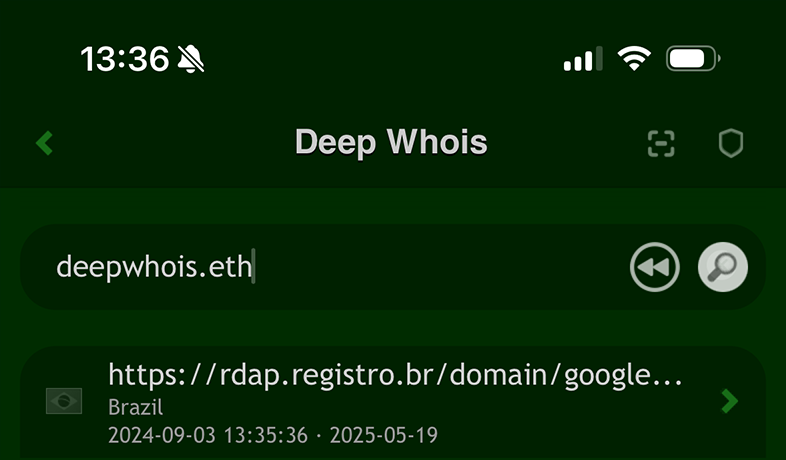

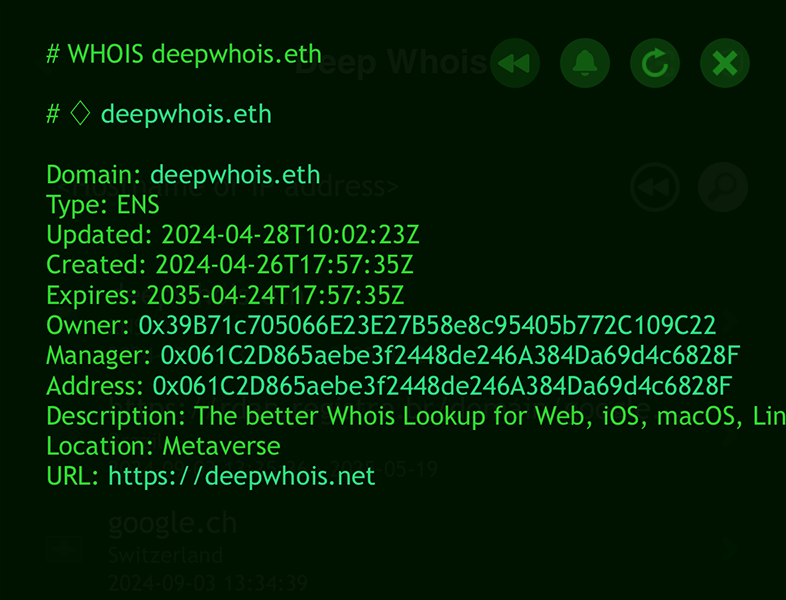

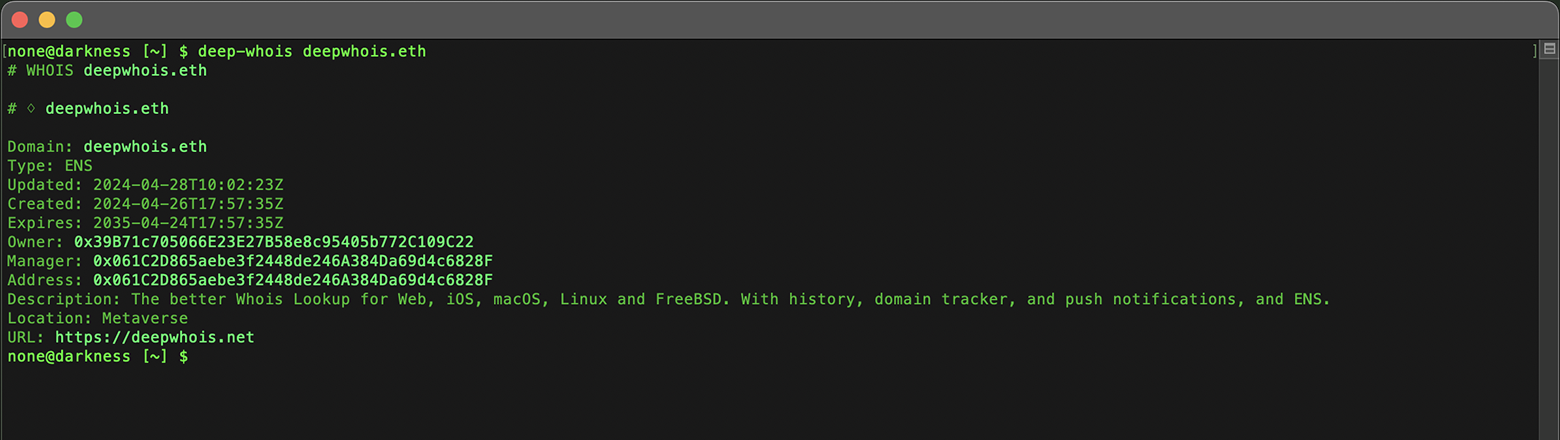

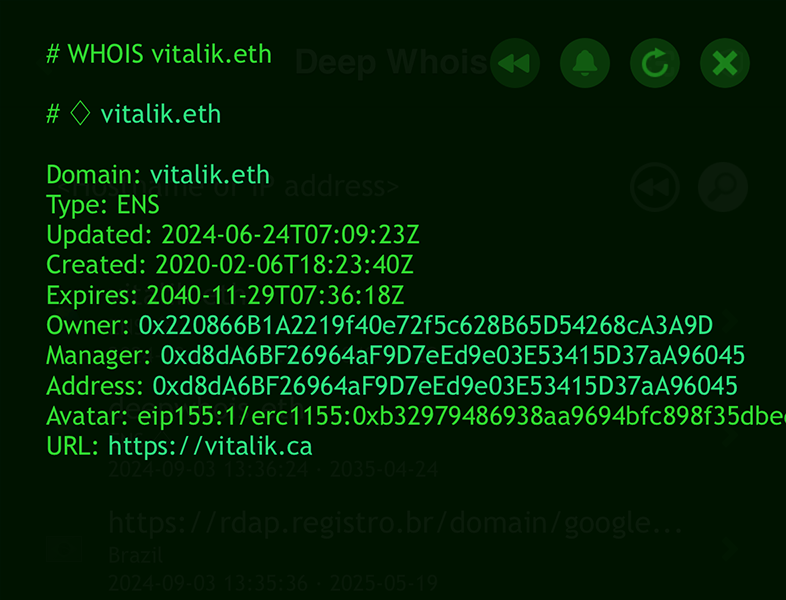

ENS-Whois-oppslag i Deep Whois

Med Deep Whois-appen på iOS eller kommandolinjeverktøyet i Terminal kan du slå opp Whois-data for .ETH-domener direkte i Ethereum-nettverket.

Prosessen er sømløs og krever ingen ekstra flagg – skriv bare inn domenet som ved et vanlig Whois-oppslag.

deep-whois deepwhois.eth

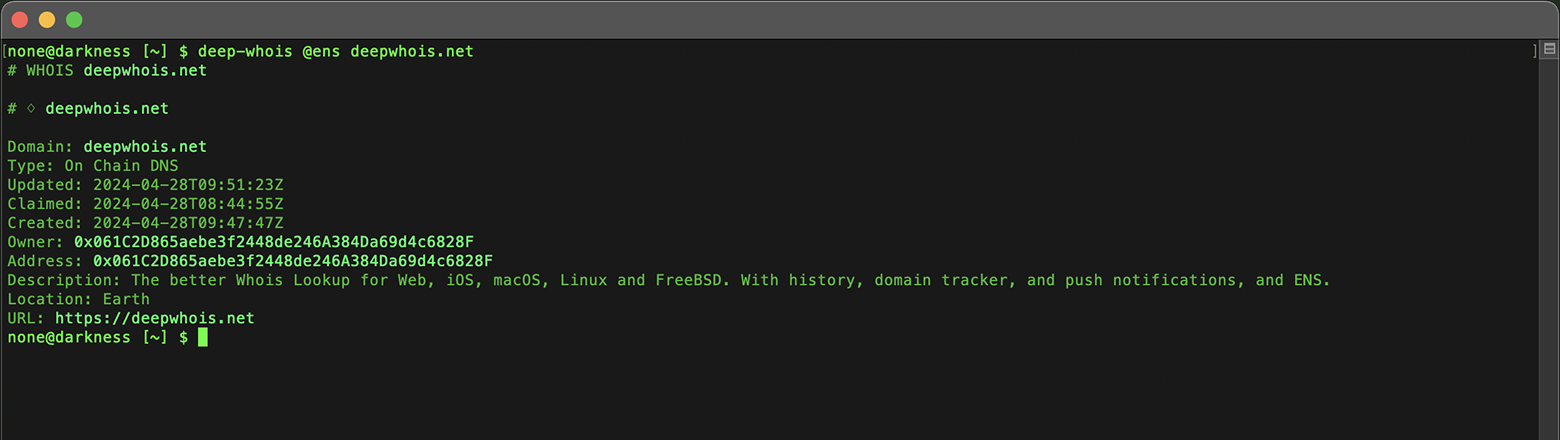

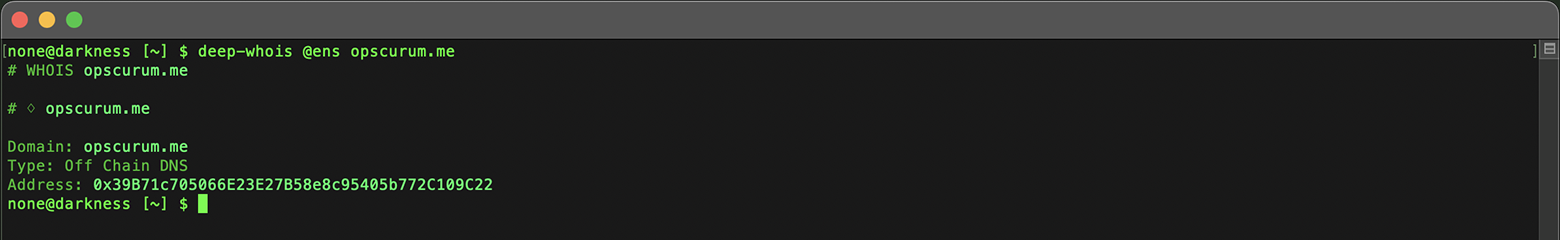

ENS-data for DNS-domener

ENS er ikke bare for .ETH-domener.

Det kan også gi informasjon for tradisjonelle DNS-domener som .COM, .NET, .ME og andre.

For å hente ENS-spesifikke data – for eksempel en tilknyttet Ethereum-adresse – legger du til «@ens» i forespørselen din i Deep Whois på iOS eller i Terminal på macOS, Linux eller FreeBSD.

Da vil verktøyet eksplisitt spørre ENS om det aktuelle DNS-domenet.

Sømløs støtte for flere domenetyper

Deep Whois støtter flere domenetyper i én og samme forespørsel:

Nativ ENS-domene under .ETH toppnivådomene.

On-chain DNS-domener, som deepwhois.net, integrert med Ethereum-blokkjeden.

Off-chain DNS-domener, som opscurum.me, tradisjonelle DNS-domener knyttet til ENS.

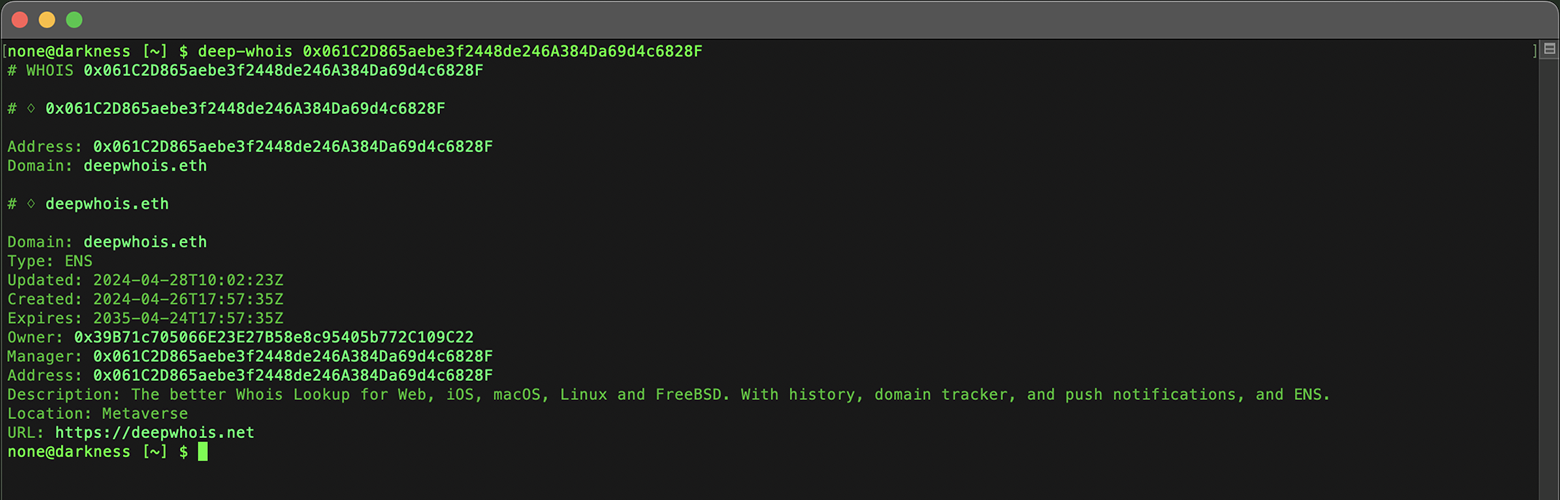

Omvendt ENS-Whois-oppslag

I tillegg kan Deep Whois utføre omvendte ENS-oppslag basert på en Ethereum-lommebokadresse.

Du trenger ikke ekstra flagg for omvendte ENS-oppslag.

Skriv ganske enkelt inn en standard Ethereum-adresse, så vil Deep Whois automatisk hente alle ENS-domener knyttet til adressen.

Dette gjør prosessen enkel og brukervennlig både i iOS-appen og i Terminal.

deep-whois 0x061C2D865aebe3f2448de246A384Da69d4c6828F

Denne funksjonen lar deg oppdage ENS-domener knyttet til en bestemt Ethereum-adresse, og er et kraftig verktøy for analyse og håndtering av blokkjede-ressurser.

ENS-oppslag er spesielt viktige for å forstå eierskap og styring av blokkjede-relaterte eiendeler i den raskt voksende desentraliserte weben.

Trinn #8: Analyser alder, utløps- og fornyelsesdato for domenet

Disse kritiske dataene er lett tilgjengelige i resultatet av et grunnleggende Whois-oppslag og gjør det enklere å administrere domenet effektivt.

De hjelper også når du planlegger et mulig kjøp – enten ved å gi et tilbud til nåværende eier eller ved å forsøke å registrere domenet etter at det har utløpt.

Å forstå domenets alder, samt utløps- og fornyelsesdatoer, er avgjørende for å vurdere stabilitet og fremtidig tilgjengelighet.

Alderen gir et bilde av historikk og troverdighet – eldre domener har ofte mer etablert omdømme.

Å følge med på utløpsdato er viktig for å unngå utilsiktet tap av domenet på grunn av manglende fornyelse.

Ved å holde oversikt over disse datoene kan du forutse når et domene trenger ekstra oppmerksomhet.

Fornyelsesdatoer viser når domenet sist ble fornyet og hvor langt frem i tid det allerede er sikret.

Regelmessig kontroll sikrer at domenet forblir under din kontroll og hindrer driftsstans på grunn av utløpt registrering.

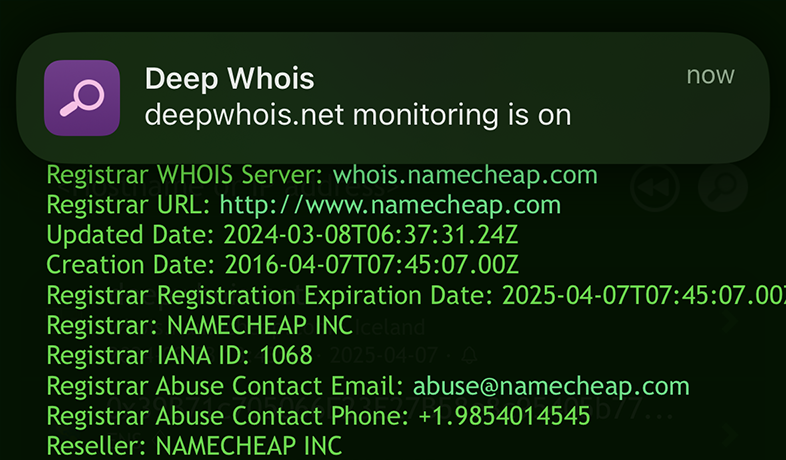

Trinn #9: Overvåk domeneendringer over tid

Regelmessig overvåking av et domene sine Whois-data hjelper deg å oppdage endringer i eierskap, DNS-innstillinger eller utløpsdatoer i tide.

Dette er spesielt viktig for domener du eier eller vurderer å kjøpe.

Med Deep Whois kan du overvåke utløp og endringer for alle domener, ikke bare dine egne.

Du kan følge viktige oppdateringer for konkurrenters domener, potensielle kjøpsobjekter eller andre interessante domener og være klar til å reagere.

Bruke Deep Whois på iOS:

Aktiver overvåking ved å trykke på «klokke»-ikonet.

Når et domene nærmer seg utløp eller Whois-data endres, får du push-varsel på enheten.

Løpende overvåking gjør at du oppdager viktige endringer tidlig, før de påvirker verdien av eller interessen for domenet.

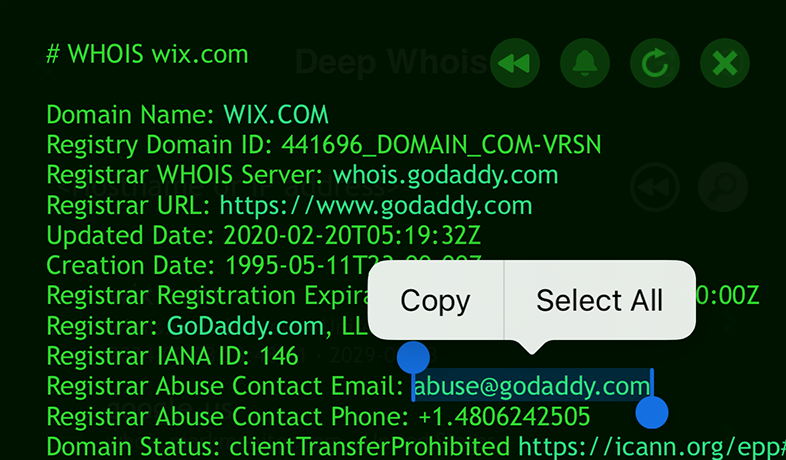

Trinn #10: Analyser WHOIS-kontaktinformasjon for misbruk (abuse)

Abuse-kontakter oppgis ofte i Whois-poster for å rapportere spam, phishing eller annen ondsinnet aktivitet knyttet til domenet.

Å vite hvordan du finner og bruker denne informasjonen er kritisk i håndteringen av sikkerhetshendelser.

Bruke Deep Whois på iOS:

Se etter seksjoner med abuse-kontakter i Whois-dataene.

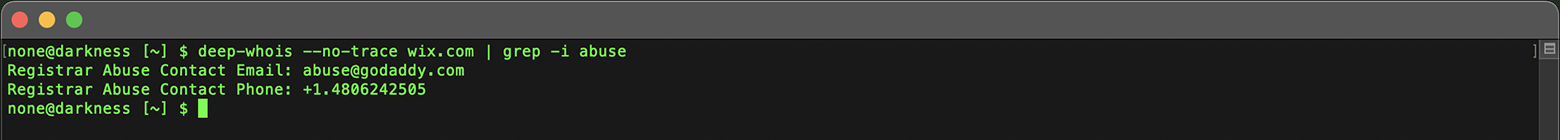

Bruke Deep Whois i Terminal:

Finn abuse-kontakter med:

deep-whois --no-trace wix.com | grep -i abuse

Å rapportere misbruk til riktige kontakter bidrar til å redusere risikoen ved ondsinnede domener.

Trinn #11: Lagre og eksporter Whois-data

Når du er ferdig med analysen av et domene, er det viktig å lagre og eksportere resultatene for senere bruk eller rapportering.

Slike logger er uvurderlige når du skal ta avgjørelser om domenet eller dele funnene med andre interessenter.

Bruke Deep Whois på iOS:

Eksporter resultatene direkte fra appen i et format som passer dine behov.

Bruke Deep Whois i Terminal:

Lagre Whois-utdata i en fil for enkel referanse:

deep-whois @history binance.com > whois-history-results.txt

En lagret kopi av funnene lar deg gå tilbake til dataene når som helst og sørger for at undersøkelsen er godt dokumentert.

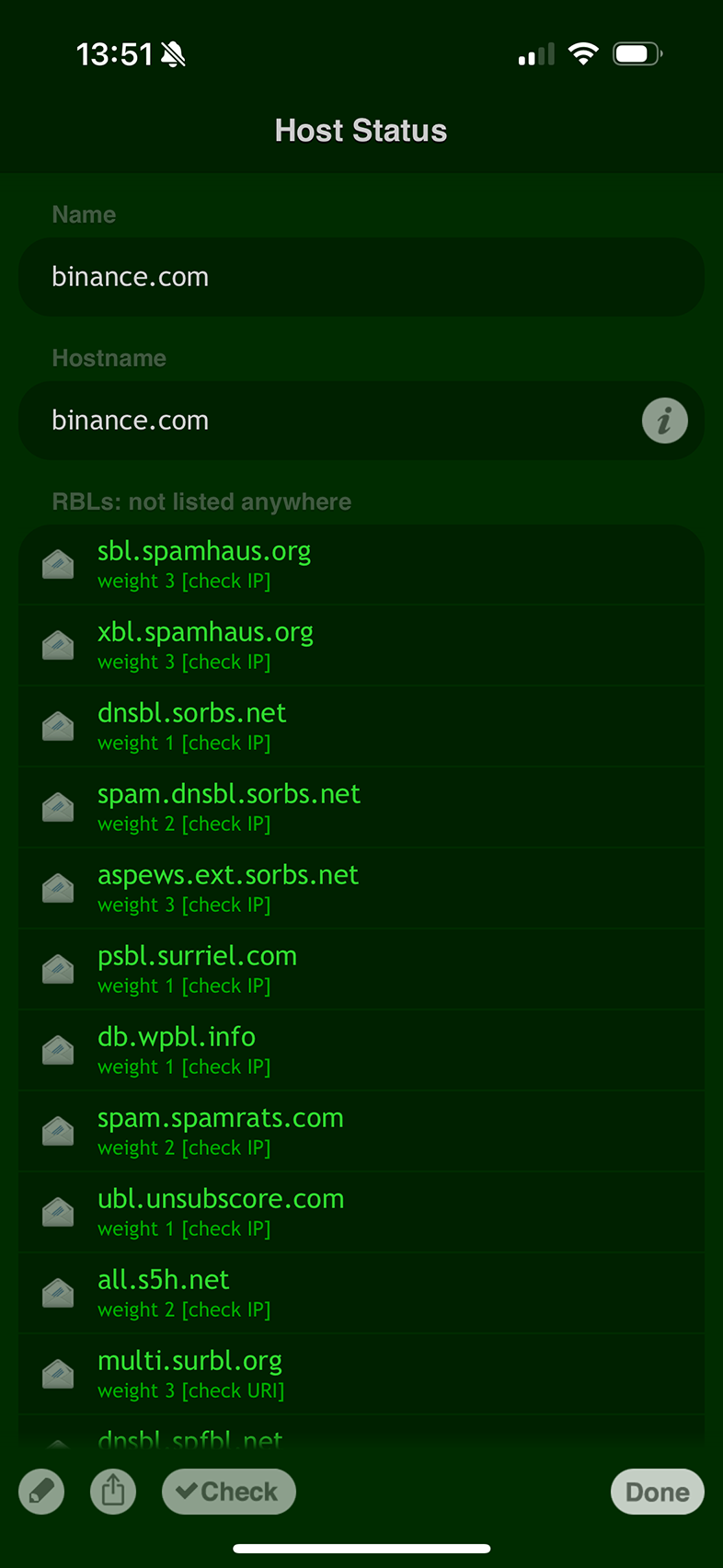

Ekstratrinn: Kontroller domenets omdømme og svartelister jevnlig

Domenets omdømme kan endre seg over tid, særlig hvis det har vært brukt til spam eller phishing.

Regelmessig sjekk av omdømme og blokklistestatus hjelper deg å sikre at domenet forblir pålitelig og ikke skader virksomheten eller sikkerheten.

På iOS kan du enkelt følge med på domenets omdømme og blokklistestatus med appen RBL Status.

Appen gir oppdatert informasjon om domenet står på noen blokklister, og hjelper deg å opprettholde en ren og troverdig online-profil.

Ved å overvåke domenets omdømme kan du agere proaktivt for å bevare tilliten og løse problemer før de utvikler seg til alvorlige hendelser.

Konklusjon: Bli ekspert på Whois-oppslag og domenehistorikk

Ved å følge disse trinnene kan du gjennomføre grundige og detaljerte domenegjennomganger med Deep Whois – både i iOS-appen og i Terminal på macOS, Linux og FreeBSD.

Denne veiledningen gir deg verktøyene og kunnskapen du trenger for å hente ut maksimalt med informasjon om et domene – fra eierskapshistorikk og DNS-oppsett til avanserte RDAP- og ENS-data.

Enten du undersøker et domene av sikkerhetshensyn, vurderer å kjøpe det, eller bare vil forstå bakgrunnen bedre, hjelper denne veiledningen deg å få mest mulig ut av Whois-oppslagene dine og gir et komplett bilde av domenet du analyserer.