Enquêter sur une adresse IP

avec une recherche Whois

Mis à jour : 1 décembre 2025

Comprendre ce qui se cache derrière une adresse IP peut être critique pour de nombreuses raisons — qu'il s'agisse de remonter à la source d'une activité suspecte, de vérifier la légitimité d'un site ou tout simplement de recueillir des informations pour un audit réseau.

Dans ce guide, nous détaillons étape par étape comment enquêter sur une adresse IP à l'aide d'une recherche Whois, en utilisant la puissante app Deep Whois et l'outil en ligne de commande.

À la fin, vous aurez toutes les connaissances nécessaires pour comprendre l'origine, le propriétaire, la localisation et d'autres données essentielles liées à une adresse IP.

Voici le guide pas à pas pour effectuer une recherche Whois sur une adresse IP :

→ Étape #1 : Effectuer une recherche Whois de base sur l'adresse IP

→ Étape #2 : Identifier le propriétaire de l'IP et les coordonnées de contact

→ Étape #3 : Identifier le registre Internet régional (RIR) de l'adresse IP

→ Étape #4 : Analyser l'allocation de l'IP et la notation CIDR

→ Étape #5 : Effectuer une recherche IP inverse (Reverse IP)

→ Étape #6 : Identifier l'hébergeur de l'adresse IP

→ Étape #7 : Géolocaliser l'adresse IP

→ Étape #8 : Analyser les contacts Whois pour les abus (Abuse) de l'adresse IP

→ Étape #9 : Enregistrer et exporter les données IP-Whois

Passons aux détails.

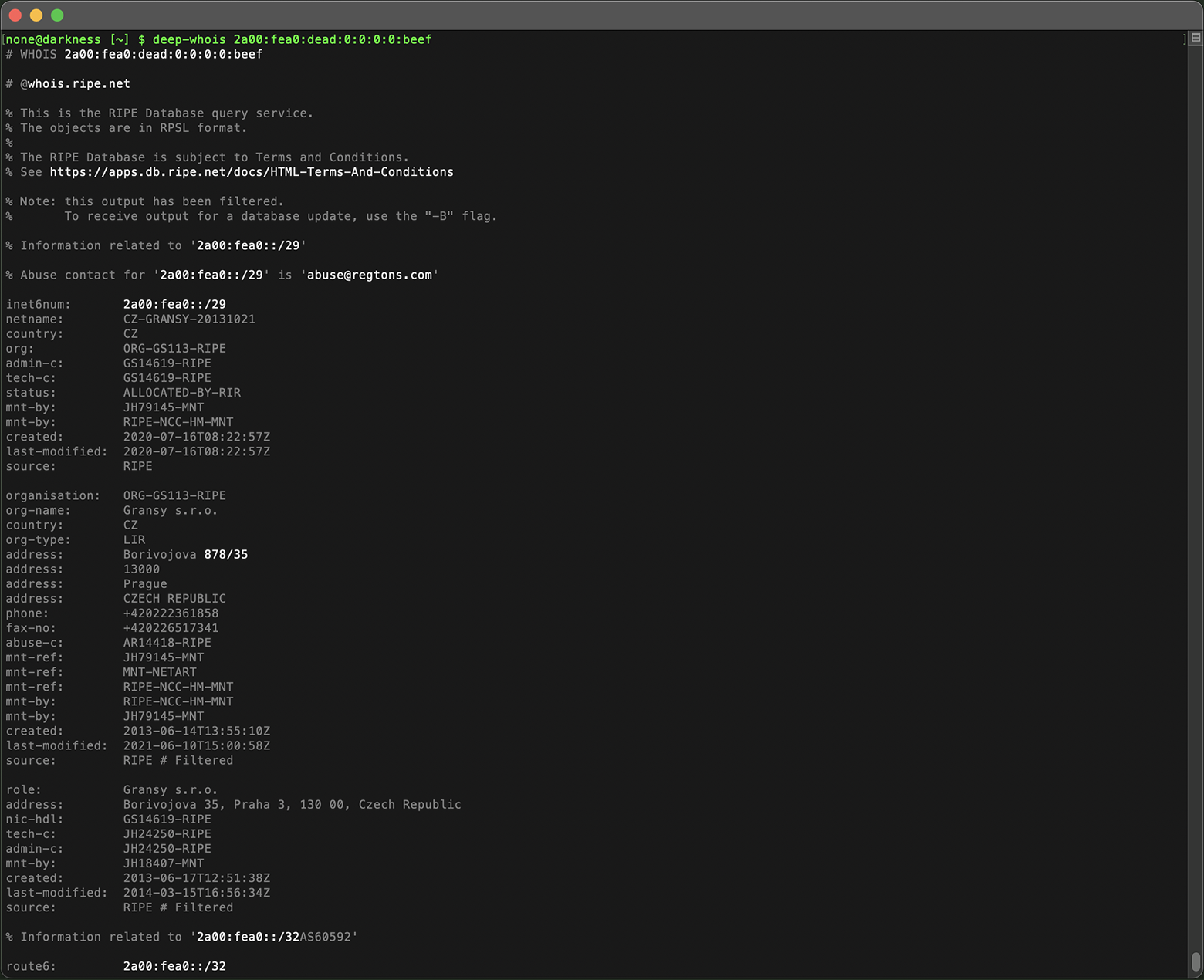

Étape #1 : Effectuer une recherche Whois de base sur l'adresse IP

La première étape de toute enquête sur une adresse IP consiste à lancer une recherche Whois de base. Elle fournit des informations clés : l'organisation propriétaire, les coordonnées de contact, le registre Internet régional (RIR) responsable de l'adresse IP et la zone géographique associée.

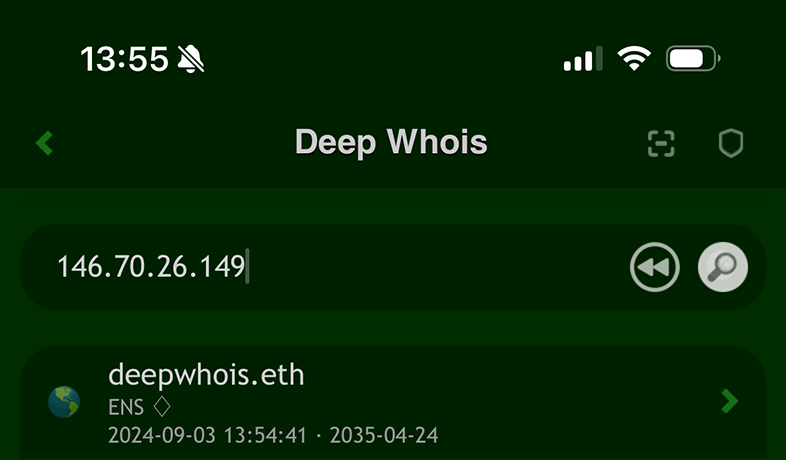

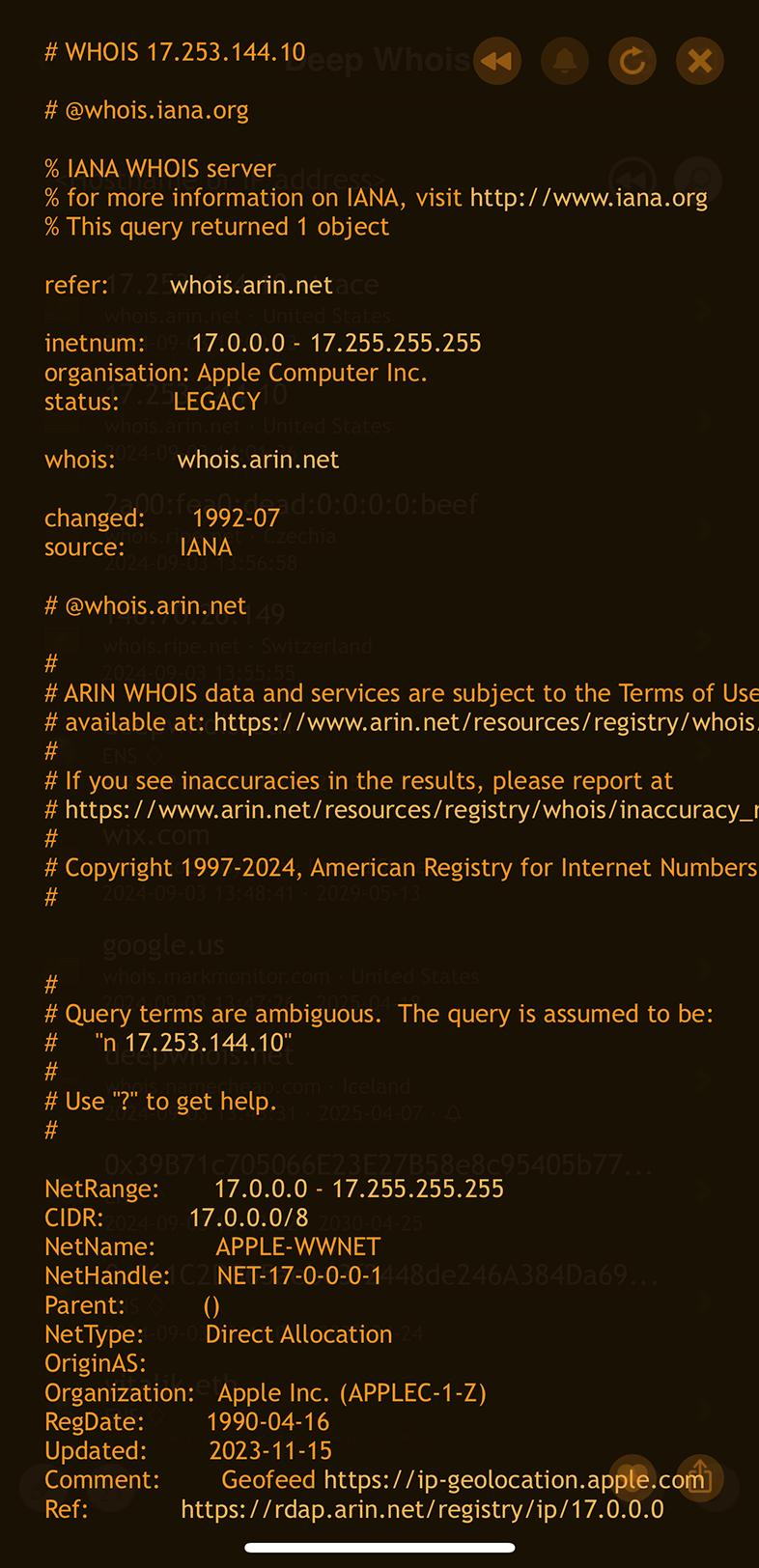

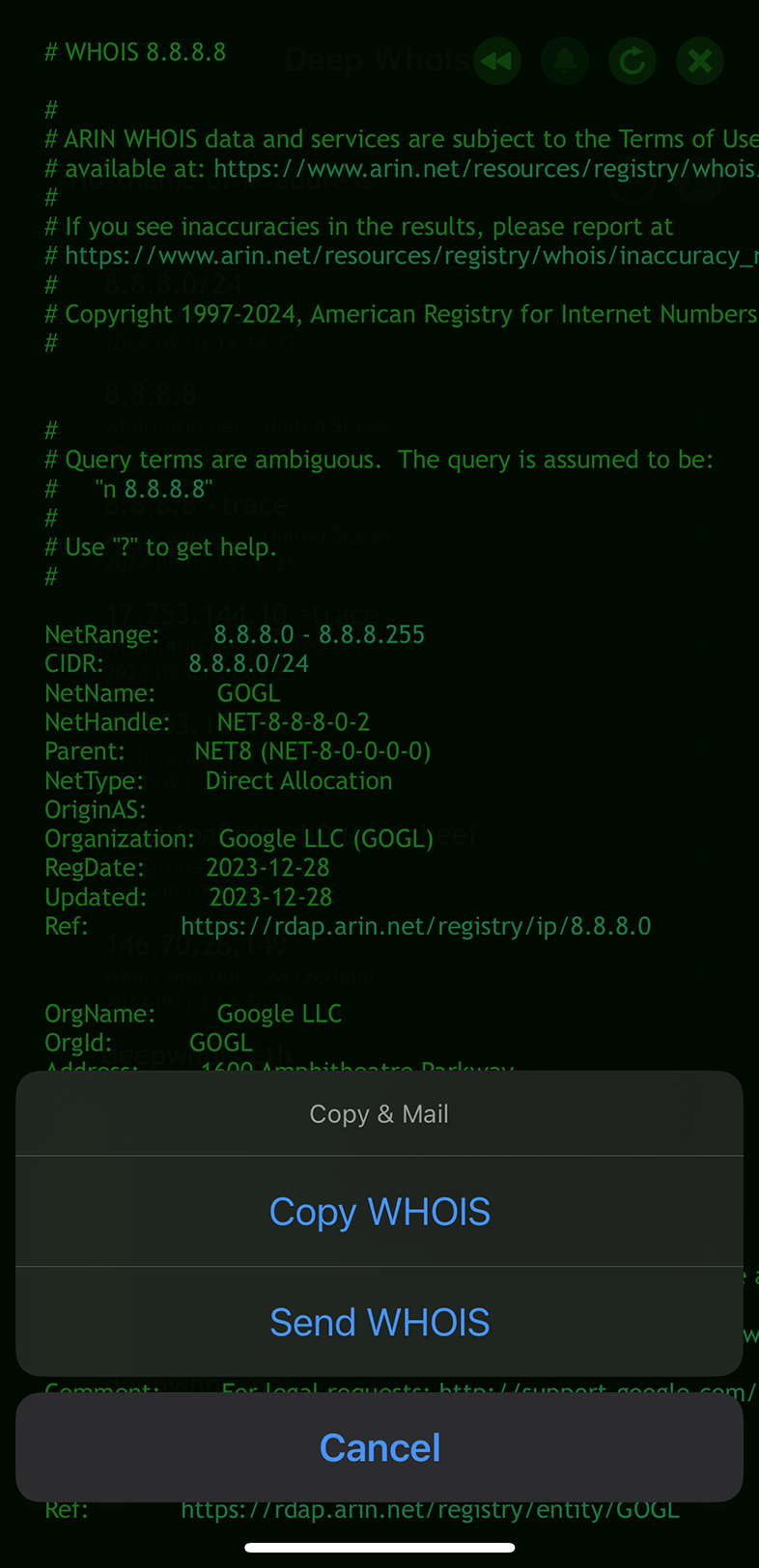

Utiliser Deep Whois sur iOS :

Ouvrez l'app Deep Whois et saisissez l'adresse IP dans le champ de recherche.

Puis touchez « Lookup » pour obtenir les données Whois.

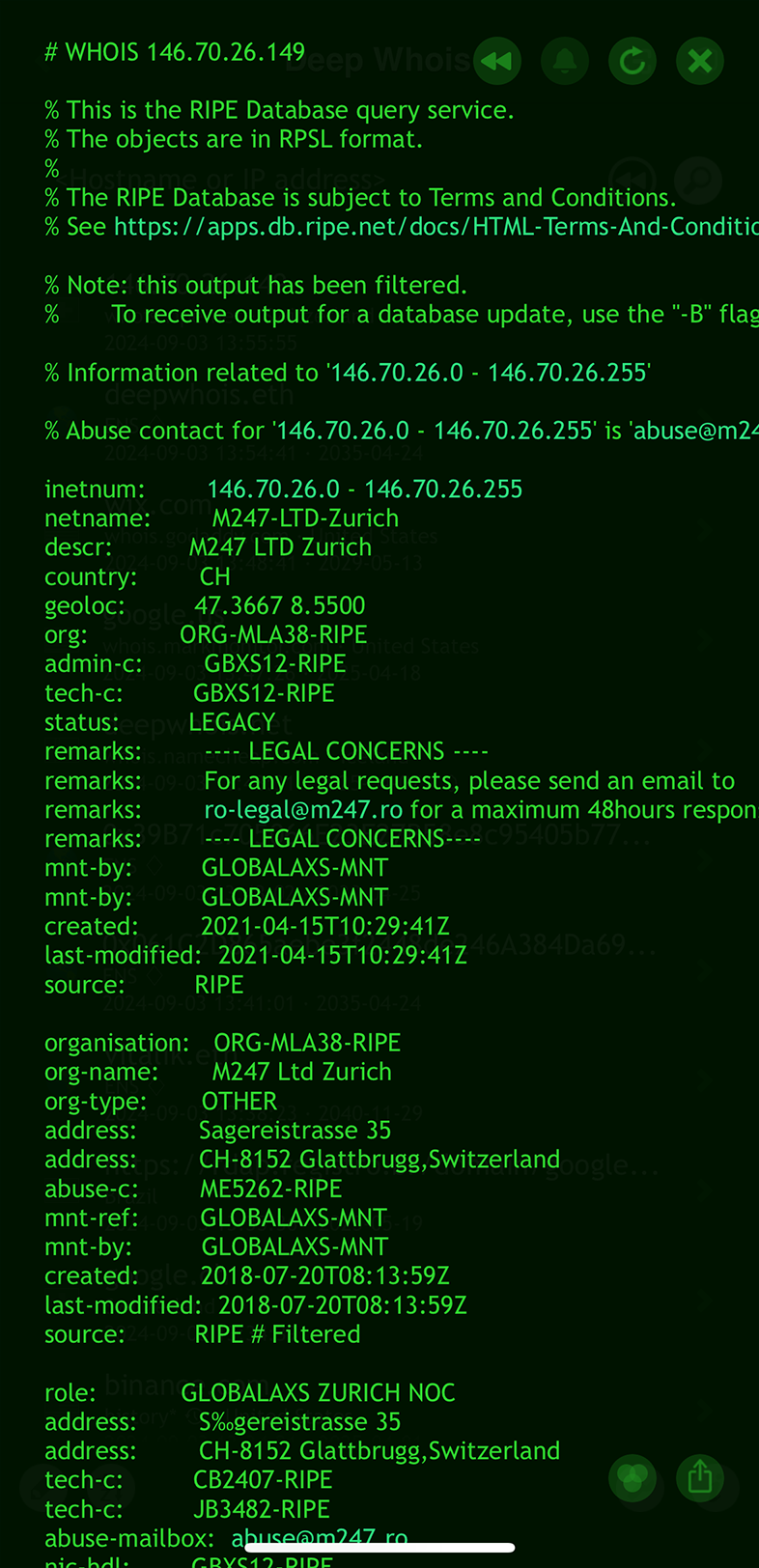

Utiliser Deep Whois dans le Terminal :

Exécutez la commande :

deep-whois 146.70.26.149

Cette requête de base offre un aperçu rapide de l'adresse IP, révélant des informations sur le propriétaire, l'organisation associée et la région géographique.

Deep Whois simplifie le travail sur les adresses IP en sélectionnant automatiquement la bonne base de données, sans que vous ayez à spécifier la source manuellement.

Il prend en charge de manière transparente toutes les grandes bases Whois IP, y compris ARIN, RIPE, APNIC, LACNIC et AFRINIC, ainsi que les serveurs de référencement.

Cela garantit que vous obtenez des informations aussi complètes et précises que possible pour toute adresse IP, quel que soit son région d'allocation.

Conseils supplémentaires :

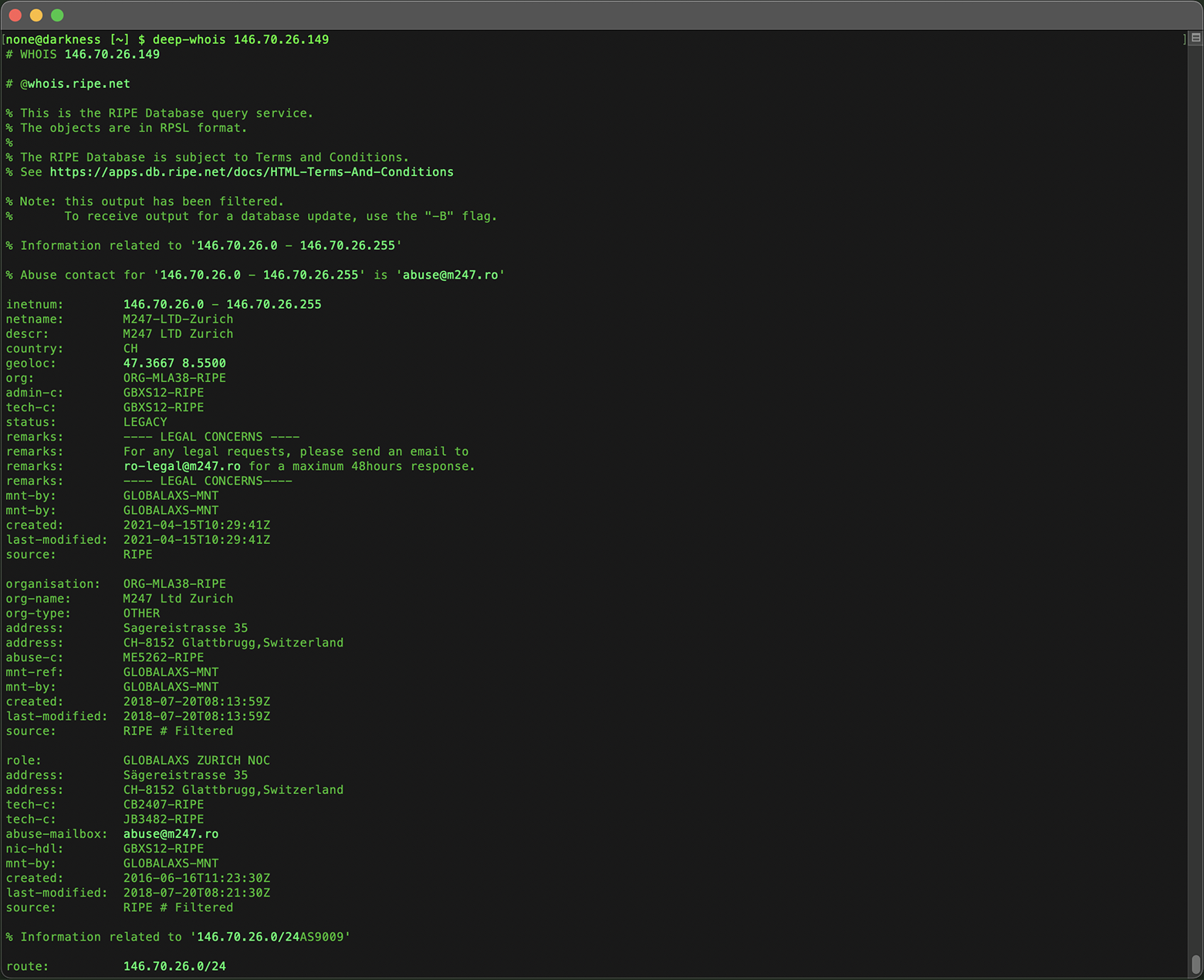

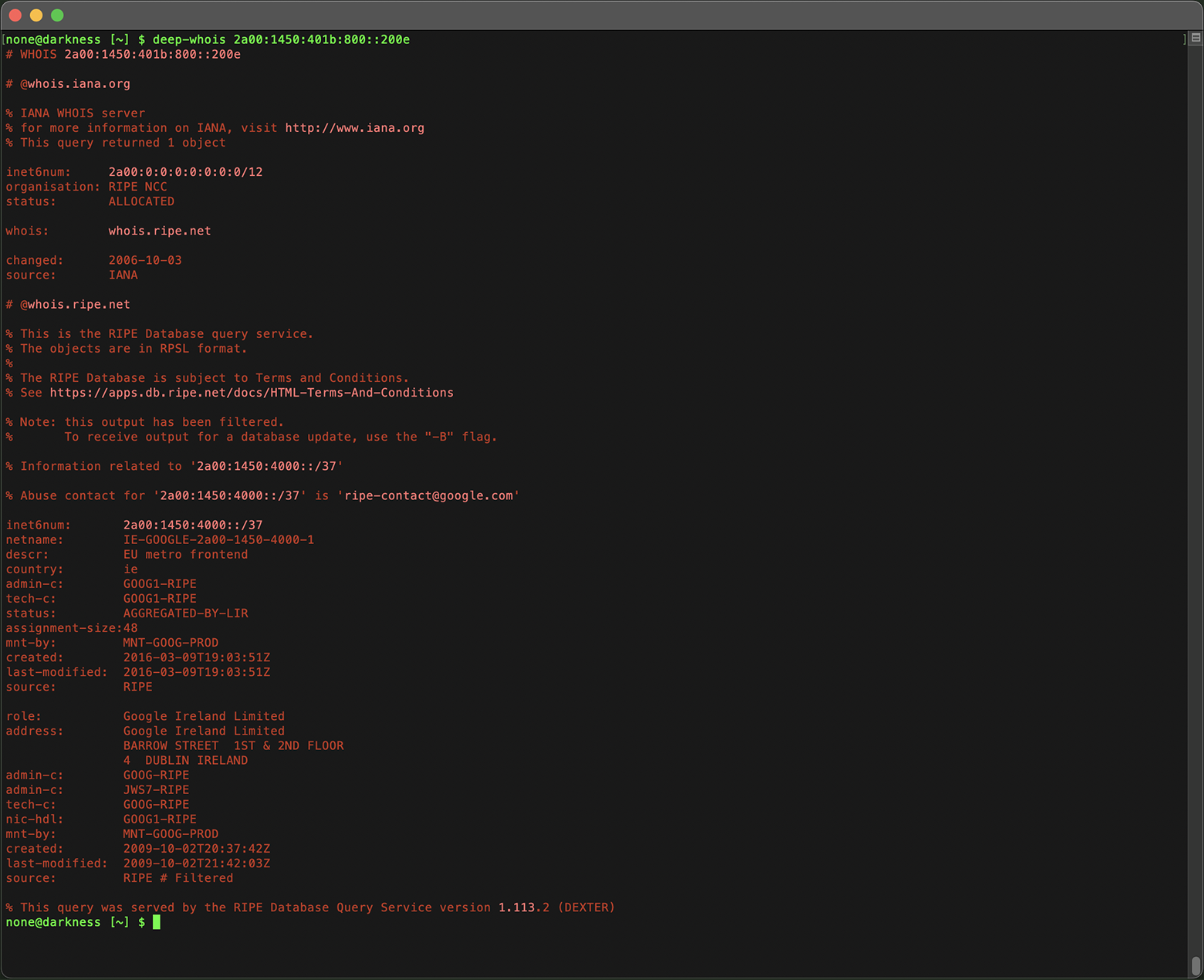

#1 : Requêtes Whois pour IPv6

Deep Whois prend en charge nativement les adresses IPv4 et IPv6 dans un champ unique.

Que vous enquêtiez sur une ancienne adresse IPv4 ou sur une adresse IPv6 plus récente, Deep Whois détecte automatiquement le type et traite la requête, en fournissant des données Whois détaillées.

Cette flexibilité vous permet de mener des vérifications approfondies sur les adresses IP, quelle que soit la version du protocole — le tout dans une interface unique et pratique.

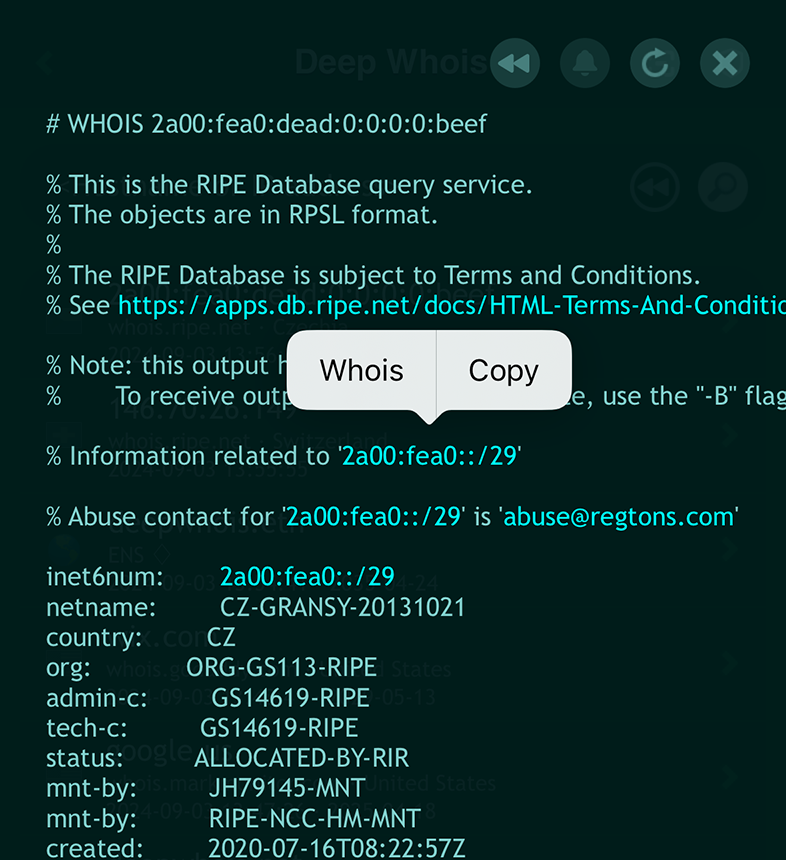

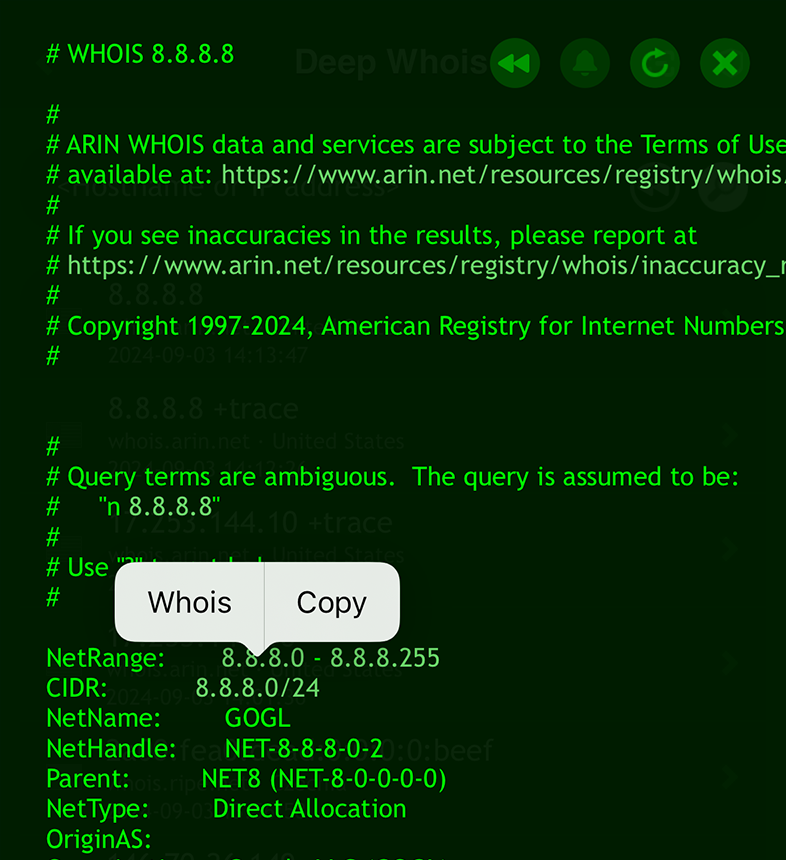

#2 : Consultation confortable de Whois sur iOS

Sur iOS, la consultation des informations Whois est aussi simple que la navigation dans une page web avec des liens cliquables.

L'app détecte automatiquement et met en évidence les données importantes — noms de domaine, noms d'hôte, URL, adresses email, adresses et réseaux IPv4/IPv6 — dans une couleur plus vive.

Pour poursuivre l'analyse, touchez simplement l'élément mis en évidence : un menu contextuel s'ouvre.

En choisissant « Whois » dans le menu, vous lancez instantanément une requête pour l'adresse ou le réseau concerné, ce qui rend l'analyse des données à la fois intuitive et rapide.

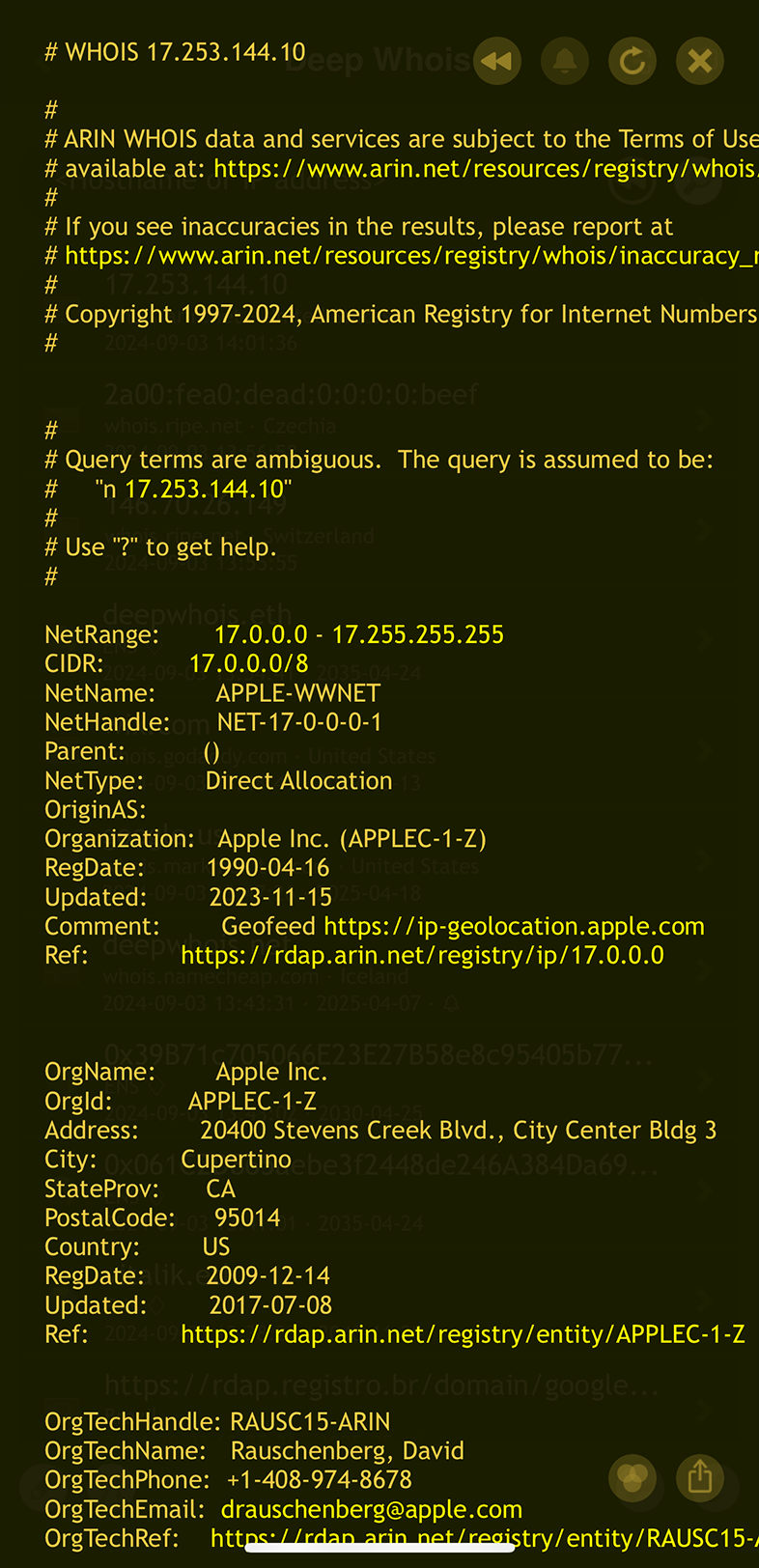

Étape #2 : Identifier le propriétaire de l'IP et les coordonnées de contact

Savoir à qui appartient une adresse IP est particulièrement important lorsqu'il faut contacter le propriétaire pour des questions juridiques, des abus ou des incidents de sécurité.

Une recherche Whois fournit généralement ces informations — nom de l'organisation ou de la personne, adresse postale, numéro de téléphone et adresse email.

Utiliser Deep Whois sur iOS :

Les informations de propriétaire et de contact sont affichées dans la réponse Whois.

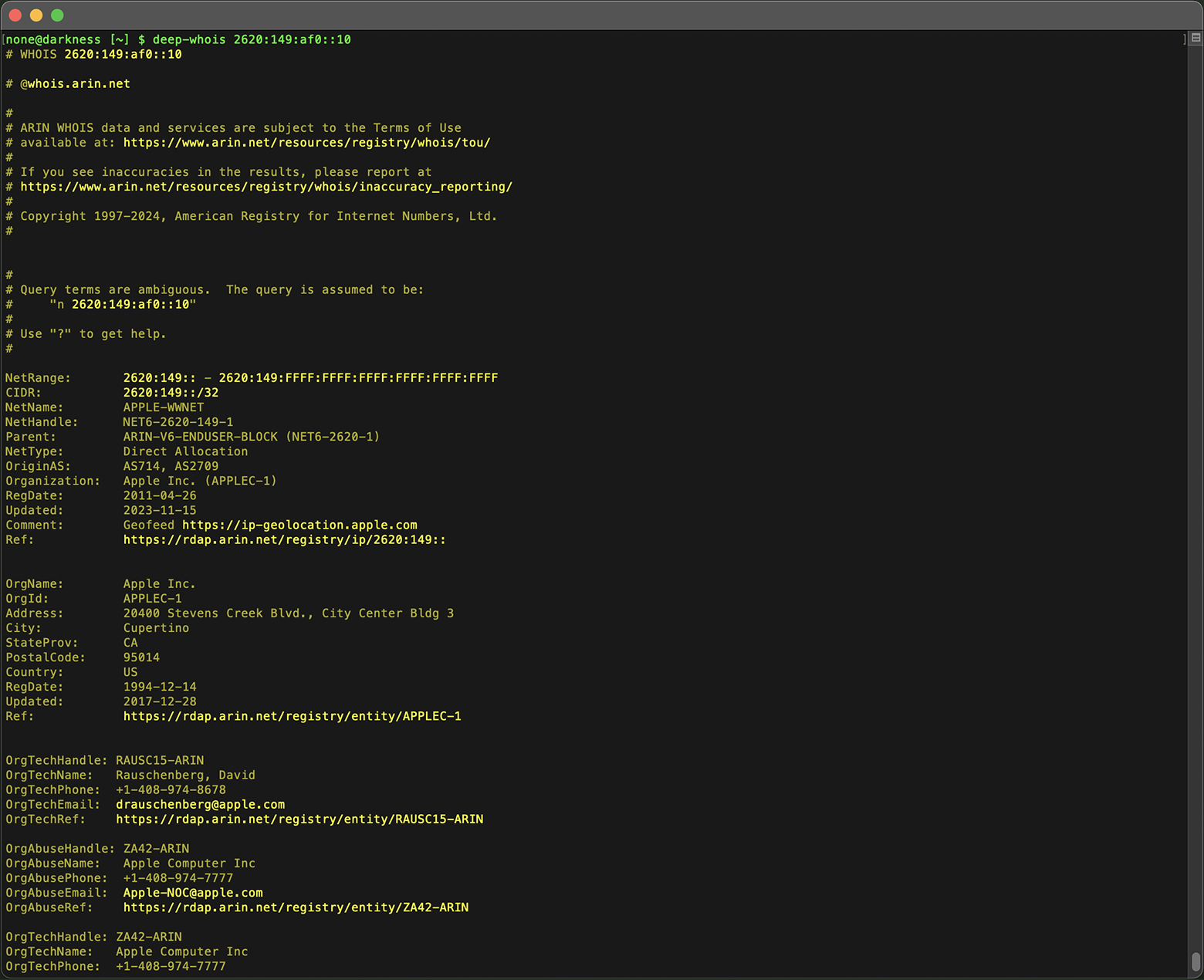

Utiliser Deep Whois dans le Terminal :

La commande suivante affiche les informations de propriétaire :

deep-whois 2620:149:af0::10

Si l'IP appartient à une grande organisation, vous pouvez également voir les données d'un service ou d'une personne de contact spécifique.

Conseils supplémentaires :

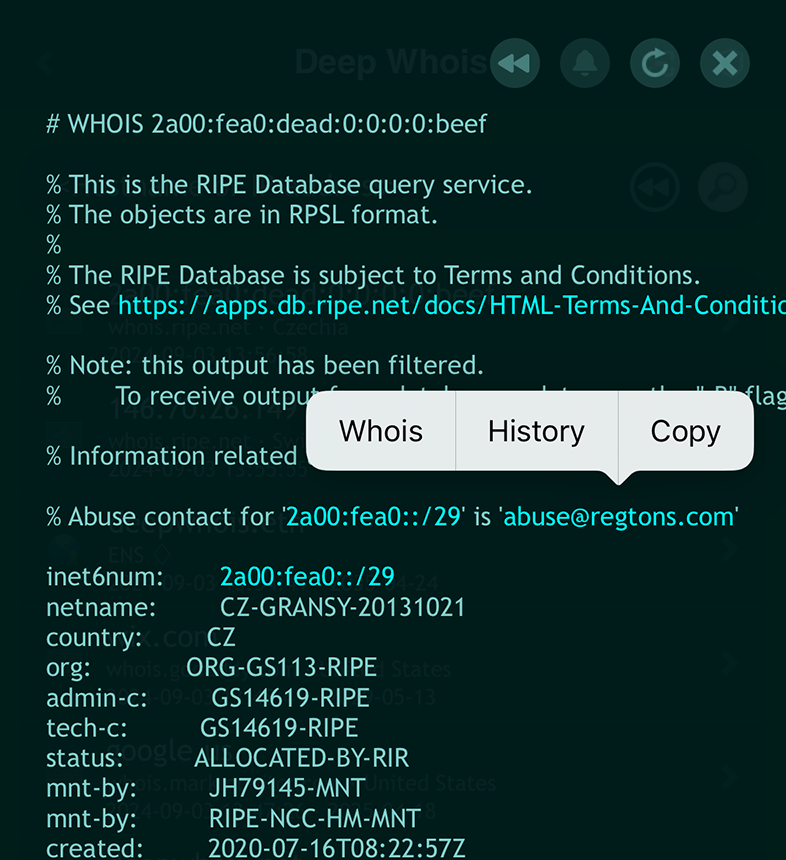

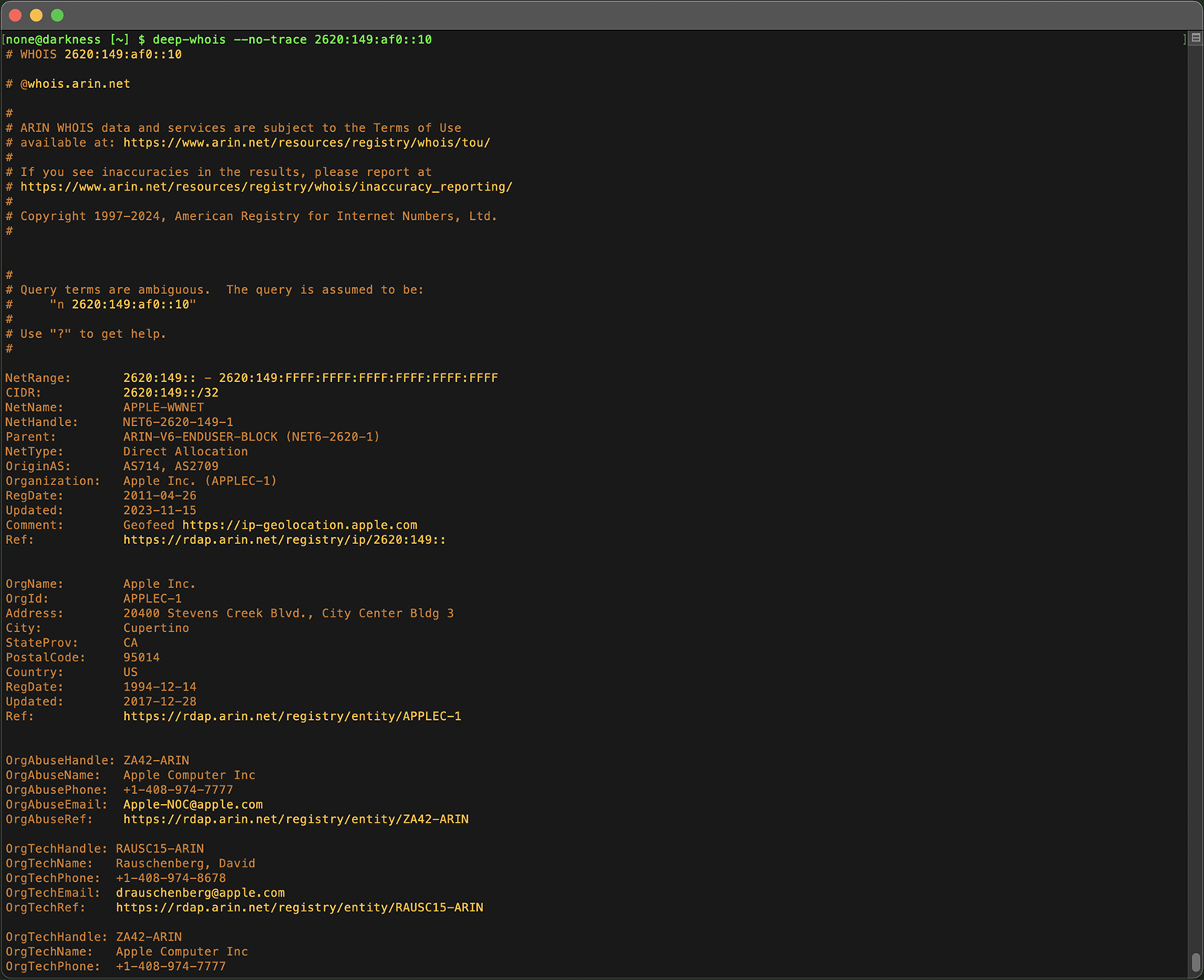

#1 : Suivre les résultats Whois intermédiaires

Sur iOS, vous pouvez ajouter l'option « +trace » à la requête pour afficher les réponses Whois IPv4 et IPv6 intermédiaires provenant des serveurs en amont.

Cela donne une vision plus complète du routage et de l'allocation des adresses IP au fur et à mesure que les requêtes traversent différents serveurs.

Dans la version Terminal pour macOS, Linux et FreeBSD, la trace est activée par défaut, mais si elle n'est pas nécessaire pour une enquête donnée, vous pouvez masquer les données supplémentaires avec l'option « --no-trace ».

Étape #3 : Identifier le registre Internet régional (RIR) de l'adresse IP

Chaque adresse IP est allouée par un registre Internet régional (RIR), qui gère l'espace d'adressage dans une zone géographique donnée.

Connaître le RIR aide à comprendre quelles règles s'appliquent à l'adresse et vers quel registre se tourner pour des demandes supplémentaires.

Les informations sur le RIR sont incluses dans la réponse Whois et indiquent quel registre gère l'adresse IP : ARIN, RIPE, APNIC, LACNIC ou AFRINIC.

Utiliser Deep Whois sur iOS :

L'ajout de l'option « +trace » à la requête sur iOS est utile pour inclure les résultats intermédiaires qui affichent les données directement depuis le serveur Whois du RIR.

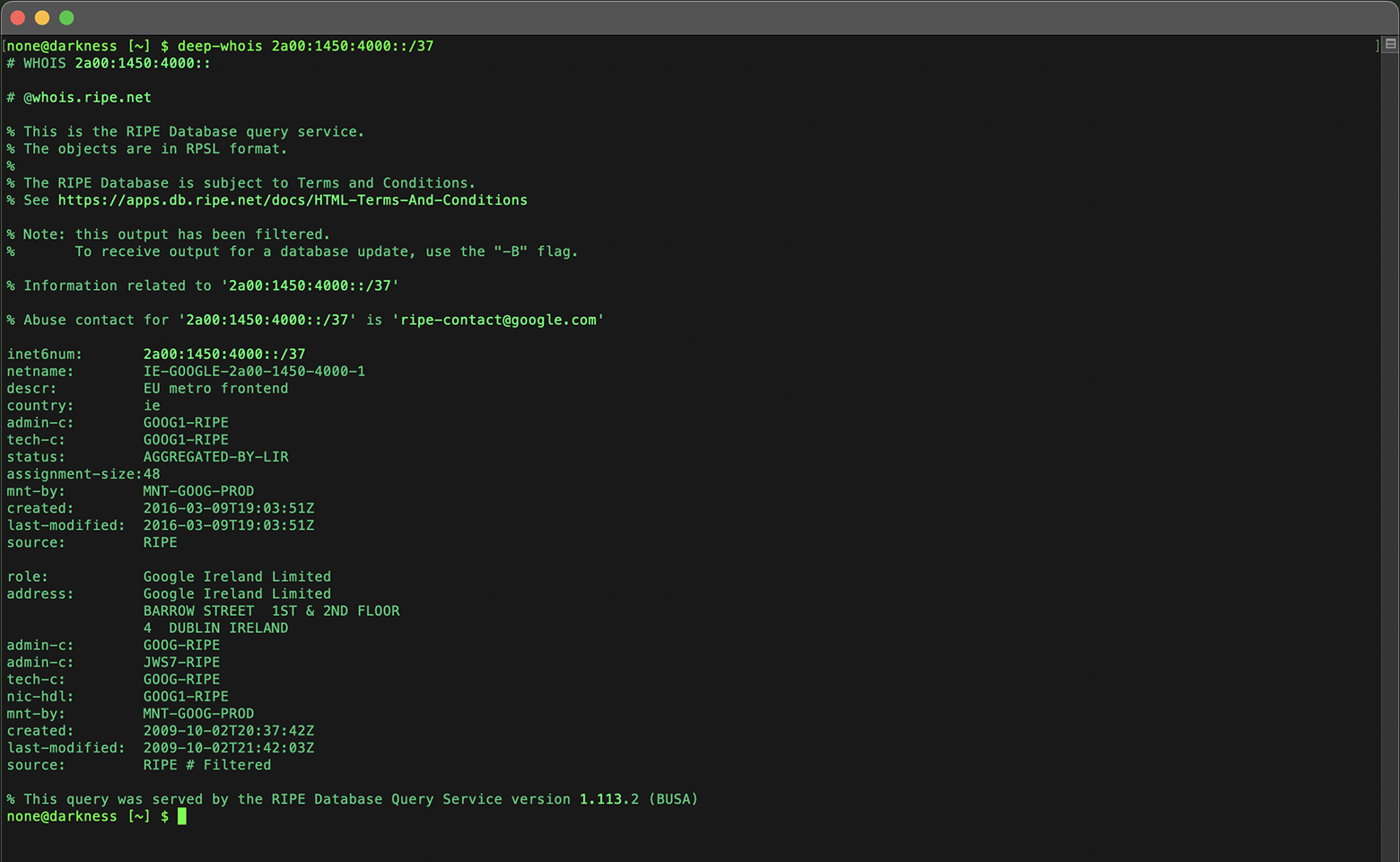

Utiliser Deep Whois dans le Terminal :

La sortie Whois indique le RIR qui gère l'adresse IP :

deep-whois 2a00:1450:401b:800::200e

Vous pouvez identifier le RIR via le nom des serveurs intermédiaires ou via le propriétaire de la base Whois.

Recherchez les abréviations ARIN, RIPE, APNIC, LACNIC et AFRINIC — ce sont les registres régionaux responsables de différentes parties du monde.

Comprendre quel RIR gère l'adresse IP aide à déterminer la région d'origine et l'organisation compétente pour traiter les litiges ou incidents liés à cette adresse.

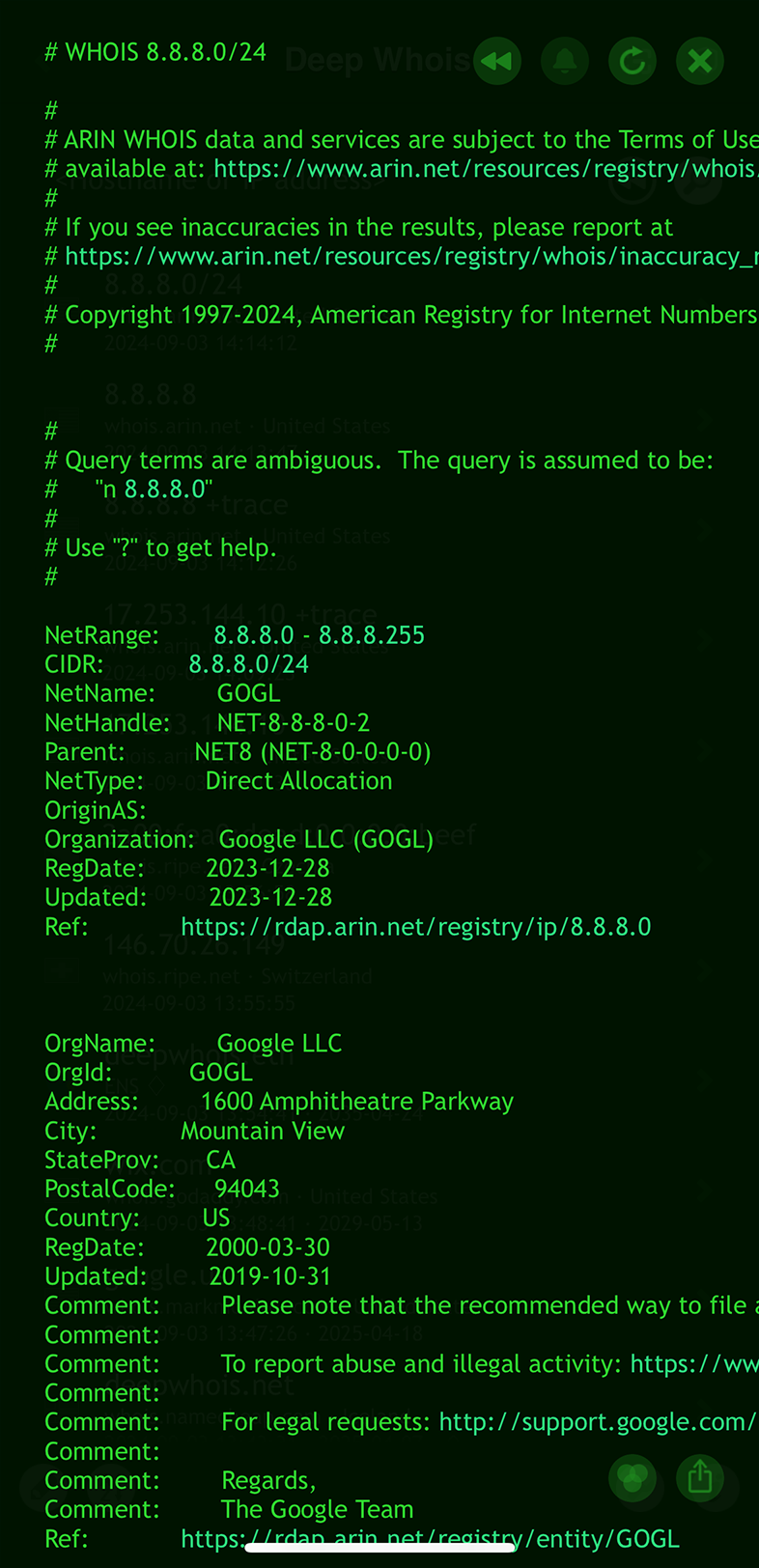

Étape #4 : Analyser l'allocation de l'IP et la notation CIDR

Les adresses IP sont généralement allouées par blocs décrits en notation CIDR (Classless Inter-Domain Routing). L'analyse du CIDR permet de déterminer la taille du bloc, le rôle de l'IP dans ce bloc et son appartenance à un réseau plus large.

Utiliser Deep Whois sur iOS :

La notation CIDR apparaît dans la section des détails de l'adresse IP.

Vous pouvez toucher l'adresse de réseau avec la notation CIDR, ouvrir le menu contextuel et choisir « Whois » pour voir les détails du bloc.

Utiliser Deep Whois dans le Terminal :

Examinez les données CIDR dans la réponse Whois et, si besoin, lancez une nouvelle requête sur le bloc :

deep-whois 2a00:1450:4000::/37

L'analyse du bloc CIDR permet de savoir si l'adresse IP fait partie d'un réseau plus large, ce qui est utile pour la cartographie de réseau et l'analyse de menaces.

Étape #5 : Effectuer une recherche IP inverse (Reverse IP)

Les recherches IP inverses permettent de trouver les domaines hébergés sur la même adresse IP.

Cela aide à identifier l'ensemble des ressources contrôlées par une même organisation, à découvrir des sites liés ou à évaluer l'utilisation globale d'une adresse IP.

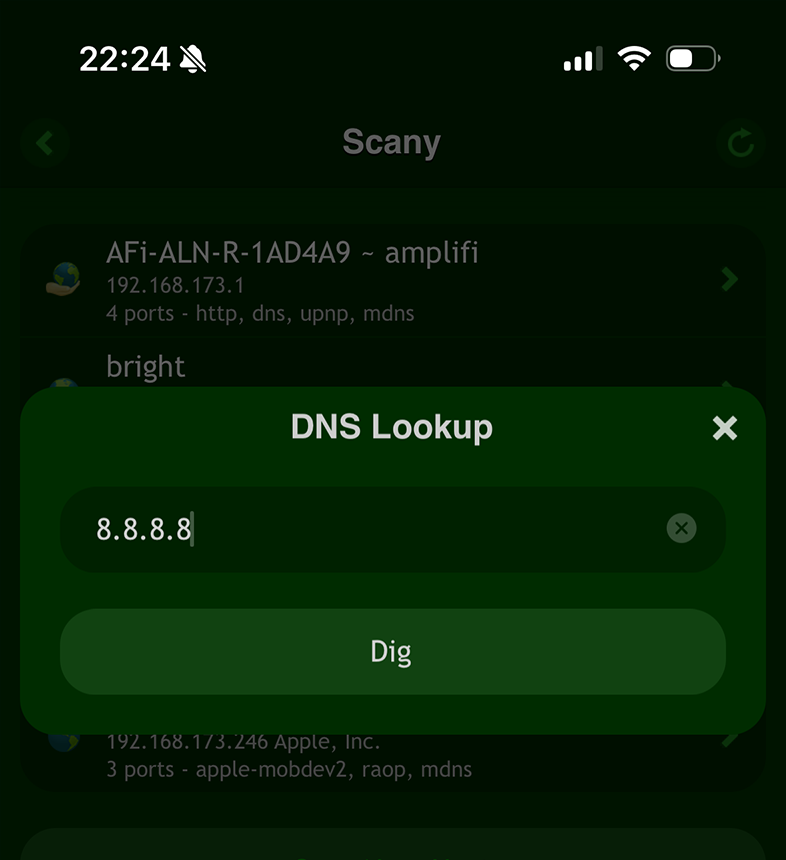

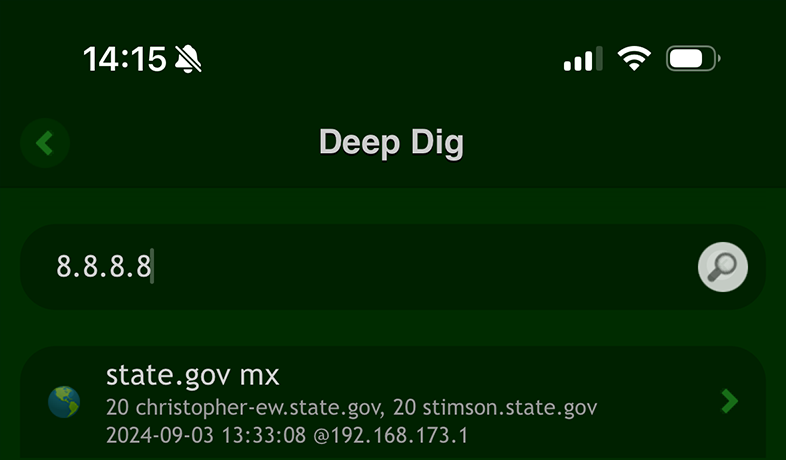

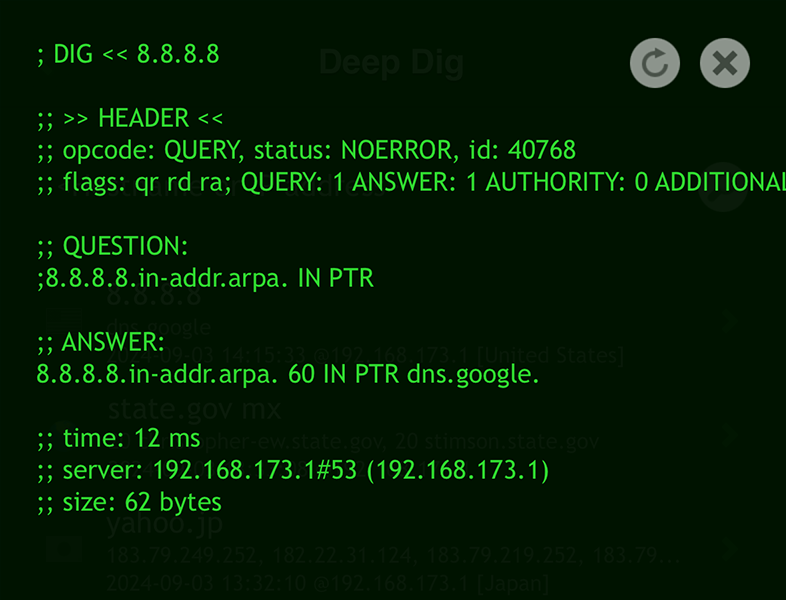

Sur iOS :

Utilisez l'outil « DNS Lookup » dans l'app Scany.

Vous pouvez aussi utiliser directement l'app Deep Dig.

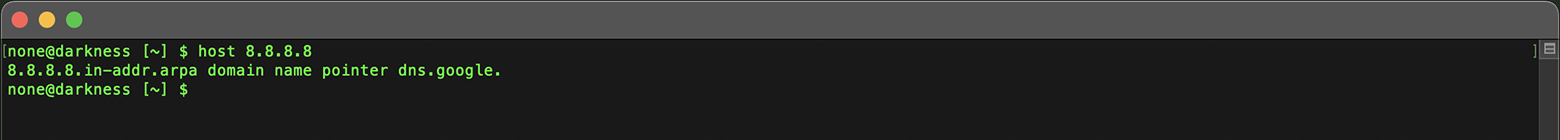

Dans le Terminal :

Utilisez la commande host en indiquant l'adresse IP comme argument :

host 8.8.8.8

Une recherche IP inverse peut révéler un ensemble de domaines liés et offrir une vision plus complète de la présence en ligne d'une organisation.

Une fois le nom de domaine associé à l'adresse IP identifié, vous pouvez poursuivre l'enquête en lançant une recherche Whois sur ce domaine.

Vous obtiendrez ainsi des informations détaillées sur le propriétaire du domaine, son enregistrement et d'autres éléments clés.

Étape #6 : Identifier l'hébergeur de l'adresse IP

Les informations sur l'hébergeur donnent un aperçu de l'infrastructure derrière l'adresse IP et des vulnérabilités potentielles.

Elles permettent aussi de savoir si l'IP est hébergée chez un prestataire réputé ou chez un fournisseur à la réputation douteuse.

Pour la plupart des sites, le propriétaire de l'adresse IP est leur fournisseur d'hébergement.

Ce n'est toutefois pas le cas des grandes entreprises qui utilisent leurs propres blocs d'adresses.

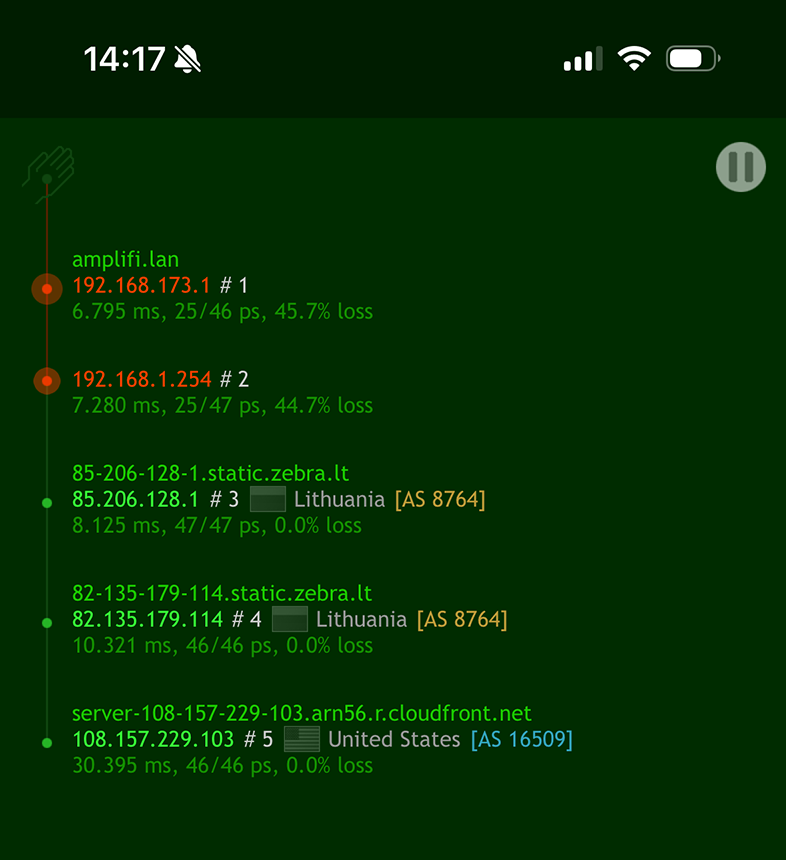

Dans ces situations, il est utile d'identifier le « hop » routable le plus proche de l'adresse IP étudiée.

Ce nœud est généralement lié à l'hébergeur ou au data center, ce qui donne une vision plus précise de l'infrastructure derrière le site.

Sur iOS :

Vous pouvez utiliser l'outil Trace de l'app Scany ou l'app dédiée Nice Trace.

Dans le Terminal :

Utilisez l'outil en ligne de commande traceroute :

traceroute one.one.one.one

Comprendre l'infrastructure d'hébergement aide à prendre des décisions éclairées, notamment lors de l'évaluation de la sécurité et de la fiabilité d'une adresse IP.

Étape #7 : Géolocaliser l'adresse IP

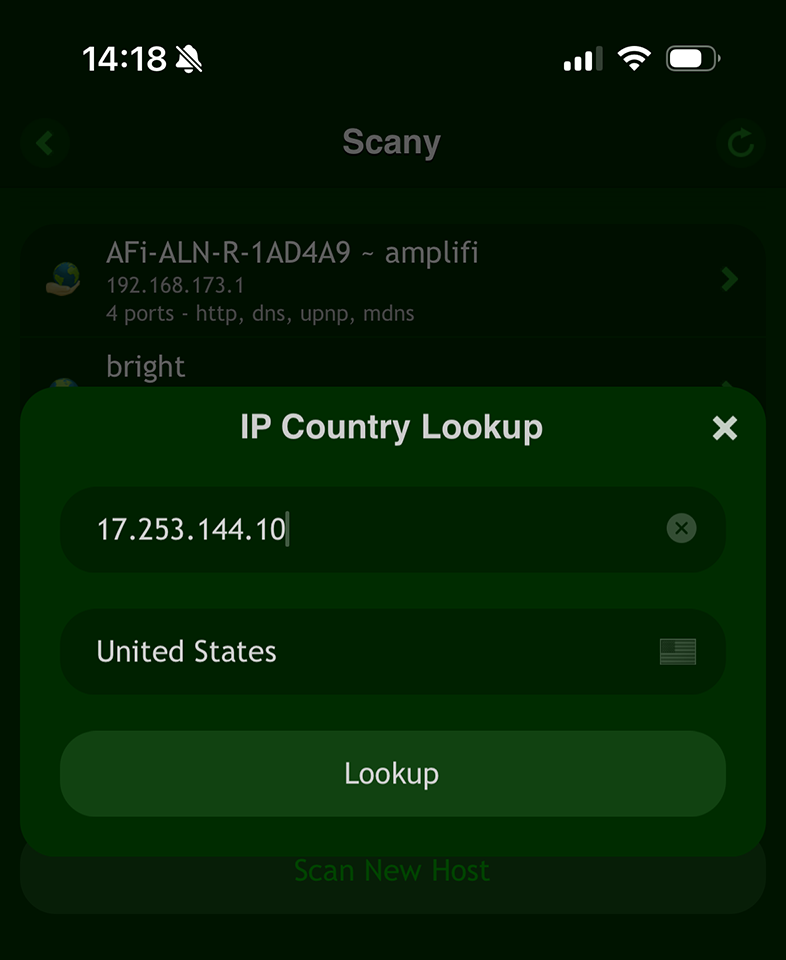

Identifier la localisation géographique d'une adresse IP est important lors de l'investigation d'activités suspectes ou pour vérifier la légitimité de connexions.

La géolocalisation peut indiquer le pays, la région, la ville, voire parfois un quartier précis.

Les utilisateurs peuvent rapidement déterminer le pays d'une adresse IP à l'aide de l'outil « IP Country Lookup » dans l'app Scany sur iOS :

Saisissez simplement l'adresse IP :

La géolocalisation d'une adresse IP est particulièrement utile pour identifier la source de cybermenaces ou comprendre où se situent physiquement les serveurs.

Elle aide aussi à confronter les données Whois avec la localisation réelle.

Un écart apparent peut paraître suspect, mais il est souvent dû à des retards de mise à jour des bases de données.

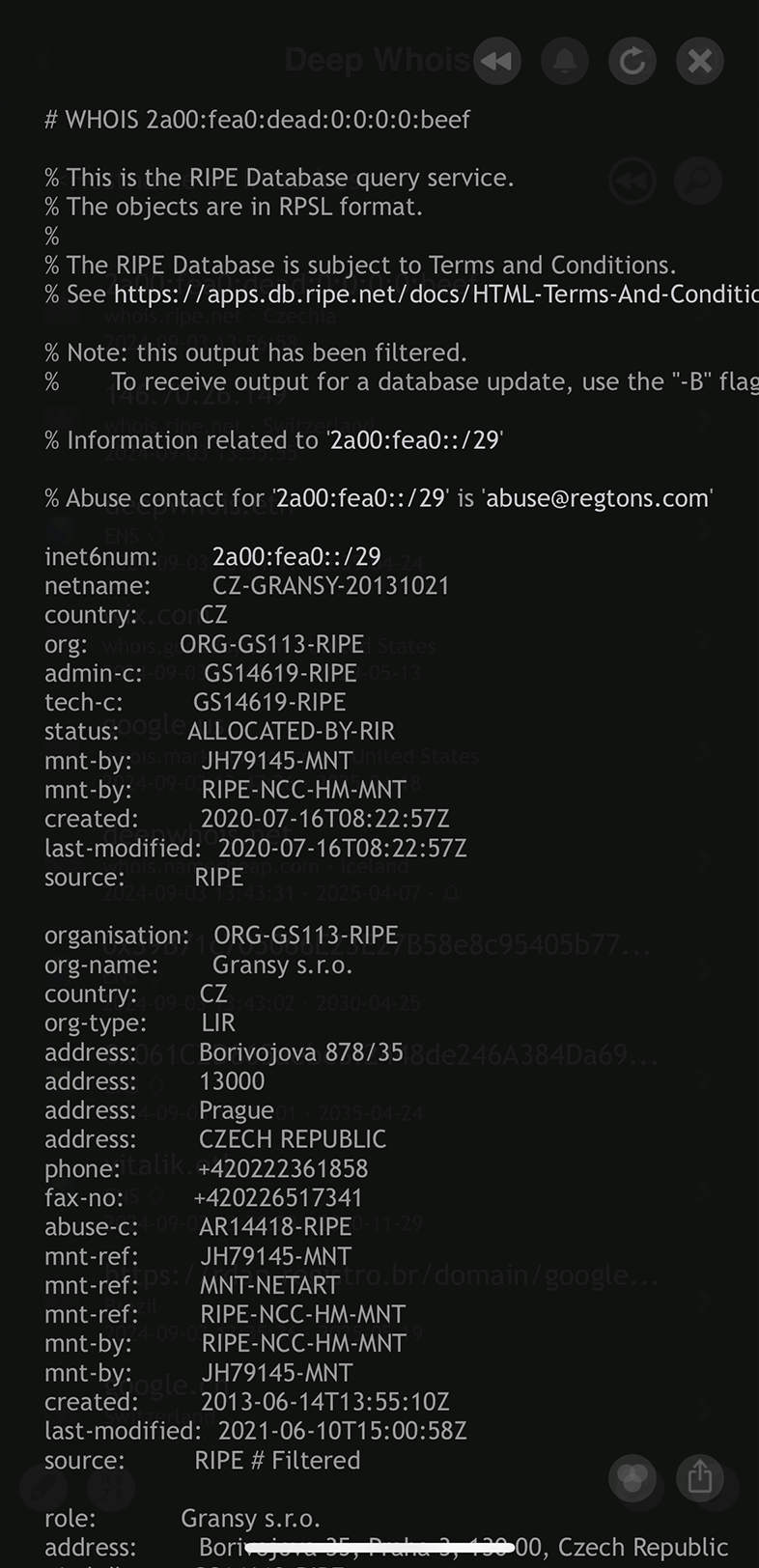

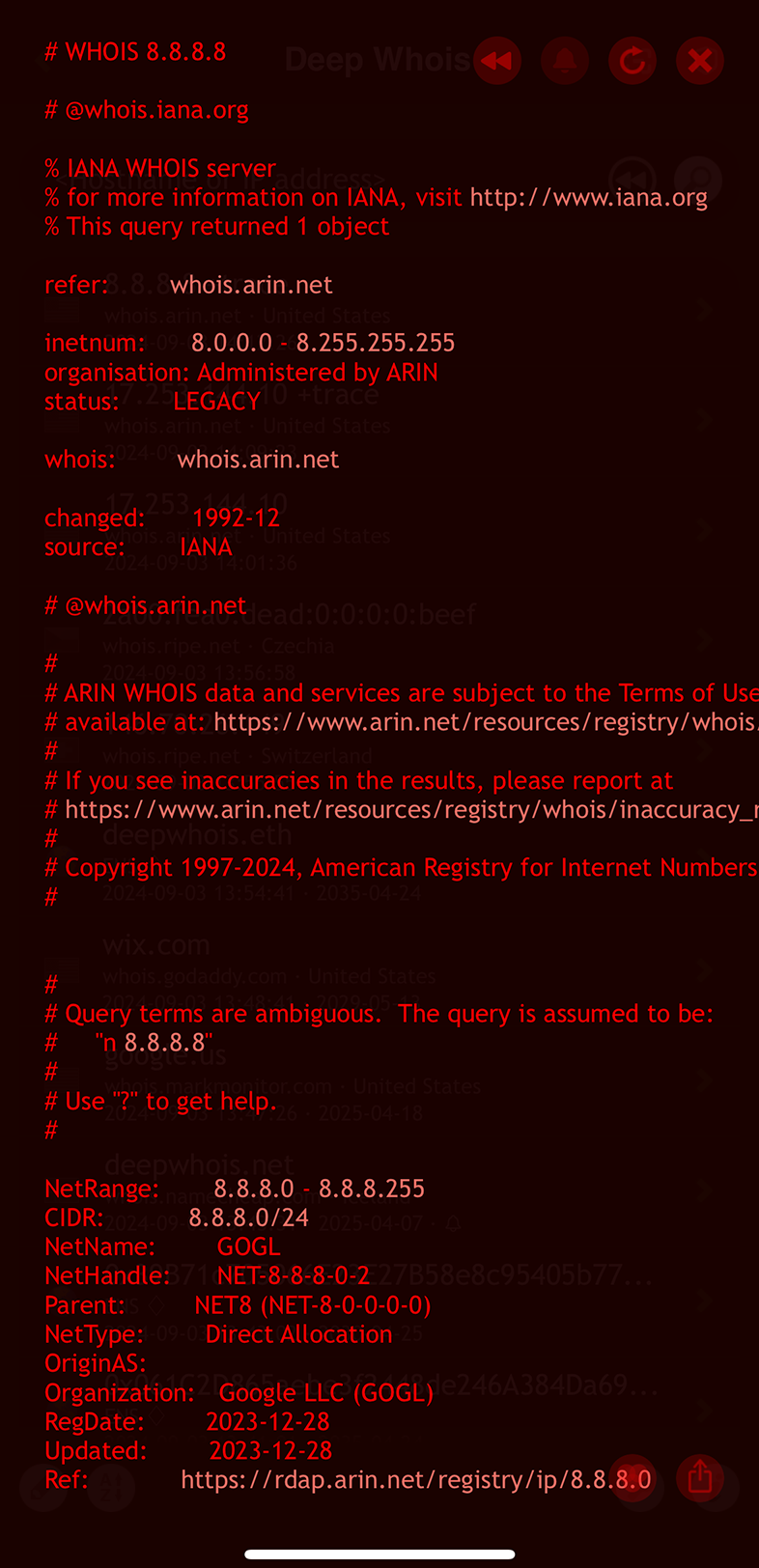

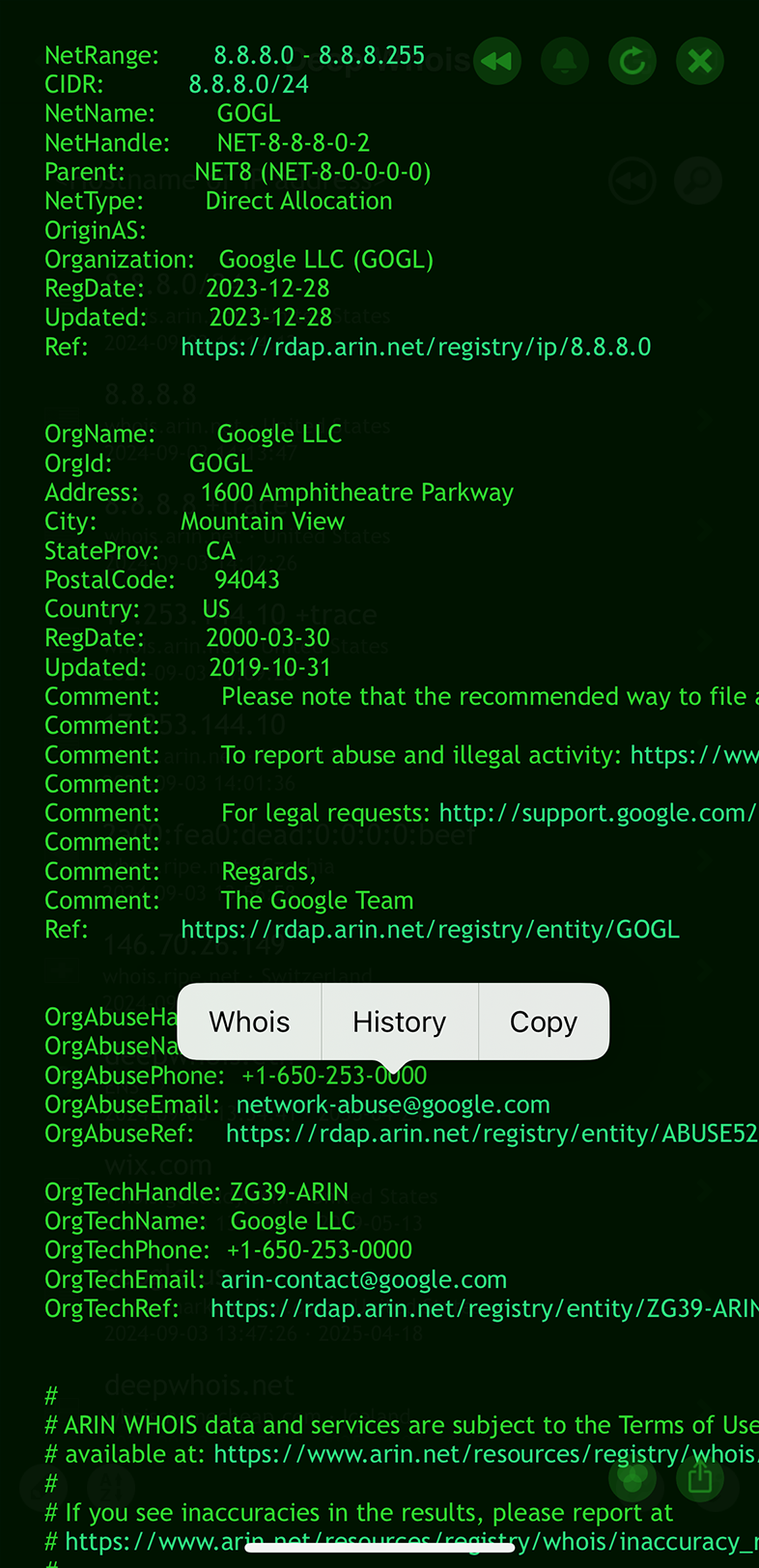

Étape #8 : Analyser les contacts Whois pour les abus (Abuse) de l'adresse IP

Les contacts abuse sont fréquemment inclus dans les enregistrements Whois des adresses IP et permettent de signaler spam, phishing et autres activités malveillantes.

Savoir trouver et utiliser ces contacts est essentiel pour réagir efficacement aux incidents de sécurité.

Utiliser Deep Whois sur iOS :

Repérez dans les données Whois les blocs contenant des contacts abuse lors de la recherche sur une adresse IP.

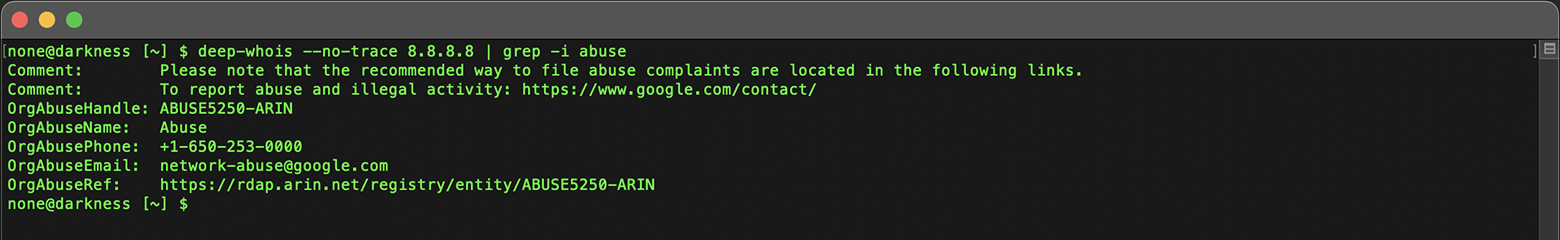

Utiliser Deep Whois dans le Terminal :

Trouvez les contacts abuse avec la commande :

deep-whois --no-trace 8.8.8.8 | grep -i abuse

Signaler les abus aux bons contacts aide à réduire les risques associés aux adresses IP malveillantes et renforce la sécurité globale du réseau.

Étape #9 : Enregistrer et exporter les données IP-Whois

Une fois l'analyse de l'adresse IP terminée, il est important de conserver et d'exporter les résultats pour un travail ultérieur ou pour vos rapports.

Cette documentation est indispensable pour prendre des décisions concernant l'IP ou pour préparer des rapports destinés à vos équipes et à vos clients.

Utiliser Deep Whois sur iOS :

Exportez les résultats directement depuis l'app dans un format pratique.

Utiliser Deep Whois dans le Terminal :

Enregistrez la sortie Whois dans un fichier pour un accès ultérieur :

deep-whois 8.8.8.8 > whois-ip-results.txt

Disposer d'une copie sauvegardée des résultats permet d'y revenir à tout moment et garantit que votre enquête est correctement documentée.

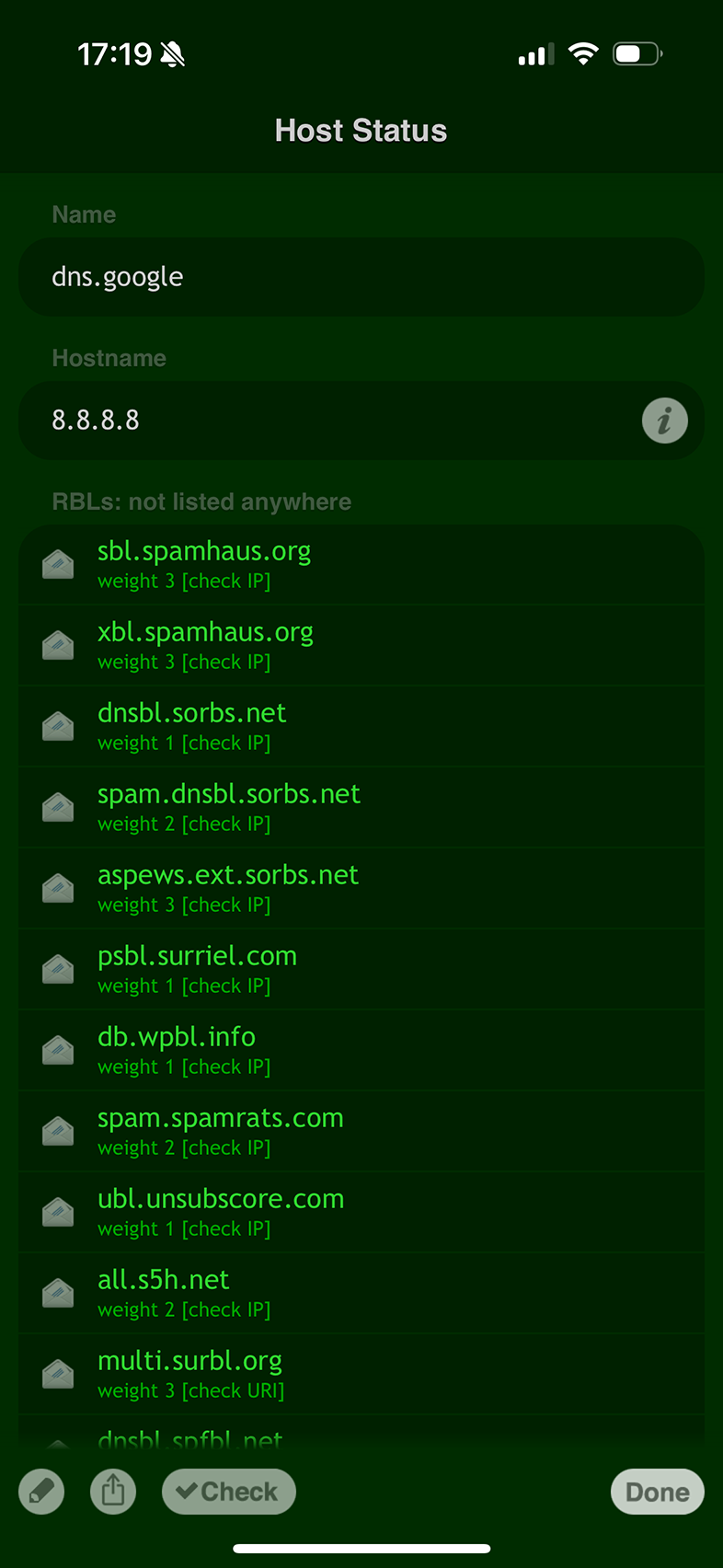

Étape supplémentaire : Surveiller régulièrement la réputation et les listes noires de l'adresse IP

La réputation d'une adresse IP peut évoluer au fil du temps, en particulier si elle est associée à du spam ou du phishing.

Il est important de contrôler régulièrement la réputation d'une adresse IP et sa présence dans des listes noires afin de s'assurer qu'elle reste fiable et ne représente pas un risque pour votre infrastructure.

Sur iOS, vous pouvez utiliser l'app RBL Status pour surveiller facilement la réputation de l'adresse IP et sa présence dans les listes noires.

L'app vous donne une vue à jour de la présence (ou non) de l'IP dans des listes noires, ce qui aide à préserver une réputation sûre et fiable.

En surveillant régulièrement la réputation d'une adresse IP, vous pouvez agir à temps pour préserver sa fiabilité et résoudre les problèmes avant qu'ils ne se transforment en incidents majeurs.

Conclusion : améliorer vos enquêtes sur les adresses IP avec la recherche Whois

En suivant ces étapes, vous pouvez mener des enquêtes complètes sur les adresses IP avec Deep Whois — aussi bien dans l'app iOS que dans le Terminal sur macOS, Linux et FreeBSD.

Ce guide vous fournit les outils et la compréhension nécessaires pour analyser tous les aspects d'une adresse IP — du propriétaire et de la géolocalisation aux détails techniques avancés.

Que vous souhaitiez renforcer la sécurité, réaliser un audit réseau ou simplement mieux comprendre ce qui se cache derrière une adresse IP donnée, ce guide vous aidera à tirer le meilleur parti de la recherche Whois et à obtenir une vision complète de l'IP qui vous intéresse.