Een IP-adres onderzoeken

met een Whois-zoekopdracht

Bijgewerkt: 1 dec. 2025

Inzicht krijgen in wat er schuilgaat achter een IP-adres kan om allerlei redenen cruciaal zijn — of u nu de bron van verdachte activiteit probeert te achterhalen, de legitimiteit van een website controleert of simpelweg informatie verzamelt voor een netwerkaudit.

In deze gids doorlopen we stap voor stap hoe u een IP-adres onderzoekt met een Whois-zoekopdracht, met behulp van de krachtige Deep Whois-app en de opdrachtregeltool.

Aan het einde beschikt u over alle informatie die u nodig hebt om de achtergrond, eigenaar, locatie en andere kritieke gegevens te begrijpen die aan een IP-adres zijn gekoppeld.

Hier is een stapsgewijze gids voor het uitvoeren van een IP-Whois-zoekopdracht:

→ Stap #1: Een basis-Whois-zoekopdracht uitvoeren voor een IP-adres

→ Stap #2: De IP-eigenaar en contactgegevens identificeren

→ Stap #3: De regionale internetregistry (RIR) van het IP-adres bepalen

→ Stap #4: IP-adresallocatie en CIDR-notatie analyseren

→ Stap #5: Reverse IP-zoekopdrachten uitvoeren

→ Stap #6: De hostingprovider van het IP-adres controleren

→ Stap #7: De geolocatie van het IP-adres bepalen

→ Stap #8: Whois-contactgegevens voor misbruik (abuse) van IP-adressen analyseren

→ Stap #9: IP-Whois-gegevens opslaan en exporteren

Laten we beginnen.

Stap #1: Een basis-Whois-zoekopdracht uitvoeren voor een IP-adres

De eerste stap bij het onderzoeken van een IP-adres is het uitvoeren van een basis-Whois-zoekopdracht. Deze geeft u de belangrijkste gegevens, zoals de organisatie-eigenaar, contactinformatie, de regionale internetregistry (RIR) die verantwoordelijk is voor het IP-adres, en de geografische locatie.

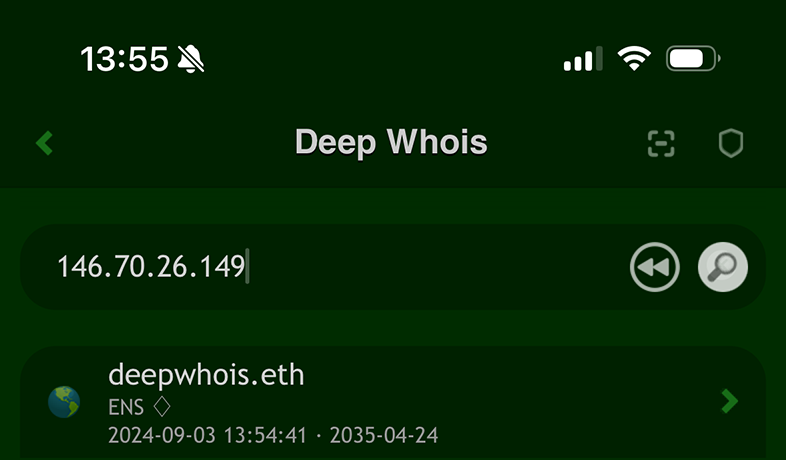

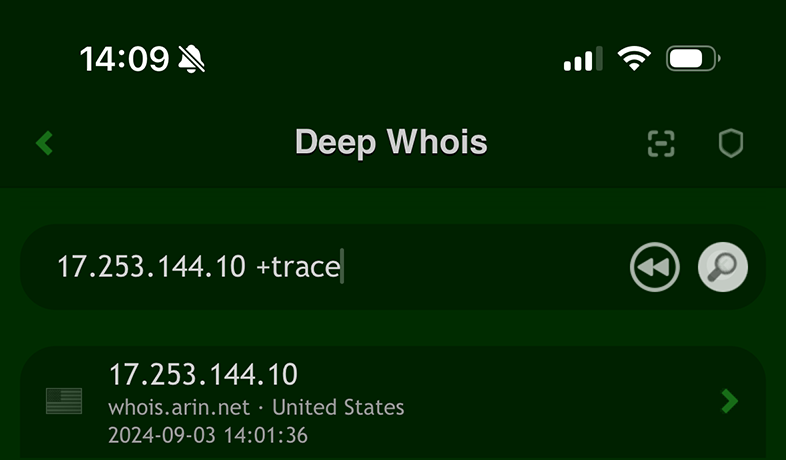

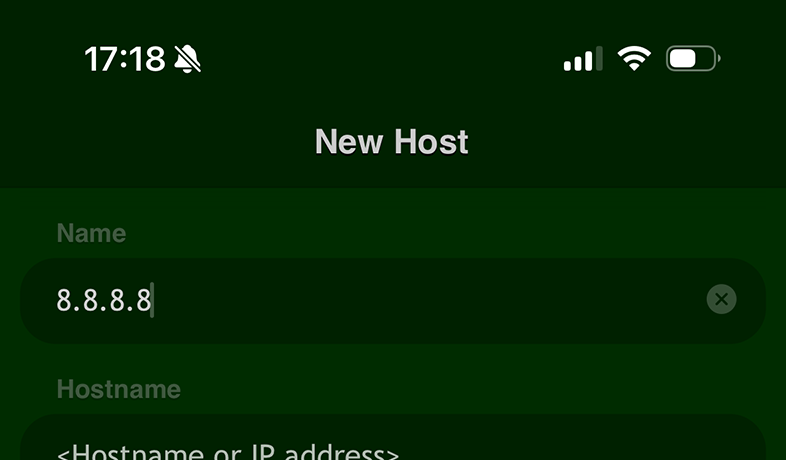

Deep Whois gebruiken op iOS:

Open de Deep Whois-app en voer het IP-adres in het zoekveld in.

Tik daarna op ‘Lookup' om de Whois-gegevens op te halen.

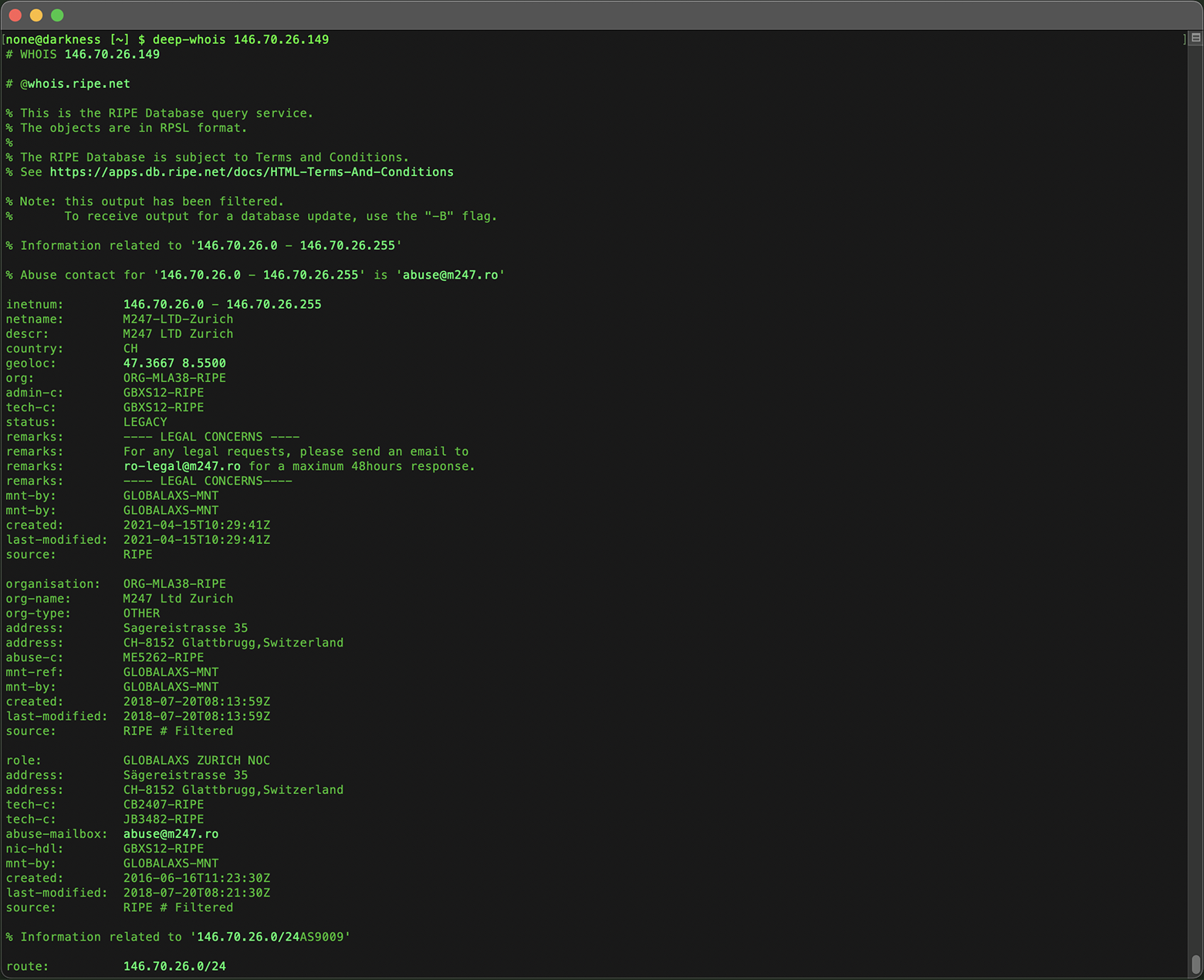

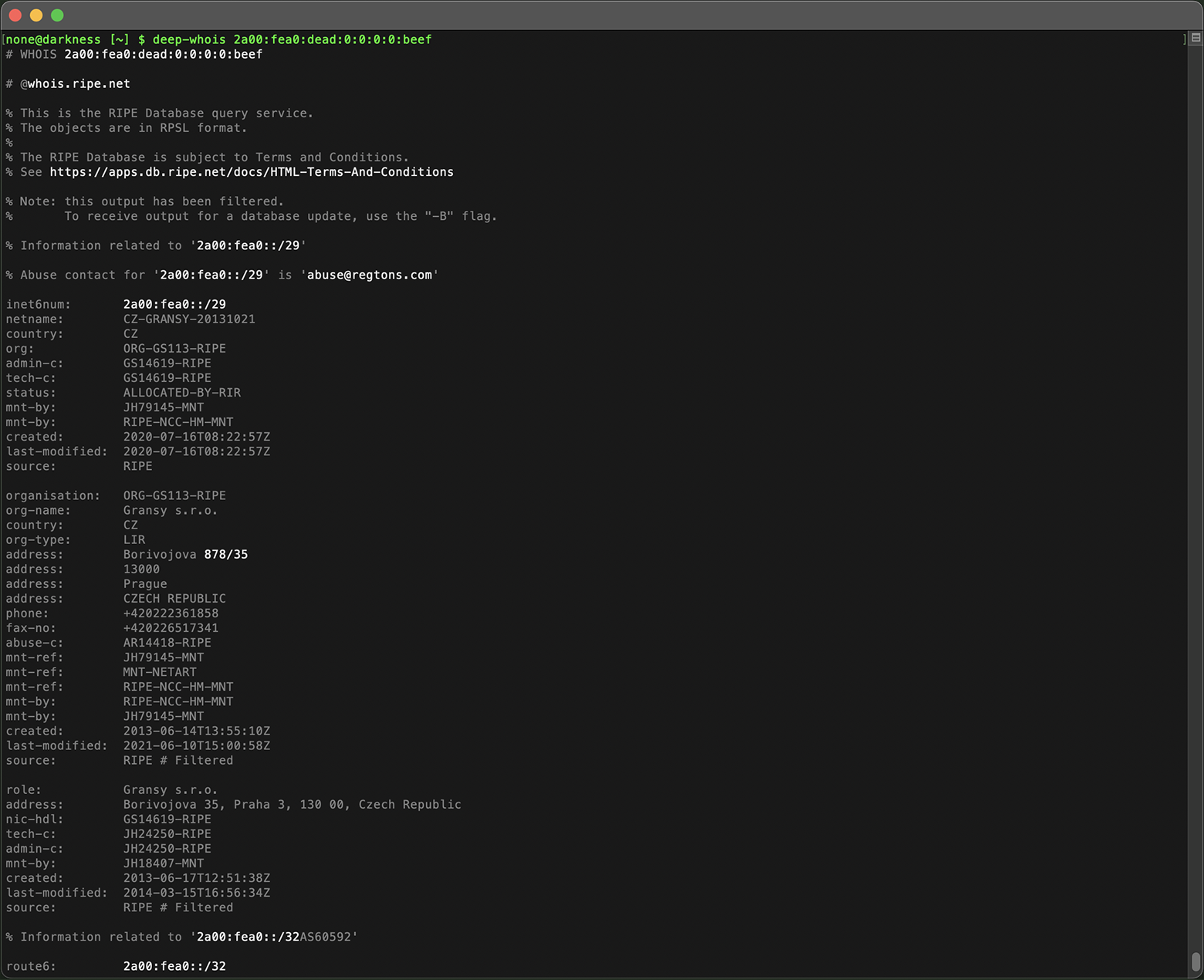

Deep Whois gebruiken in de terminal:

Voer de volgende opdracht uit:

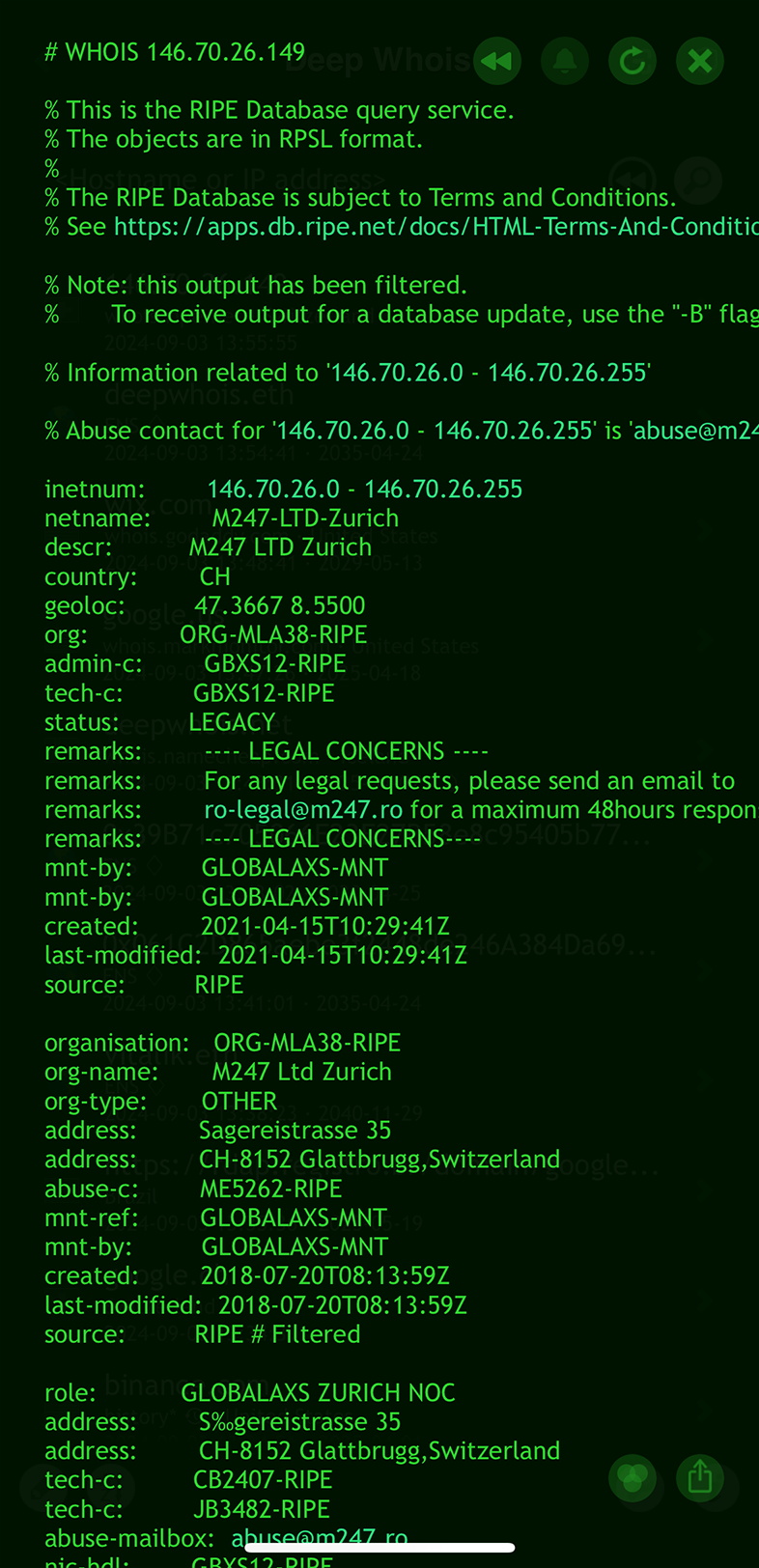

deep-whois 146.70.26.149

Deze basiszoekopdracht geeft een snel overzicht van het IP-adres en biedt inzicht in de eigenaar, de bijbehorende organisatie en de geografische regio.

Deep Whois vereenvoudigt het onderzoeken van IP-adressen door automatisch te bepalen welke database moet worden bevraagd, zonder dat u een specifieke bron hoeft op te geven.

Het ondersteunt naadloos alle belangrijke IP-Whois-databases, waaronder ARIN, RIPE, APNIC, LACNIC en AFRINIC, evenals verwijzingsservers.

Zo bent u verzekerd van de meest nauwkeurige en uitgebreide informatie voor elk IP-adres, ongeacht de regionale allocatie.

Extra tips:

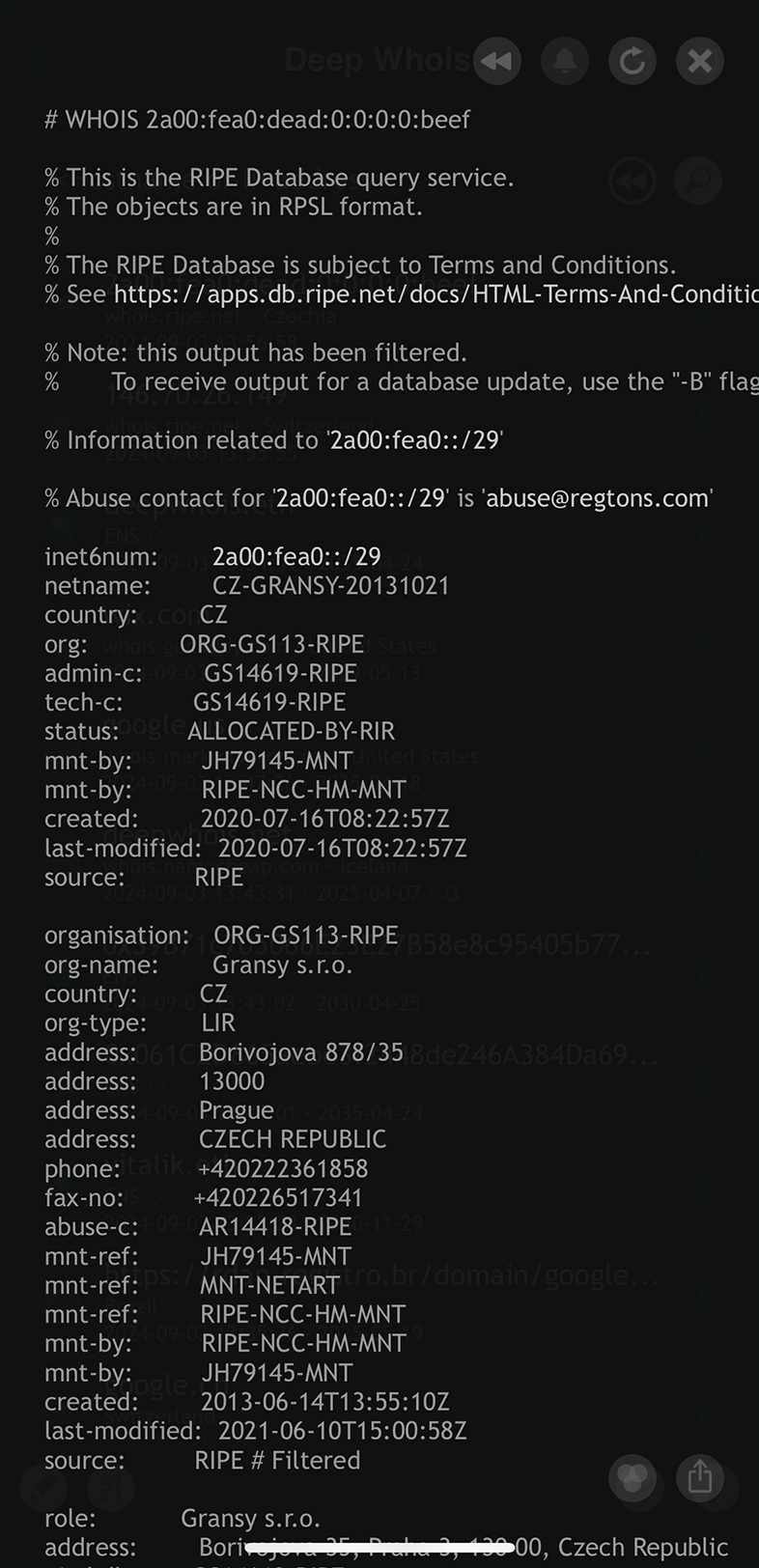

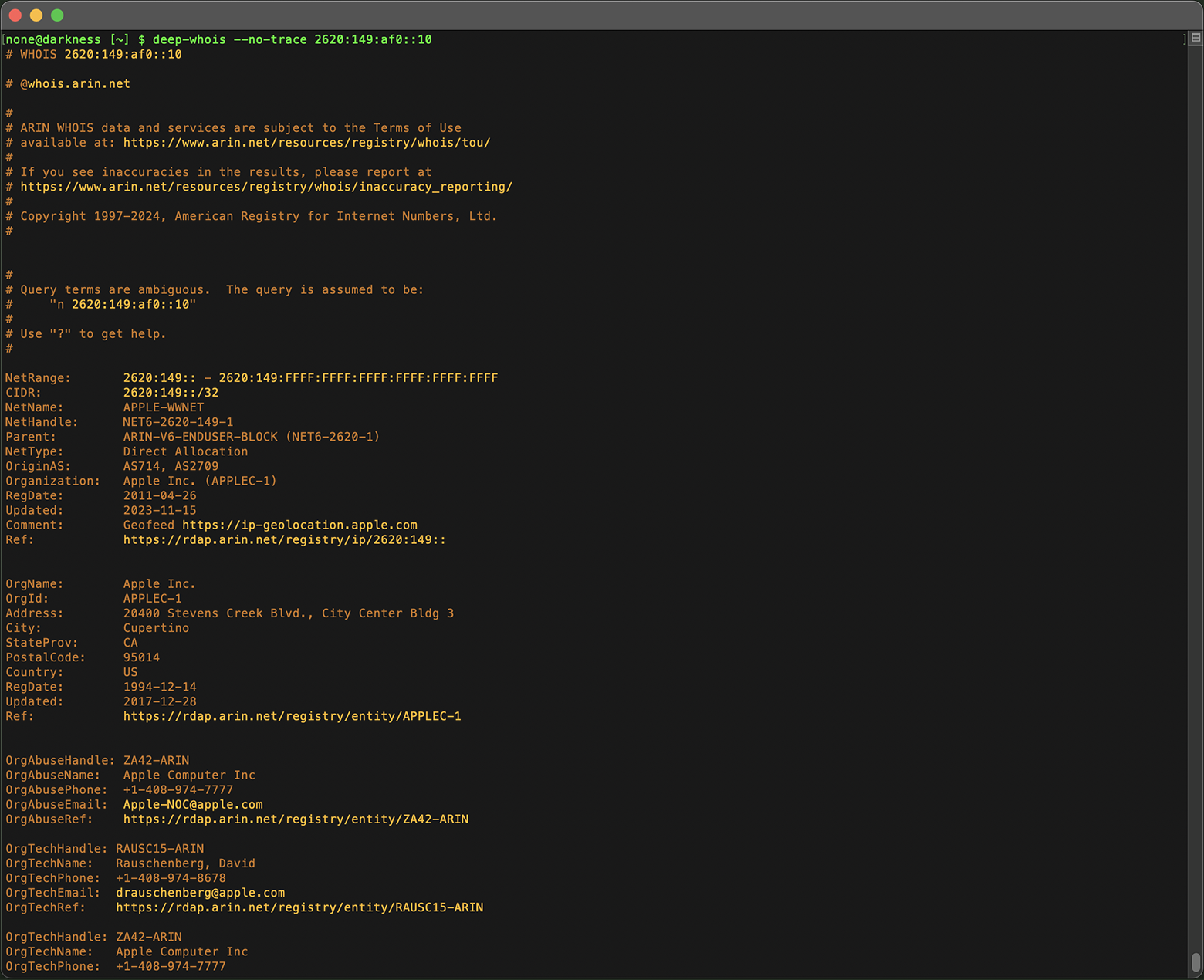

#1: IPv6-Whois-query's uitvoeren

Deep Whois is ontworpen om zowel IPv4- als IPv6-adressen probleemloos te verwerken binnen één invoerveld.

Of u nu een ouder IPv4-adres of een nieuwer IPv6-adres onderzoekt, Deep Whois herkent en verwerkt de query automatisch en levert gedetailleerde Whois-gegevens.

Deze flexibiliteit zorgt ervoor dat u grondige IP-onderzoeken kunt uitvoeren, ongeacht de protocolversie — allemaal vanuit één gebruiksvriendelijke interface.

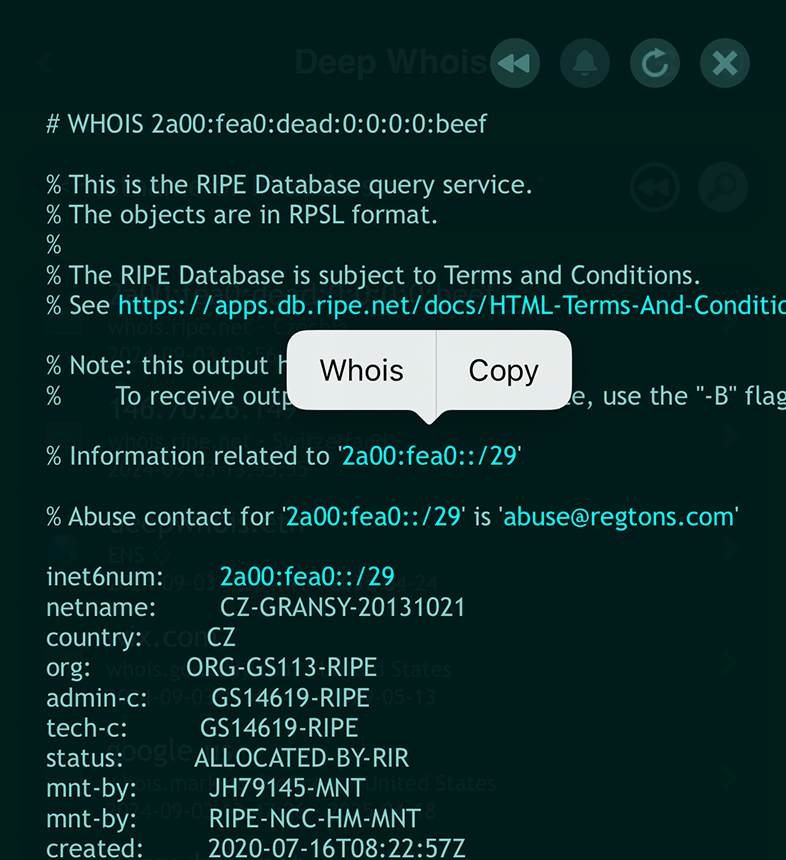

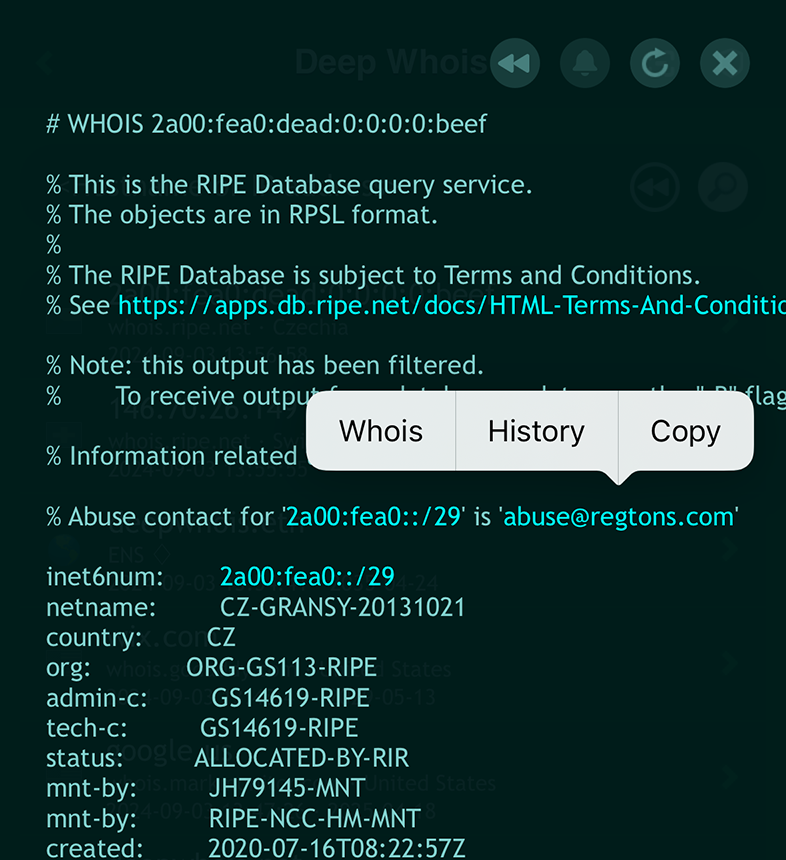

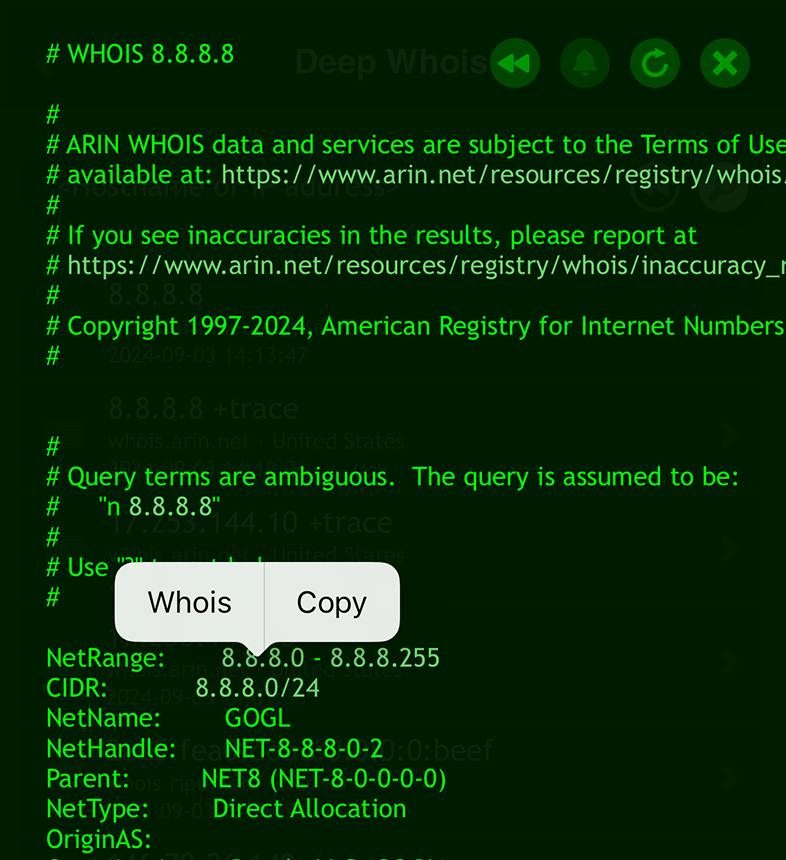

#2: Eenvoudig Whois-bladeren op iOS

Op iOS is het bekijken van Whois-informatie net zo soepel als het navigeren door webpagina's met klikbare links.

De app detecteert en markeert automatisch belangrijke gegevens — zoals domeinnamen, hostnamen, URL's, e-mailadressen, IPv4- en IPv6-adressen en netwerken — met een helderdere kleur zodat ze snel opvallen.

Om verder te gaan tikt u eenvoudig op de gemarkeerde link; er verschijnt dan een contextmenu.

Door daar de optie ‘Whois' te kiezen, voert u direct een query uit voor de betreffende Whois-gegevens, zodat het onderzoeken van domeindetails zowel intuïtief als efficiënt wordt.

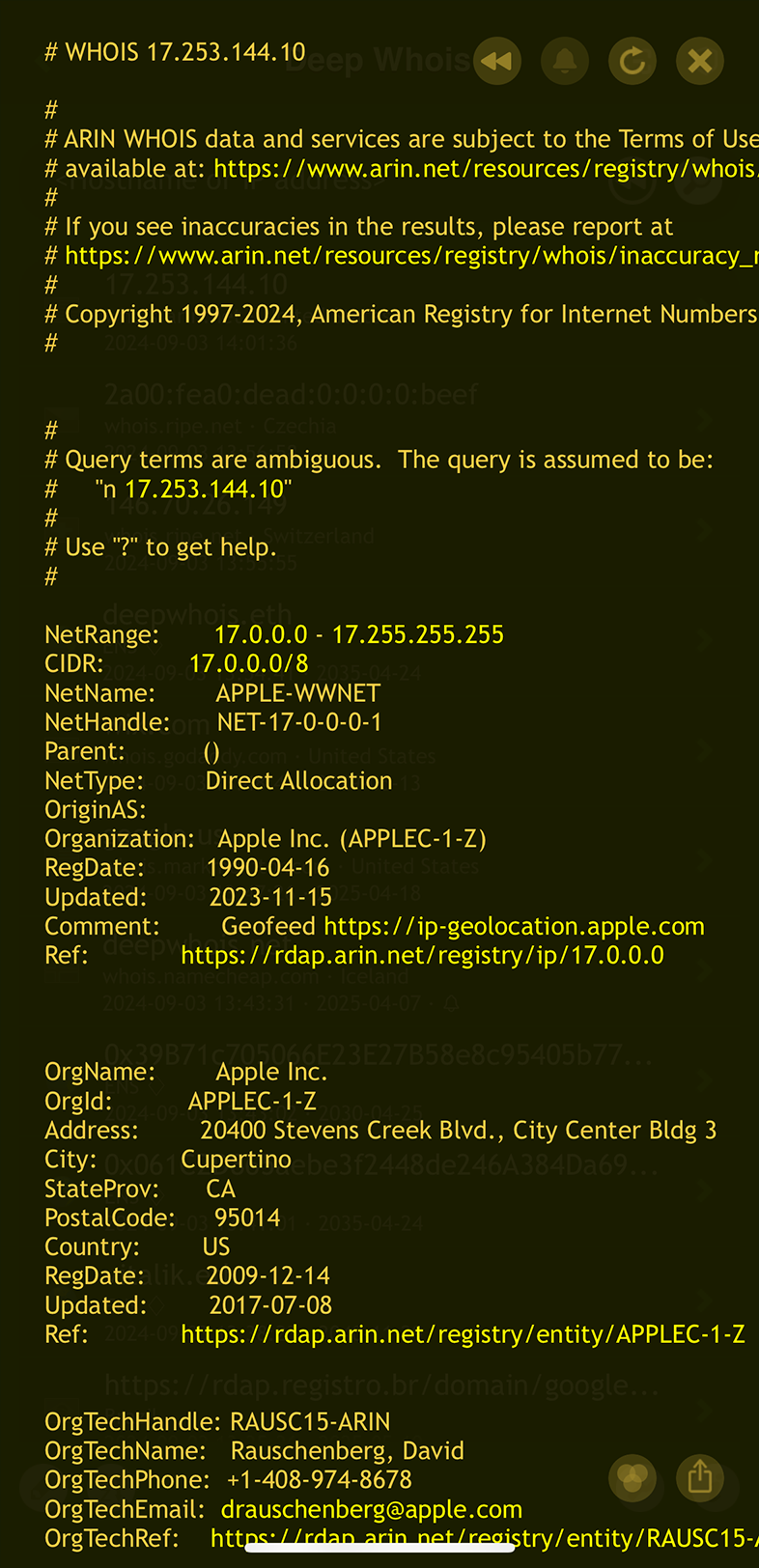

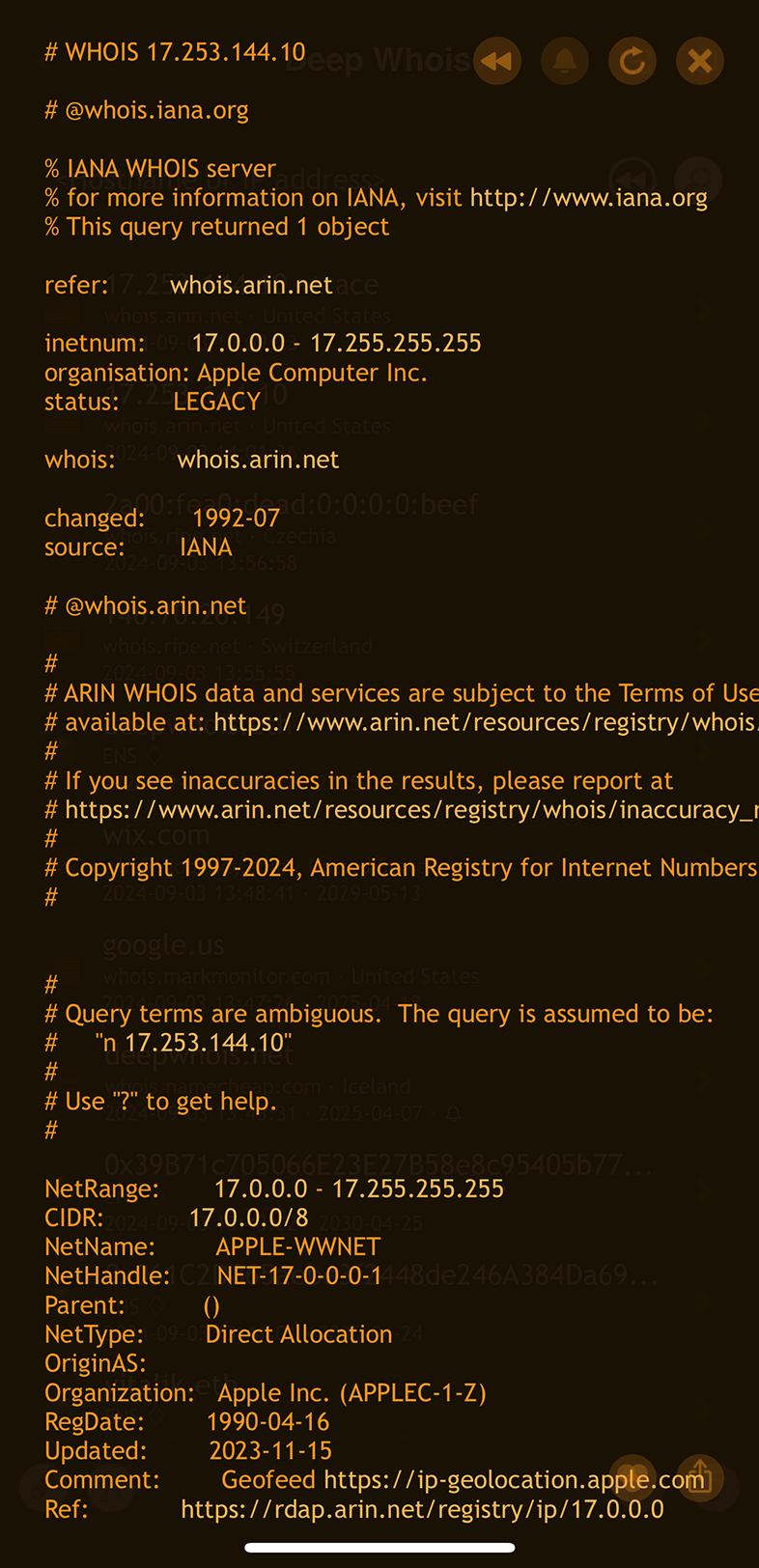

Stap #2: De IP-eigenaar en contactgegevens identificeren

Weten wie de eigenaar is van een IP-adres is cruciaal, zeker wanneer u contact moet opnemen met de eigenaar om juridische redenen of om misbruik of beveiligingsproblemen aan te pakken.

Een Whois-zoekopdracht levert vaak deze informatie, waaronder naam, adres, telefoonnummer en e-mail van de eigenaar.

Deep Whois gebruiken op iOS:

De eigendoms- en contactgegevens worden weergegeven als onderdeel van het Whois-antwoord.

Deep Whois gebruiken in de terminal:

De volgende opdracht toont de eigendomsgegevens:

deep-whois 2620:149:af0::10

Als het IP-adres toebehoort aan een grote organisatie, ziet u mogelijk ook gegevens over de afdeling of de persoon die verantwoordelijk is voor het beheer van het IP-adres.

Extra tips:

#1: Traceren van tussenliggende Whois-resultaten

Op iOS kunt u de optie ‘+trace' aan uw query toevoegen om tussenliggende IPv4- en IPv6-Whois-antwoorden van hogere Whois-servers weer te geven.

Dit geeft een dieper inzicht in de routering en eigendomsstructuur van IP-adressen terwijl de query's verschillende servers passeren.

In de terminalversie op macOS, Linux of FreeBSD wordt deze trace-informatie standaard weergegeven, maar als deze niet nodig is voor uw onderzoek kunt u met de optie ‘--no-trace' de extra gegevens verbergen en de resultaten compacter houden.

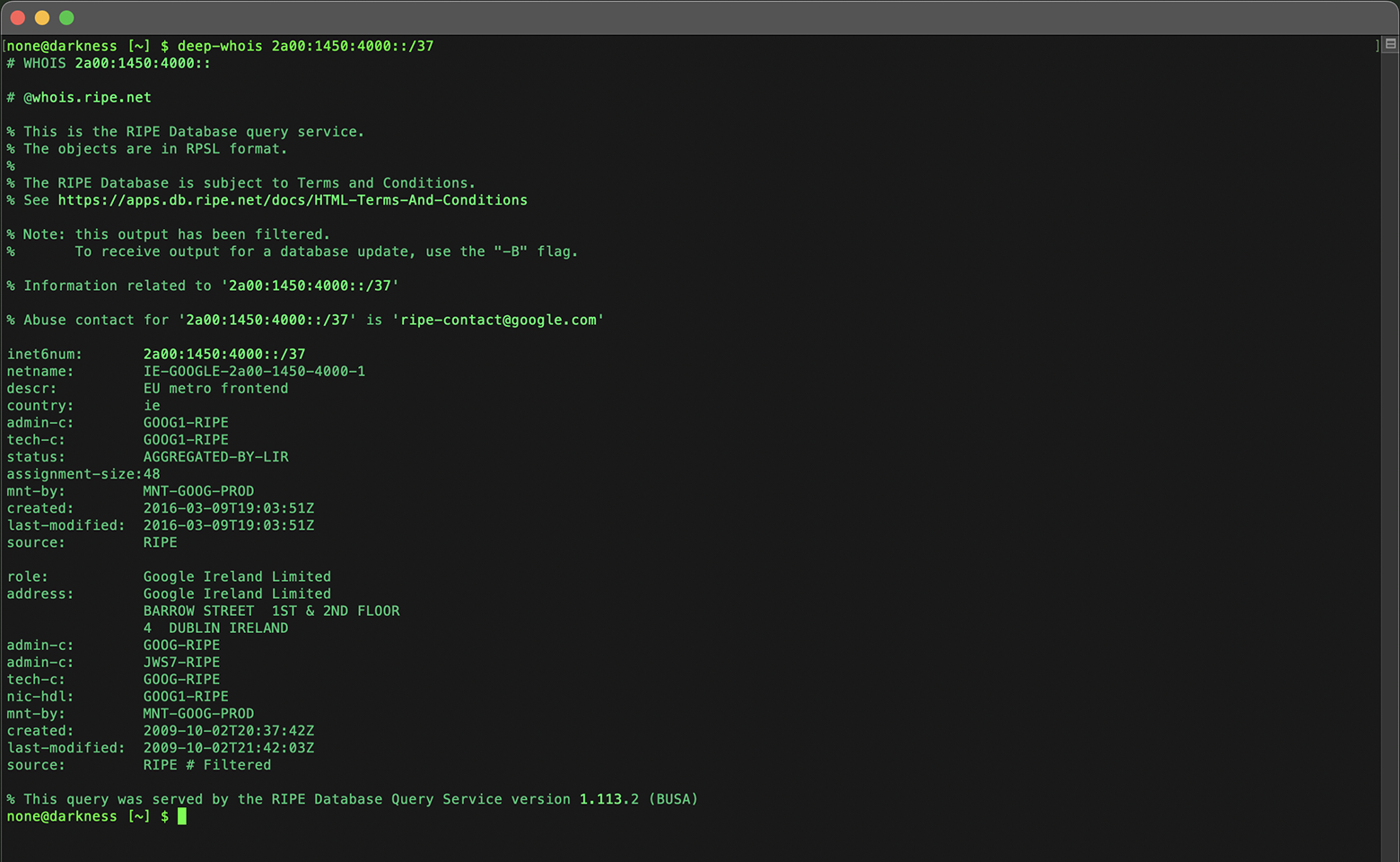

Stap #3: De regionale internetregistry (RIR) van het IP-adres bepalen

Elk IP-adres wordt toegewezen door een regionale internetregistry (RIR) die een specifieke geografische regio beheert.

Weten welke RIR verantwoordelijk is, helpt u de beleidsregels rond het IP-adres te begrijpen en de juiste instantie te vinden voor aanvullende vragen.

De RIR-informatie is opgenomen in de Whois-gegevens en geeft aan of het IP-adres onder ARIN, RIPE, APNIC, LACNIC of AFRINIC valt.

Deep Whois gebruiken op iOS:

Het toevoegen van de optie ‘+trace' aan uw query op iOS is handig om tussenliggende Whois-resultaten op te nemen, zodat u gerelateerde gegevens rechtstreeks vanaf de Whois-server van de RIR (Regional Internet Registry) kunt bekijken.

Deep Whois gebruiken in de terminal:

De Whois-uitvoer geeft aan welke RIR het IP-adres beheert:

deep-whois 2a00:1450:401b:800::200e

U kunt bepalen welke RIR het IP-adres beheert door de namen van de tussenliggende servers te bekijken of door na te gaan wie de Whois-database bezit.

Let op afkortingen zoals ARIN, RIPE, APNIC, LACNIC en AFRINIC; dit zijn de verschillende RIR's die elk verantwoordelijk zijn voor een andere regio.

Inzicht in de RIR helpt bij het vaststellen van de herkomstregio en de juiste instantie voor het oplossen van geschillen of problemen rond het IP-adres.

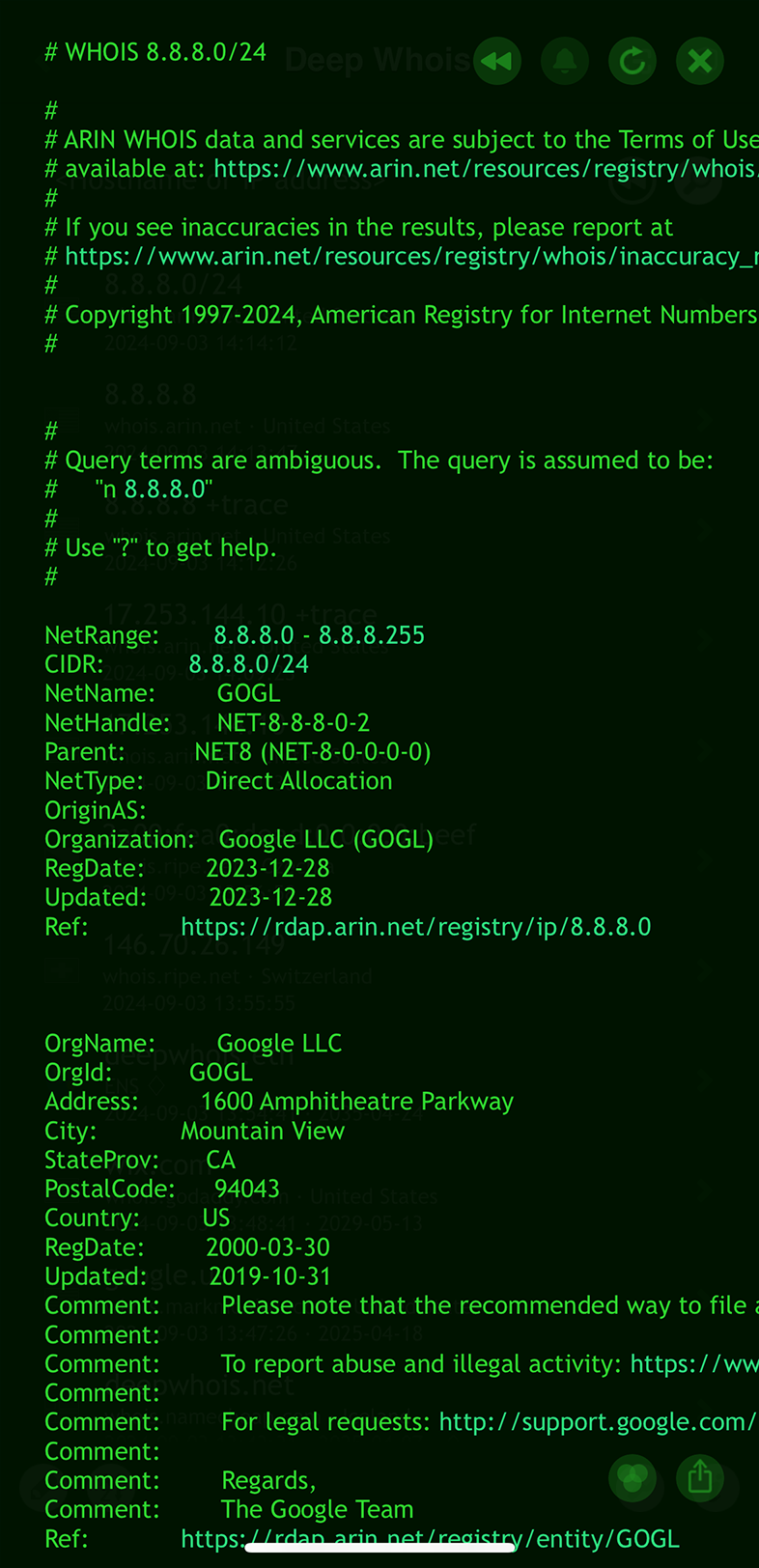

Stap #4: IP-adresallocatie en CIDR-notatie analyseren

IP-adressen worden vaak toegewezen in blokken, aangeduid met CIDR-notatie (Classless Inter-Domain Routing). Door deze notatie te analyseren kunt u de grootte van het blok bepalen, zien hoe het IP-adres daarin past en of het deel uitmaakt van een groter netwerk.

Deep Whois gebruiken op iOS:

De CIDR-notatie wordt weergegeven in de sectie met IP-details.

U kunt op het netwerkadres met CIDR-notatie tikken, het contextmenu openen en ‘Whois' kiezen om gedetailleerde informatie over het blok te bekijken.

Deep Whois gebruiken in de terminal:

Bestudeer de CIDR-gegevens in het Whois-antwoord en voer indien nodig een nieuwe query uit op het blok:

deep-whois 2a00:1450:4000::/37

Door het CIDR-blok te analyseren ziet u of het IP-adres deel uitmaakt van een groter netwerk; dit is nuttig bij netwerkanalyse en dreigingsinschatting.

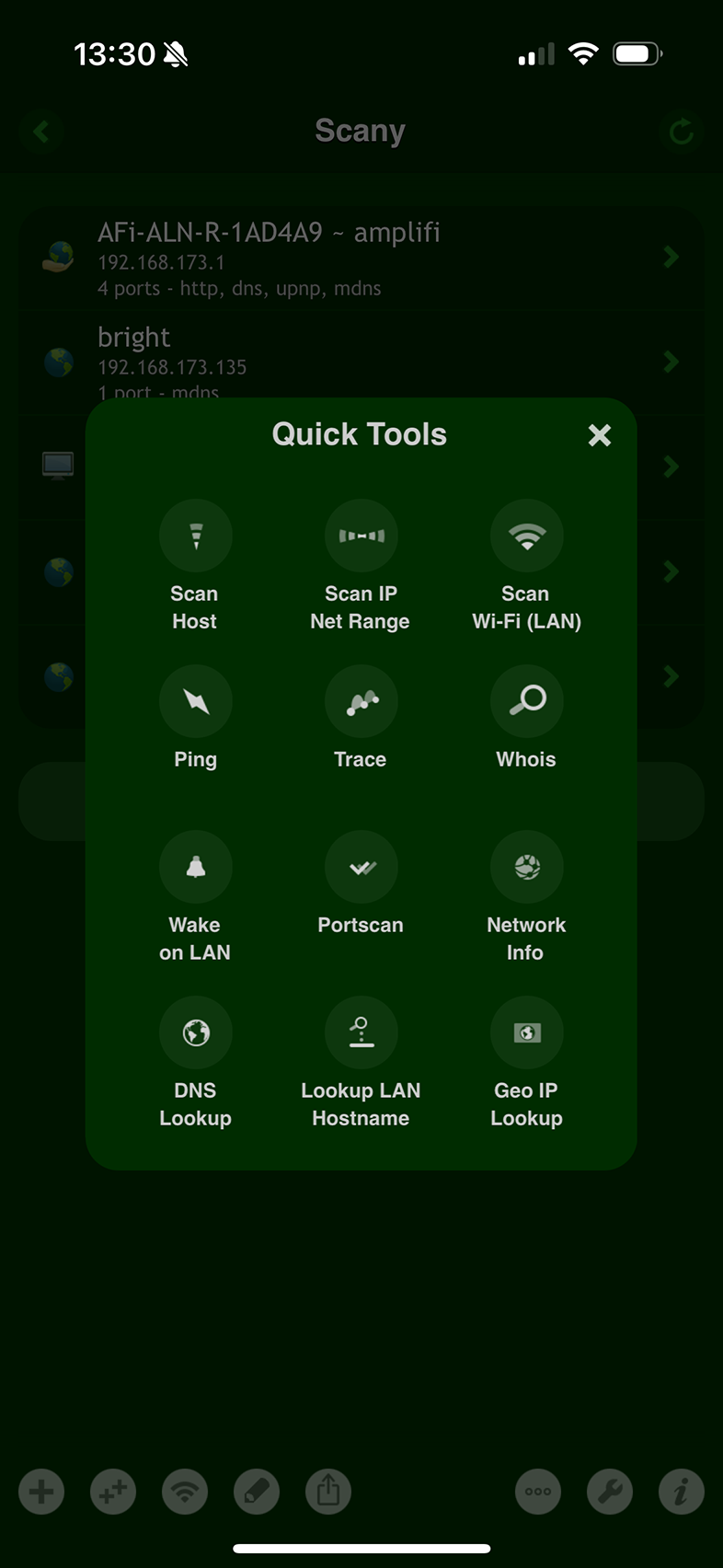

Stap #5: Reverse IP-zoekopdrachten uitvoeren

Met reverse IP-zoekopdrachten kunt u alle domeinen vinden die op een bepaald IP-adres worden gehost.

Dit is handig om alle middelen te identificeren die door één organisatie worden beheerd, gerelateerde websites te vinden of het volledige gebruik van het IP-adres in kaart te brengen.

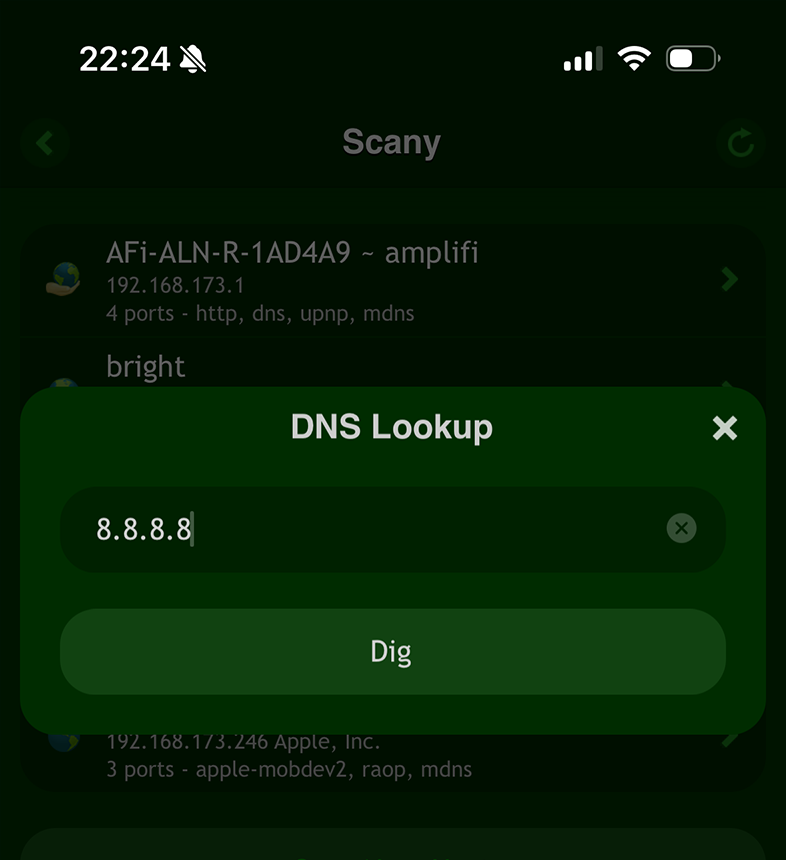

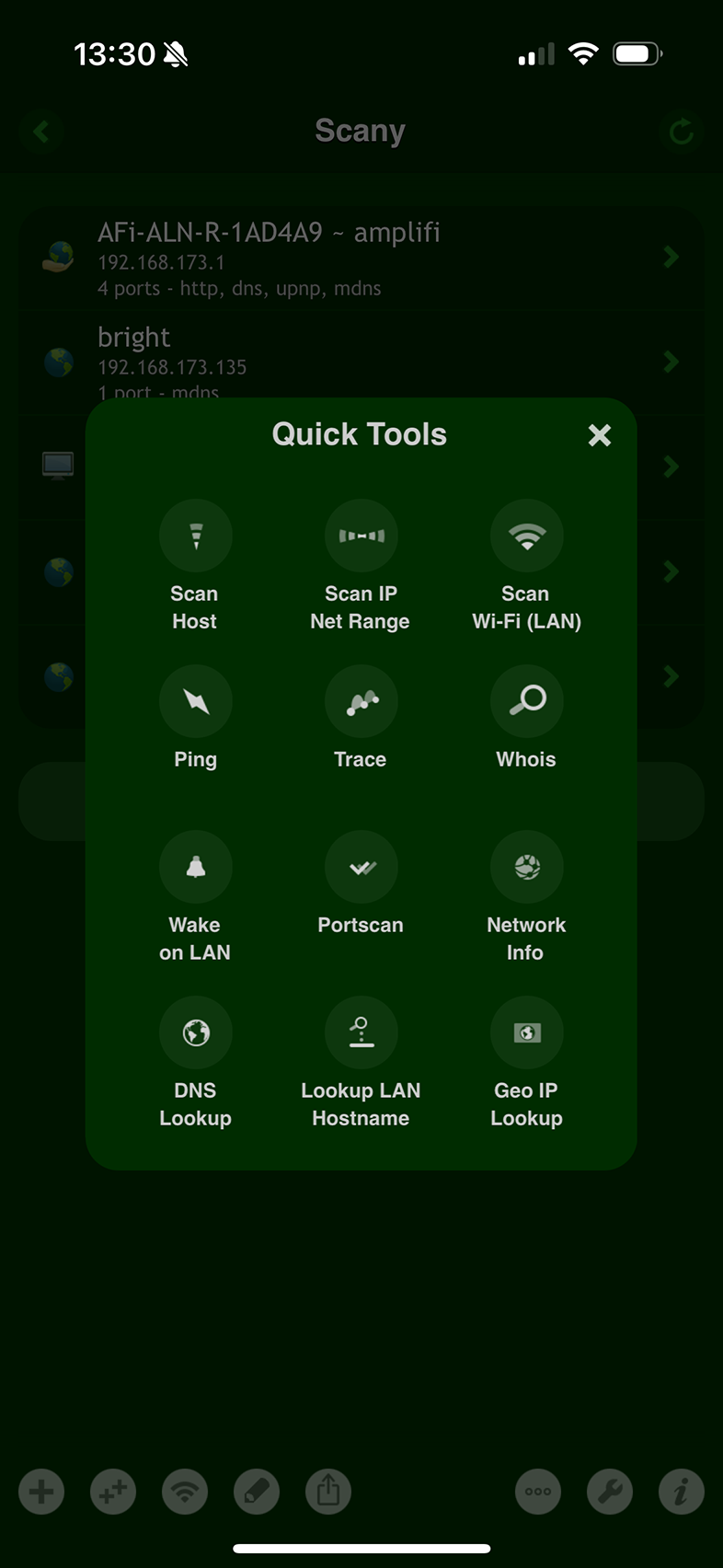

Op iOS:

Gebruik de tool ‘DNS Lookup' in de app Scany.

Of gebruik gewoon de Deep Dig-app.

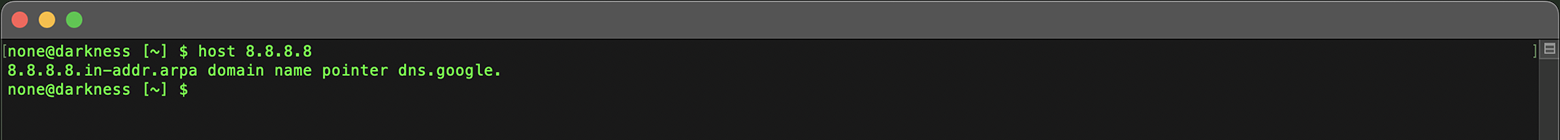

In de terminal:

Gebruik het commando host, met het IP-adres als argument:

host 8.8.8.8

Reverse IP-zoekopdrachten kunnen een netwerk van gerelateerde domeinen blootleggen en een dieper inzicht geven in de online aanwezigheid van een organisatie.

Zodra u de domeinnaam hebt geïdentificeerd die aan het IP-adres is gekoppeld, kunt u uw onderzoek voortzetten door een Whois-zoekopdracht voor het domein zelf uit te voeren.

Dit levert gedetailleerde informatie op over de domeineigenaar, registratie en andere belangrijke details.

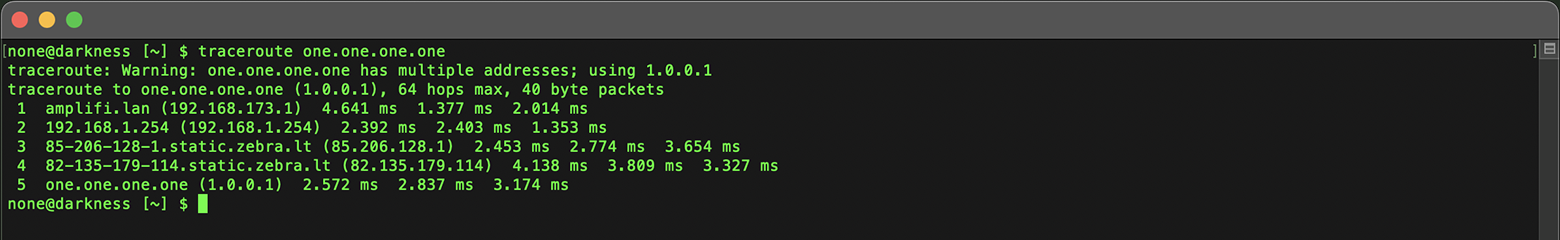

Stap #6: De hostingprovider van het IP-adres controleren

Informatie over de hostingprovider geeft inzicht in de infrastructuur achter het IP-adres en mogelijke kwetsbaarheden.

Ze helpt u ook bepalen of het IP-adres wordt gehost bij een betrouwbare aanbieder of bij een partij met een dubieuze reputatie.

Voor de meeste websites is de eigenaar van het IP-adres doorgaans hun hostingprovider.

Voor grote organisaties die eigen IP-blokken beheren, geldt dit echter niet altijd.

In zulke gevallen is het zinvol het dichtstbijzijnde routerings-‘hop' naar het onderzochte IP-adres te bepalen.

Dit knooppunt is meestal gekoppeld aan de hostingprovider of het datacenter, wat een nauwkeuriger beeld geeft van de infrastructuur achter de website.

Op iOS:

U kunt de Trace-tool gebruiken in de Scany-app of de aparte Nice Trace-app.

In de terminal:

Gebruik de opdrachtregeltool traceroute:

traceroute one.one.one.one

Inzicht in de hostingomgeving helpt u bij het nemen van beslissingen, vooral wanneer u de veiligheid en betrouwbaarheid van een IP-adres beoordeelt.

Stap #7: De geolocatie van het IP-adres bepalen

Het vaststellen van de geografische locatie van een IP-adres is van cruciaal belang, met name bij het onderzoeken van verdachte activiteiten of het verifiëren van de legitimiteit van een verbinding.

Geolocatie kan soms laten zien in welk land, welke regio en zelfs welke stad of wijk een IP-adres zich bevindt.

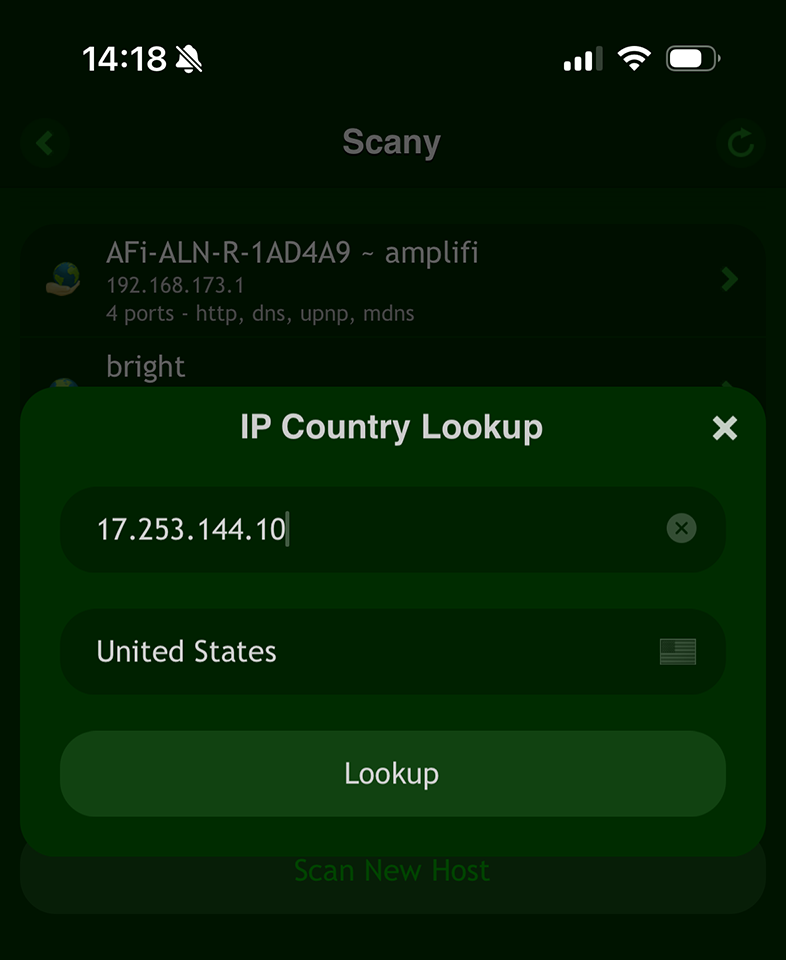

Gebruikers kunnen het land van een IP-adres snel bepalen met de tool ‘IP Country Lookup' in de Scany-app op iOS:

Voer gewoon het IP-adres in:

IP-geolocatie is vooral nuttig om de herkomst van cyberdreigingen te identificeren of om de fysieke locatie van servers te begrijpen.

Geolocatie kan ook helpen om verschillen tussen de Whois-gegevens en de gedetecteerde locatie op te sporen.

Hoewel een discrepantie verdacht kan lijken, wordt deze vaak veroorzaakt door vertragingen bij het bijwerken van databases.

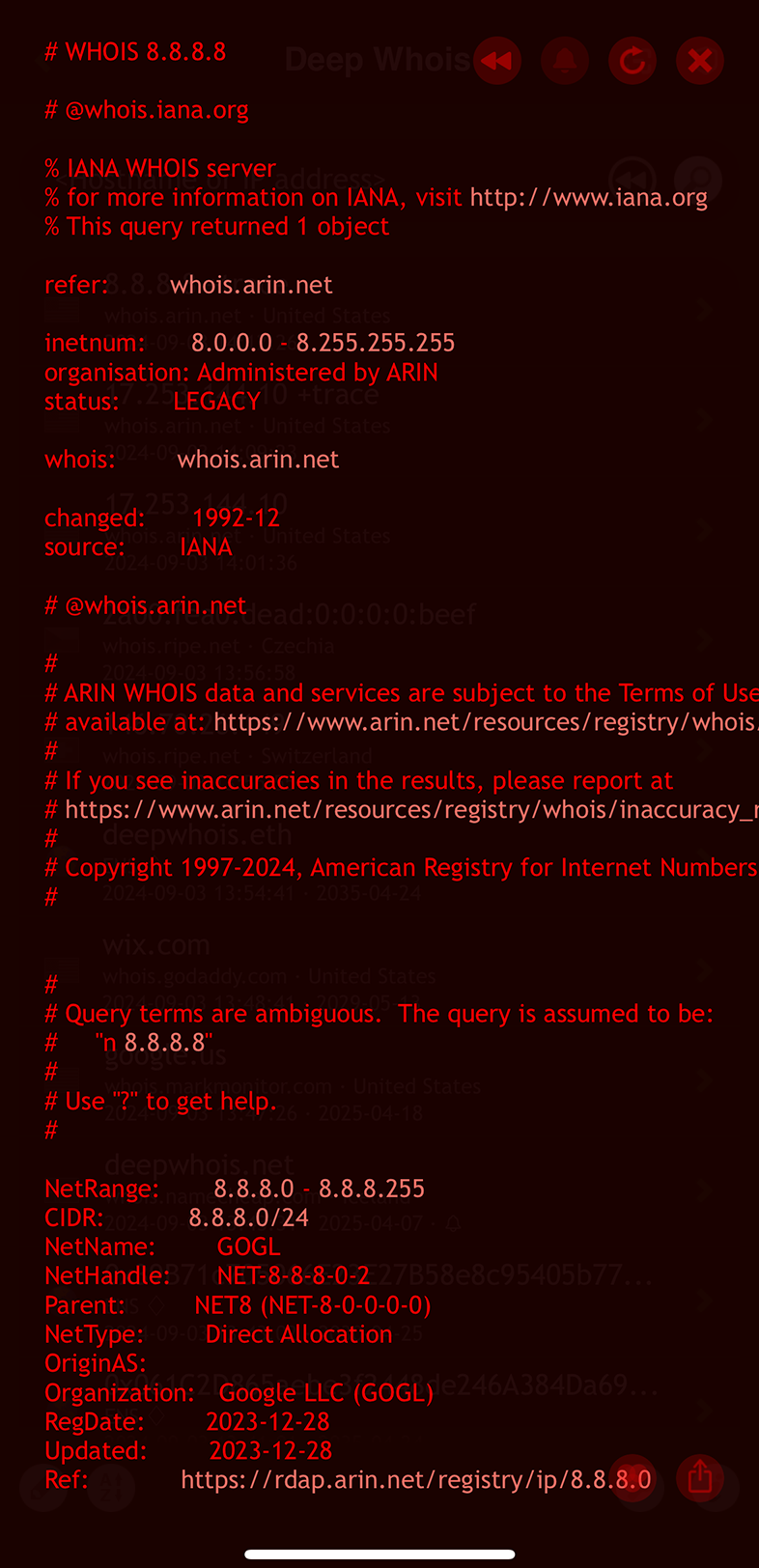

Stap #8: Whois-contactgegevens voor misbruik (abuse) van IP-adressen analyseren

Contactgegevens voor misbruik (abuse) worden vaak opgenomen in Whois-records van IP-adressen en maken het mogelijk om meldingen te doen van spam, phishing of andere schadelijke activiteiten die met het IP-adres in verband staan.

Het kunnen vinden en gebruiken van deze contactpunten is essentieel voor een effectieve afhandeling van beveiligingsincidenten.

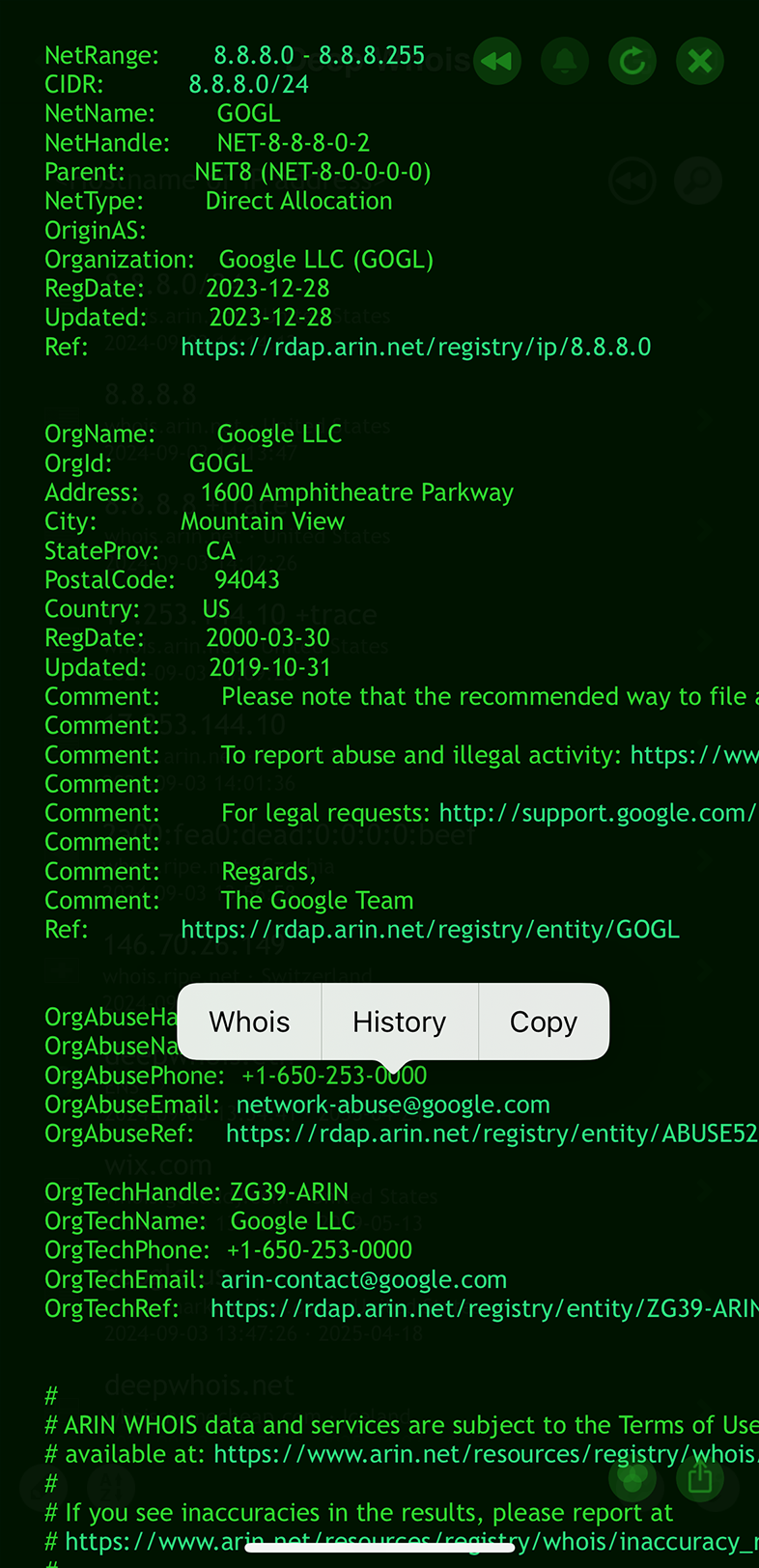

Deep Whois gebruiken op iOS:

Zoek in de Whois-gegevens naar blokken met abuse-contacten wanneer u een IP-adres opvraagt.

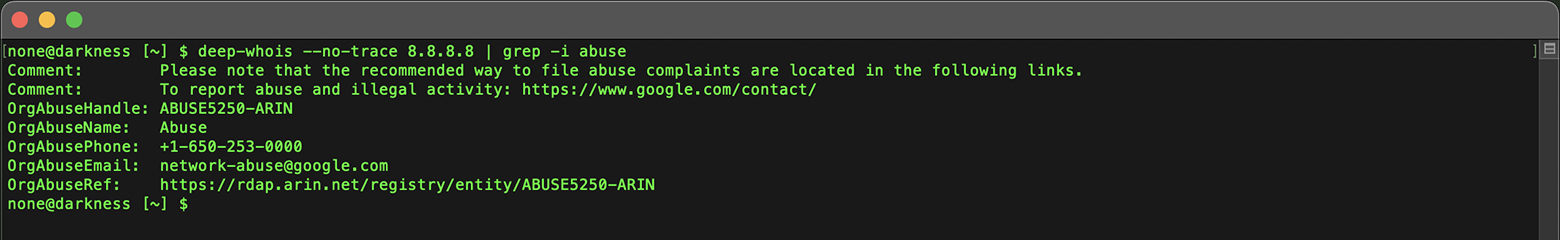

Deep Whois gebruiken in de terminal:

Zo vindt u abuse-contacten met de volgende opdracht:

deep-whois --no-trace 8.8.8.8 | grep -i abuse

Door misbruik te melden bij de juiste contactpunten helpt u de risico's rond kwaadaardige IP-adressen te beperken en de algehele netwerkintegriteit te verbeteren.

Stap #9: IP-Whois-gegevens opslaan en exporteren

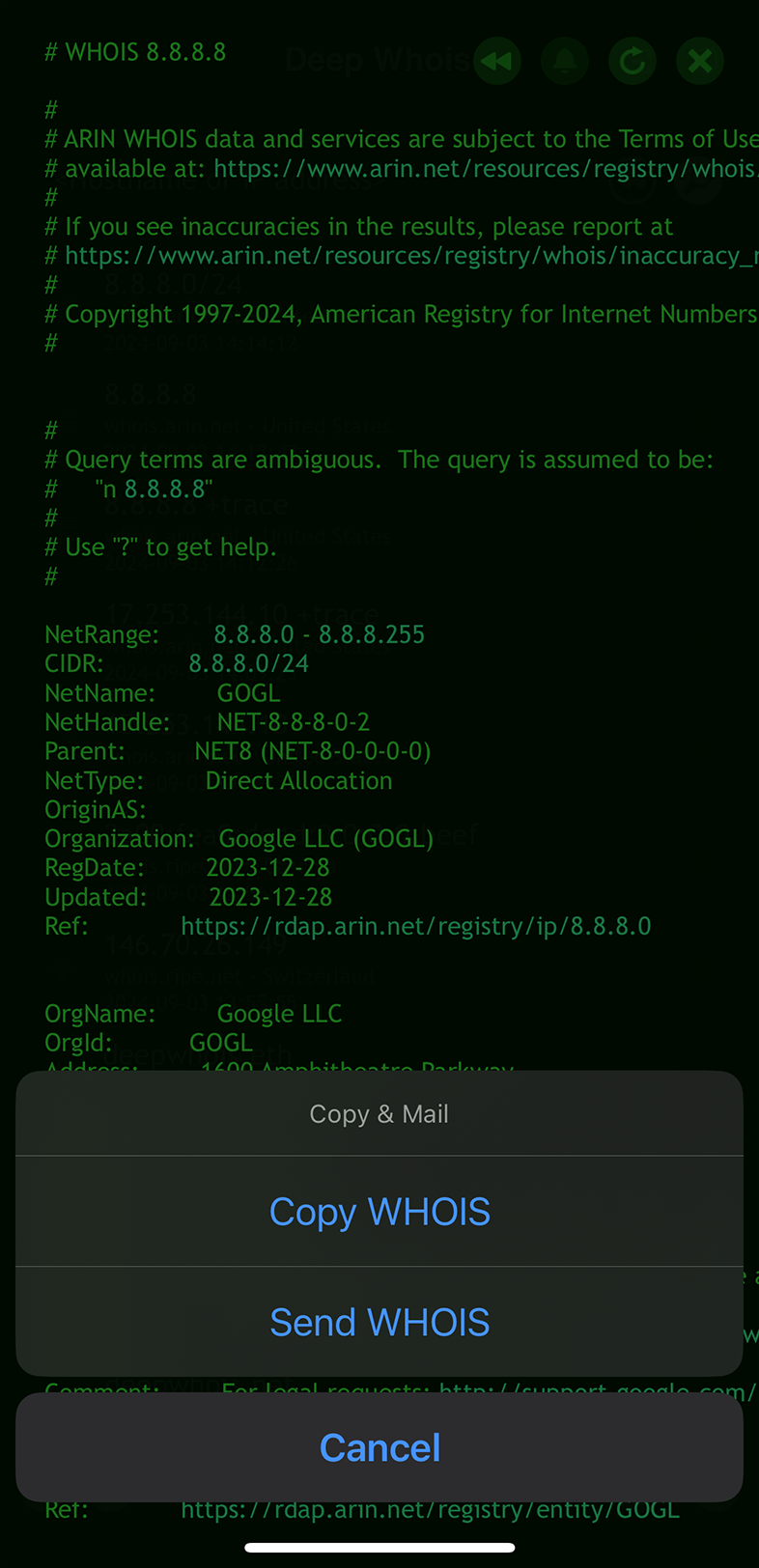

Nadat u de analyse van het IP-adres hebt afgerond, is het belangrijk de Whois-gegevens op te slaan en te exporteren voor toekomstig gebruik of rapportage.

Deze documentatie is van onschatbare waarde bij het nemen van beslissingen over het IP-adres of bij het presenteren van uw bevindingen.

Deep Whois gebruiken op iOS:

Exporteer de resultaten rechtstreeks vanuit de app in een formaat dat bij uw behoeften past.

Deep Whois gebruiken in de terminal:

Sla de Whois-uitvoer op in een bestand voor eenvoudige raadpleging:

deep-whois 8.8.8.8 > whois-ip-results.txt

Een opgeslagen kopie van uw resultaten zorgt ervoor dat u de gegevens later kunt raadplegen en dat uw onderzoek goed gedocumenteerd is.

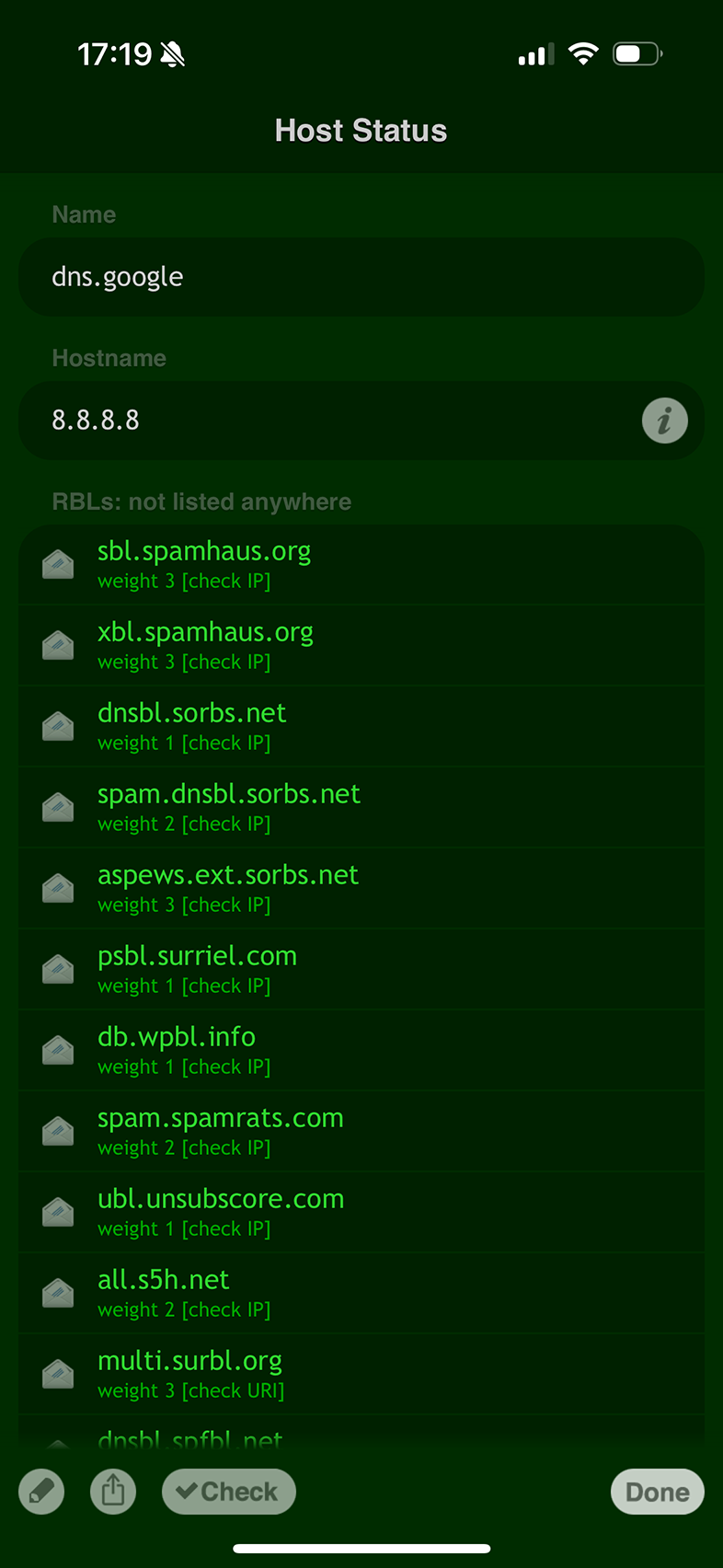

Extra stap: De reputatie en blacklist-status van een IP-adres regelmatig controleren

De reputatie van een IP-adres kan in de loop van de tijd veranderen, zeker als het in verband wordt gebracht met activiteiten zoals spam of phishing.

Het is belangrijk de reputatie en blacklist-status van het IP-adres regelmatig te controleren, zodat het betrouwbaar blijft en geen risico vormt voor uw organisatie of infrastructuur.

Op iOS kunt u de app RBL Status gebruiken om de reputatie en blacklist-status van een IP-adres eenvoudig te volgen.

De app geeft een actueel overzicht van de vraag of een IP-adres op een blacklist is terechtgekomen, zodat u een veilige en betrouwbare online reputatie kunt behouden.

Door de reputatie van een IP-adres continu te volgen, kunt u proactief maatregelen nemen om de betrouwbaarheid te behouden en problemen op te lossen voordat ze uitgroeien tot serieuze incidenten.

Conclusie: IP-adresonderzoek verbeteren met een Whois-zoekopdracht

Door deze stappen te volgen, kunt u uitgebreide IP-adresonderzoeken uitvoeren met Deep Whois — zowel in de iOS-app als in de terminal op macOS, Linux en FreeBSD.

Deze gids geeft u de essentiële hulpmiddelen en inzichten om alle aspecten van een IP-adres te analyseren, van eigenaar en geolocatie tot meer geavanceerde technische details.

Of uw doel nu is om de beveiliging te verbeteren, een netwerkaudit uit te voeren of simpelweg een dieper inzicht te krijgen in een specifiek IP-adres — met deze gids haalt u het maximale uit Whois-zoekopdrachten en krijgt u een volledig beeld van het IP-adres in kwestie.