Исследование IP-адреса

с помощью Whois-поиска

Обновлено: 1 декабря 2025 г.

Понимание того, что стоит за IP-адресом, может быть критически важно по множеству причин — будь то отслеживание источника подозрительной активности, проверка легитимности сайта или просто сбор информации для сетевого аудита.

В этом руководстве мы подробно разберём, как пошагово исследовать IP-адрес с помощью Whois-поиска, используя мощное приложение Deep Whois и инструмент командной строки.

К концу вы получите все необходимые знания, чтобы понять происхождение, владельца, расположение и другие важные данные, связанные с IP-адресом.

Вот пошаговое руководство по выполнению Whois-поиска по IP-адресу:

→ Шаг #1: Выполнить базовый Whois-поиск по IP-адресу

→ Шаг #2: Определить владельца IP и контактную информацию

→ Шаг #3: Определить региональный интернет-регистратор (RIR) IP-адреса

→ Шаг #4: Проанализировать выделение IP-адреса и CIDR-нотацию

→ Шаг #5: Выполнить обратное исследование IP-адреса (Reverse IP)

→ Шаг #6: Определить хостинг-провайдера IP-адреса

→ Шаг #7: Выполнить геолокацию IP-адреса

→ Шаг #8: Проанализировать Whois-контакты для жалоб (Abuse) по IP-адресу

→ Шаг #9: Сохранить и экспортировать данные IP-Whois

Перейдём к подробностям.

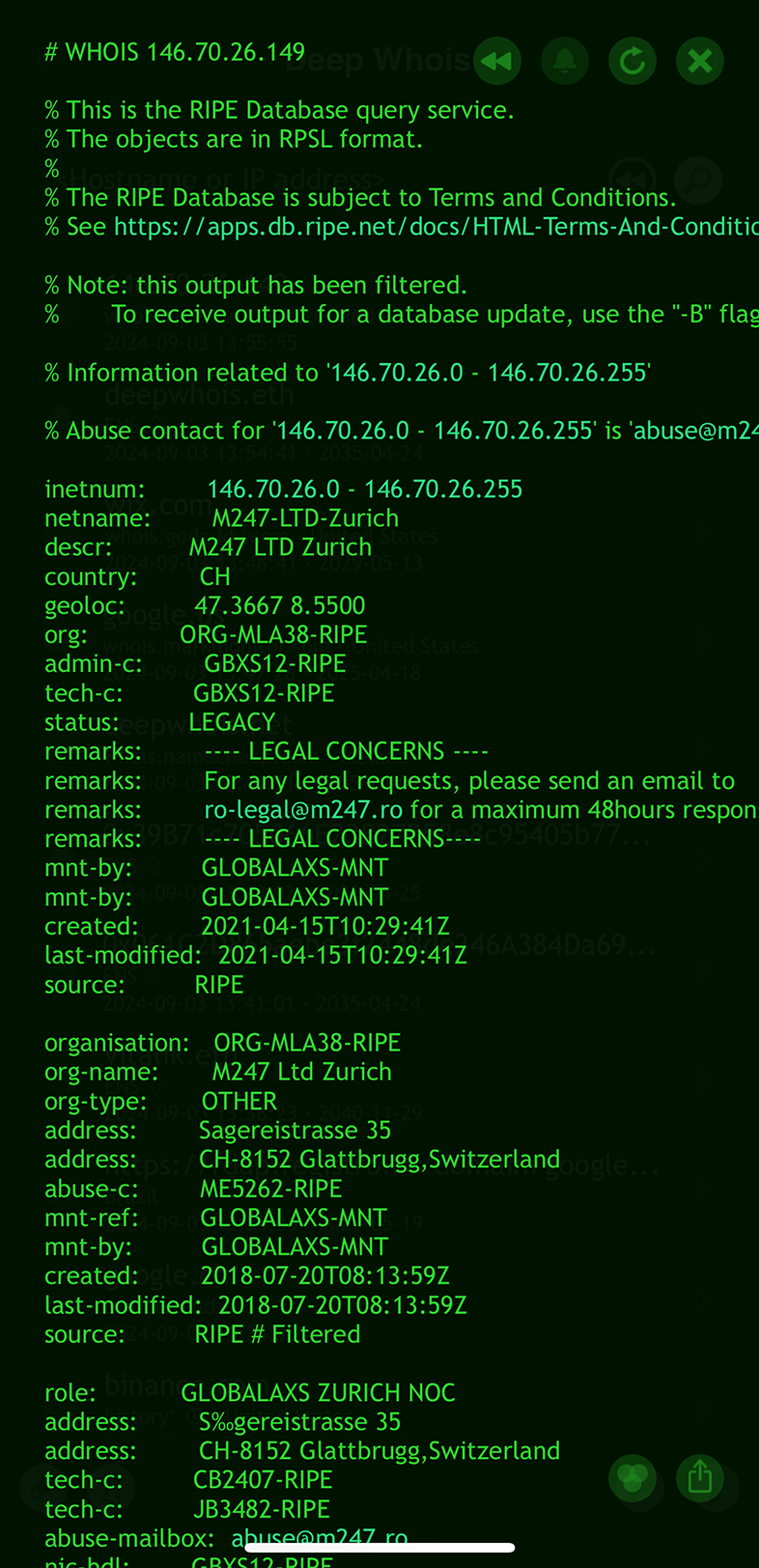

Шаг #1: Выполнить базовый Whois-поиск по IP-адресу

Первый шаг в расследовании любого IP-адреса — выполнить базовый Whois-поиск. Он даст ключевые сведения: организацию-владельца, контактную информацию, региональный интернет-регистратор (RIR), ответственный за IP-адрес, и географическое расположение.

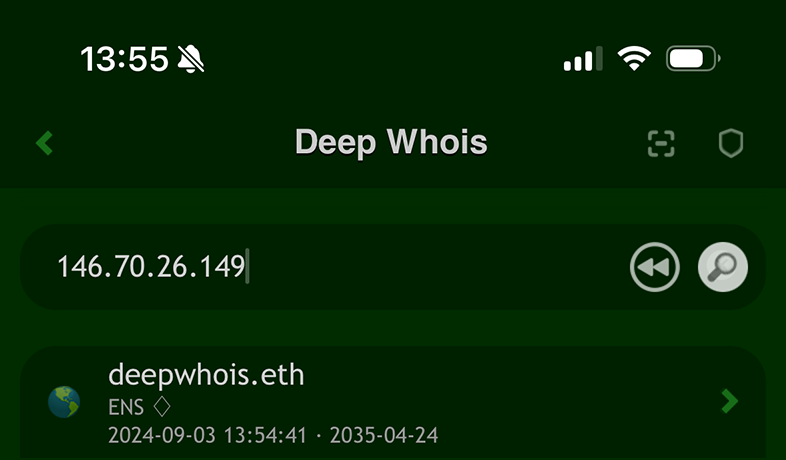

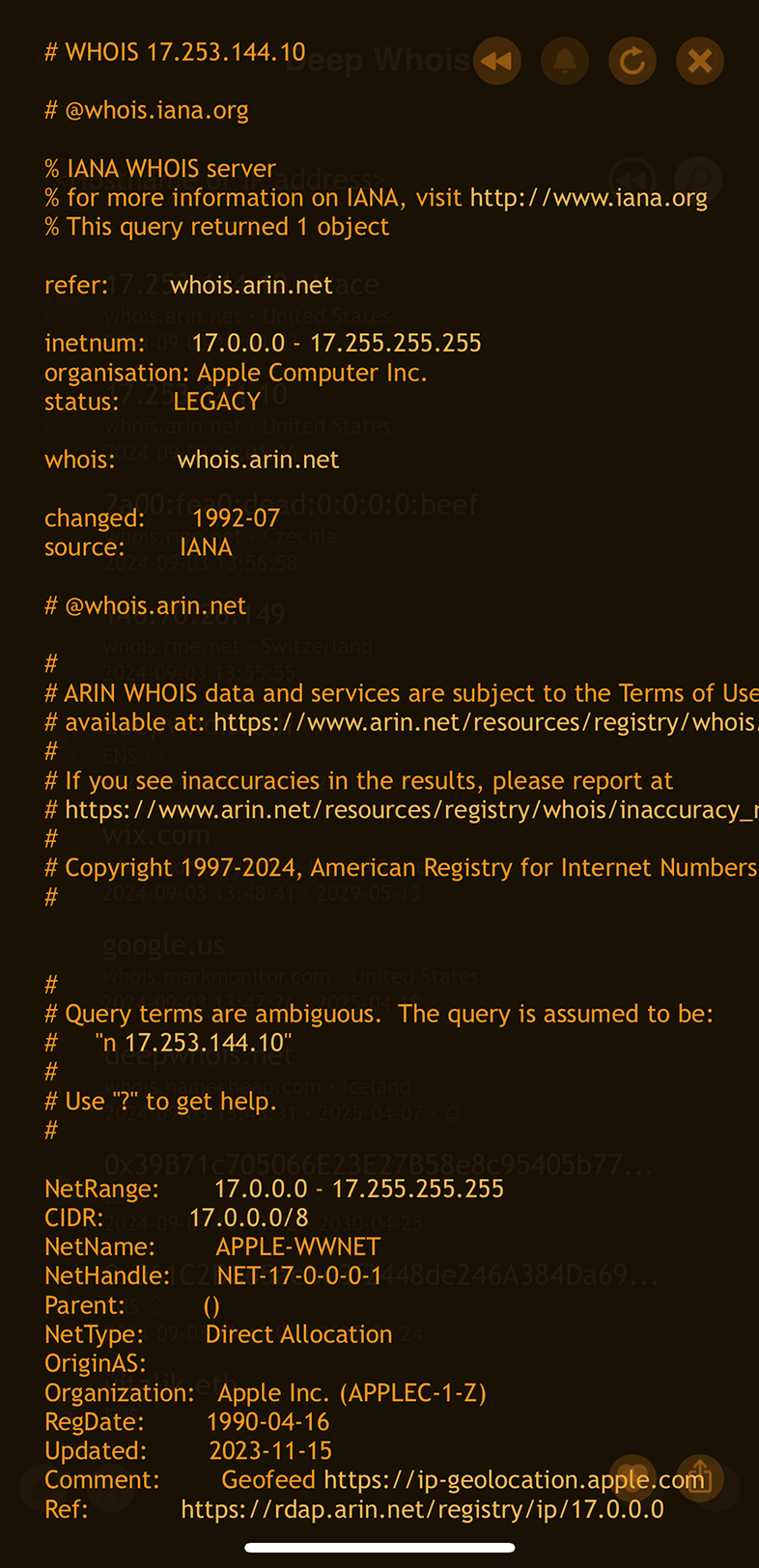

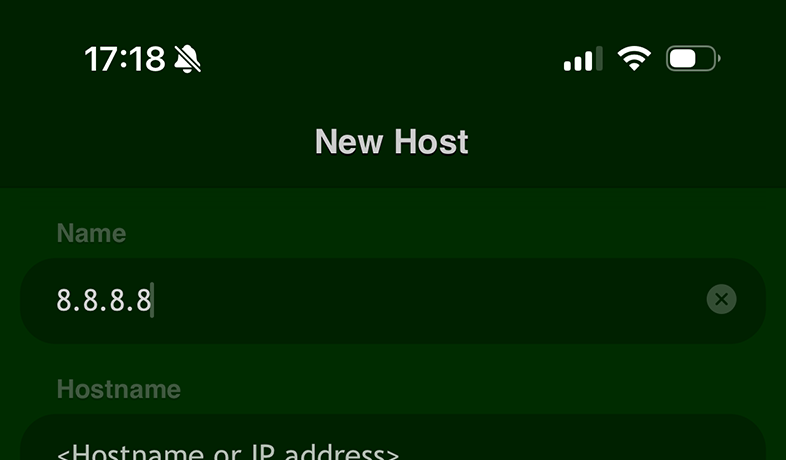

Использование Deep Whois на iOS:

Откройте приложение Deep Whois и введите IP-адрес в поле поиска.

Затем нажмите «Lookup», чтобы получить Whois-данные.

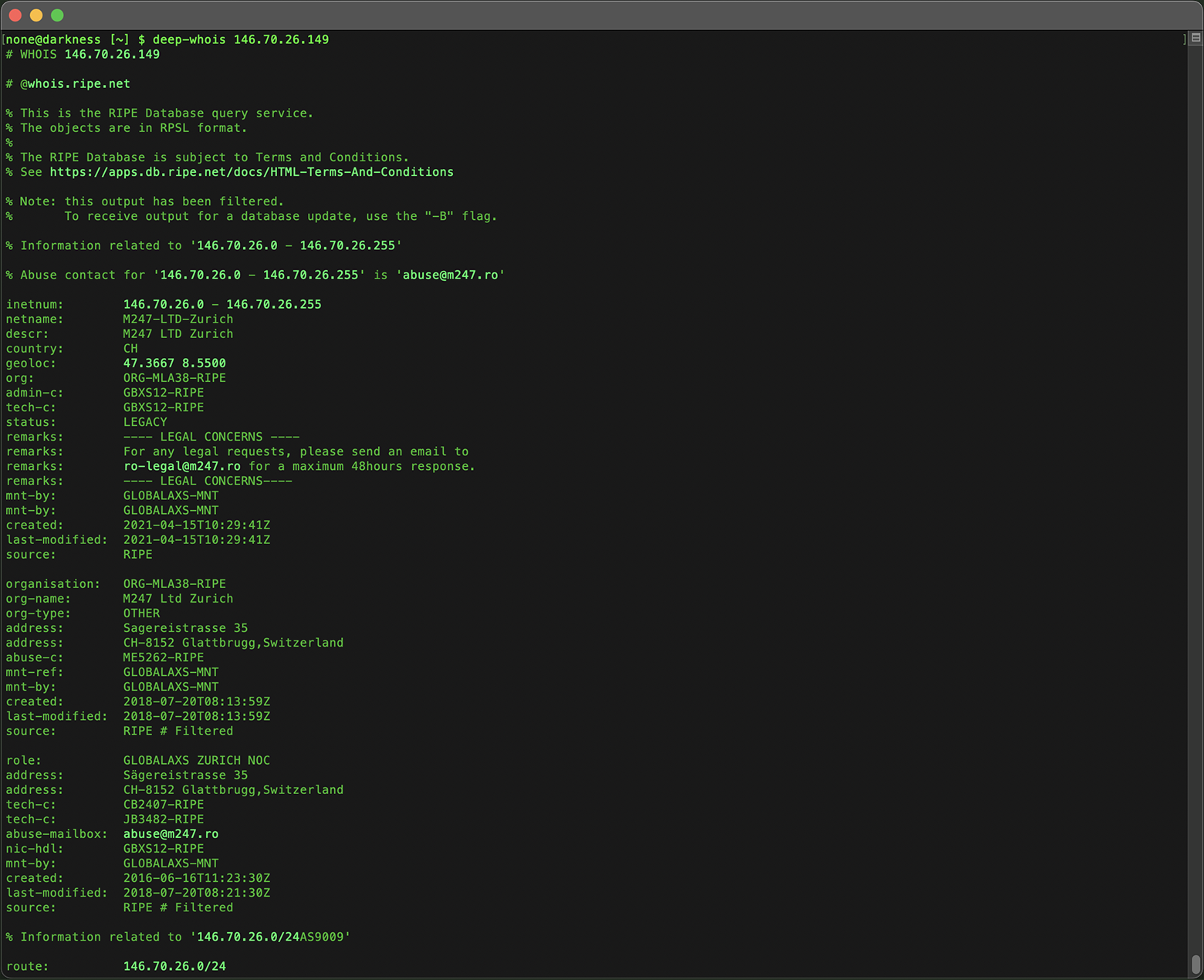

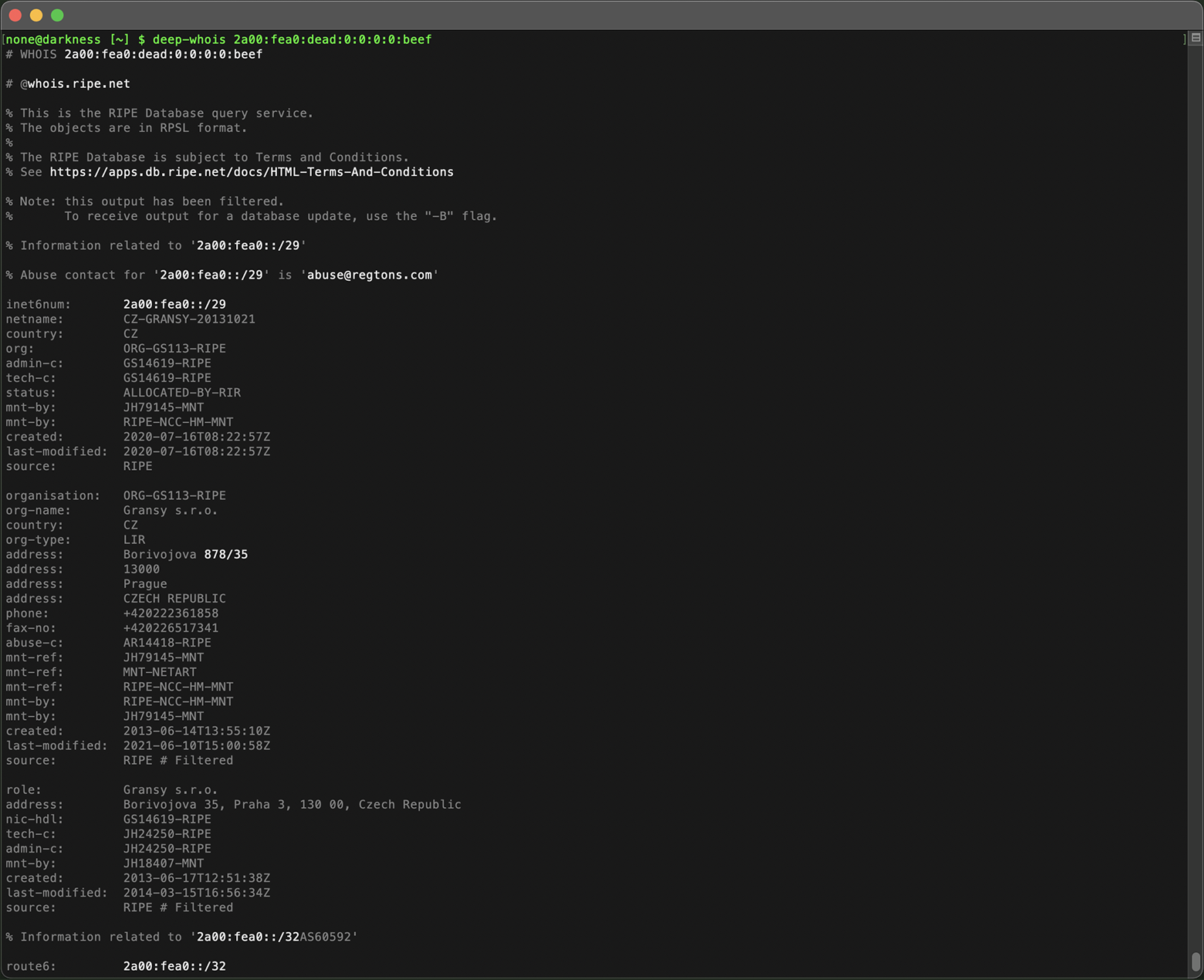

Использование Deep Whois в терминале:

Выполните команду:

deep-whois 146.70.26.149

Этот базовый запрос даёт быстрый обзор IP-адреса, раскрывая информацию о владельце, связанной организации и географическом регионе.

Deep Whois упрощает работу с IP-адресами, автоматически выбирая нужную базу данных без необходимости указывать источник вручную.

Он прозрачно поддерживает все основные IP-Whois-базы, включая ARIN, RIPE, APNIC, LACNIC и AFRINIC, а также реферальные серверы.

Это гарантирует, что вы получите максимально точную и полную информацию по любому IP-адресу, независимо от региона его распределения.

Дополнительные советы:

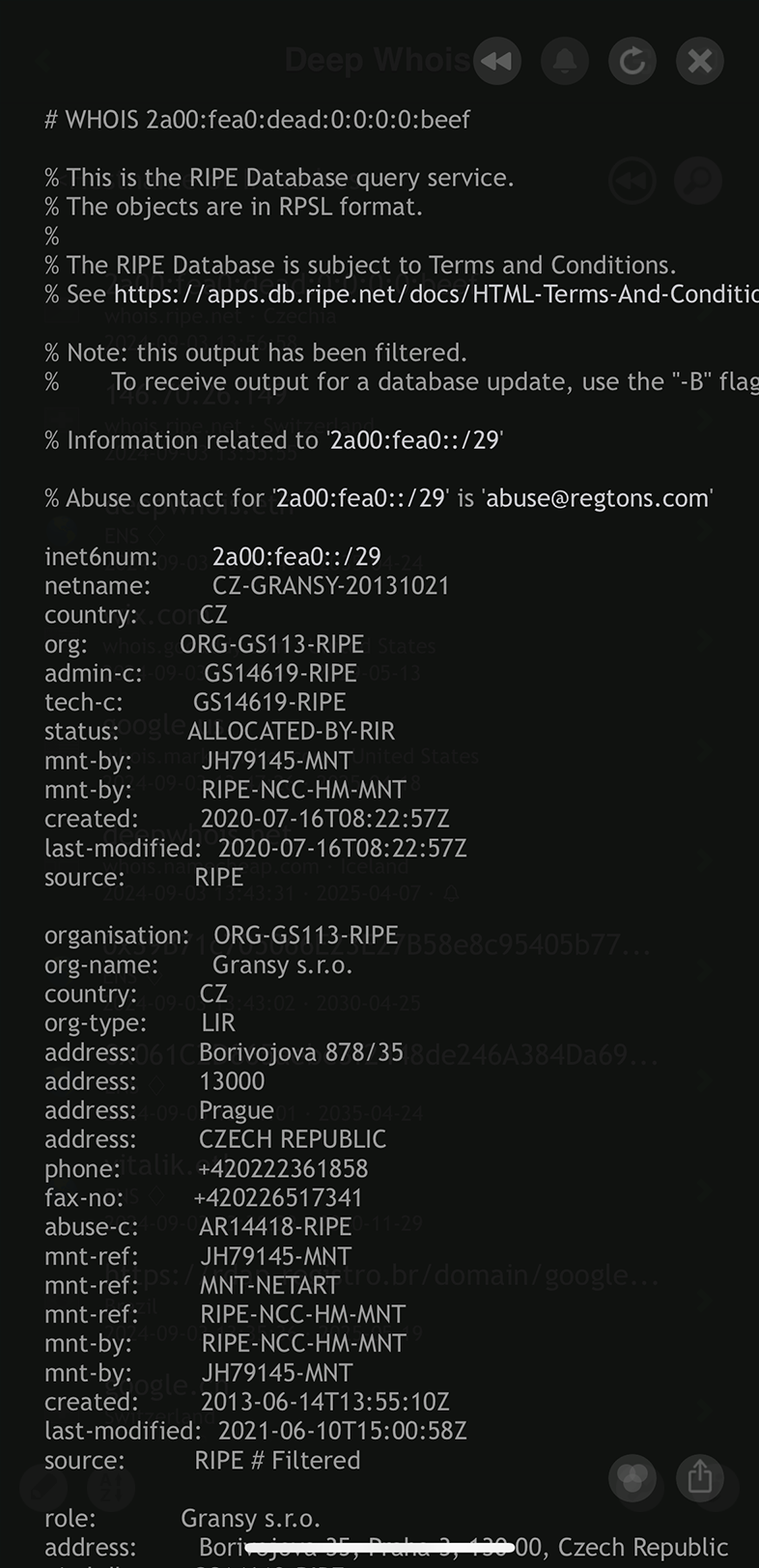

#1: Whois-запросы для IPv6

Deep Whois изначально поддерживает как IPv4, так и IPv6-адреса в едином поле ввода.

Исследуете ли вы старый IPv4-адрес или более новый IPv6-адрес, Deep Whois автоматически определяет тип и обрабатывает запрос, предоставляя подробные Whois-данные.

Эта гибкость позволяет проводить тщательные проверки IP-адресов независимо от версии протокола — всё в одном удобном интерфейсе.

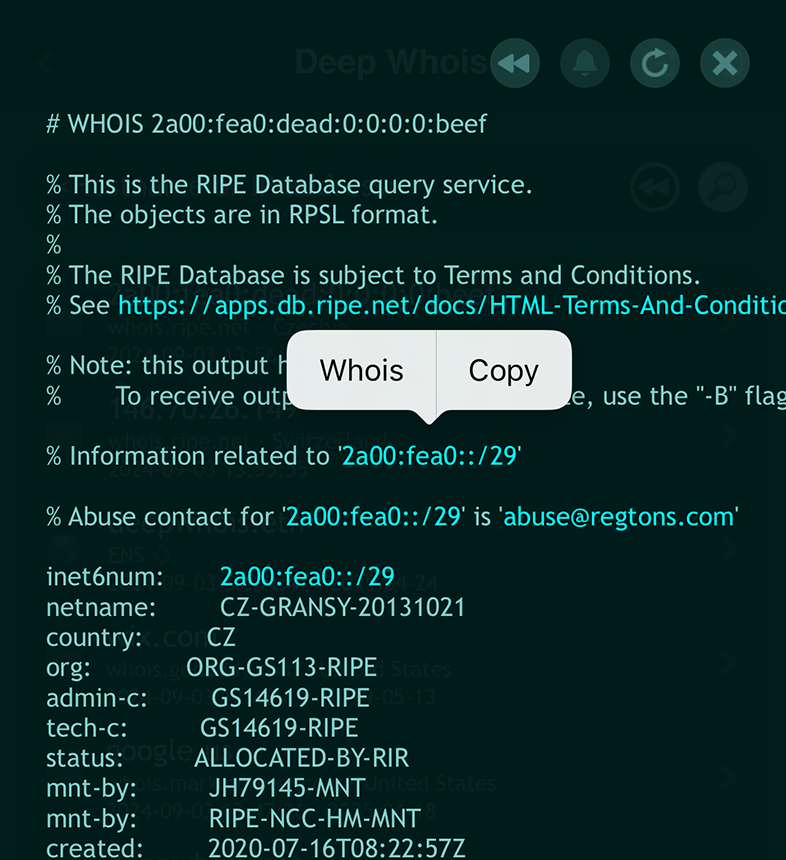

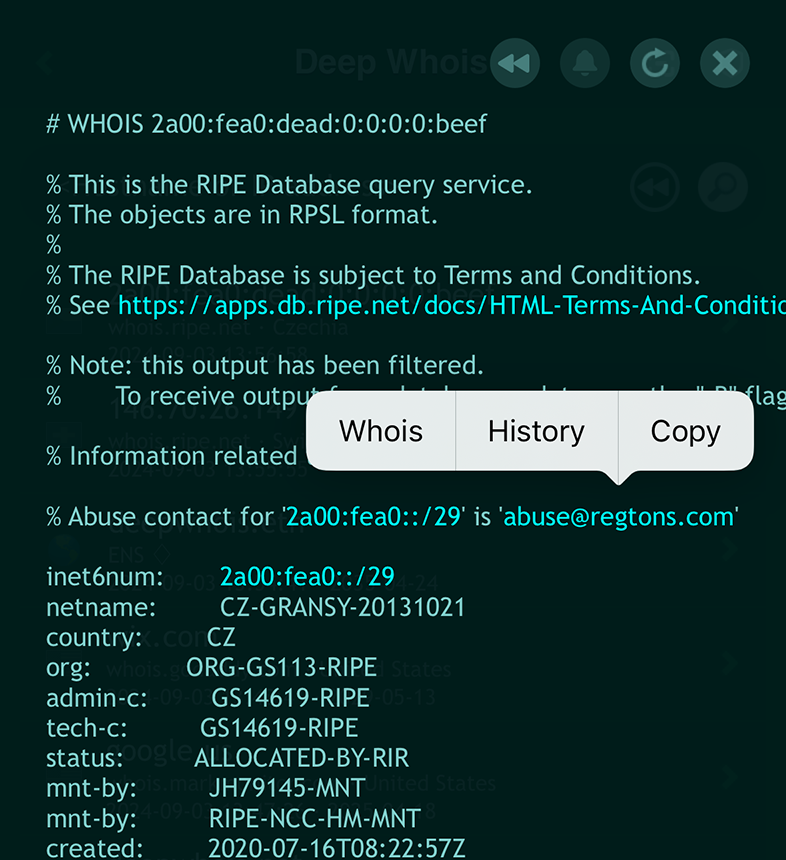

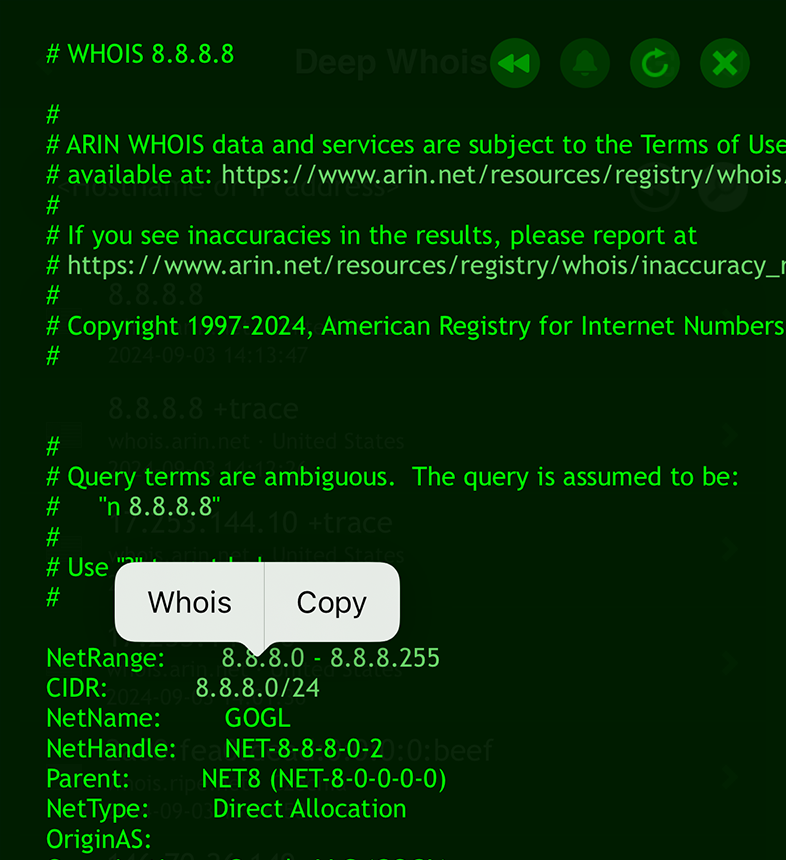

#2: Удобный просмотр Whois на iOS

На iOS просмотр Whois-информации по удобству сравним с навигацией по веб-страницам с кликабельными ссылками.

Приложение автоматически распознаёт и подсвечивает важные данные — доменные имена, имена хостов, URL, email-адреса, IPv4- и IPv6-адреса и сети — более ярким цветом.

Чтобы продолжить изучение, просто нажмите на подсвеченный фрагмент — откроется контекстное меню.

Выбрав пункт «Whois», вы мгновенно выполните запрос для соответствующего IP-адреса или сети, делая анализ данных интуитивно понятным и быстрым.

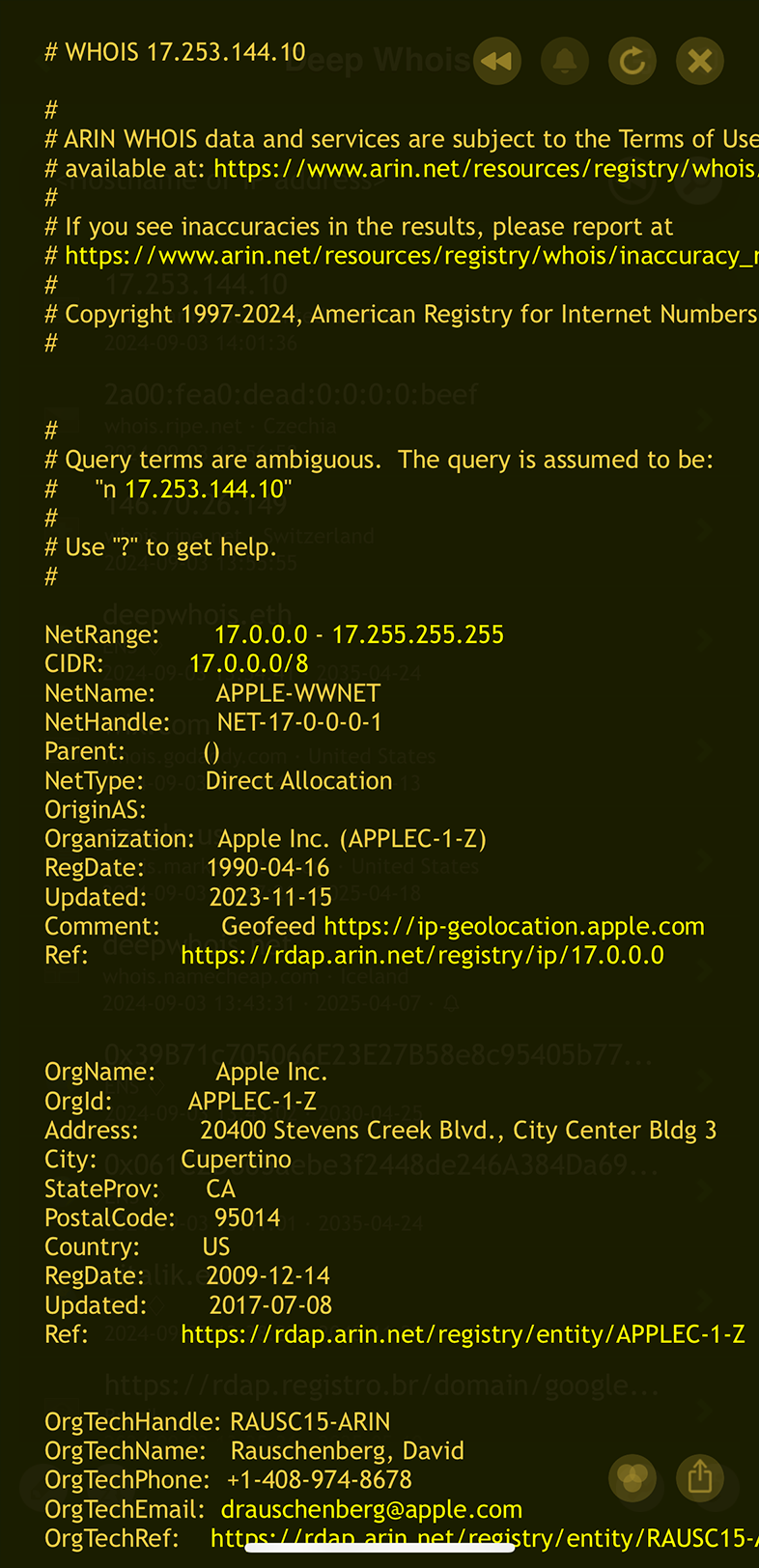

Шаг #2: Определить владельца IP и контактную информацию

Знание того, кому принадлежит IP-адрес, особенно важно, если нужно связаться с владельцем по юридическим, абузным или вопросам безопасности.

Whois-поиск обычно даёт эту информацию — имя организации или лица, адрес, телефон, email.

Использование Deep Whois на iOS:

Сведения о владельце и контактах отображаются в составе Whois-ответа.

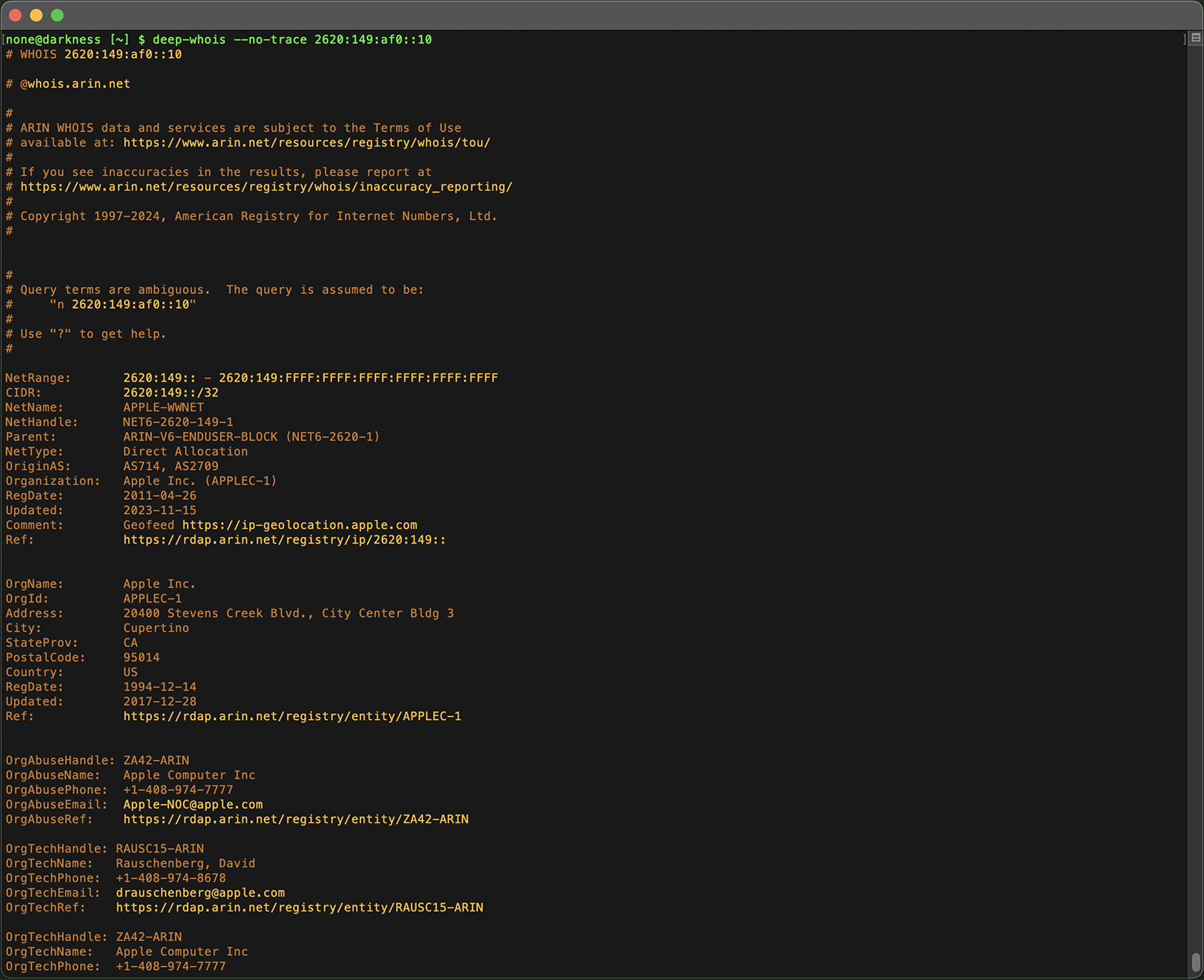

Использование Deep Whois в терминале:

Следующая команда покажет данные о владельце:

deep-whois 2620:149:af0::10

Если IP принадлежит крупной организации, вы также можете увидеть данные конкретного отдела или ответственного лица.

Дополнительные советы:

#1: Отслеживание промежуточных Whois-результатов

На iOS вы можете добавить к запросу опцию «+trace», чтобы отобразить промежуточные IPv4- и IPv6-Whois-ответы от вышестоящих серверов.

Это даёт более глубокое представление о маршрутизации и распределении IP-адресов по мере прохождения запросов через разные серверы.

В терминальной версии для macOS, Linux и FreeBSD трассировка включена по умолчанию, но если она не нужна в конкретном расследовании, можно скрыть дополнительные данные с помощью опции «--no-trace».

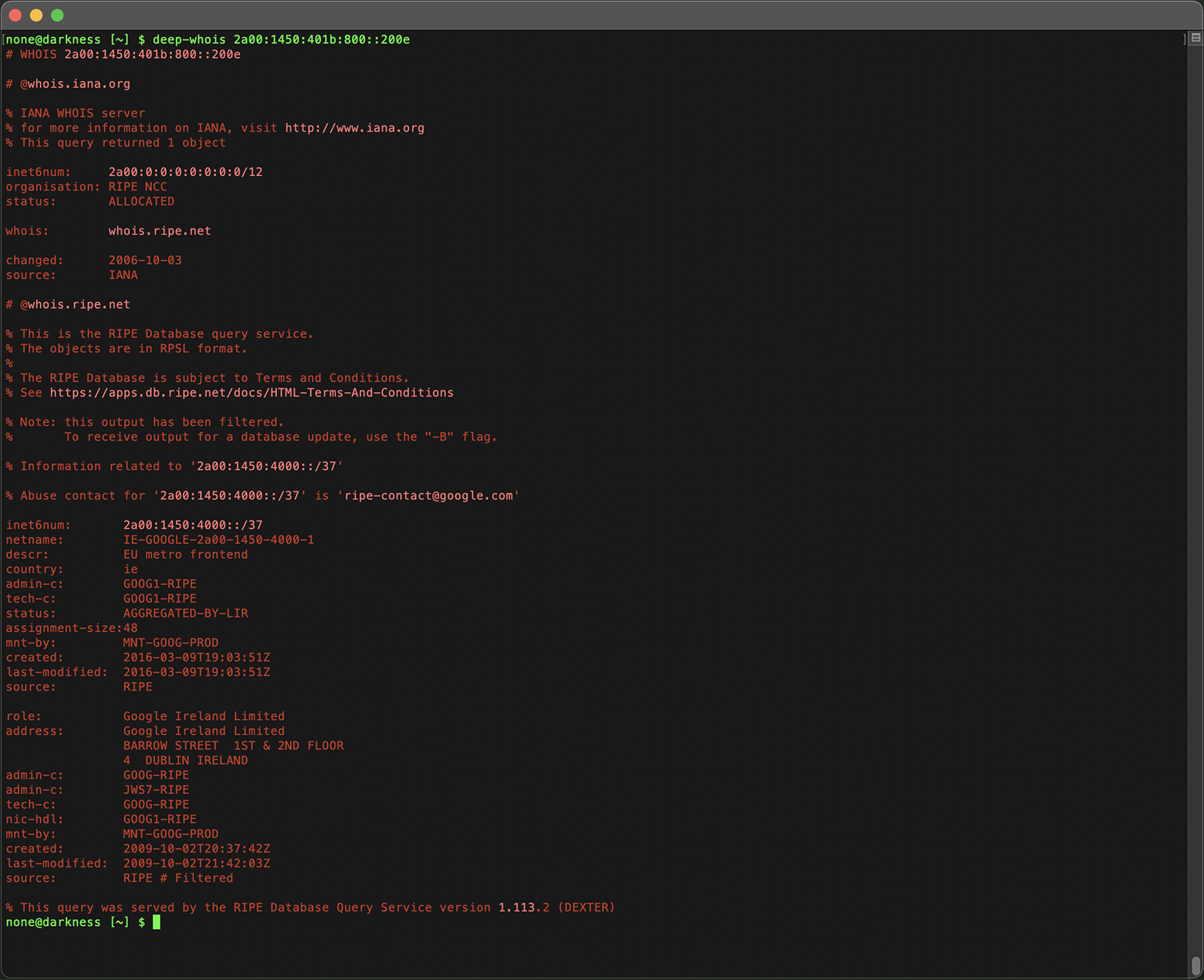

Шаг #3: Определить региональный интернет-регистратор (RIR) IP-адреса

Каждый IP-адрес выделяется региональным интернет-регистратором (RIR), который управляет адресным пространством в конкретном регионе.

Знание RIR помогает понять, какие правила действуют для данного IP-адреса, и к какому регистратору обращаться для дальнейших запросов.

Информация о RIR включена в Whois-ответ и показывает, под юрисдикцией какого регистратора находится IP-адрес: ARIN, RIPE, APNIC, LACNIC или AFRINIC.

Использование Deep Whois на iOS:

Добавление опции «+trace» к запросу на iOS полезно для включения промежуточных результатов Whois, которые позволяют увидеть связанные данные прямо с Whois-сервера RIR.

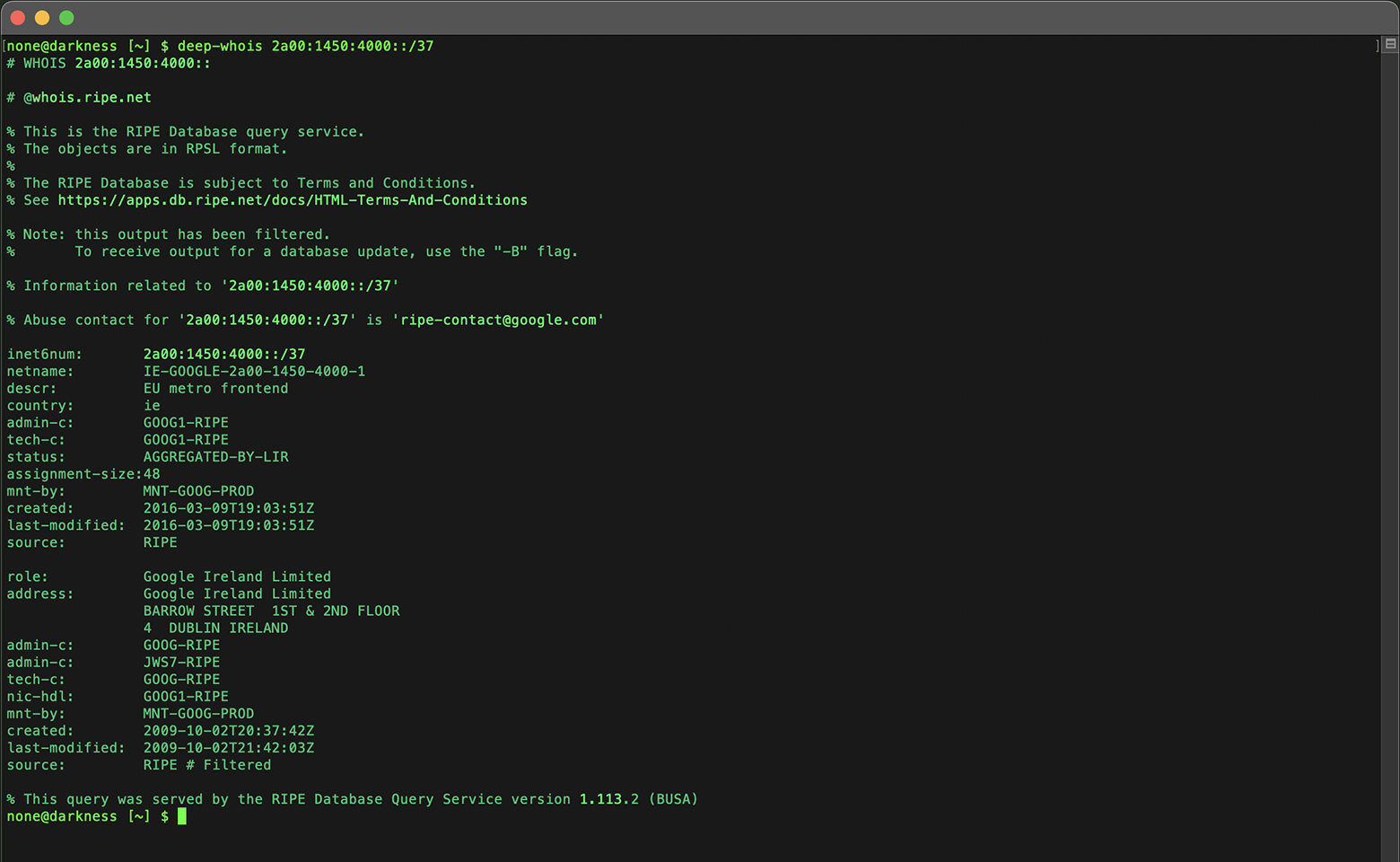

Использование Deep Whois в терминале:

Whois-вывод указывает RIR, управляющий IP-адресом:

deep-whois 2a00:1450:401b:800::200e

Определить RIR можно по именам промежуточных серверов или по владельцу базы данных Whois.

Ищите аббревиатуры ARIN, RIPE, APNIC, LACNIC и AFRINIC — это региональные регистраторы, отвечающие за разные части мира.

Понимание, какой RIR обслуживает IP-адрес, помогает определить регион происхождения и надлежащую организацию для решения споров или проблем, связанных с этим IP.

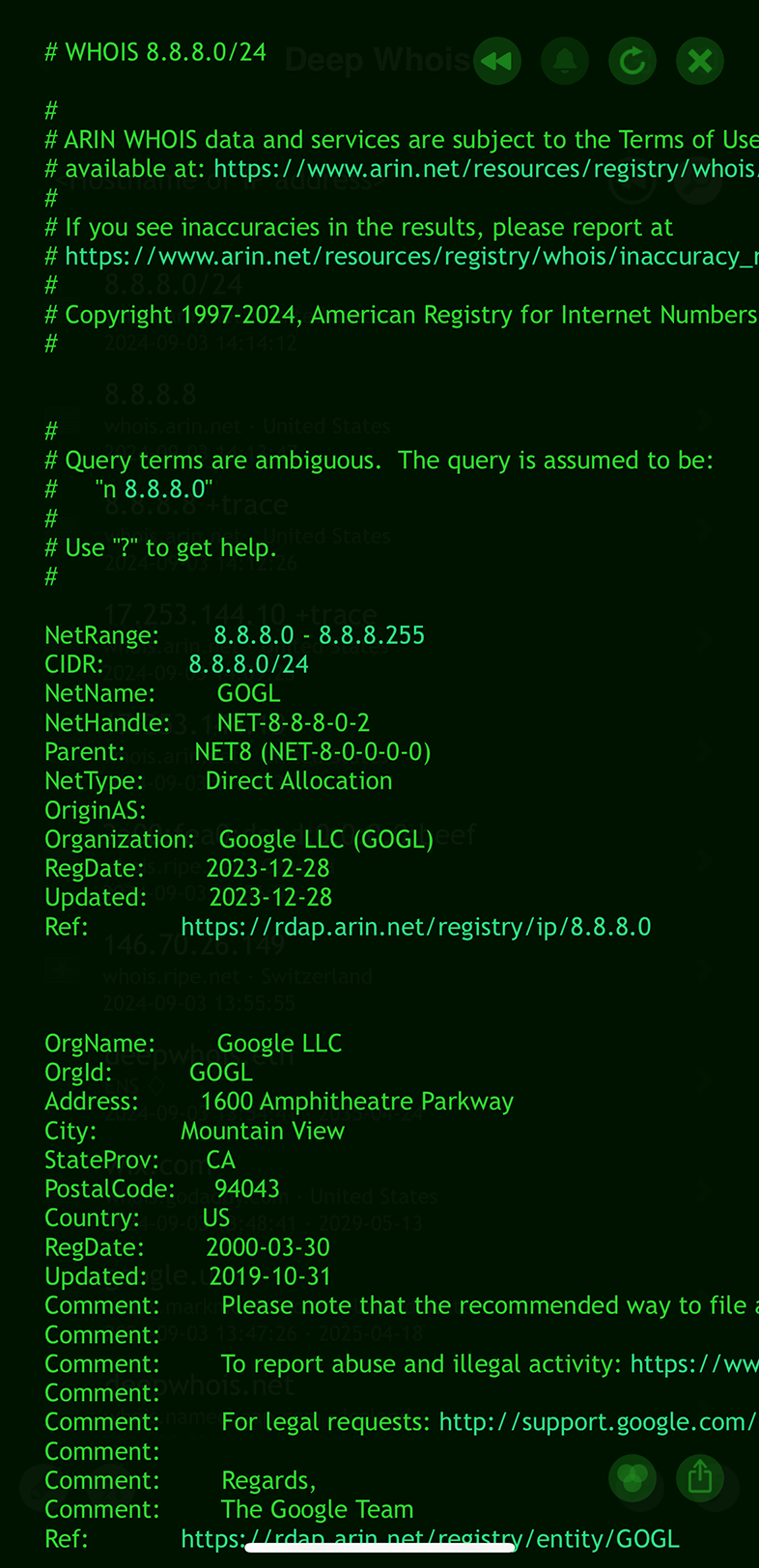

Шаг #4: Проанализировать выделение IP-адреса и CIDR-нотацию

IP-адреса обычно выделяются блоками, описываемыми с помощью CIDR-нотации (Classless Inter-Domain Routing). Анализ CIDR позволяет определить размер блока, роль конкретного IP-адреса в нём и принадлежность к более крупной сети.

Использование Deep Whois на iOS:

CIDR-нотация отображается в секции с деталями IP-адреса.

Вы можете нажать на сетевой адрес с CIDR-нотацией, открыть контекстное меню и выбрать «Whois», чтобы увидеть детальную информацию по блоку.

Использование Deep Whois в терминале:

Изучите CIDR-данные в Whois-ответе и при необходимости выполните новый запрос по блоку:

deep-whois 2a00:1450:4000::/37

Анализ CIDR-блока позволяет понять, является ли IP частью более крупной сети, что полезно при картировании сети и анализе угроз.

Шаг #5: Выполнить обратное исследование IP-адреса (Reverse IP)

Обратные IP-поиски позволяют находить домены, размещённые на одном и том же IP-адресе.

Это помогает выявить все ресурсы, контролируемые одной организацией, найти связанные сайты или оценить полный спектр использования IP-адреса.

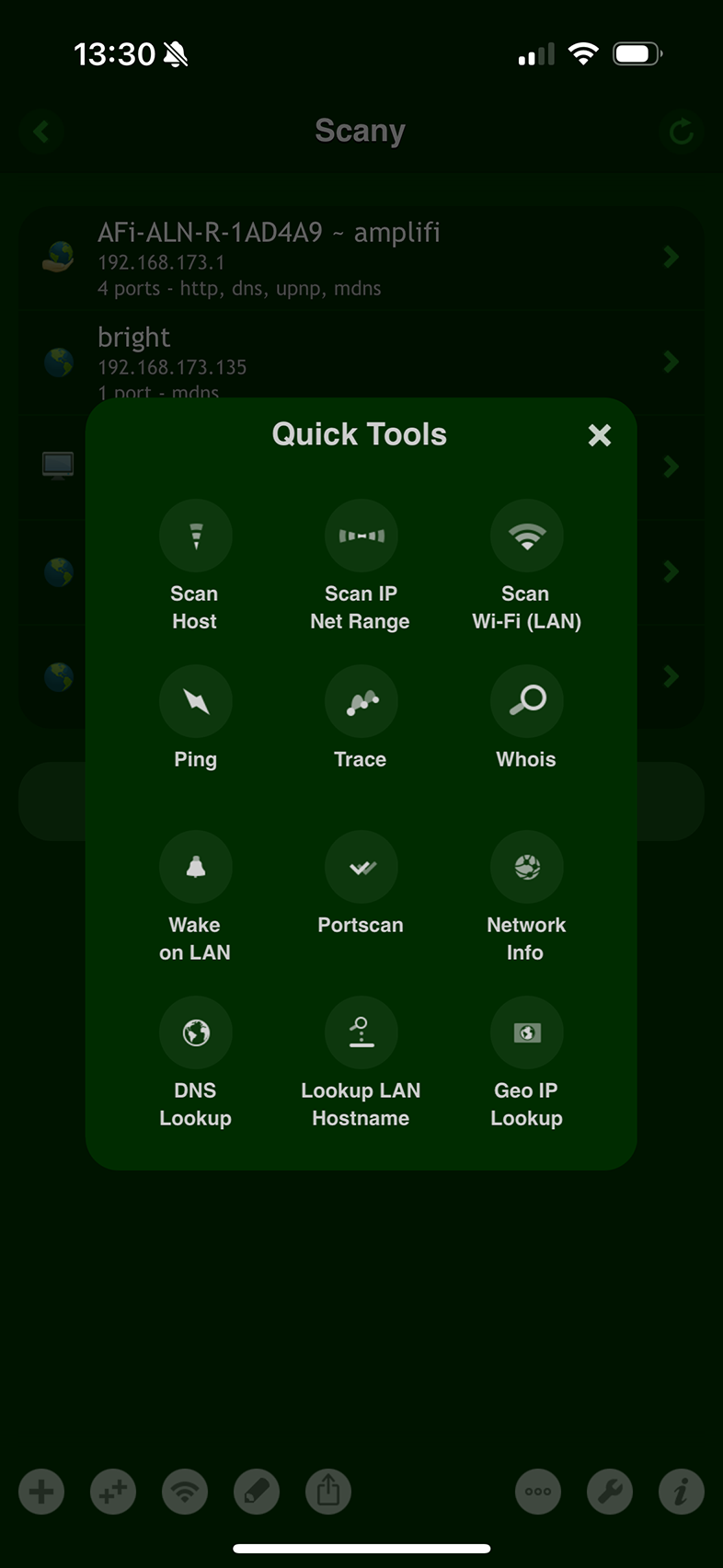

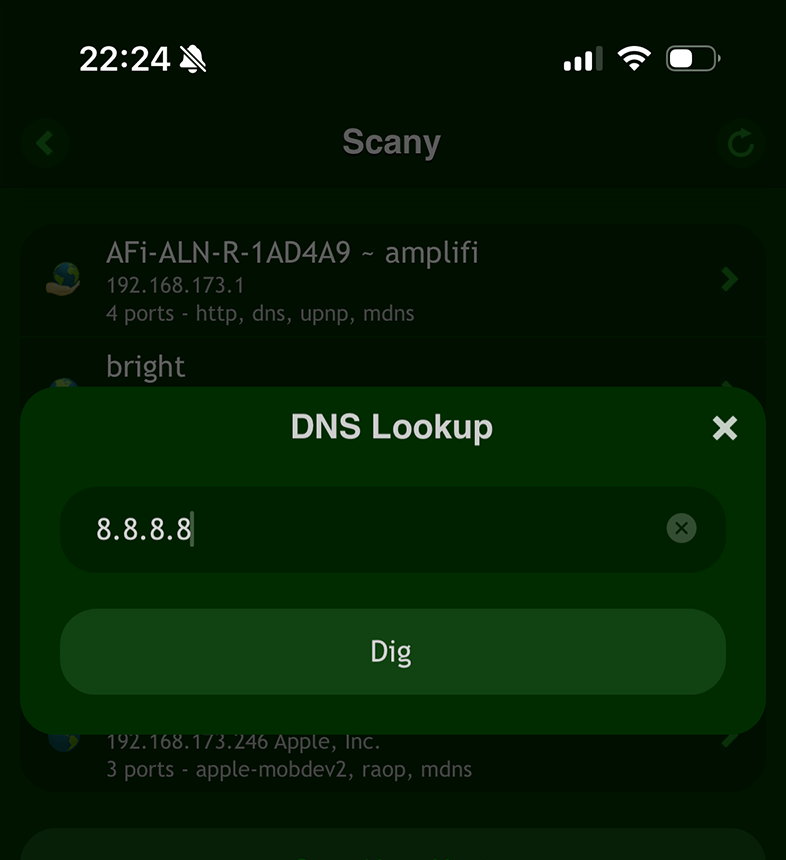

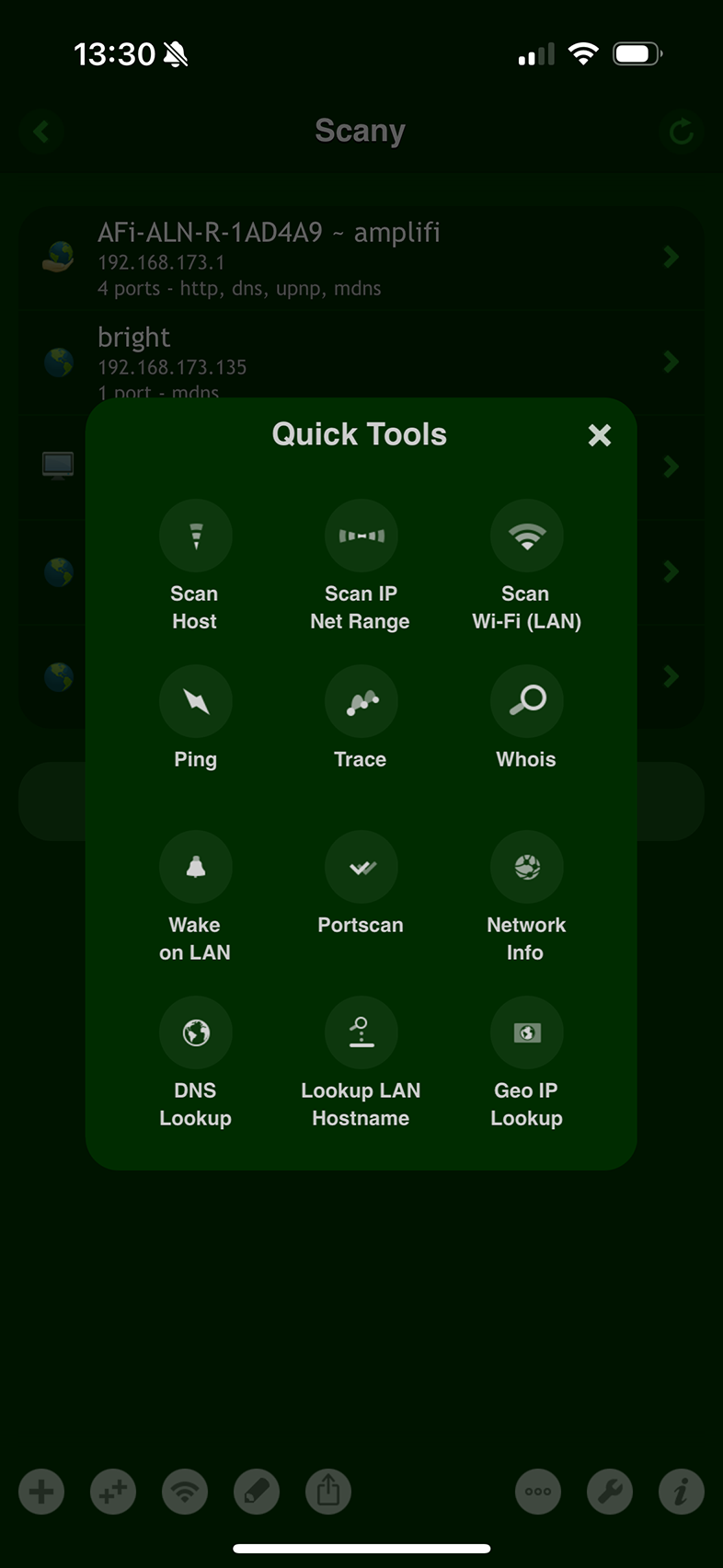

На iOS:

Используйте инструмент «DNS Lookup» в приложении Scany.

Либо просто используйте приложение Deep Dig.

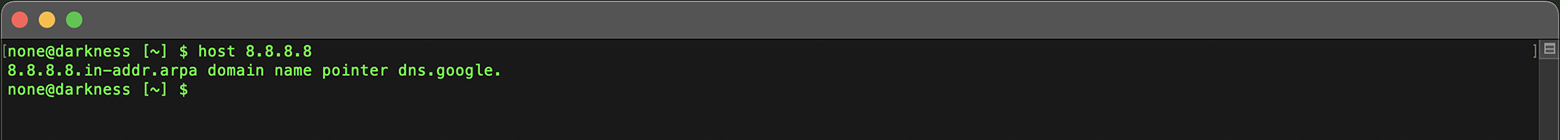

В терминале:

Используйте команду host, указав IP-адрес в качестве аргумента:

host 8.8.8.8

Обратный IP-поиск может выявить сеть связанных доменов и дать более глубокое понимание присутствия организации в интернете.

После того как вы определили доменное имя, связанное с IP-адресом, можно продолжить расследование, выполнив Whois-поиск по самому домену.

Это предоставит подробную информацию о владельце домена, регистрации и других ключевых деталях.

Шаг #6: Определить хостинг-провайдера IP-адреса

Информация о хостинг-провайдере даёт представление об инфраструктуре IP-адреса и возможных уязвимостях.

Она также поможет понять, используется ли уважаемый хостинг или провайдер с сомнительной репутацией.

Для большинства сайтов владелец IP-адреса — это их хостинг-провайдер.

Однако это не так для крупных компаний, использующих собственные блоки IP-адресов.

В подобных случаях имеет смысл определить ближайший маршрутизируемый «хоп» к анализируемому IP-адресу.

Этот узел обычно связан с хостинг-провайдером или дата-центром, что даёт более точное понимание инфраструктуры за сайтом.

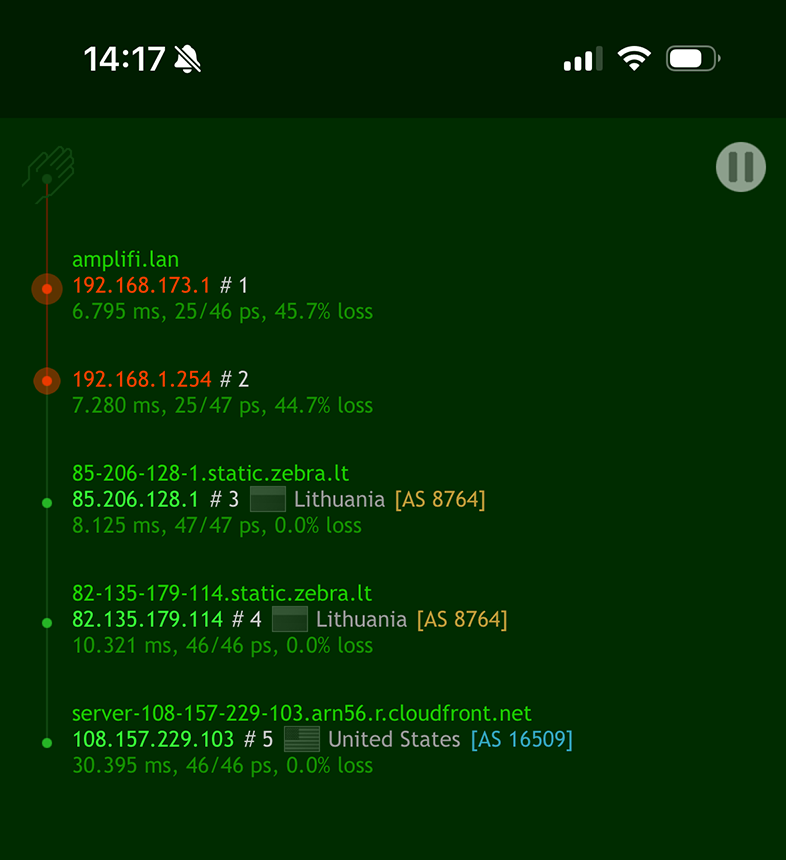

На iOS:

Вы можете использовать инструмент Trace в приложении Scany или отдельное приложение Nice Trace.

В терминале:

Воспользуйтесь утилитой командной строки traceroute:

traceroute one.one.one.one

Понимание хостинговой инфраструктуры помогает принимать решения, особенно при оценке безопасности и надёжности IP-адреса.

Шаг #7: Выполнить геолокацию IP-адреса

Определение географического расположения IP-адреса важно при расследовании подозрительной активности или проверке легитимности соединений.

Геолокация может показать страну, регион, город, а иногда и конкретный район.

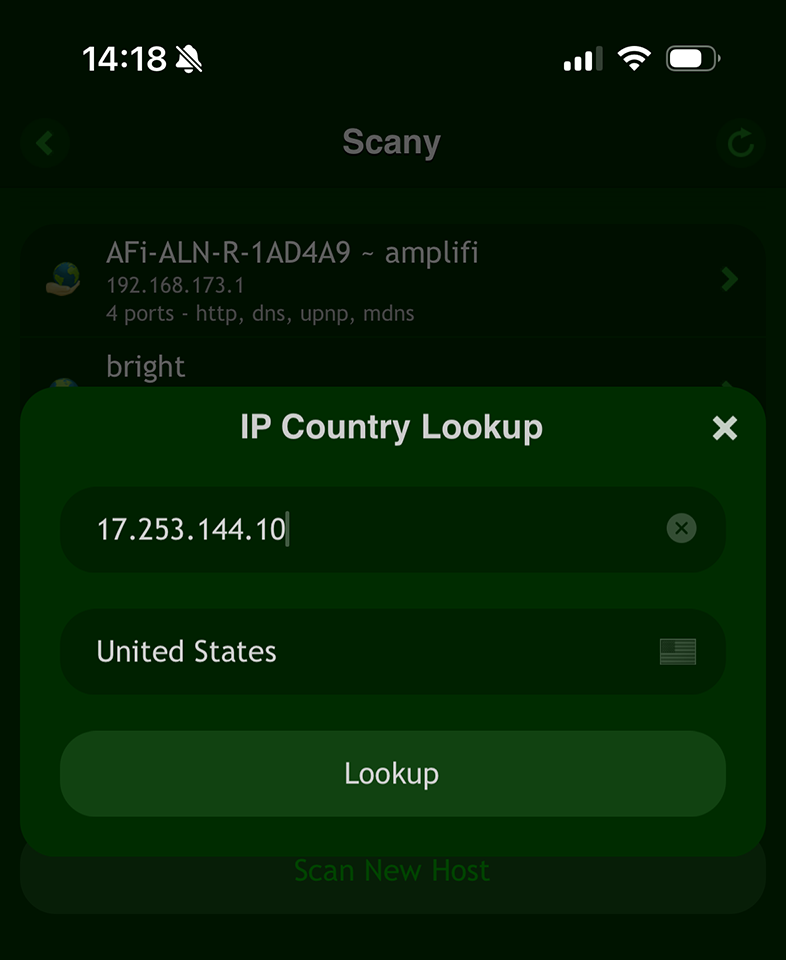

Пользователи могут быстро определить страну IP-адреса с помощью инструмента «IP Country Lookup» в приложении Scany на iOS:

Просто введите IP-адрес:

Геолокация IP-адреса особенно полезна для выявления источника киберугроз или понимания физического расположения серверов.

Геолокация также помогает сопоставлять данные Whois с фактическим расположением.

Несоответствие может показаться подозрительным, но часто вызвано задержками при обновлении баз данных.

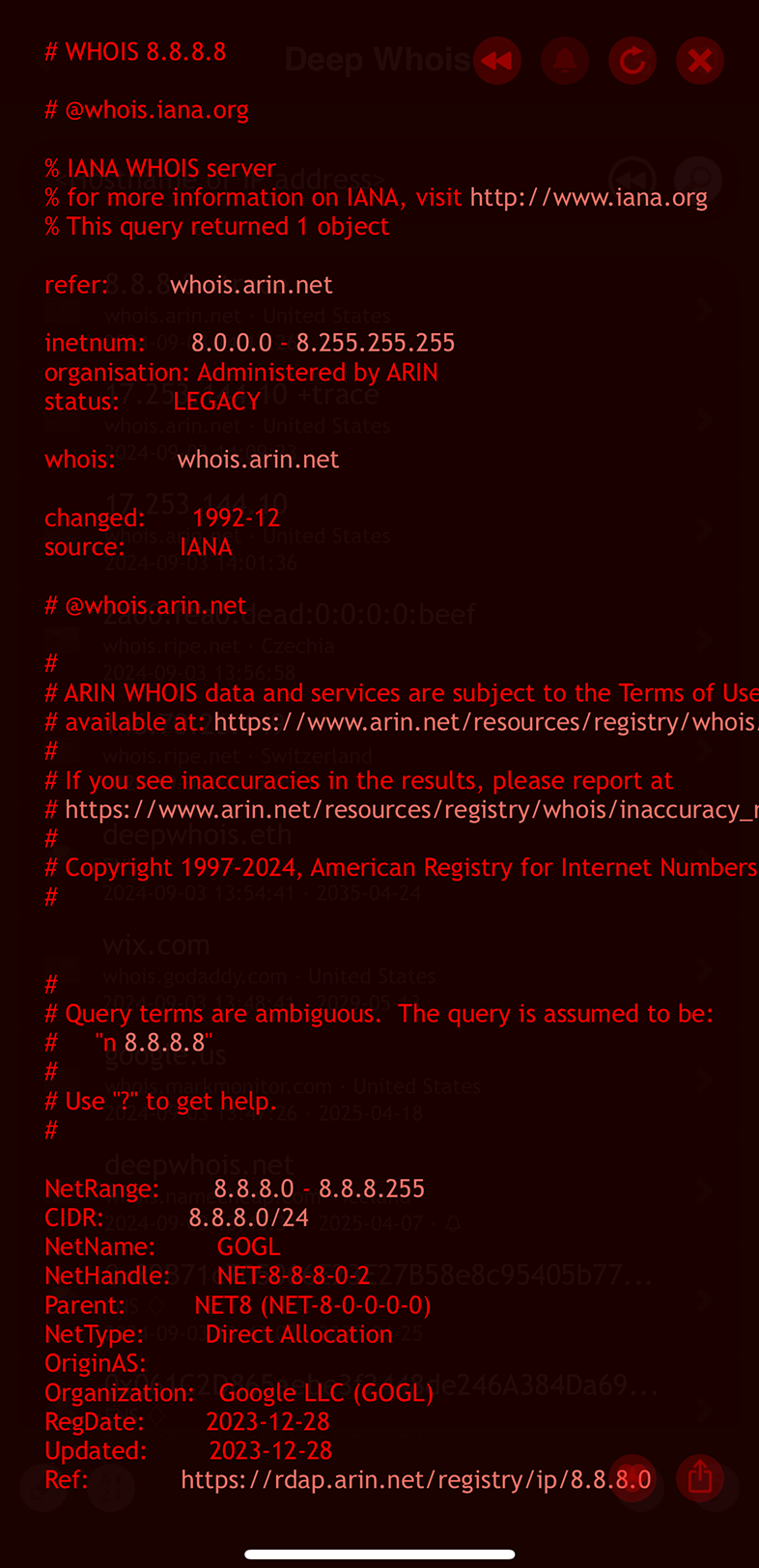

Шаг #8: Проанализировать Whois-контакты для жалоб (Abuse) по IP-адресу

Контактные данные для жалоб на злоупотребления (abuse) часто включаются в Whois-записи IP-адресов и позволяют сообщать о спаме, фишинге и других вредоносных активностях.

Умение находить и использовать эти контакты критически важно для эффективного реагирования на инциденты информационной безопасности.

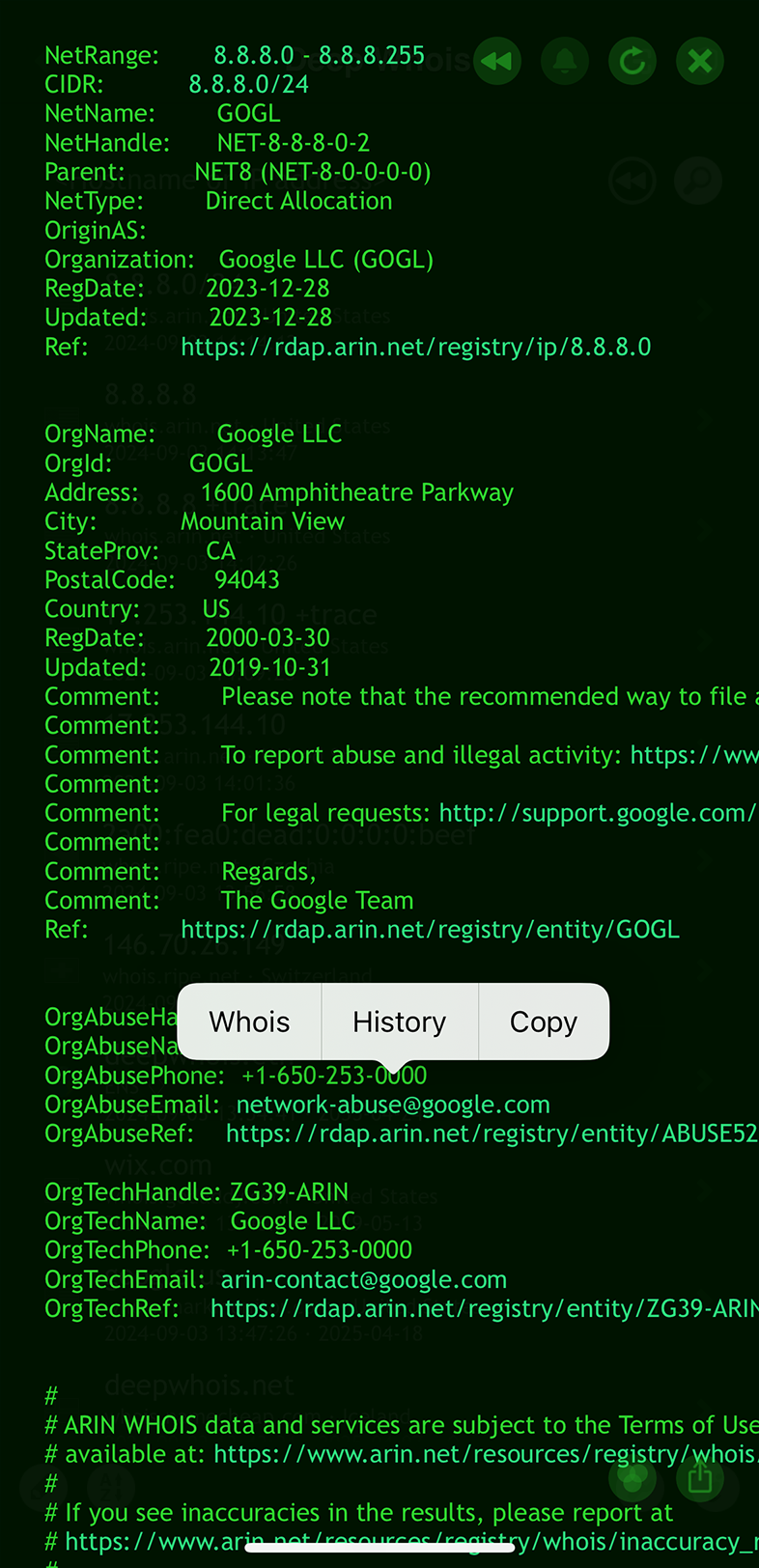

Использование Deep Whois на iOS:

Найдите в Whois-данных блоки с abuse-контактами при запросе IP-адреса.

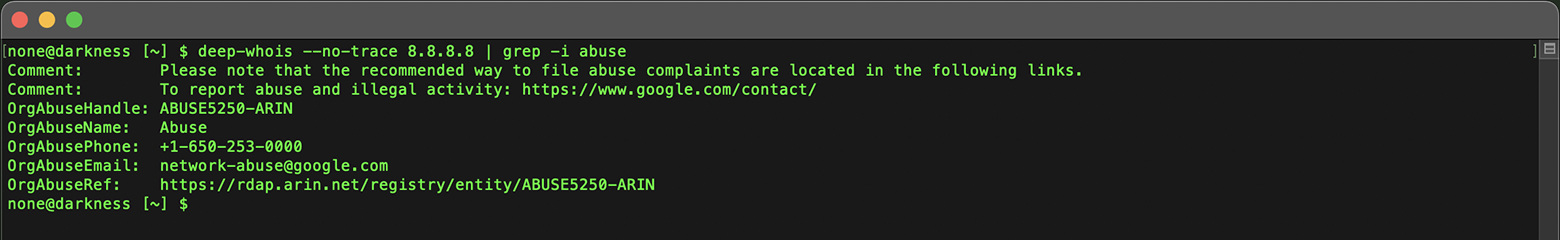

Использование Deep Whois в терминале:

Найдите abuse-контакты командой:

deep-whois --no-trace 8.8.8.8 | grep -i abuse

Отправка жалоб на корректные abuse-контакты помогает снижать риски, связанные с вредоносными IP-адресами, и повышает общую безопасность сети.

Шаг #9: Сохранить и экспортировать данные IP-Whois

После завершения анализа IP-адреса важно сохранить и экспортировать результаты для дальнейшей работы или отчётности.

Такая документация незаменима при принятии решений по IP-адресу или подготовке отчётов для коллег и заказчиков.

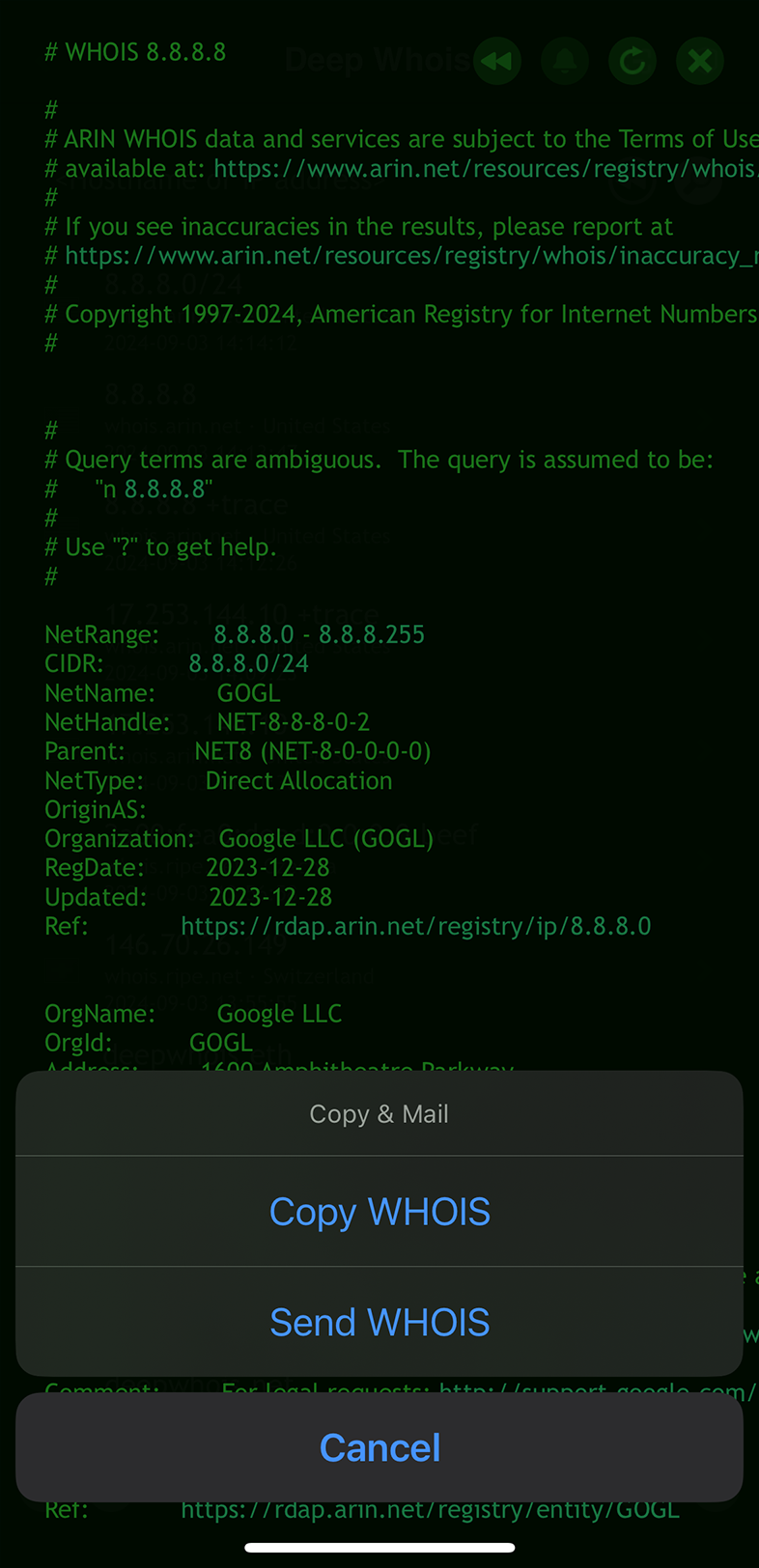

Использование Deep Whois на iOS:

Экспортируйте результаты прямо из приложения в удобном формате.

Использование Deep Whois в терминале:

Сохраните вывод Whois в файл для удобного доступа:

deep-whois 8.8.8.8 > whois-ip-results.txt

Наличие сохранённой копии результатов позволяет вернуться к ним в любой момент и гарантирует, что ваше расследование хорошо задокументировано.

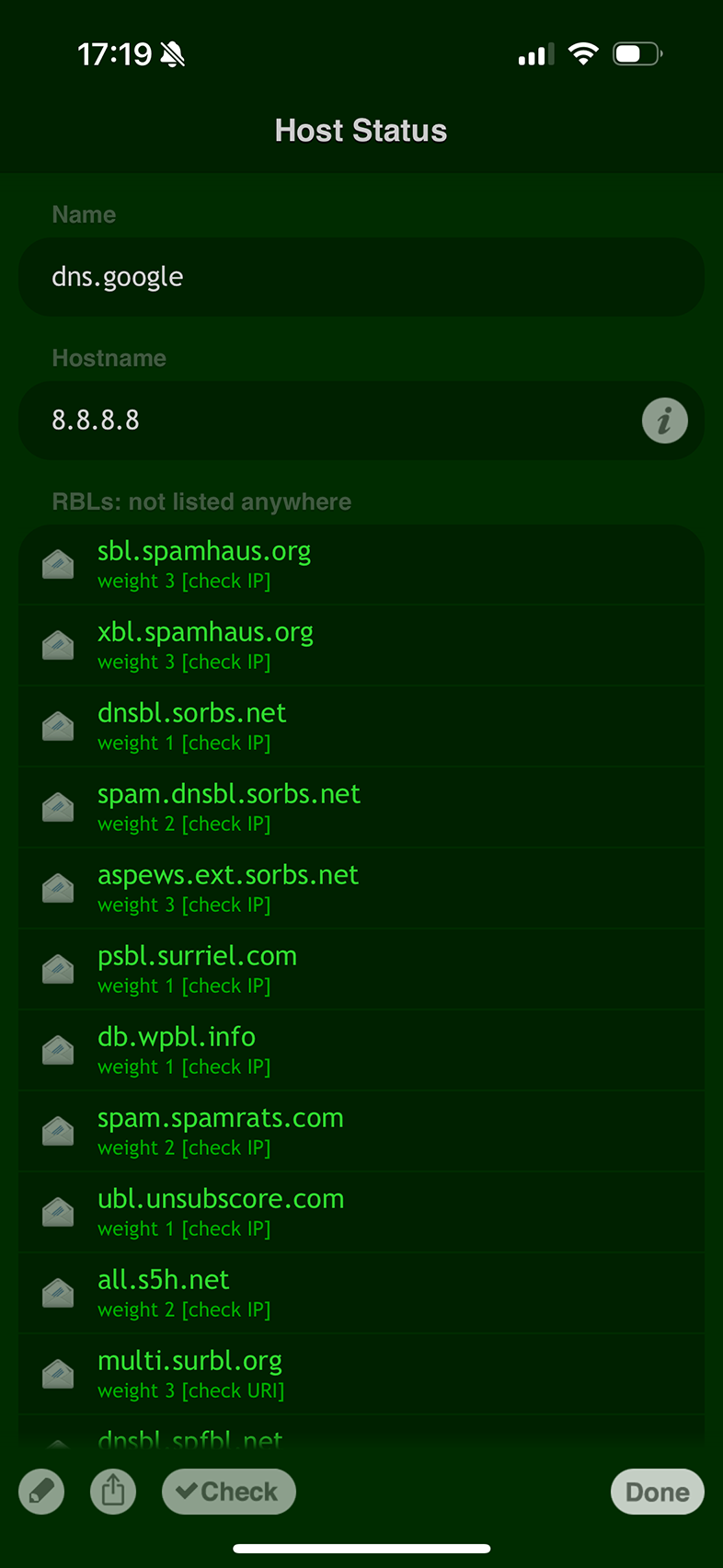

Дополнительный шаг: Регулярно отслеживать репутацию IP-адреса и списки блокировок

Репутация IP-адреса со временем может меняться, особенно если он ассоциирован со спамом или фишингом.

Важно регулярно проверять репутацию IP-адреса и его присутствие в чёрных списках, чтобы убедиться, что он остаётся надёжным и не представляет риск для вашей инфраструктуры.

На iOS вы можете использовать приложение RBL Status для удобного мониторинга репутации IP-адреса и его попадания в чёрные списки.

Приложение даёт актуальное представление о том, был ли IP-адрес занесён в какие-либо чёрные списки, помогая поддерживать безопасную и надёжную репутацию.

Постоянно отслеживая репутацию IP-адреса, вы можете вовремя предпринимать меры для сохранения его надёжности и решать проблемы до того, как они перерастут в серьёзные инциденты.

Заключение: как улучшить расследования IP-адресов с помощью Whois-поиска

Следуя этим шагам, вы сможете выполнять всесторонние расследования IP-адресов с помощью Deep Whois — как в приложении на iOS, так и в терминале на macOS, Linux и FreeBSD.

Это руководство даёт вам инструменты и понимание, необходимые для анализа всех аспектов IP-адреса — от владельца и геолокации до продвинутых технических деталей.

Независимо от того, хотите ли вы повысить безопасность, провести сетевой аудит или просто глубже понять, что стоит за конкретным IP-адресом, это руководство поможет вам извлечь максимум из Whois-поиска и получить полную картину по интересующему вас IP-адресу.