Badanie adresu IP

za pomocą wyszukiwania Whois

Aktualizacja: 1 grudnia 2025 r.

Zrozumienie, co kryje się za adresem IP, może być kluczowe z wielu powodów — czy chodzi o ustalenie źródła podejrzanej aktywności, weryfikację wiarygodności strony internetowej, czy po prostu zebranie danych na potrzeby audytu sieci.

W tym przewodniku przeprowadzimy cię krok po kroku przez proces badania adresu IP za pomocą wyszukiwania Whois, korzystając z potężnej aplikacji Deep Whois oraz narzędzia wiersza poleceń.

Na końcu będziesz mieć wszystkie informacje potrzebne do pełnego zrozumienia tła, właściciela, lokalizacji i innych kluczowych danych powiązanych z adresem IP.

Oto przewodnik krok po kroku po wykonywaniu wyszukiwania Whois dla adresu IP:

→ Krok #1: Wykonaj podstawowe wyszukiwanie Whois dla adresu IP

→ Krok #2: Ustal właściciela IP i dane kontaktowe

→ Krok #3: Ustal regionalny rejestr internetu (RIR) dla adresu IP

→ Krok #4: Przeanalizuj alokację adresu IP i notację CIDR

→ Krok #5: Wykonaj odwrotne wyszukiwanie IP (Reverse IP)

→ Krok #6: Sprawdź dostawcę hostingu dla adresu IP

→ Krok #7: Wykonaj geolokalizację adresu IP

→ Krok #8: Przeanalizuj kontakty abuse w danych Whois dla adresów IP

→ Krok #9: Zapisz i wyeksportuj dane Whois dla IP

Przejdźmy do szczegółów.

Krok #1: Wykonaj podstawowe wyszukiwanie Whois dla adresu IP

Pierwszym krokiem w badaniu dowolnego adresu IP jest wykonanie podstawowego wyszukiwania Whois. Dostarczy ono kluczowych informacji, takich jak organizacja-właściciel, dane kontaktowe, regionalny rejestr internetu (RIR) odpowiedzialny za adres IP oraz lokalizacja geograficzna.

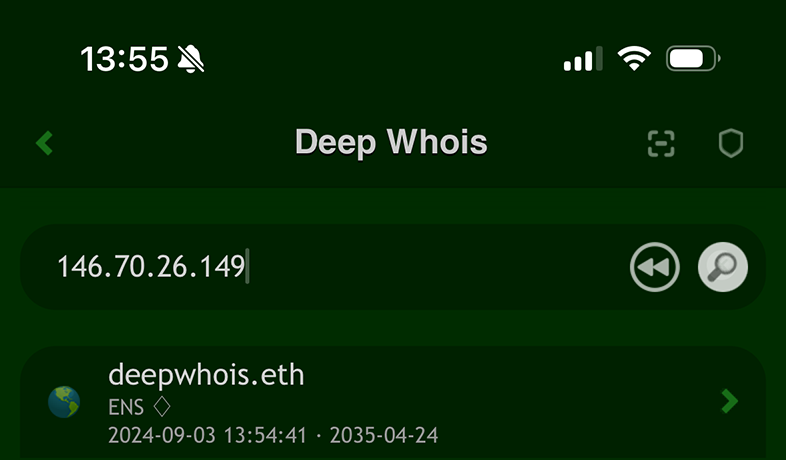

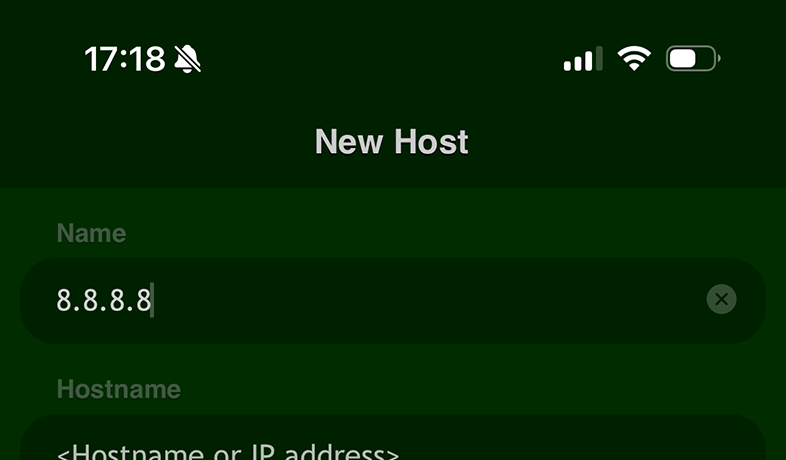

Korzystanie z Deep Whois na iOS:

Otwórz aplikację Deep Whois i wprowadź adres IP w polu wyszukiwania.

Następnie stuknij „Lookup”, aby pobrać dane Whois.

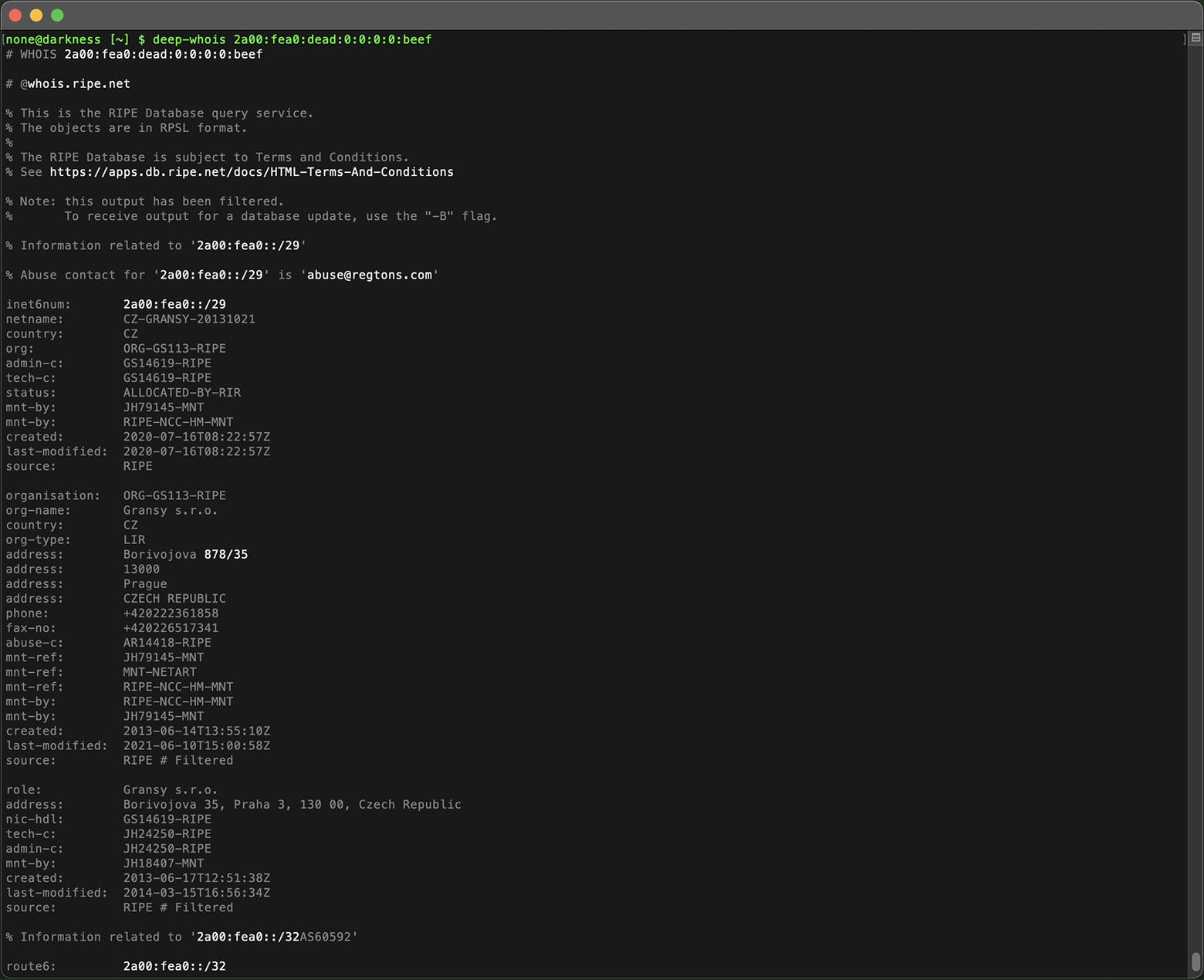

Korzystanie z Deep Whois w terminalu:

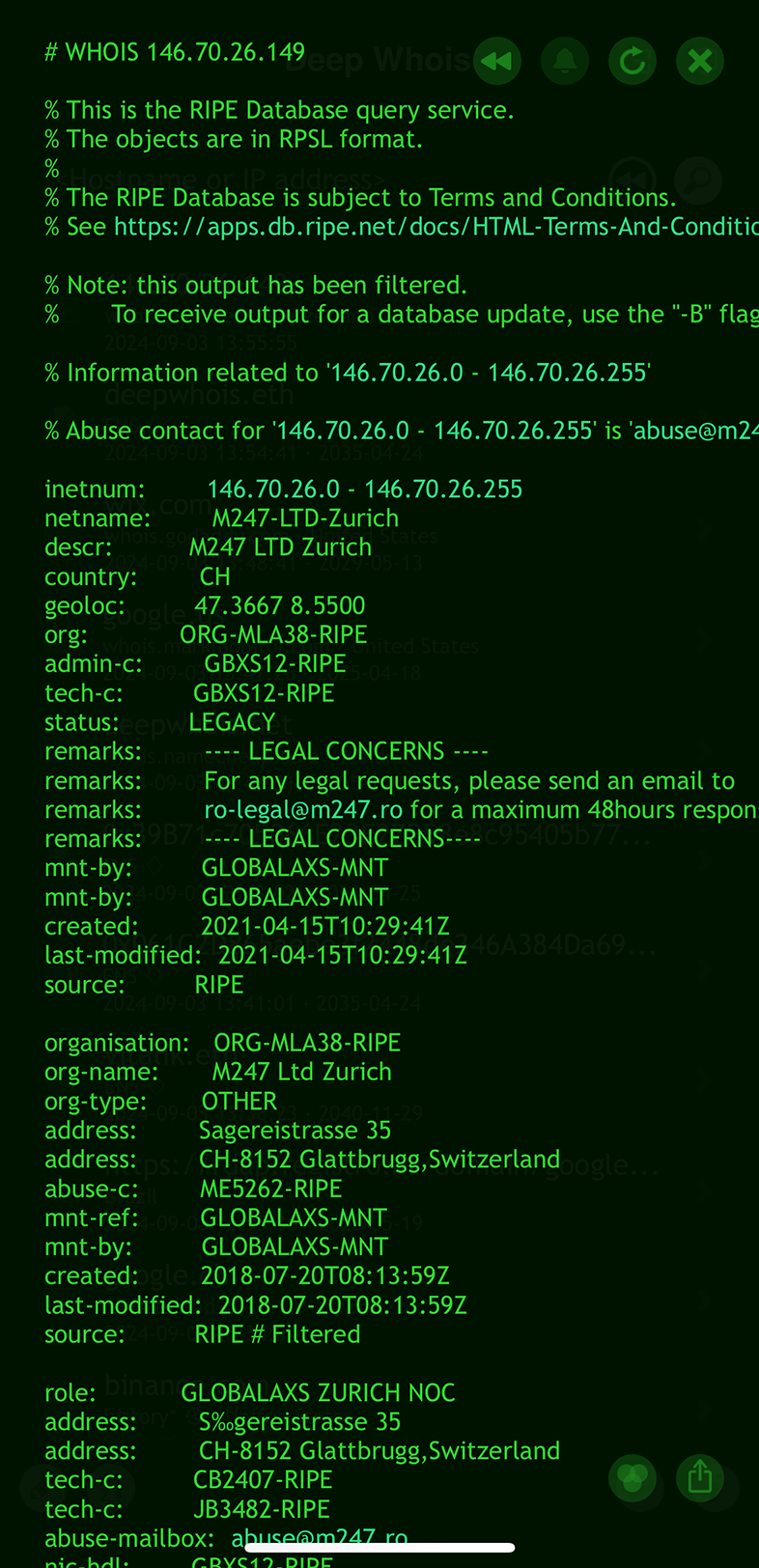

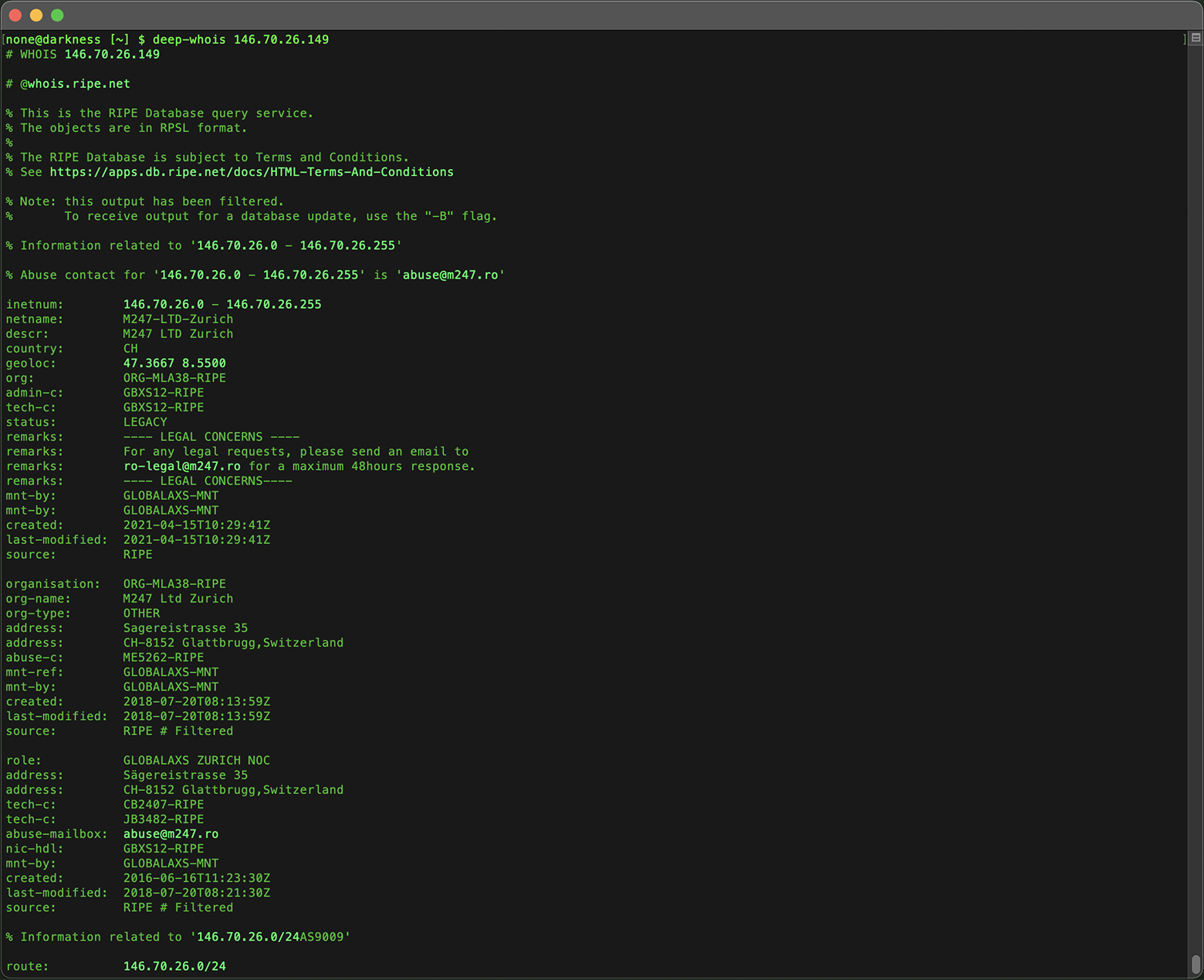

Wykonaj polecenie:

deep-whois 146.70.26.149

To podstawowe wyszukiwanie zapewnia szybki przegląd adresu IP, pokazując informacje o właścicielu, powiązanej organizacji i regionie geograficznym.

Deep Whois upraszcza badanie adresów IP, automatycznie określając, z której bazy danych skorzystać, bez konieczności ręcznego wskazywania źródła.

Bezproblemowo obsługuje wszystkie główne bazy Whois dla IP, w tym ARIN, RIPE, APNIC, LACNIC i AFRINIC, a także serwery referencyjne.

Dzięki temu otrzymujesz możliwie najdokładniejsze i najpełniejsze informacje o dowolnym adresie IP, niezależnie od regionu jego alokacji.

Dodatkowe wskazówki:

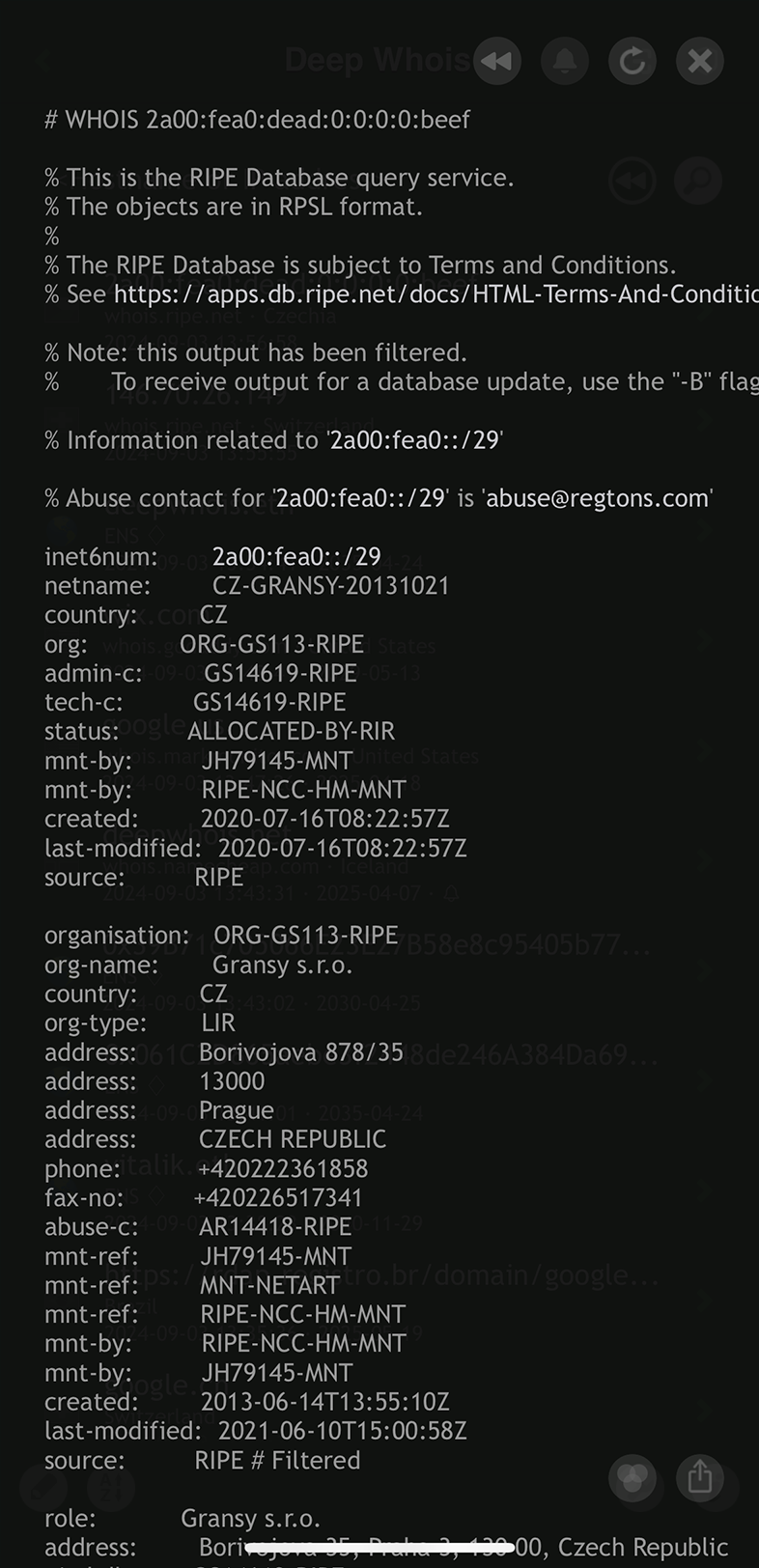

#1: Zapytania Whois dla IPv6

Deep Whois natywnie obsługuje zarówno adresy IPv4, jak i IPv6 w jednym polu wprowadzania.

Niezależnie od tego, czy badany jest starszy adres IPv4, czy nowszy adres IPv6, Deep Whois automatycznie rozpoznaje typ i przetwarza zapytanie, dostarczając szczegółowe dane Whois.

Ta elastyczność pozwala przeprowadzać dokładne analizy adresów IP niezależnie od wersji protokołu — wszystko z jednego, wygodnego interfejsu.

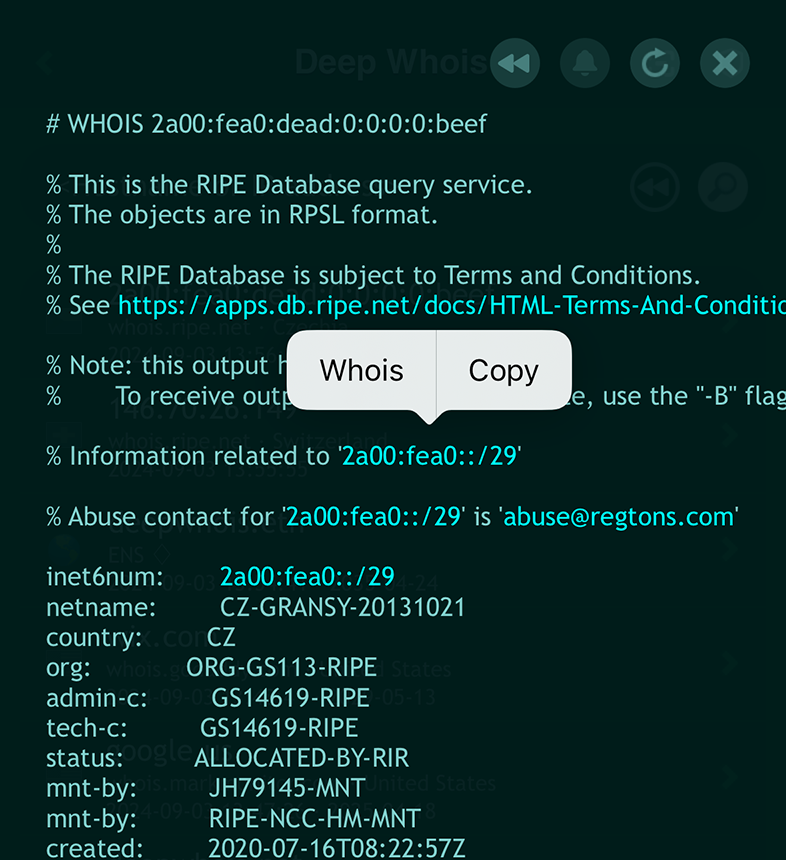

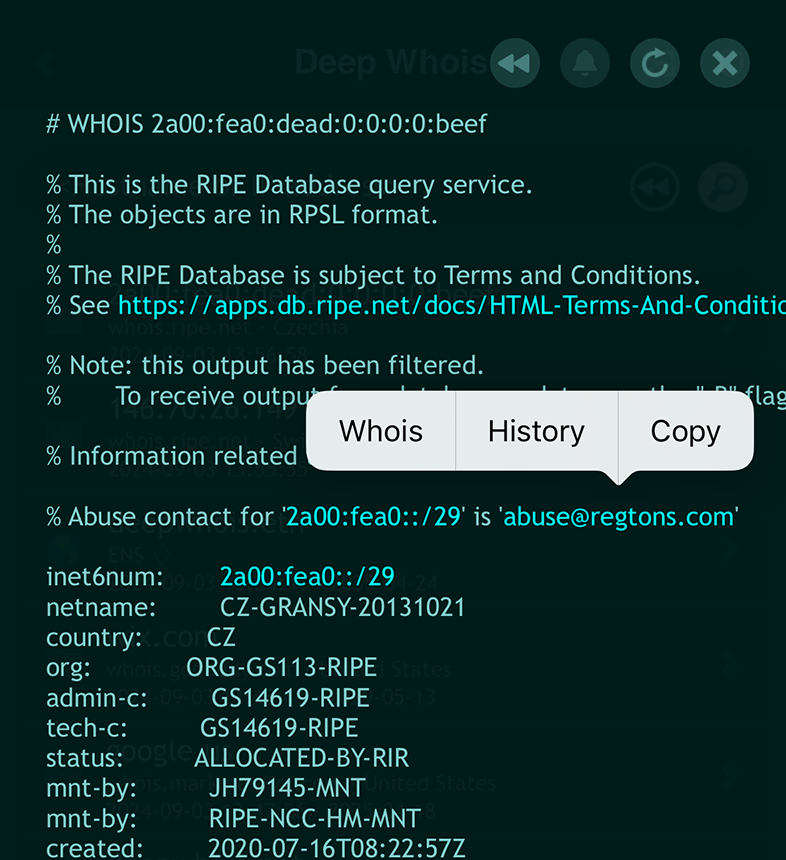

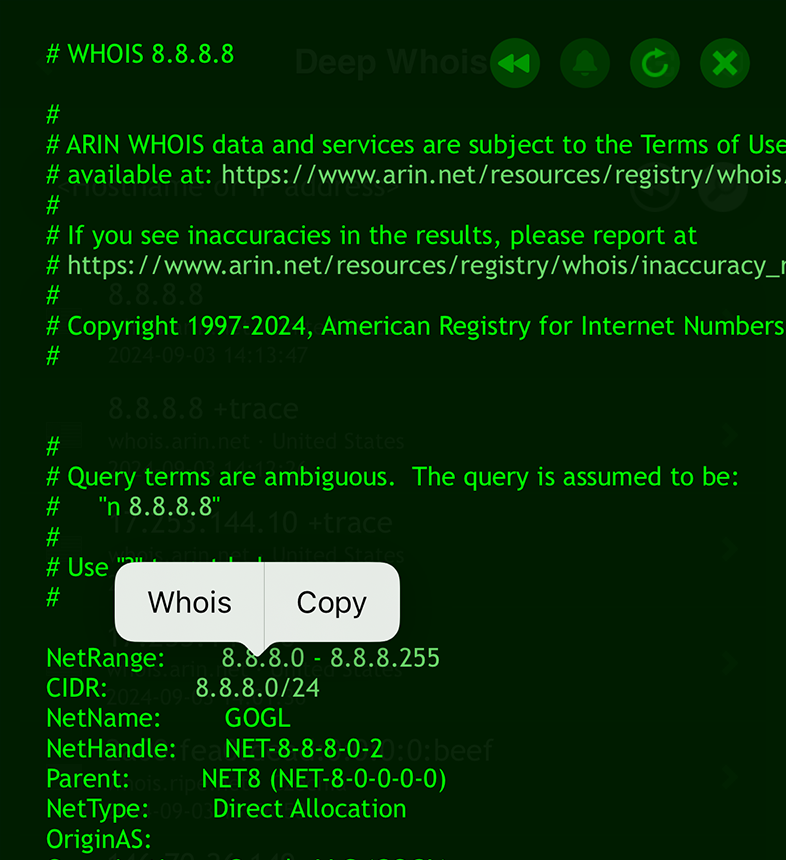

#2: Wygodny podgląd Whois na iOS

Na iOS przeglądanie informacji Whois jest równie płynne jak nawigacja po stronach internetowych z klikalnymi linkami.

Aplikacja automatycznie wykrywa i wyróżnia kluczowe dane — nazwy domen, nazwy hostów, adresy URL, adresy email, adresy i sieci IPv4 oraz IPv6 — jaśniejszym kolorem, aby łatwiej je zidentyfikować.

Aby kontynuować analizę, po prostu stuknij wyróżniony fragment, aby wyświetlić menu kontekstowe.

Wybierając opcję „Whois”, natychmiast wykonasz zapytanie dla odpowiedniego adresu IP lub sieci, co sprawia, że analiza danych jest intuicyjna i wydajna.

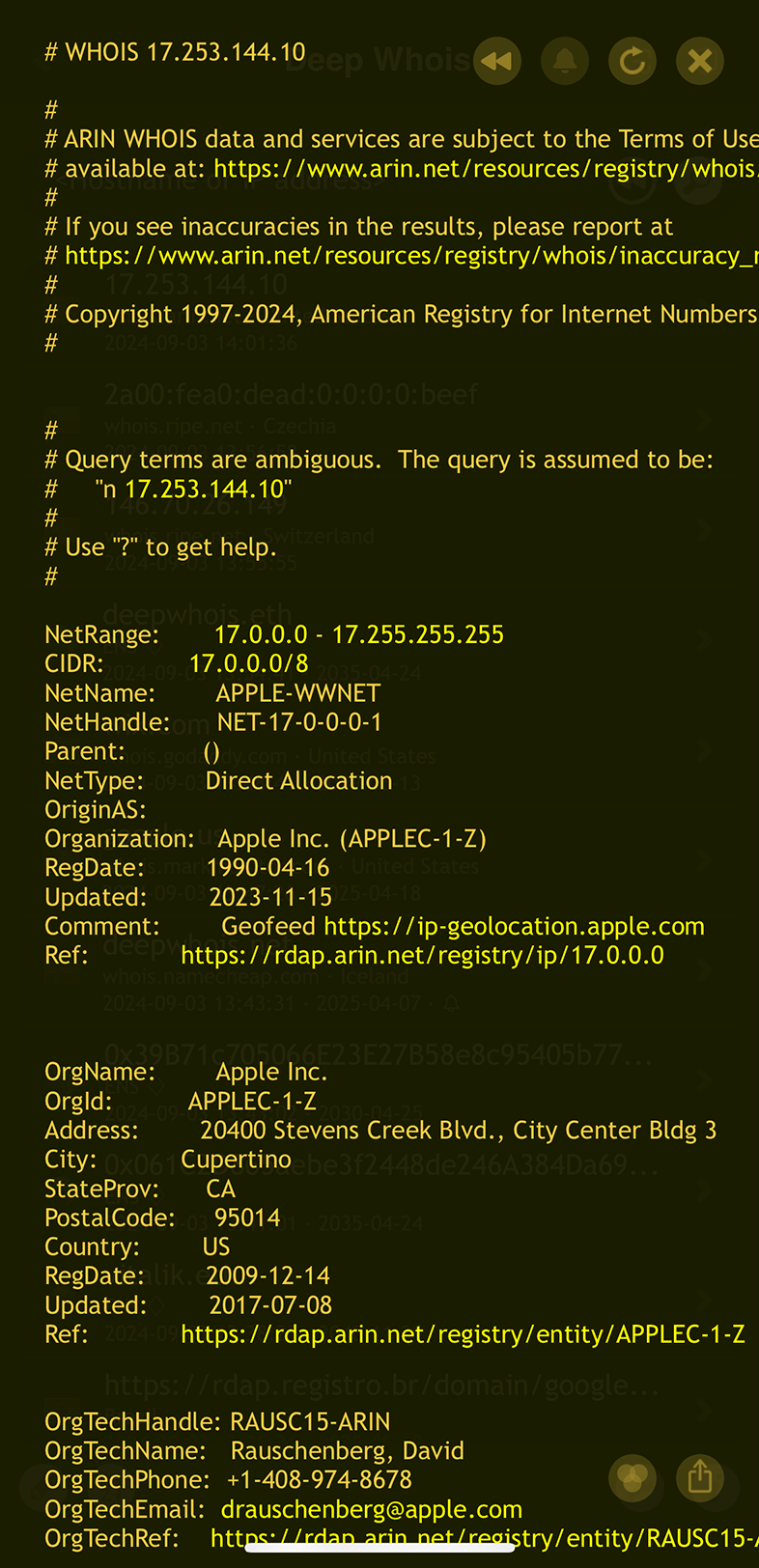

Krok #2: Ustal właściciela IP i dane kontaktowe

Wiedza o tym, do kogo należy adres IP, jest szczególnie istotna, gdy trzeba skontaktować się z właścicielem z powodów prawnych, w związku z nadużyciami lub kwestiami bezpieczeństwa.

Wynik wyszukiwania Whois często zawiera te informacje, w tym nazwę, adres, numer telefonu i adres email właściciela.

Korzystanie z Deep Whois na iOS:

Informacje o właścicielu i dane kontaktowe są wyświetlane jako część odpowiedzi Whois.

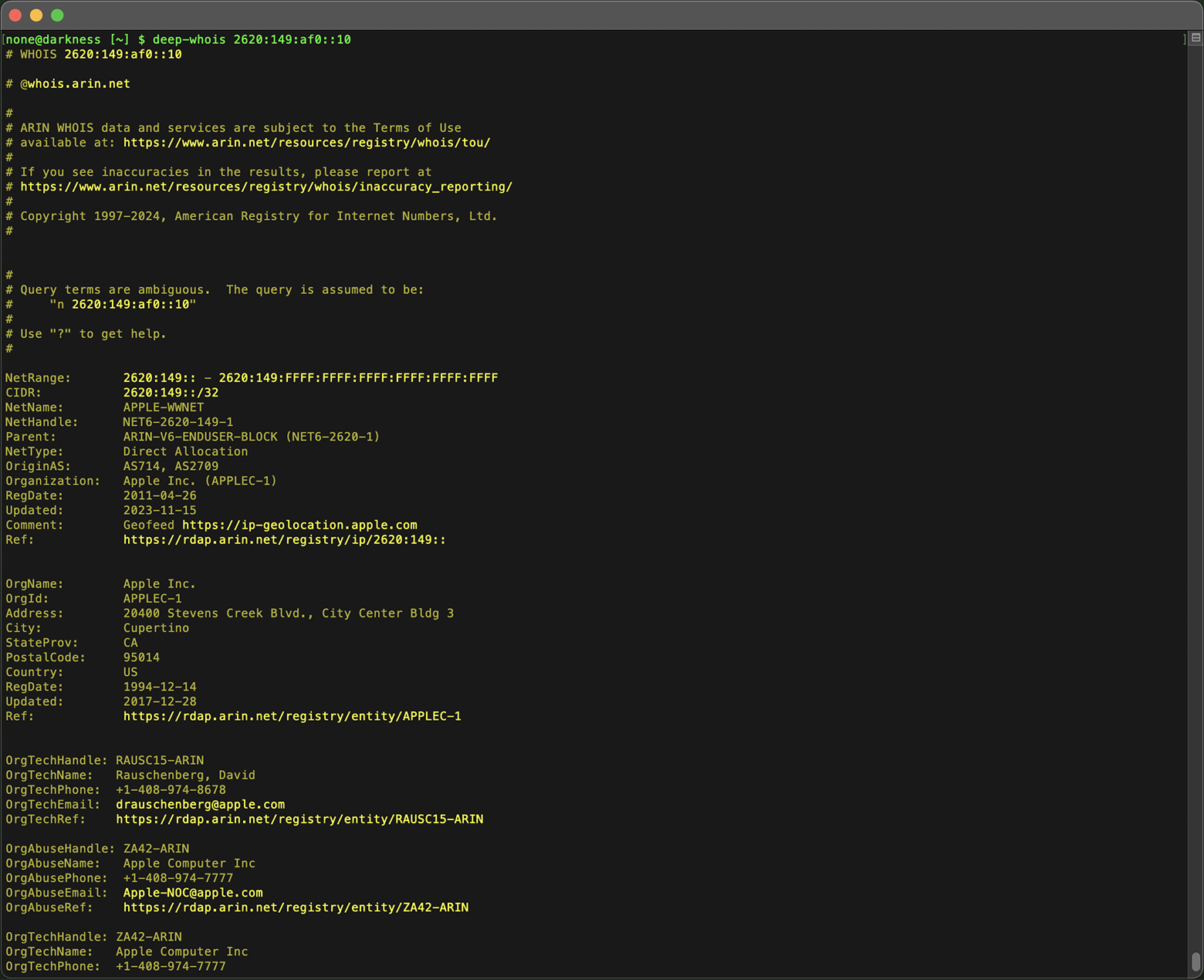

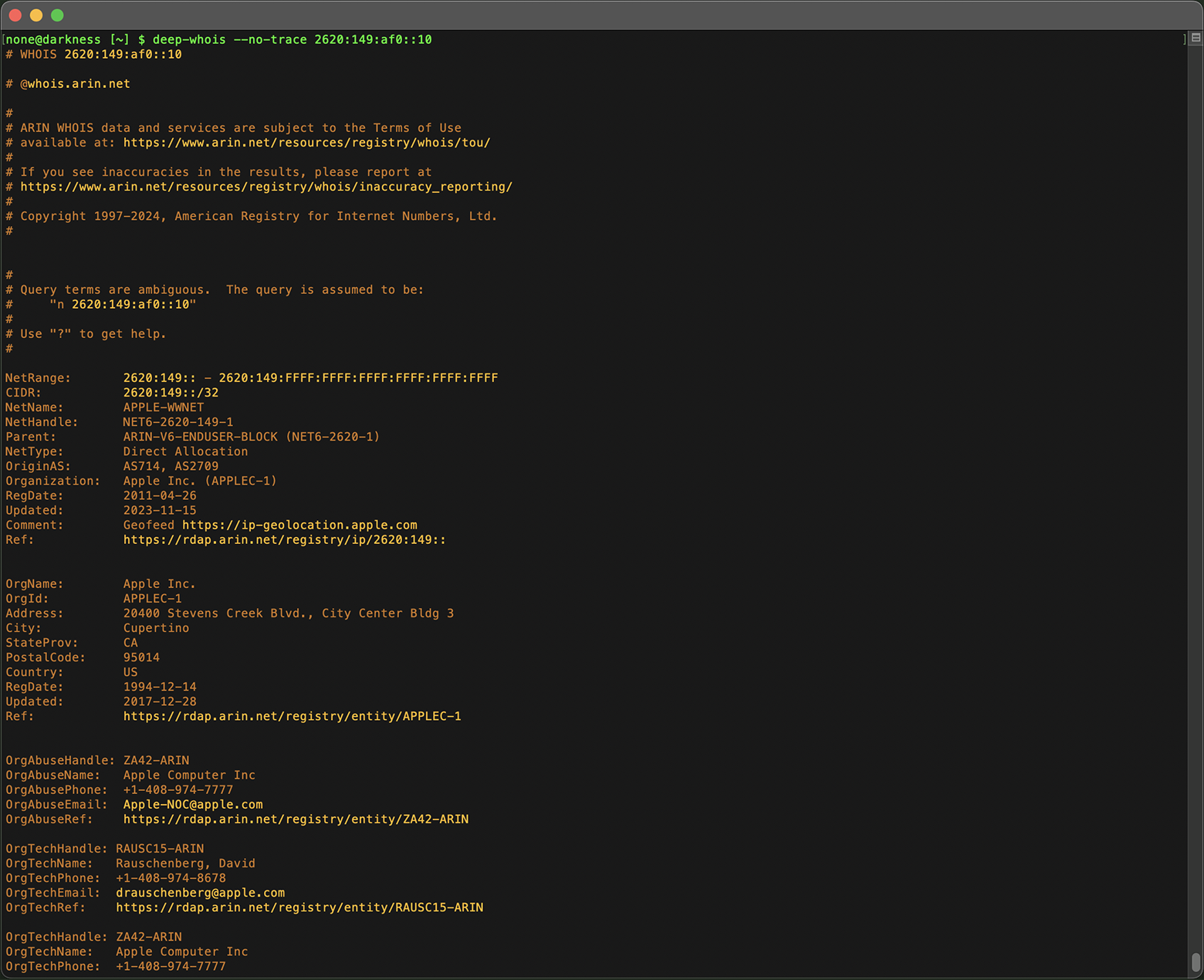

Korzystanie z Deep Whois w terminalu:

Następujące polecenie pokaże dane o właścicielu:

deep-whois 2620:149:af0::10

Jeśli adres IP należy do dużej organizacji, możesz również zobaczyć informacje o konkretnym dziale lub osobie odpowiedzialnej za zarządzanie tym adresem.

Dodatkowe wskazówki:

#1: Śledzenie pośrednich wyników Whois

Na iOS możesz dodać do zapytania opcję „+trace”, aby wyświetlić pośrednie odpowiedzi Whois dla IPv4 i IPv6 z nadrzędnych serwerów Whois.

Daje to głębszy wgląd w trasę i własność adresów IP w miarę, jak zapytania przechodzą przez różne serwery.

W wersji terminalowej dla macOS, Linux i FreeBSD informacje o trasowaniu są domyślnie włączone, ale jeśli nie są potrzebne w konkretnym badaniu, możesz ukryć dodatkowe dane za pomocą opcji „--no-trace”, aby uprościć wynik.

Krok #3: Ustal regionalny rejestr internetu (RIR) dla adresu IP

Każdy adres IP jest przydzielany przez regionalny rejestr internetu (RIR), który zarządza przestrzenią adresową w określonym regionie geograficznym.

Znajomość RIR pomaga zrozumieć zasady obowiązujące dla danego adresu IP i jest kluczowa przy identyfikowaniu właściwego organu do dalszych zapytań.

Informacja o RIR jest zawarta w danych Whois i wskazuje, czy dany adres IP podlega ARIN, RIPE, APNIC, LACNIC czy AFRINIC.

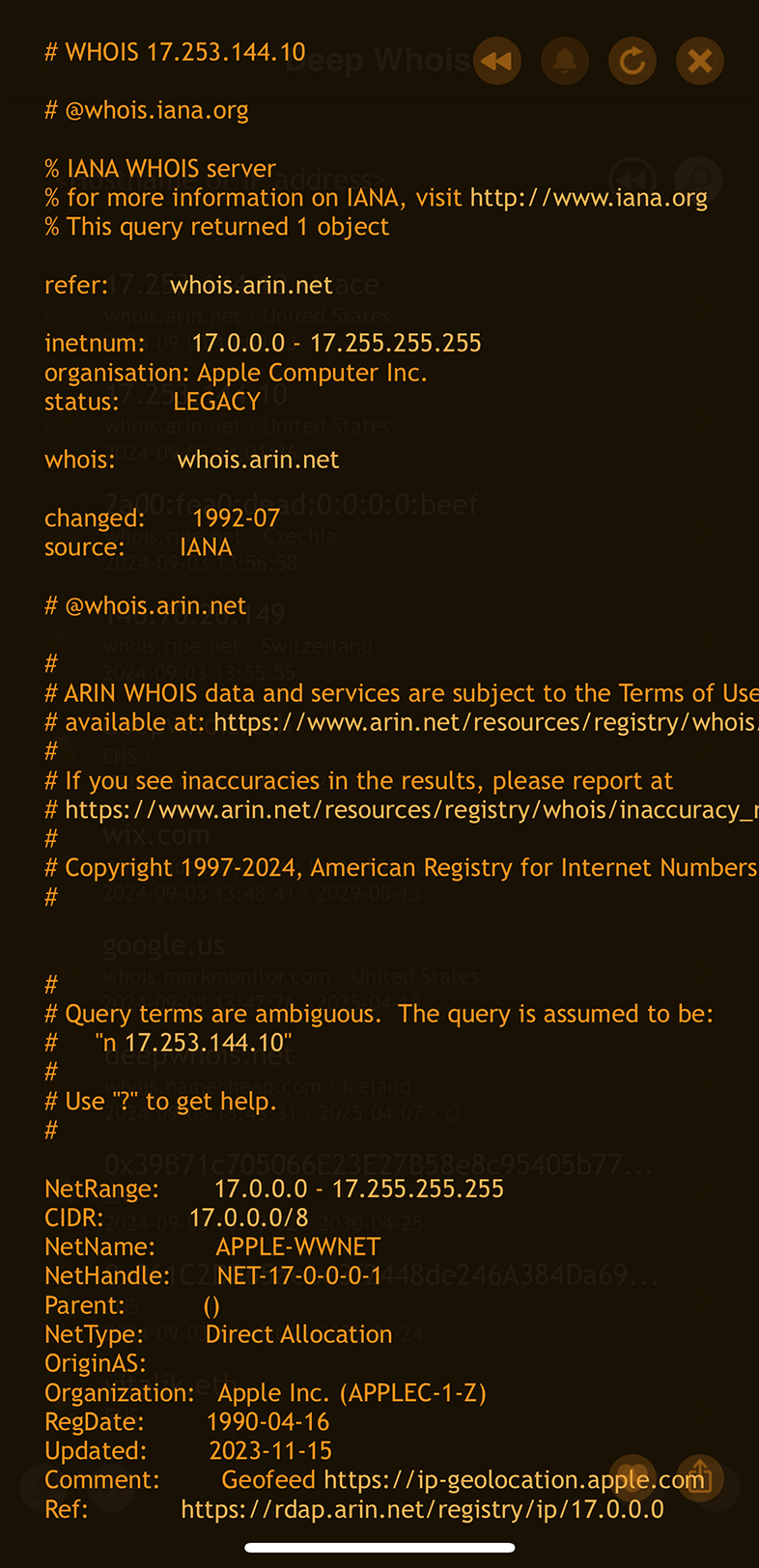

Korzystanie z Deep Whois na iOS:

Dodanie opcji „+trace” w zapytaniu na iOS jest przydatne, aby uwzględnić pośrednie wyniki Whois i wyświetlić powiązane dane bezpośrednio z serwera Whois danego RIR.

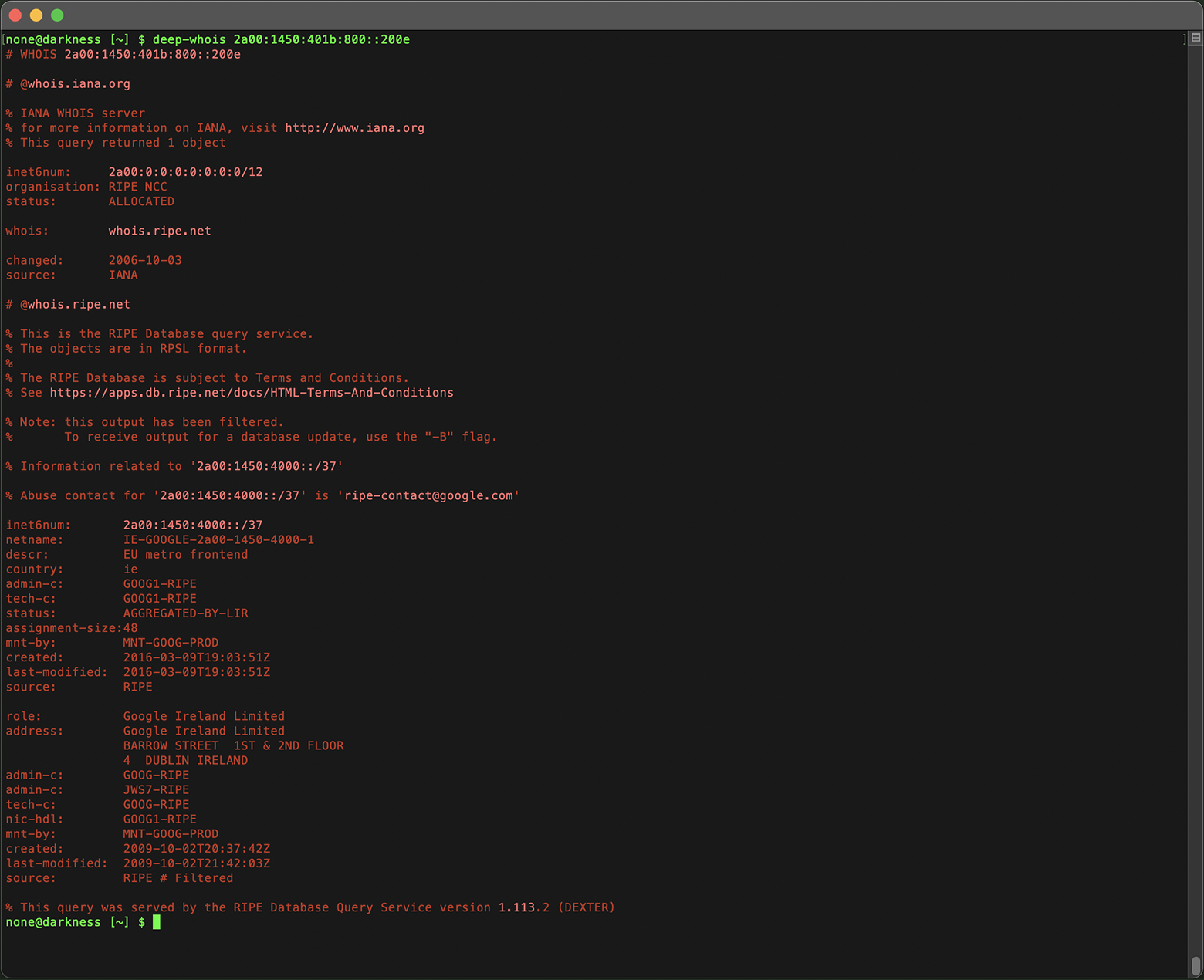

Korzystanie z Deep Whois w terminalu:

Wynik Whois wskaże RIR zarządzający adresem IP:

deep-whois 2a00:1450:401b:800::200e

RIR obsługujący adres IP można określić na podstawie nazw serwerów pośrednich lub właściciela bazy Whois.

Szukaj skrótów ARIN, RIPE, APNIC, LACNIC i AFRINIC — to regionalne rejestry odpowiedzialne za różne części świata.

Zrozumienie, który RIR obsługuje dany adres IP, pomaga ustalić region pochodzenia i właściwą organizację do rozwiązywania sporów lub problemów powiązanych z tym adresem.

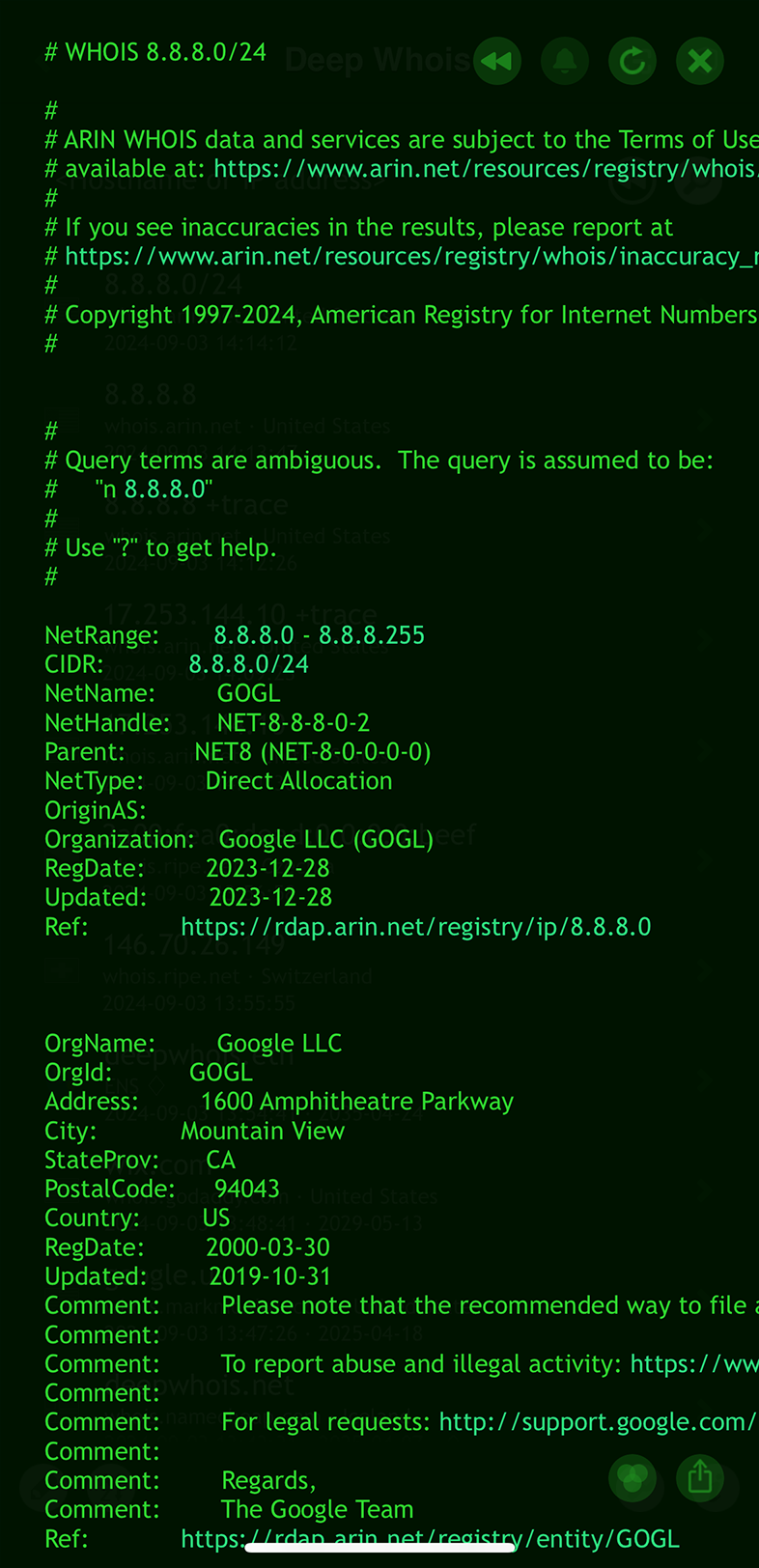

Krok #4: Przeanalizuj alokację adresu IP i notację CIDR

Adresy IP są często przydzielane w blokach opisanych notacją CIDR (Classless Inter-Domain Routing). Analiza notacji CIDR pozwala określić rozmiar bloku, rolę danego adresu IP w tej puli oraz to, czy należy on do większej sieci.

Korzystanie z Deep Whois na iOS:

Notacja CIDR jest wyświetlana w sekcji z danymi adresu IP.

Możesz stuknąć adres sieci z notacją CIDR, otworzyć menu kontekstowe i wybrać „Whois”, aby zobaczyć szczegółowe informacje o bloku.

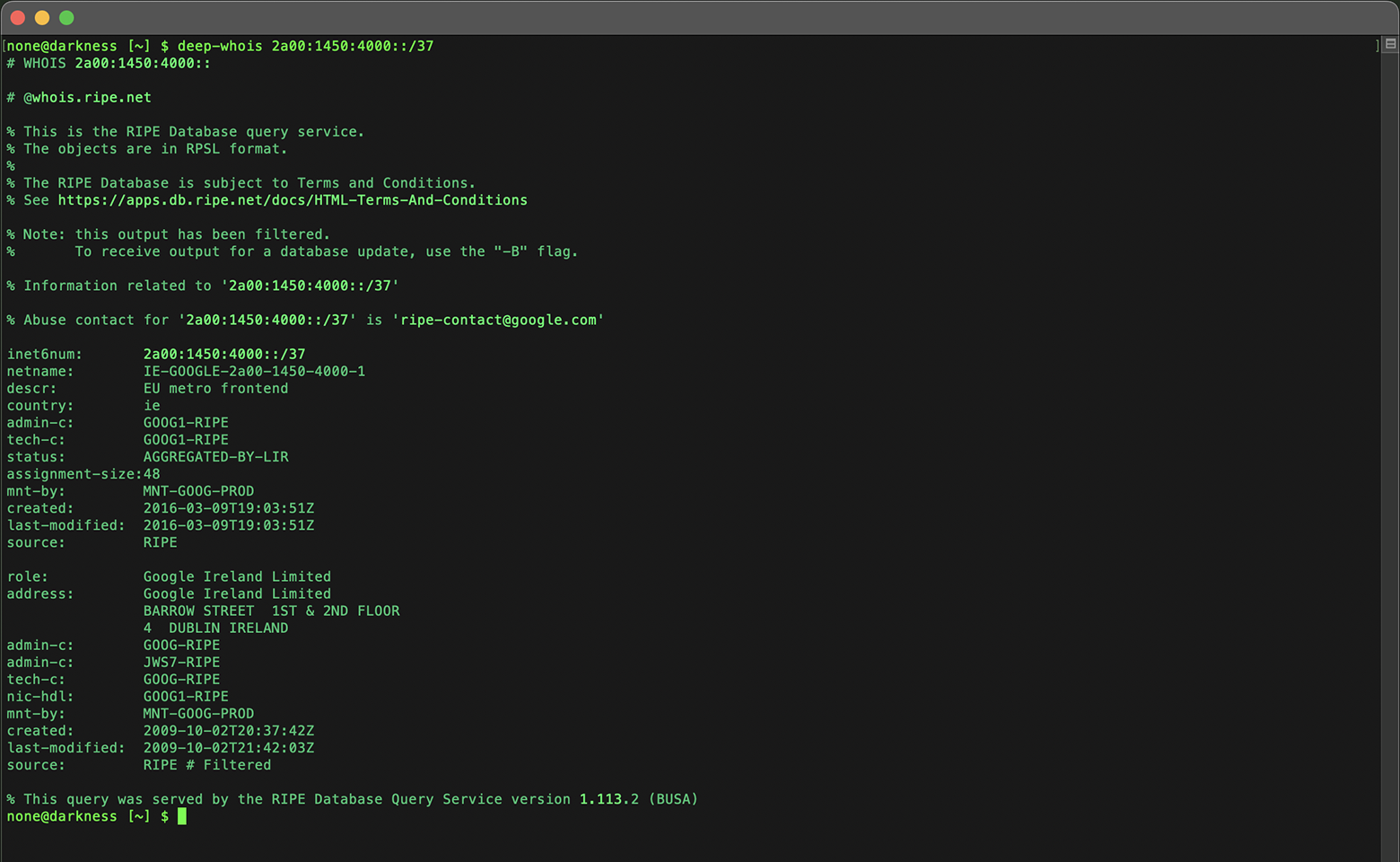

Korzystanie z Deep Whois w terminalu:

Sprawdź dane CIDR w odpowiedzi Whois i w razie potrzeby wykonaj nowe zapytanie dla bloku:

deep-whois 2a00:1450:4000::/37

Analiza bloku CIDR pozwala ustalić, czy adres IP jest częścią większej sieci, co jest przydatne przy mapowaniu sieci i analizie zagrożeń.

Krok #5: Wykonaj odwrotne wyszukiwanie IP (Reverse IP)

Odwrotne wyszukiwanie IP pozwala znaleźć wszystkie domeny hostowane pod tym samym adresem IP.

Może to pomóc w identyfikacji wszystkich zasobów kontrolowanych przez jedną organizację, znalezieniu powiązanych stron lub zrozumieniu pełnego zakresu wykorzystania danego IP.

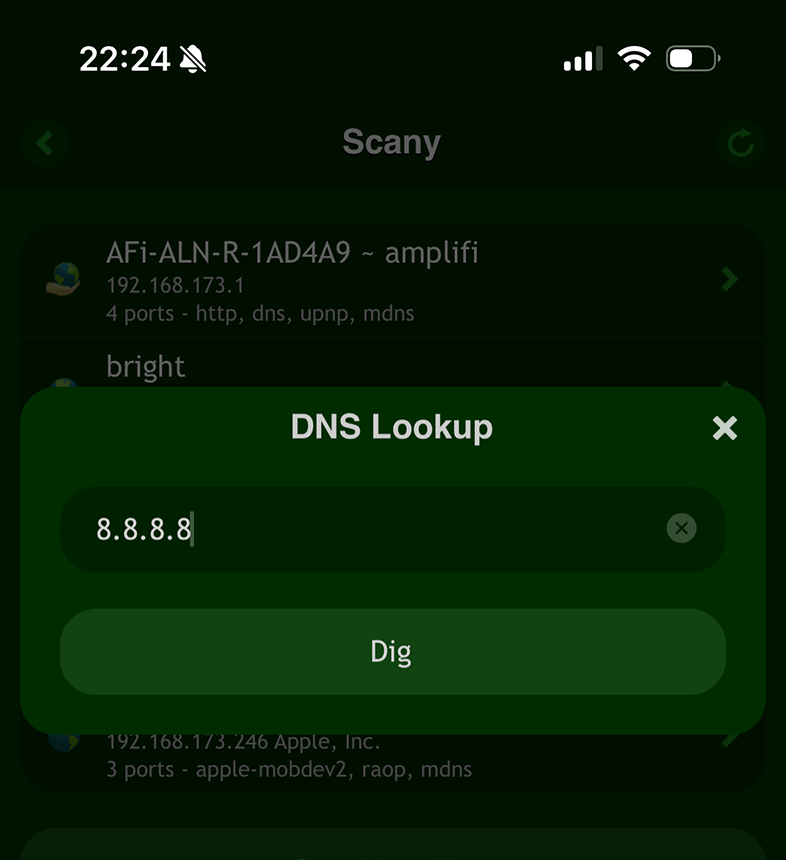

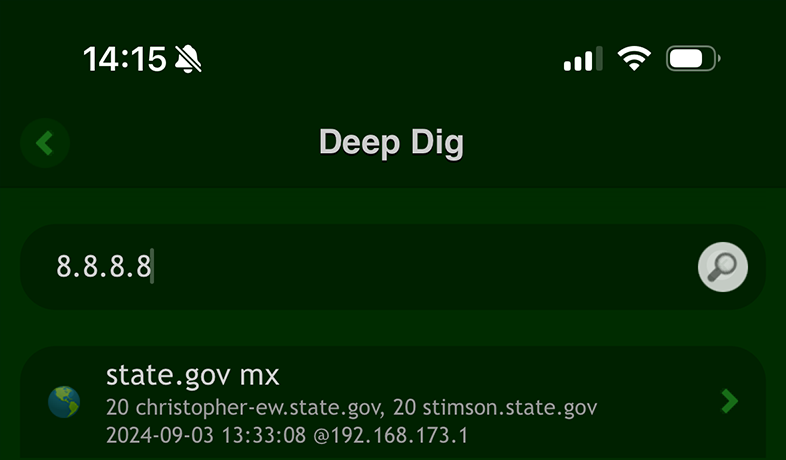

Na iOS:

Użyj narzędzia „DNS Lookup” w aplikacji Scany.

Albo po prostu użyj aplikacji Deep Dig.

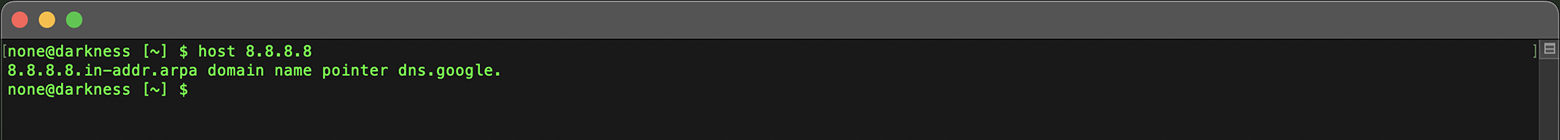

W terminalu:

Użyj polecenia host, podając adres IP jako argument:

host 8.8.8.8

Odwrotne wyszukiwanie IP może ujawnić sieć powiązanych domen i dać głębszy wgląd w obecność danej organizacji w internecie.

Po zidentyfikowaniu nazwy domeny powiązanej z adresem IP możesz kontynuować śledztwo, wykonując wyszukiwanie Whois dla samej domeny.

Dostarczy to szczegółowych informacji o właścicielu domeny, rejestracji i innych kluczowych danych.

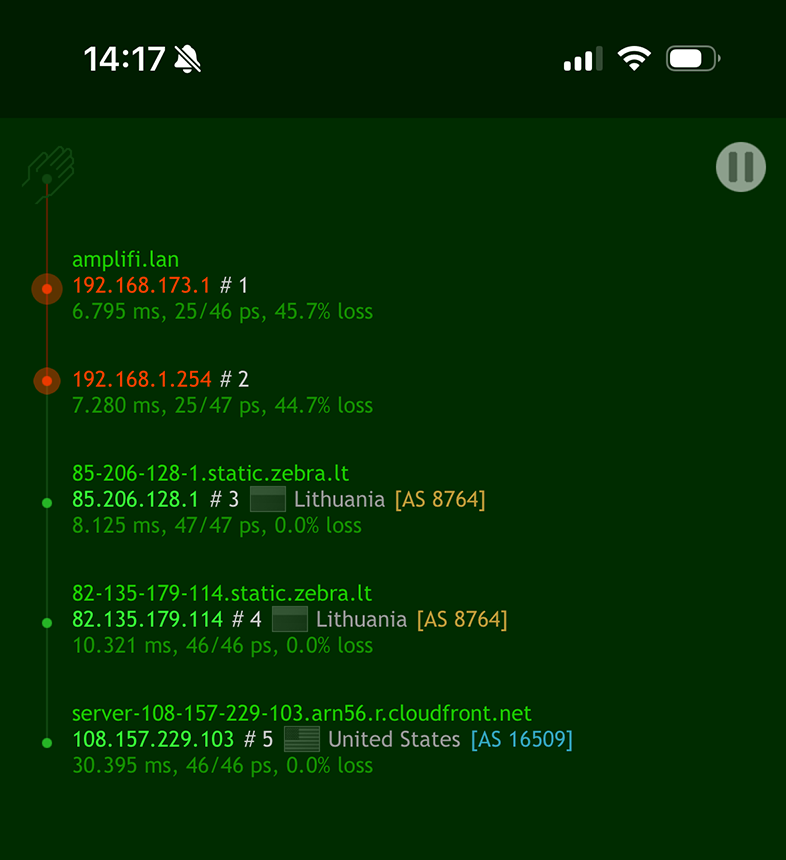

Krok #6: Sprawdź dostawcę hostingu dla adresu IP

Informacje o dostawcy hostingu pozwalają lepiej zrozumieć infrastrukturę adresu IP i potencjalne podatności.

Pomagają też ocenić, czy adres IP jest hostowany u renomowanego operatora, czy u podmiotu znanego z utrzymywania złośliwych treści.

Dla większości stron właściciel adresu IP jest zazwyczaj ich dostawcą hostingu.

Nie dotyczy to jednak dużych organizacji zarządzających własnymi, prywatnymi blokami adresów IP.

W takich sytuacjach warto ustalić najbliższy trasowany „skok” (hop) względem badanego adresu IP.

Ten węzeł jest zwykle powiązany z dostawcą hostingu lub centrum danych, co daje dokładniejsze informacje o infrastrukturze stojącej za witryną.

Na iOS:

Możesz użyć narzędzia Trace w aplikacji Scany lub osobnej aplikacji Nice Trace.

W terminalu:

Skorzystaj z narzędzia wiersza poleceń traceroute:

traceroute one.one.one.one

Zrozumienie środowiska hostingowego pomaga w podejmowaniu decyzji, zwłaszcza przy ocenie bezpieczeństwa i niezawodności adresu IP.

Krok #7: Wykonaj geolokalizację adresu IP

Określenie położenia geograficznego adresu IP jest szczególnie ważne przy badaniu podejrzanej aktywności lub weryfikacji wiarygodności połączeń.

Geolokalizacja może ujawnić kraj, region, miasto, a czasem nawet konkretną okolicę.

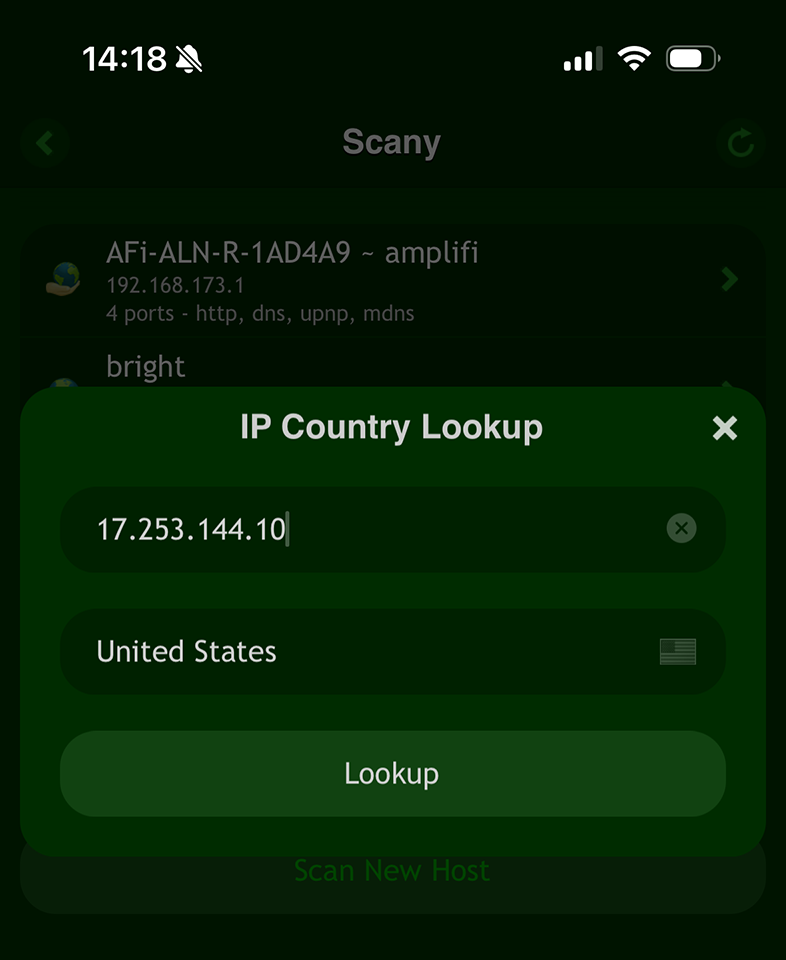

Użytkownicy mogą szybko ustalić kraj adresu IP za pomocą narzędzia „IP Country Lookup” w aplikacji Scany na iOS:

Po prostu wpisz adres IP:

Geolokalizacja adresu IP jest szczególnie przydatna do identyfikowania źródła cyberzagrożeń lub określenia fizycznego położenia serwerów.

Może także pomóc w porównaniu danych Whois z faktyczną lokalizacją.

Różnice mogą wydawać się podejrzane, ale często wynikają z opóźnień w aktualizacji baz danych.

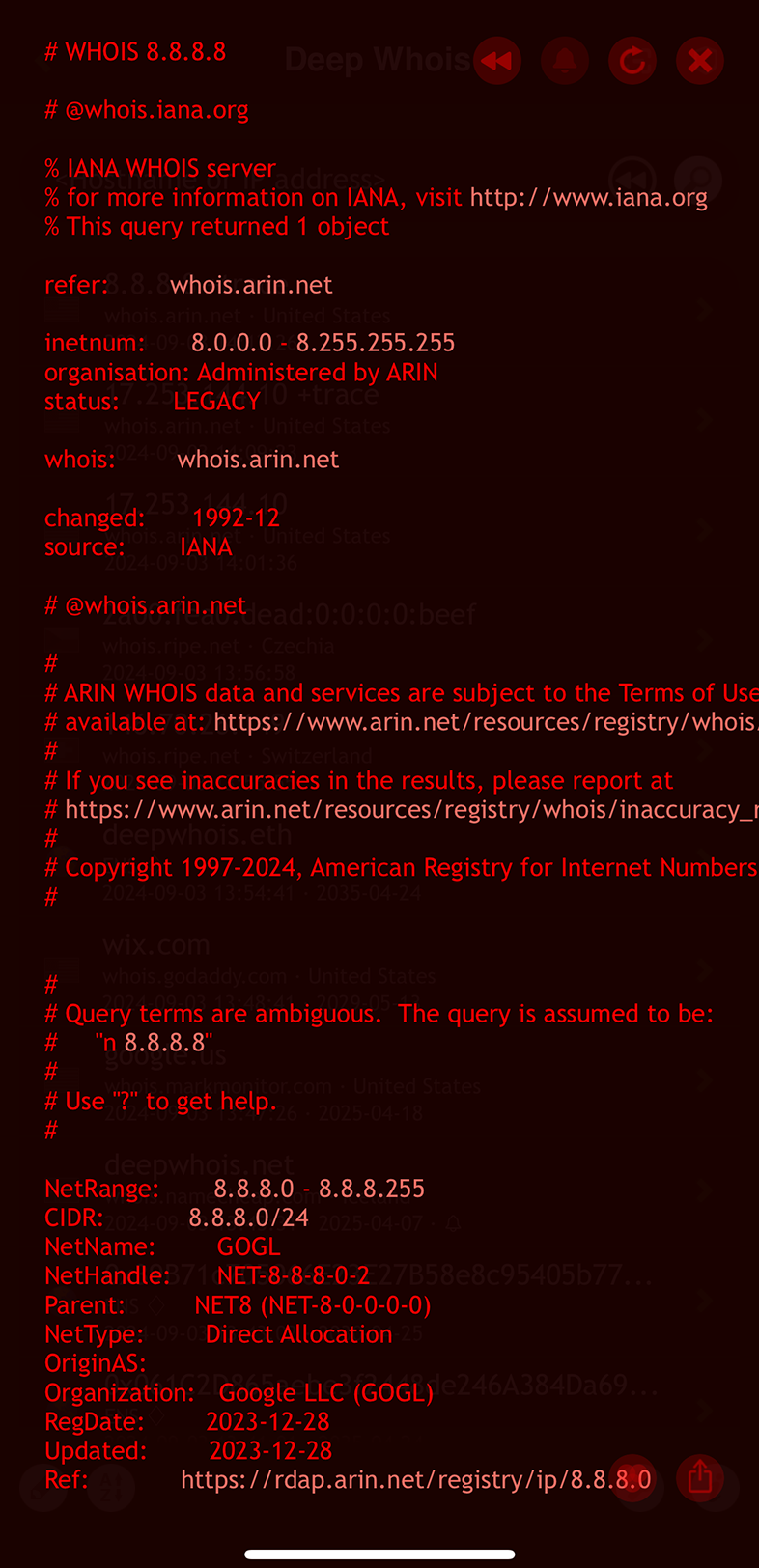

Krok #8: Przeanalizuj kontakty abuse w danych Whois dla adresów IP

Informacje kontaktowe dla zgłaszania nadużyć (abuse) są często zawarte w rekordach Whois dla adresów IP i umożliwiają raportowanie spamu, phishingu oraz innych szkodliwych działań powiązanych z danym adresem.

Umiejętność odnajdywania i wykorzystywania tych danych jest kluczowa dla skutecznego reagowania na incydenty bezpieczeństwa.

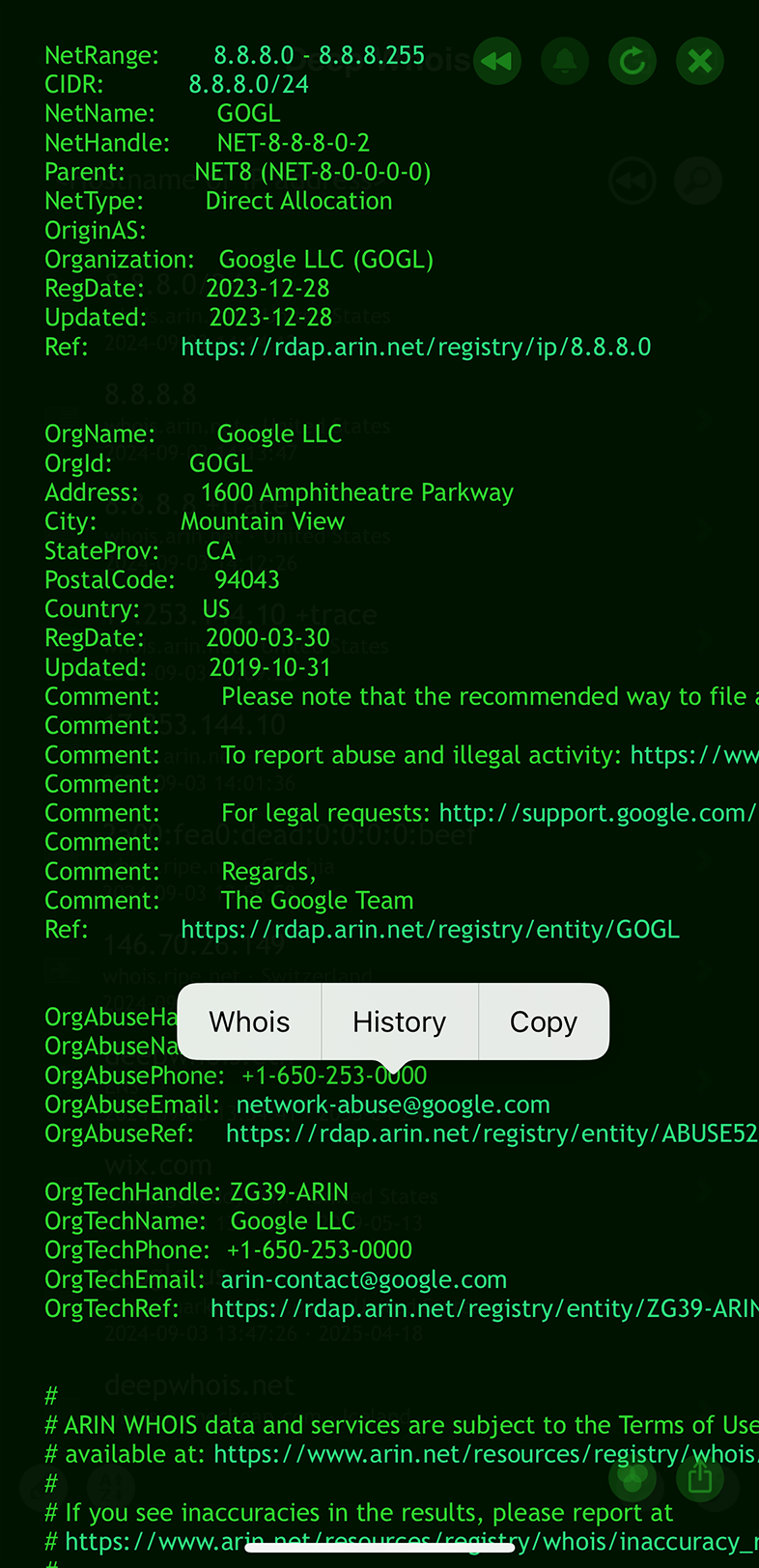

Korzystanie z Deep Whois na iOS:

Wyszukując adres IP, odszukaj w danych Whois sekcje zawierające kontakty abuse.

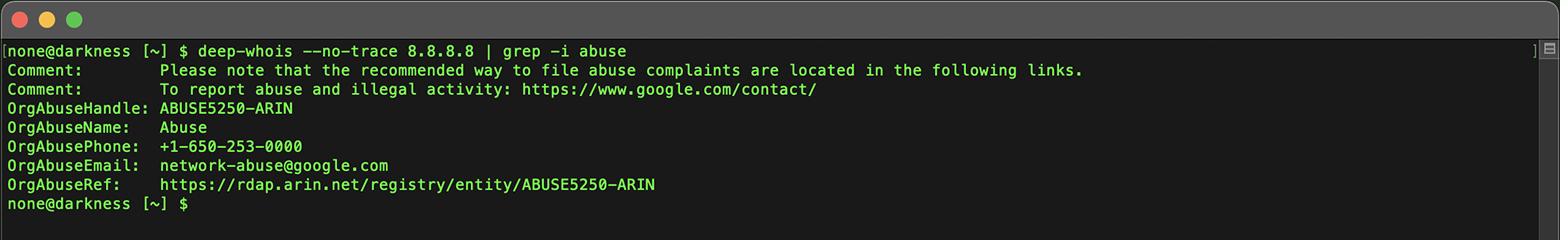

Korzystanie z Deep Whois w terminalu:

Możesz znaleźć kontakty abuse, wykonując polecenie:

deep-whois --no-trace 8.8.8.8 | grep -i abuse

Wysyłanie zgłoszeń na właściwe adresy abuse pomaga ograniczać ryzyko związane ze złośliwymi adresami IP i poprawia ogólne bezpieczeństwo sieci.

Krok #9: Zapisz i wyeksportuj dane Whois dla IP

Po zakończeniu analizy adresu IP ważne jest, aby zapisać i wyeksportować dane Whois na potrzeby przyszłych odwołań lub raportów.

Taka dokumentacja jest nieoceniona podczas podejmowania decyzji dotyczących danego adresu IP lub prezentowania wyników innym osobom.

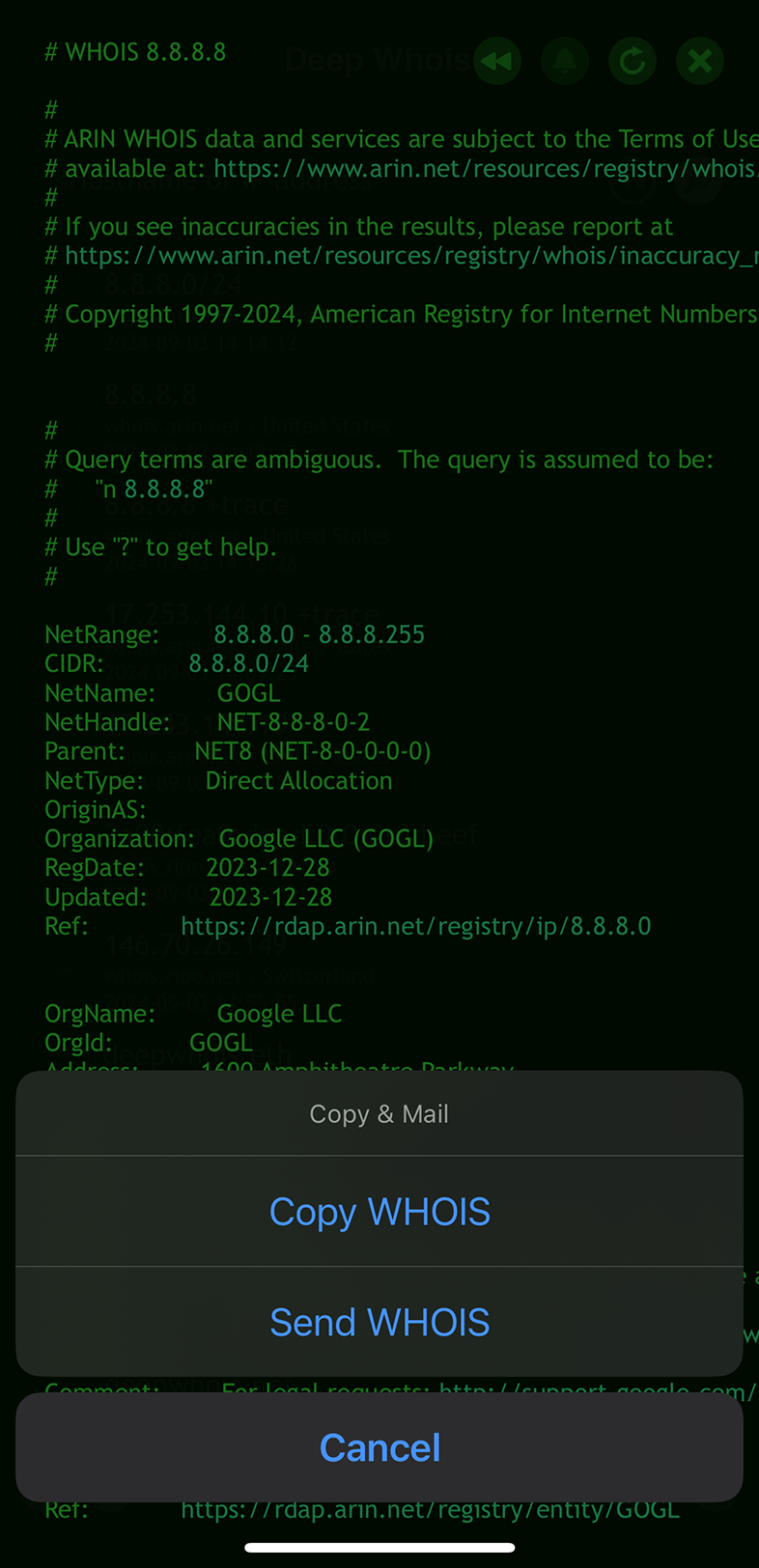

Korzystanie z Deep Whois na iOS:

Wyeksportuj wyniki bezpośrednio z aplikacji w dogodnym formacie.

Korzystanie z Deep Whois w terminalu:

Zapisz wynik Whois do pliku, aby łatwo do niego wracać:

deep-whois 8.8.8.8 > whois-ip-results.txt

Posiadanie zapisanej kopii wyników pozwala wrócić do nich w dowolnej chwili i zapewnia, że twoja analiza jest dobrze udokumentowana.

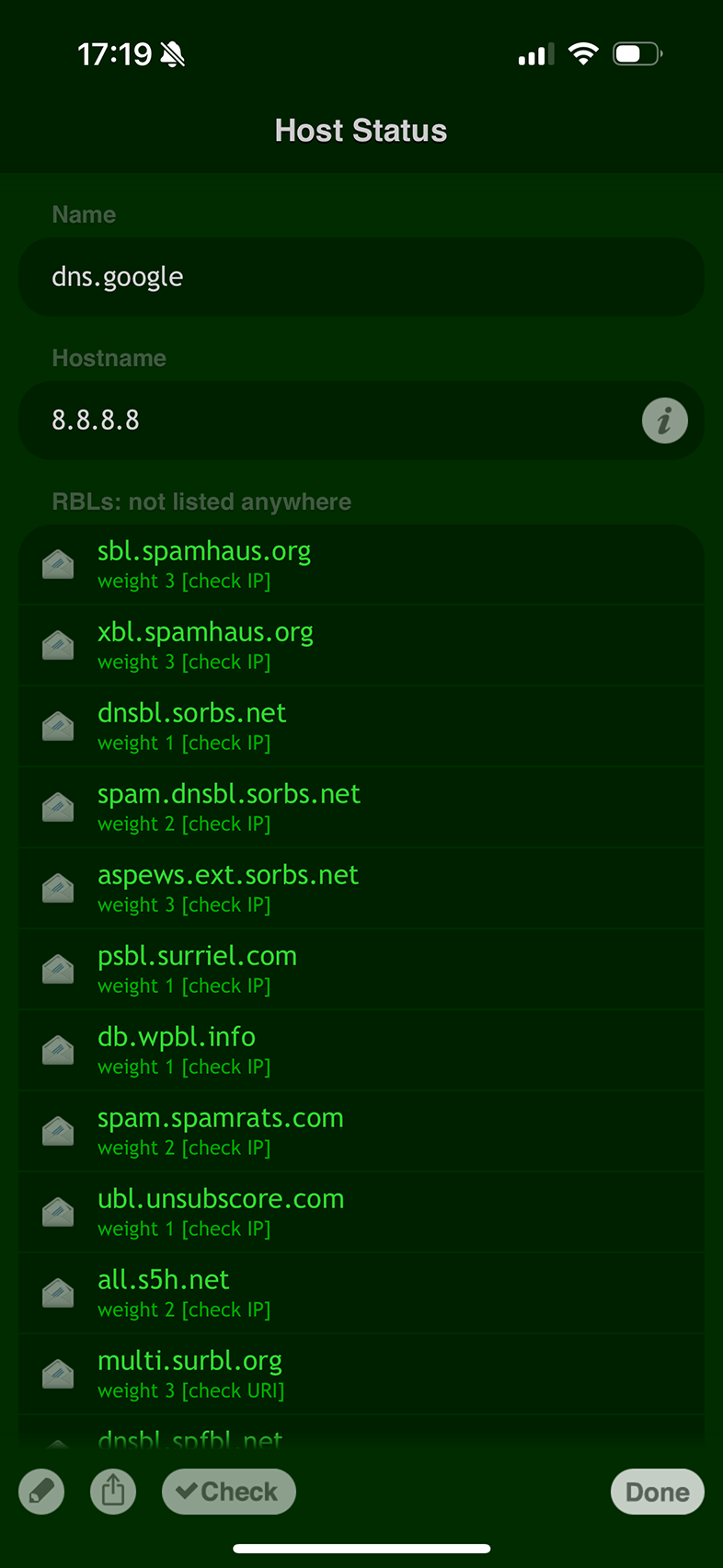

Dodatkowy krok: Regularnie monitoruj reputację adresu IP i status na listach blokad

Reputacja adresu IP może się zmieniać w czasie, zwłaszcza jeśli jest on kojarzony z działaniami takimi jak spam czy phishing.

Ważne jest, aby regularnie monitorować reputację adresu IP i jego obecność na listach blokad, aby mieć pewność, że pozostaje wiarygodny i nie stanowi zagrożenia dla twojej infrastruktury.

Na iOS możesz użyć aplikacji RBL Status, aby w wygodny sposób śledzić reputację adresu IP i jego status na czarnych listach.

Aplikacja zapewnia aktualny podgląd tego, czy adres IP został zgłoszony na którejkolwiek z list blokad, pomagając utrzymać bezpieczną i wiarygodną obecność online.

Regularnie monitorując reputację adresu IP, możesz proaktywnie dbać o jego integralność i rozwiązywać potencjalne problemy, zanim przerodzą się w poważne incydenty.

Podsumowanie: jak ulepszyć badanie adresów IP za pomocą wyszukiwania Whois

Stosując powyższe kroki, możesz przeprowadzać kompleksowe badania adresów IP za pomocą Deep Whois — zarówno w aplikacji na iOS, jak i w terminalu na macOS, Linux czy FreeBSD.

Ten przewodnik dostarcza narzędzi i wiedzy potrzebnych do analizy wszystkich aspektów adresu IP — od właściciela i geolokalizacji po zaawansowane szczegóły techniczne.

Niezależnie od tego, czy chcesz wzmocnić bezpieczeństwo, przeprowadzić audyt sieci, czy po prostu lepiej zrozumieć, co kryje się za danym adresem IP, ten przewodnik pomoże maksymalnie wykorzystać wyszukiwanie Whois i uzyskać pełny obraz interesującego cię adresu IP.